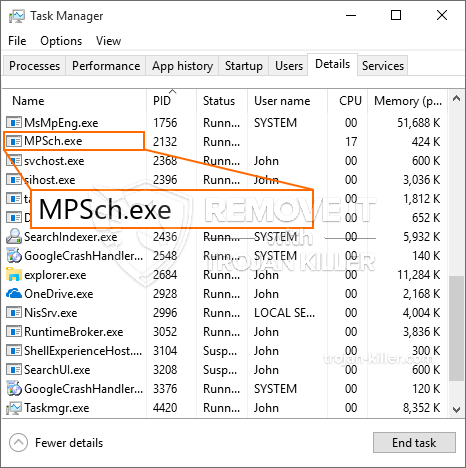

En helt ny, svært usikre kryptovaluta miner infeksjonen har faktisk blitt identifisert av sikkerhetsforskere. den malware, kalt MPSch.exe kan forurense mållidende ved å bruke en rekke midler. Hovedideen bak MPSch.exe miner er å bruke kryptovaluta miner oppgaver på datamaskinene til sufferers for å få Monero symboler på lider utgifter. The end result of this miner is the raised electricity costs as well as if you leave it for longer time periods MPSch.exe might even damage your computers parts.

MPSch.exe: distribusjonsmetoder

De MPSch.exe skadelig benytter to foretrukne fremgangsmåter som anvendes for å infisere data mål:

- Nyttelast Levering bruke Prior Infeksjoner. If an older MPSch.exe malware is deployed on the sufferer systems it can instantly update itself or download a more recent version. Dette er mulig ved hjelp av den innebygde oppdatert kommando som får frigjørings. Dette gjøres ved å koble til en bestemt forhåndsdefinert hacker styrt server som gir den skadelige koden. Den nedlastede infeksjon vil sikkert få navnet på en Windows-løsning og også være plassert i “%Systemet% temp” område. Crucial bolig eller kommersielle egenskaper og kjører systemkonfigurasjon dokumentene er endret for å tillate en vedvarende og også stille infeksjon.

- Utnytter programvare for sikkerhetsproblem. The latest version of the MPSch.exe malware have been discovered to be triggered by the some exploits, kjent anerkjent for å være brukt i Ransomware streik. Infeksjoner er gjort ved å målrette åpne løsninger gjennom TCP-port. Angrepene er automatiserte av hackere styrt ramme som søker ut om porten er åpen. Hvis denne betingelsen er oppfylt vil det sikkert skanne løsning samt få informasjon om det, bestående av en hvilken som helst form for variasjons og arrangement data. Utnytter og også fremtredende brukernavn samt passord mikser kan gjøres. Når den gjør bruk av er satt av versus mottakelige koden miner skal brukes i tillegg til bakdør. Dette vil gi den en dual-smitte.

Foruten disse tilnærmingene andre strategier kan gjøres bruk av for. Gruvearbeidere kan spres ved phishing e-poster som sendes engros i en spam-aktig måte, og også avhengige av sosiale design teknikker for å forvirre de lider akkurat til å tro at de har fått en melding fra en lovlig tjeneste eller virksomhet. Viruset data kan enten være direkte forbundet eller sette i kroppen materialer i multimedia innhold eller meldings linker.

Skurkene kan i tillegg produsere skadelige destinasjonssider som kan utgjøre leverandør laste ned nettsider, program nedlasting nettsteder og også andre regelmessig tilgang til områder. Når de gjør bruk av lignende tilsynelatende domene til ekte adresser og sikkerhetssertifiseringer enkeltpersoner kan bli overtalt til å engasjere med dem. Noen ganger bare åpne dem kan utløse miner infeksjon.

En annen tilnærming ville være å utnytte nyttelast tjenesteytere som kan spres ut utnytte de ovennevnte teknikker eller ved hjelp av fildelingsnettverk, BitTorrent er bare en av en av de mest populære. Det er ofte brukt til å spre både legitim programvare og også filer og pirat materiale. 2 av de mest fremtredende nyttelast leverandører er følgende:

Diverse andre teknikker som kan vurderes av de kriminelle består av bruk av nettleseren flykaprerne -hazardous plugins som er laget kompatibel med de mest populære nettlesere. De er lastet opp til de aktuelle databasene med falske kunde attester og også designer legitimasjon. I de fleste tilfeller oppsummeringer kan inkludere skjermbilder, videoer og også intrikate beskrivelser tiltalende fantastiske attributt forbedringer samt effektivitet optimaliseringer. Likevel ved konfigurasjon oppførselen til de berørte nettlesere vil endre- individer vil sikkert finne at de vil bli omdirigert til en hacker-kontrollert landing side, så vel som deres innstillinger kan endres – standard startside, søkemotor samt helt nye faner nettside.

MPSch.exe: Analyse

The MPSch.exe malware is a classic situation of a cryptocurrency miner which depending upon its setup can create a wide array of unsafe actions. Its main goal is to do complex mathematical tasks that will certainly capitalize on the available system resources: prosessor, GPU, minne samt harddisk rom. The way they function is by connecting to an unique server called mining swimming pool where the required code is downloaded. Så raskt som en av jobbene er lastet ned vil det bli startet samtidig, flere tilfeller kan bli borte så snart som. When a given task is completed one more one will certainly be downloaded and install in its place and also the loop will certainly proceed until the computer system is powered off, infeksjonen blir kvitt eller en annen lignende anledning finner sted. Kryptovaluta vil bli belønnet til de kriminelle kontrollerne (hacking gruppe eller en enkelt hackere) direkte til sine budsjetter.

An unsafe feature of this group of malware is that examples similar to this one can take all system sources and practically make the target computer system pointless till the danger has actually been completely eliminated. Most of them feature a persistent installation that makes them truly hard to eliminate. Disse kommandoene vil sikkert gjøre justeringer også opsjoner, configuration documents and also Windows Registry values that will certainly make the MPSch.exe malware beginning instantly as soon as the computer system is powered on. Access to recovery food selections and choices might be blocked which renders lots of hands-on elimination overviews almost pointless.

Dette bestemte infeksjon vil konfigurasjons en Windows-løsning for seg selv, overholdelse av den utførte sikkerhetsevalueringen har det blitt fulgt aktiviteter:

During the miner operations the associated malware can connect to currently running Windows solutions as well as third-party mounted applications. Ved å gjøre det kan det hende at systemansvarlige ikke observerer at kildepartiene stammer fra en separat prosess.

| Navn | MPSch.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware to detect and remove MPSch.exe |

These kind of malware infections are especially effective at performing sophisticated commands if configured so. They are based on a modular structure permitting the criminal controllers to orchestrate all sort of harmful habits. En av de populære tilfeller er justeringen av Windows-registeret – adjustments strings associated by the operating system can trigger serious efficiency disturbances and also the lack of ability to accessibility Windows services. Depending on the extent of changes it can also make the computer completely pointless. On the various other hand control of Registry values belonging to any third-party installed applications can sabotage them. Some applications might fall short to introduce completely while others can suddenly quit working.

This particular miner in its existing variation is concentrated on extracting the Monero cryptocurrency consisting of a customized variation of XMRig CPU mining engine. If the projects show successful after that future versions of the MPSch.exe can be introduced in the future. Som malware gjør bruk av programvare susceptabilities å forurense målet verter, det kan være en del av en farlig samtidig infeksjon med ransomware samt trojanere.

Removal of MPSch.exe is strongly advised, considering that you risk not only a big electricity costs if it is working on your PC, yet the miner might also execute other unwanted tasks on it and also damage your COMPUTER completely.

MPSch.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove MPSch.exe

SKRITT 5. MPSch.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove MPSch.exe

Hvor å forhindre din PC blir infisert med “MPSch.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “MPSch.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “MPSch.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “MPSch.exe”.