En ny, veldig farlig kryptovaluta-gruvevirus har faktisk blitt funnet av sikkerhetsforskere. den malware, kalt Miner.exe kan forurense målofrene ved å bruke en rekke metoder. Essensen bak Miner.exe-gruvearbeideren er å bruke kryptovalutearbeidere på datamaskinsystemene til mål for å skaffe Monero-symboler til ofrenes utgifter. Sluttresultatet av denne gruvearbeideren er de økte elektriske energikostnadene, så vel som hvis du lar den stå over lengre tid. Miner.exe kan til og med skade datasystemelementene dine.

Miner.exe: distribusjonsmetoder

De Miner.exe malware gjør bruk av 2 foretrukne teknikker som benyttes for å forurense datasystem mål:

- Nyttelast Levering ved hjelp av tidligere infeksjoner. Hvis en eldre Miner.exe -malware blir utgitt på målsystemene, kan den automatisk oppgradere seg selv eller laste ned en nyere versjon. Dette er mulig ved hjelp av den integrerte oppgradering kommando som får lansering. Dette gjøres ved å koble til en spesiell forhånds hacker styrt web-server som gir den skadelige koden. Den nedlastede viruset vil sikkert få navnet på en Windows-tjeneste og også plasseres i “%Systemet% temp” sted. Crucial boliger og operativsystem konfigurasjons dokumentene er endret for å tillate en konsekvent og også stille infeksjon.

- Utnytter programvare for sikkerhetsproblem. Den siste versjonen av Miner.exe -skadelig programvare har faktisk blitt oppdaget som forårsaket av noen virksomheter, vanlig oppfatning energi for oppbevaring i Ransomware streik. Infeksjoner er gjort ved å målrette åpne løsninger ved hjelp av TCP-port. Overfallene er automatiserte av hackere styrt rammeverk som vender opp om porten er åpen. Hvis dette problemet er oppfylt, vil det sjekke løsningen og hente informasjon om det, bestående av en hvilken som helst form for variasjons og konfigurasjonsdataene. Utnytter samt foretrukne brukernavn og passord mikser kan gjøres. Når utnytte utløses mot mottakelige kode miner vil bli lansert sammen med bakdør. Dette vil sikkert presentere en dobbel infeksjon.

Bortsett fra disse teknikkene diverse andre metoder kan bli gjort bruk av for. Gruvearbeidere kan spres ved phishing e-poster som sendes engros i en spam-aktig måte, og er avhengige av sosiale design teknikker for å forvirre ofrene til å tro at de har mottatt en melding fra en ekte tjeneste eller virksomhet. Infeksjonen data kan enten være direkte festet eller innført i kroppen komponentene i multimediamateriale eller tekst linker.

Skurkene kan i tillegg utvikle ondsinnede landing websider som kan utgjøre leverandør laste ned og installere sider, program nedlasting nettsteder og også andre ofte brukte steder. Når de bruker likelydende domene til ekte adresser samt beskyttelse sertifiseringer kundene kan bli tvunget til å engasjere med dem. I noen tilfeller bare åpne dem kan føre til at miner infeksjon.

En annen tilnærming ville være å utnytte hale bærere som kan spres å gjøre bruk av de ovennevnte metoder eller gjennom dokumenter deling nettverk, BitTorrent er en av de mest foretrukne seg. Det er ofte brukt til å spre både ekte programvare samt filer og pirat materiale. To av de mest populære hale leverandører er følgende:

Andre tilnærminger som kan tas i betraktning ved de kriminelle inkluderer å gjøre bruk av nettleser flykaprerne -dangerous plugins som er laget passer med de mest foretrukne nettlesere. De er sendt til de aktuelle databasene med falske kunder og også programmerer legitimasjon. Ofte sammendragene kan inkludere skjermbilder, videoklipp og sofistikerte sammendrag oppmuntrende store funksjonsforbedringer og ytelsesoptimaliseringer. Likevel på avbetaling vaner av de berørte nettlesere vil endre seg- brukere vil finne at de vil sikkert bli omdirigert til en hacker-kontrollert landing side og deres innstillinger kan endres – standard startside, online søkemotoren, og også helt nye faner nettside.

Miner.exe: Analyse

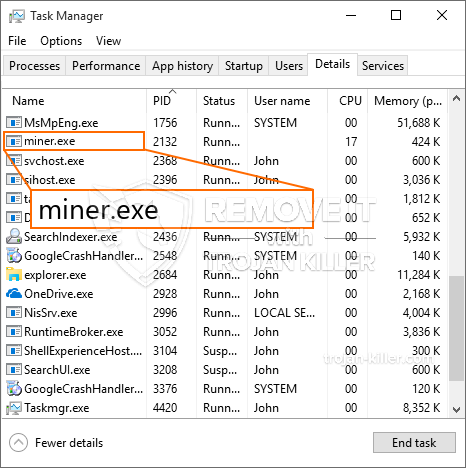

Miner.exe -malware er et klassisk tilfelle av en kryptovaluta -gruvearbeider, som avhengig av arrangementet kan skape et bredt spekter av farlige aktiviteter. Hovedmålet er å gjøre intrikate matematiske jobber som absolutt vil utnytte de tilbudte systemressursene: prosessor, GPU, minne samt plass på harddisken. Metoden de bruker er ved å koble til en spesiell server kalt mining swimming pool, hvorfra den nødvendige koden lastes ned. Så snart blant de jobbene er lastet ned vil det bli startet på samme tid, flere forekomster kan kjøres på en gang. Når en gitt jobb er fullført, vil en ekstra en sikkert lastes ned i området og sløyfen vil fortsette til datamaskinen er slått av, infeksjonen fjernes eller en annen lignende hendelse skjer. Kryptovaluta vil deles ut til de kriminelle kontrollerne (hacking team eller en enkelt hacker) direkte til sine budsjetter.

En farlig egenskap ved denne klassifiseringen av skadelig programvare er at eksempler som dette kan ta alle systemressurser og praktisk talt gjøre måldatasystemet ubrukelig til faren faktisk er helt fjernet. De fleste av dem har en vedvarende installasjon som gjør dem veldig vanskelige å fjerne. Disse kommandoene vil foreta justeringer også alternativer, ordningsdokumenter og Windows -registerverdier som sikkert vil få Miner.exe -skadelig programvare til å starte umiddelbart når datamaskinen slås på. Tilgang til helbredende matvalg og alternativer kan blokkeres, noe som gir flere manuelle eliminasjonsguider praktisk talt ubrukelig.

Denne spesielle infeksjonen vil sette opp en Windows-løsning for seg selv, etter den utførte sikkerhetsvurderingen er det faktisk observert samsvar med aktiviteter:

. Under gruvedriftsprosedyrene kan den tilkoblede skadelige programvaren koble seg til allerede kjørende Windows-tjenester og installerte tredjepartsprogrammer. Ved å gjøre det kan det hende at systemadministratorene ikke oppdager at ressursbelastningen stammer fra en annen prosess.

| Navn | Miner.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware for å oppdage og fjerne Miner.exe |

Disse slags malware infeksjoner er særlig pålitelig i å utføre avanserte kommandoer hvis satt opp slik at. De er basert på en modulær struktur som tillater den kriminelle kontrollere for å organisere alle typer farlige vaner. Blant de foretrukne eksempler er endring av Windows-registeret – forandringer strenger forbundet med operativsystemet kan forårsake alvorlige effektivitetsforstyrrelser så vel som manglende evne til å tilgjengelighets Windows-løsninger. Stole på omfanget av justeringer det kan i tillegg gjøre datasystemet helt ubrukelig. På den annen side manipulering av registerverdier som tilhører noen form for tredjeparts montert applikasjoner kan undergrave dem. Noen programmer kan slutte å fungere for å slippe helt, mens andre kan plutselig slutte å jobbe.

Denne spesielle miner i sin eksisterende variasjoner er konsentrert på å ekstrahere Monero kryptovaluta ha en endret versjon av XMRig CPU gruvedrift motoren. Hvis kampanjene bekrefter at de er vellykkede, kan fremtidige varianter av Miner.exe bli utgitt i fremtiden. Som malware gjør bruk av programvare applikasjonssårbarheter å infisere målet verter, det kan være bestanddel av en farlig samtidig infeksjon med ransomware og også trojanere.

Fjerning av Miner.exe anbefales sterkt, gitt at du tar sjansen på ikke bare en stor strøm regning hvis det kjører på din PC, men miner kan i tillegg utføre ulike andre uønskede oppgaver på det, og også selv skade din PC permanent.

Miner.exe fjerningsprosess

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” -knappen for å fjerne Miner.exe

SKRITT 5. Miner.exe fjernet!

video guide: Hvordan bruke GridinSoft Anti-Malware for å fjerne Miner.exe

Hvor å forhindre din PC blir infisert med “Miner.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “Miner.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “Miner.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “Miner.exe”.