En helt ny, ekstremt farlig cryptocurrency miner-virus har blitt oppdaget av sikkerhetsforskere. den malware, kalt MicrosoftHost.exe kan infisere målsyke ved å bruke en rekke metoder. Essensen bak MicrosoftHost.exe-gruvearbeideren er å bruke cryptocurrency-gruvearbeideraktiviteter på datamaskinene til ofrene for å skaffe Monero-tokens til målkostnadene. Sluttresultatet av denne gruvearbeideren er de økte elektriske energikostnadene, og også hvis du lar den stå over lengre tid, kan MicrosoftHost.exe til og med skade datasystemets elementer.

MicrosoftHost.exe: distribusjonsmetoder

De MicrosoftHost.exe malware bruker to foretrukne metoder som brukes til å forurense målene for datasystemet:

- Nyttelast Levering gjennom Tidligere infeksjoner. Hvis en eldre MicrosoftHost.exe-malware er distribuert på offersystemene, kan den umiddelbart oppgradere seg selv eller laste ned en nyere variant. Dette er mulig å bruke den innebygde oppdateringskommandoen som får lanseringen. Dette gjøres ved å knytte til en bestemt forhåndsdefinert hacker-kontrollert webserver som gir skadelig programvare-kode. Det nedlastede og installerende viruset vil sikkert skaffe seg navnet på en Windows-tjeneste og bli lagt inn i “%Systemet% temp” plassering. Viktige bygninger og konfigurasjonsdata for operativsystemet endres for å tillate en nådeløs såvel som stille infeksjon.

- Programvare Utnytter Søknad om sikkerhetsproblemene. Den nyeste versjonen av MicrosoftHost.exe-malware har blitt oppdaget å være utløst av enkelte satsinger, populært forstått for å ha blitt brukt i ransomware-angrepene. Infeksjoner er gjort ved å målrette åpne tjenester via TCP port. Angrepene er automatiserte av hackere styrt rammeverk som søker etter om porten er åpen. Hvis dette problemet blir oppfylt, skanner det tjenesten og henter også informasjon om det, inkludert all slags variasjon og konfigurasjonsinformasjon. Ventures så vel som populære brukernavn og passordblandinger kan gjøres. Når manipulasjonen utløses mot den utsatte koden, vil gruvearbeideren bli distribuert sammen med bakdøren. Dette vil sikkert tilby en dual-smitte.

Bortsett fra disse teknikkene kan det også benyttes forskjellige andre teknikker. Gruvearbeidere kan spres ved hjelp av phishing-e-poster som blir sendt ut i bulk på en SPAM-lignende måte, samt avhenge av sosiale designtriks for å forvirre ofrene til å tro at de har fått en melding fra en legitim tjeneste eller firma. Infeksjonsdataene kan enten festes direkte eller settes inn i kroppsmaterialet i multimedia webinnhold eller tekstkoblinger.

Crooks kan i tillegg lage ondsinnede destinasjonssider som kan utgjøre nedlastingssider for leverandører, program nedlasting nettsteder samt andre ofte brukte steder. Når de bruker lignende tilsynelatende domenenavn som anerkjente adresser og sikkerhetssertifikater, kan individene bli presset til å få kontakt med dem. I mange tilfeller bare åpne dem kan sette av miner infeksjon.

En tilleggsstrategi vil være å bruke leverandører av nyttelast som kan spres ut ved hjelp av disse tilnærmingene eller via fildelingsnettverk, BitTorrent er bare ett av de mest foretrukne seg. Det blir jevnlig benyttet til å distribuere både legitimt programvare så vel som data og pirat-webinnhold. 2 av en av de mest populære hale tjenesteytere er følgende:

Ulike andre metoder som kan tas i betraktning av lovbryterne inkluderer bruk av nettleserkaprere - farlige plugins som er gjort kompatible med en av de mest populære nettleserne. De blir sendt til de relevante databasene med falske brukeruttalelser samt programmereregistreringsinformasjon. Ofte beskrivelsene kan inkludere skjermbilder, videoer og fancy beskrivelser som lover fantastiske funksjonsforbedringer og ytelsesoptimaliseringer. Ikke desto mindre vil oppførselen til de berørte nettleserne transformeres ved oppsett- kunder vil sikkert finne at de sikkert vil bli omdirigert til en hacker-kontrollert destinasjonsside, og også innstillingene deres kan bli endret – standard startside, online søkemotoren, og også nye faner nettside.

MicrosoftHost.exe: Analyse

MicrosoftHost.exe malware er et tidløst tilfelle av en kryptovaluta-gruvearbeider som avhengig av oppsettet kan skape en lang rekke farlige aktiviteter. Dens primære mål er å utføre intrikate matematiske arbeidsplasser som vil sikkert gjøre bruk av de tilbudte systemressurser: prosessor, GPU, minne og også plass på harddisken. Metoden de fungerer er ved å koble til en spesiell web server kalt gruvedrift basseng hvor den nødvendige koden er lastet ned og installere. Så raskt som blant jobbene er lastet ned vil det bli startet på en gang, mange tilfeller kan kjøres på når. Når en gitt oppgave er ferdig enda en vil bli lastet ned på sin plass, samt smutthull vil fortsette til datamaskinen er slått av, infeksjonen er eliminert eller annen tilsvarende hendelse skjer. Kryptovaluta vil sikkert deles ut til de kriminelle kontrollerne (hacking team eller en enkelt hacker) rett til deres vesker.

En usikker funksjon i denne kategorien av malware er at eksempler som dette kan man ta alle system kilder så vel som praktisk talt gjør den lidende datamaskinen ubrukelig til risikoen har blitt fullstendig eliminert. De fleste av dem inkluderer en nådeløs installasjon som gjør dem virkelig utfordrende å bli kvitt. Disse kommandoene vil foreta justeringer også valg, arrangementsdata og også Windows-registerverdier som sikkert vil få MicrosoftHost.exe til å starte automatisk når datasystemet slås på. Tilgjengelighet til utvinning menyer og alternativer kan bli blokkert som gjør masse hånd-opererte eliminering guider nesten ineffektive.

Denne infeksjonen vil sette opp en Windows-tjeneste for seg selv, Følgende det gjennomført trygghet og sikkerhet evaluering ther holde handlinger faktisk har blitt observert:

. Under gruvearbeider operasjoner tilkoblet malware kan feste til allerede kjører Windows løsninger, samt tredjeparts montert applikasjoner. Ved å gjøre dette systemet ledere kanskje ikke oppdage at kilde tonn kommer fra en egen prosedyre.

| Navn | MicrosoftHost.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware for å oppdage og fjerne MicrosoftHost.exe |

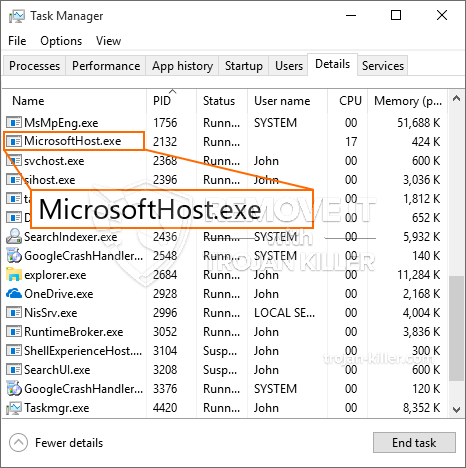

id =”81941″ juster =”aligncenter” width =”600″] MicrosoftHost.exe

MicrosoftHost.exe

Disse slags malware infeksjoner er spesielt effektiv på å gjennomføre innovative kommandoer hvis satt opp slik at. De er basert på et modulært rammeverk som gjør det mulig for kriminelle kontrollører å orkestrere alle slags farlige vaner. Blant de foretrukne tilfellene er endringen av Windows-registeret – endringer strenger koblet av os kan forårsake alvorlige effektivitetsforstyrrelser og også manglende tilgjengelighet av Windows-tjenester. Avhengig av omfanget av justeringer kan det også gjøre datasystemet helt ubrukelig. På den annen side kan justering av registerverdier som tilhører tredjeparts konfigurerte applikasjoner sabotere dem. Noen applikasjoner kan komme til å kort for å frigjøre helt mens andre plutselig kan slutte å fungere.

Denne bestemte gruvearbeideren i sin nåværende versjon er fokusert på gruvedrift av Monero cryptocurrency som inneholder en modifisert versjon av XMRig CPU-gruvemotor. Hvis prosjektene viser seg vellykkede etter det, kan fremtidige versjoner av MicrosoftHost.exe lanseres i fremtiden. Ettersom skadelig programvare bruker sikkerhetsproblemer i programvaren for å infisere målverter, det kan være bestanddel av en usikker samtidig infeksjon med ransomware samt trojanere.

Fjerning av MicrosoftHost.exe anbefales på det sterkeste, fordi du risikerer ikke bare en stor elektrisk energikostnad hvis den fungerer på DATAMASKINEN, Likevel kan gruvearbeideren også utføre forskjellige andre uønskede aktiviteter på den og også skade datamaskinen din fullstendig.

Fjerningsprosess for MicrosoftHost.exe

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” knappen for å fjerne MicrosoftHost.exe

SKRITT 5. MicrosoftHost.exe fjernet!

video guide: Hvordan bruke GridinSoft Anti-Malware for å fjerne MicrosoftHost.exe

Hvor å forhindre din PC blir infisert med “MicrosoftHost.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “MicrosoftHost.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “MicrosoftHost.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “MicrosoftHost.exe”.