En ny, really dangerous cryptocurrency miner virus has actually been detected by protection researchers. den malware, kalt Elevate.exe can infect target victims utilizing a range of methods. The essence behind the Elevate.exe miner is to use cryptocurrency miner activities on the computers of victims in order to obtain Monero tokens at victims expenditure. The result of this miner is the raised electrical energy costs and if you leave it for longer periods of time Elevate.exe might also harm your computer systems parts.

Elevate.exe: distribusjonsmetoder

De Elevate.exe malware gjør bruk av 2 fremtredende tilnærminger som brukes for å forurense datamål:

- Nyttelast Levering via Tidligere infeksjoner. If an older Elevate.exe malware is released on the victim systems it can automatically update itself or download a more recent variation. Dette er mulig gjennom den innebygde oppgradering kommando som får lansering. Dette gjøres ved å koble til en viss forhåndsdefinert hacker styrt web-server som gir den skadelige koden. Den lastet ned og installere infeksjon vil sikkert skaffe navnet på en Windows-løsning og også være plassert i “%Systemet% temp” sted. Vital buildings and operating system configuration documents are altered in order to allow a persistent and quiet infection.

- Utnytter programvare for sikkerhetsproblem. The latest variation of the Elevate.exe malware have been discovered to be caused by the some ventures, kjent kjent for å bli gjort bruk av i ransomware streik. Infeksjoner er gjort ved å målrette åpne tjenester via TCP port. Overfallene er automatiserte av hackere styrt struktur som søker etter om porten er åpen. If this condition is fulfilled it will certainly check the service as well as obtain information regarding it, som består av hvilken som helst versjon og også konfigurasjonsinformasjon. Ventures as well as prominent username and password mixes might be done. When the manipulate is activated versus the susceptible code the miner will be deployed in addition to the backdoor. Dette vil sikkert presentere en dobbel infeksjon.

In addition to these methods various other methods can be used also. Miners can be distributed by phishing e-mails that are sent wholesale in a SPAM-like way and depend upon social design methods in order to confuse the victims into believing that they have actually received a message from a legitimate solution or company. The virus files can be either directly connected or inserted in the body materials in multimedia web content or text web links.

Synderne kan også lage ondsinnede touchdown websider som kan etterligne leverandør nedlastingssidene, nedlastingsportaler for programvare og forskjellige andre områder som ofte brukes. When they use similar appearing domain names to reputable addresses and protection certifications the individuals may be persuaded into connecting with them. I mange tilfeller bare åpne dem kan aktivere miner infeksjon.

One more approach would certainly be to use haul carriers that can be spread using the above-mentioned methods or via data sharing networks, BitTorrent er en av de mest fremtredende. It is often made use of to distribute both legit software application and data as well as pirate web content. 2 av de mest foretrukne hale leverandører er følgende:

Various other methods that can be thought about by the crooks include using browser hijackers -unsafe plugins which are made suitable with the most prominent internet browsers. They are posted to the appropriate databases with fake customer evaluations as well as programmer credentials. I mange tilfeller kan beskrivelsene bestå av skjermbilder, videos and elaborate descriptions appealing wonderful function improvements as well as efficiency optimizations. Nevertheless upon setup the actions of the affected internet browsers will transform- individuals will find that they will be rerouted to a hacker-controlled touchdown web page and their setups could be modified – standard nettside, søkemotor og også nye faner siden.

Elevate.exe: Analyse

The Elevate.exe malware is a timeless instance of a cryptocurrency miner which depending upon its setup can trigger a wide variety of unsafe actions. Hovedmålet er å gjøre intrikate matematiske oppgaver som vil dra nytte av de tilgjengelige systemkildene: prosessor, GPU, minne og harddisk plass. Måten de fungerer er ved å koble til en unik webserver kalt mining swimming pool hvor den nødvendige koden lastes ned og installeres. Så raskt som en av jobbene er lastet ned vil det bli startet på en gang, flere omstendigheter kan kjøres på en gang. Når en tilbudt oppgave er fullført, vil en ekstra en sikkert bli lastet ned i området, og smutthullet vil sikkert fortsette til datasystemet slås av, infeksjonen fjernes eller et ytterligere lignende arrangement foregår. Kryptovaluta vil bli kompensert for den kriminelle kontrollerne (hacking team eller en enslig hacker) direkte til sine lommebøker.

En usikker egenskap ved denne gruppen av skadelig programvare er at eksempler som dette kan ta alle systemkilder og nesten gjøre måldatamaskinen ubrukelig til faren er fullstendig kvitt. Mange av dem inkluderer en konsekvent installasjon som gjør dem faktisk utfordrende å eliminere. Disse kommandoene vil gjøre endringer for å starte opp valg, configuration data as well as Windows Registry values that will certainly make the Elevate.exe malware start automatically when the computer system is powered on. Tilgang til gjenopprettingsmenyer og alternativer kan bli hindret, noe som gjør flere manuelle elimineringsoversikter nesten ineffektive.

Dette bestemte infeksjon vil konfigurasjons en Windows-tjeneste for seg selv, etter den utførte sikkerhets- og sikkerhetsanalysen har følgende handlinger faktisk blitt observert:

. Under gruveprosessen kan den tilkoblede skadevare koble seg til Windows-løsninger som kjører for øyeblikket og også tredjepartsmonterte applikasjoner. Ved å gjøre det kan det hende at systemansvarlige ikke observerer at kildepartiene stammer fra en separat prosess.

| Navn | Elevate.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware to detect and remove Elevate.exe |

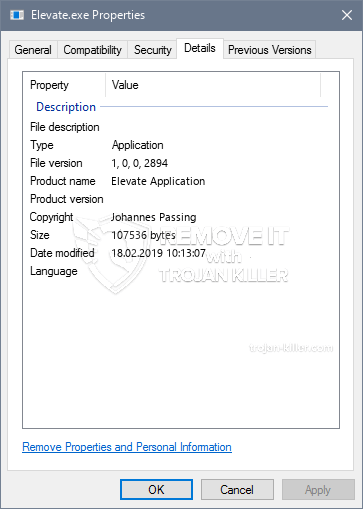

id =”81784″ juster =”aligncenter” width =”600″] Elevate.exe

Elevate.exe

These kind of malware infections are particularly efficient at executing advanced commands if configured so. They are based upon a modular structure permitting the criminal controllers to manage all type of hazardous habits. En av de fremtredende tilfeller er endring av Windows-registeret – adjustments strings related by the operating system can cause major performance disruptions and also the failure to access Windows services. Depending upon the range of modifications it can likewise make the computer system completely unusable. On the various other hand control of Registry values coming from any third-party mounted applications can sabotage them. Noen programmer kan mislykkes i å frigis helt, mens andre plutselig kan slutte å fungere.

This certain miner in its existing variation is focused on mining the Monero cryptocurrency including a modified variation of XMRig CPU mining engine. If the projects show successful then future variations of the Elevate.exe can be released in the future. Som malware gjør bruk av programvare applikasjons susceptabilities å infisere målet verter, det kan være en del av en farlig samtidig infeksjon med ransomware samt trojanere.

Elimination of Elevate.exe is strongly recommended, because you risk not only a big electrical energy bill if it is working on your PC, but the miner might likewise carry out various other undesirable activities on it and also even harm your COMPUTER completely.

Elevate.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove Elevate.exe

SKRITT 5. Elevate.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove Elevate.exe

Hvor å forhindre din PC blir infisert med “Elevate.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “Elevate.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “Elevate.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “Elevate.exe”.