En ny, ekstremt farlig kryptovaluta-gruveinfeksjon har faktisk blitt funnet av sikkerhetsforskere. den malware, kalt Csrss.exe can contaminate target victims making use of a variety of ways. Hovedideen bak Csrss.exe-gruvearbeideren er å bruke kryptovaluta-gruvearbeidsoppgaver på datamaskiner til syke for å skaffe Monero-symboler til målutgifter. The result of this miner is the raised electrical energy bills and if you leave it for longer periods of time Csrss.exe may even damage your computer systems elements.

Csrss.exe: distribusjonsmetoder

De Csrss.exe malware bruksområder 2 popular approaches which are used to contaminate computer system targets:

- Nyttelast Levering ved hjelp av tidligere infeksjoner. If an older Csrss.exe malware is deployed on the sufferer systems it can instantly update itself or download and install a newer version. This is feasible through the built-in upgrade command which gets the release. Dette gjøres ved å koble til en bestemt forhåndsdefinert hacker-kontrollert server som leverer malware-koden. Den lastet ned og installere viruset vil sikkert få navnet på en Windows-tjeneste og plasseres i “%Systemet% temp” sted. Crucial buildings and operating system setup files are transformed in order to allow a persistent and quiet infection.

- Programvare Utnytter Program for sikkerhetsproblem. The newest version of the Csrss.exe malware have been discovered to be caused by the some exploits, famously understood for being used in the ransomware attacks. Infeksjoner er gjort ved å målrette åpne tjenester ved hjelp av TCP-port. Angrepene er automatiserte av hackere styrt struktur som søker etter om porten er åpen. Hvis denne betingelsen er oppfylt, vil den kontrollere løsningen og hente informasjon om den, including any kind of version and also configuration data. Ventures samt fremtredende brukernavn samt passord mikser kan gjøres. When the manipulate is caused against the at risk code the miner will certainly be deployed together with the backdoor. Dette vil gi den en dobbel infeksjon.

Aside from these techniques various other strategies can be made use of also. Miners can be distributed by phishing e-mails that are sent out wholesale in a SPAM-like manner and depend on social engineering tricks in order to perplex the targets right into believing that they have actually received a message from a legitimate solution or company. The infection data can be either directly connected or placed in the body materials in multimedia material or message links.

The criminals can also create harmful landing web pages that can pose supplier download and install web pages, software program download portals and also various other regularly accessed locations. When they use comparable seeming domain names to legitimate addresses as well as safety and security certificates the customers might be coerced right into communicating with them. I mange tilfeller bare åpne dem kan sette av miner infeksjon.

An additional strategy would be to use haul providers that can be spread out utilizing the above-mentioned techniques or by means of file sharing networks, BitTorrent er blant de mest fremtredende. It is often used to disperse both legitimate software as well as data as well as pirate material. To av en av de mest populære transportleverandørene er følgende:

Various other techniques that can be considered by the wrongdoers consist of making use of browser hijackers -unsafe plugins which are made compatible with the most popular internet browsers. They are submitted to the relevant repositories with phony individual evaluations as well as developer qualifications. Ofte sammendragene kan bestå av skjerm, videos as well as intricate summaries promising excellent feature enhancements as well as efficiency optimizations. However upon installment the actions of the affected internet browsers will certainly change- users will find that they will certainly be rerouted to a hacker-controlled touchdown page and their setups might be changed – standard startside, online søkemotoren samt splitter nye faner siden.

Csrss.exe: Analyse

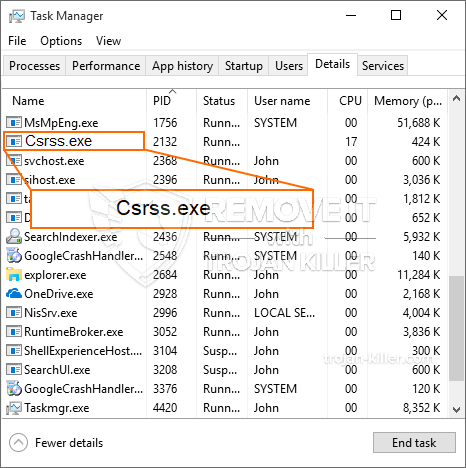

The Csrss.exe malware is a classic situation of a cryptocurrency miner which relying on its arrangement can create a wide array of dangerous actions. Its main goal is to do complicated mathematical tasks that will certainly capitalize on the available system sources: prosessor, GPU, minne og harddisk område. The means they work is by linking to an unique server called mining swimming pool from where the needed code is downloaded. Så snart en av oppgavene blir lastet ned det vil sikkert være i gang med en gang, flere forekomster kan utføres så snart som. When a given job is completed one more one will certainly be downloaded in its location and also the loop will certainly continue up until the computer is powered off, the infection is gotten rid of or another similar event takes place. Kryptovaluta vil sikkert bli kompensert for den kriminelle kontrollerne (hacking gruppe eller en enkelt hackere) rett til sine lommebøker.

A hazardous characteristic of this classification of malware is that examples such as this one can take all system resources and also practically make the target computer unusable till the hazard has been completely eliminated. The majority of them include a persistent setup that makes them truly tough to eliminate. Disse kommandoene vil gjøre endringer også valg, setup data as well as Windows Registry values that will make the Csrss.exe malware begin instantly as soon as the computer is powered on. Access to recuperation food selections and options might be blocked which renders many manual elimination overviews almost ineffective.

Denne spesielle infeksjonen vil sette opp en Windows-løsning for seg selv, adhering to the carried out security evaluation ther adhering to activities have been observed:

. During the miner operations the connected malware can connect to currently running Windows solutions and also third-party set up applications. By doing so the system managers might not notice that the source load comes from a different procedure.

| Navn | Csrss.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware to detect and remove Csrss.exe |

Disse type skadelige infeksjoner er meget pålitelig ved å utføre avanserte kommandoer om å sette opp så. De er basert på en modulær struktur gjør det mulig for kriminelle kontrollere for å koordinere alle typer farlige vaner. Blant de prominente tilfeller er endring av Windows-registeret – modifikasjoner strenger relatert ved os kan utløse alvorlige effektivitets avbrudd samt manglende evne til tilgjengelighet Windows-tjenester. Stole på rekke endringer det kan også gjøre datamaskinen helt meningsløst. På de ulike derimot manipulering av registerverdiene kommer fra alle typer tredjeparts installerte programmer kan undergrave dem. Noen programmer kan slutte å virke til å innføre helt, mens andre kan uventet slutter å virke.

Denne visse miner i sin nåværende variant er fokusert på utvinningen av det Monero kryptovaluta bestående av en endret variant av XMRig CPU gruvedrift motoren. If the projects verify effective after that future versions of the Csrss.exe can be released in the future. Som malware gjør bruk av programvare applikasjons susceptabilities å infisere målet verter, det kan være en del av en usikker samtidig infeksjon med ransomware samt trojanere.

Elimination of Csrss.exe is strongly suggested, med tanke på at du risikerer ikke bare en stor strømutgiftene hvis det kjører på datamaskinen, men miner kan også utføre ulike andre uønskede oppgaver på den, samt også skade datamaskinen din helt.

Csrss.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove Csrss.exe

SKRITT 5. Csrss.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove Csrss.exe

Hvor å forhindre din PC blir infisert med “Csrss.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “Csrss.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “Csrss.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “Csrss.exe”.