En helt ny, veldig usikker kryptovaluta-gruveinfeksjon har blitt identifisert av beskyttelsesforskere. den malware, kalt Contosog.exe can infect target victims making use of a range of methods. Essensen bak Contosog.exe-gruvearbeideren er å bruke kryptovaluta-gruvearbeidere på datasystemene til ofre for å få Monero-tokens til målkostnad. The result of this miner is the elevated electrical power costs and if you leave it for longer amount of times Contosog.exe might also harm your computers components.

Contosog.exe: distribusjonsmetoder

De Contosog.exe malware gjør bruk av 2 populære tilnærminger som brukes til å forurense datamaskinsmål:

- Nyttelast Levering via Tidligere infeksjoner. If an older Contosog.exe malware is deployed on the target systems it can automatically update itself or download and install a more recent variation. Dette er mulig ved hjelp av den integrerte oppdateringskommandoen som får lanseringen. Dette gjøres ved å feste til et spesifikt forhåndsdefinert hacker styrt server som gir den skadelige koden. Det nedlastede viruset får navnet på en Windows-tjeneste og blir også lagt i “%Systemet% temp” område. Viktige egenskaper samt operativsystemkonfigurasjonsdokumenter endres for å tillate en jevn og stille infeksjon.

- Utnytter programvare for sikkerhetsproblem. The latest variation of the Contosog.exe malware have been located to be caused by the some exploits, kjent for å være brukt i ransomware-angrepene. Infeksjonene er gjort ved å målrette åpne løsninger via TCP-port. Overfallene er automatiserte av hackere styrt struktur som søker ut om porten er åpen. Hvis dette problemet oppfylles, vil det skanne løsningen og også innhente detaljer om det, bestående av enhver form for variasjon og ordningsinformasjon. Utnyttelser og også fremtredende brukernavn samt passordblandinger kan gjøres. Når utnyttelsen er aktivert i forhold til den sårbare koden, vil gruvearbeideren absolutt bli frigitt sammen med bakdøren. Dette vil sikkert gi en dobbel infeksjon.

Foruten disse metodene kan forskjellige andre tilnærminger også brukes. Gruvearbeidere kan distribueres via phishing-e-post som sendes engros på en SPAM-lignende måte og er avhengig av sosiale designmetoder for å forvirre de syke til å tro at de faktisk har fått en melding fra en ekte tjeneste eller bedrift.. Infeksjonsfilene kan enten rettes på eller legges i kroppskomponentene i multimediainnhold eller tekstlenker.

Forbryterne kan også produsere ondsinnede destinasjonssider som kan utgjøre nettsider for leverandørnedlastinger, programvare nedlastingssider samt andre ofte tilgjengelige steder. Når de bruker sammenlignbare klingende domenenavn til legitime adresser samt beskyttelsessertifikater, kan enkeltpersoner bli tvunget til å koble seg til dem. Noen ganger bare åpne dem kan aktivere miner infeksjon.

En ekstra teknikk ville absolutt være å bruke transportleverandører som kan spres ved hjelp av ovennevnte teknikker eller ved hjelp av datadelingsnettverk., BitTorrent er bare ett av de mest populære. Det brukes regelmessig til å distribuere både legitim programvare og også dokumenter og også piratmateriale. 2 av en av de mest fremtredende nyttelast leverandører er følgende:

Andre teknikker som kan bli tenkt på av de som gjør det galt, inkluderer bruk av nettleserkaprere - skadelige plugins som er egnet for de mest populære nettleserne.. De blir publisert i de aktuelle databasene med falske brukeranmeldelser og utviklerlegitimasjon. Ofte sammendragene kan inkludere skjermbilder, videoklipp samt intrikate sammendrag som lover gode forbedringer av funksjonen og også effektivitetsoptimaliseringer. Ikke desto mindre vil oppførselen til de berørte nettleserne endre seg etter avdrag- kunder vil helt sikkert oppdage at de absolutt vil bli omdirigert til en hackerkontrollert touchdown-webside, og også deres oppsett kan endres – standard nettside, online søkemotor og nye faner nettside.

Contosog.exe: Analyse

The Contosog.exe malware is a timeless situation of a cryptocurrency miner which depending on its arrangement can create a wide array of unsafe activities. Dens primære mål er å utføre komplekse matematiske arbeidsplasser som vil sikkert gjøre bruk av lett tilgjengelige systemressurser: prosessor, GPU, minne og harddiskplass. Metoden de opererer er ved å feste til en spesiell web server kalt gruve bassenget fra der den nødvendige koden er lastet ned. Så snart en av jobbene er lastet ned vil det bli startet samtidig, mange tilfeller kan være borte for når. Når en bestemt jobb er fullført en mer man absolutt skal ned og installere på sin plass og også loopen vil fortsette frem til datasystemet er slått av, infeksjonen er eliminert eller en mer sammenlign anledning oppstår. Kryptovaluta vil bli belønnet til de kriminelle kontrollerne (hacking team eller en enkelt hacker) direkte til sine vesker.

En farlig karakteristisk for denne klassifiseringen av malware er at prøver som ligner på dette kan man ta alle system kilder og også nesten gjøre offeret datamaskinen meningsløs inntil risikoen har faktisk vært helt blitt kvitt. De fleste av dem har en nådeløs installasjon som gjør dem faktisk vanskelig å bli kvitt. Disse kommandoene vil selvfølgelig gjøre endringer også opsjoner, configuration files as well as Windows Registry values that will certainly make the Contosog.exe malware start instantly once the computer is powered on. Tilgjengelighet til utvinning menyer og også alternativer kan bli blokkert som gjør mange hands-on fjerning guider nesten ubrukelig.

Denne infeksjonen vil sikkert arrangement en Windows-tjeneste for seg selv, holde gjennomført sikkerhetsevaluering ther holde handlinger faktisk har blitt observert:

. Under gruvearbeider operasjoner tilkoblet malware kan koble til for tiden kjører Windows løsninger samt tredjepartsinstallerte programmer. Ved å gjøre dette systemet ledere kanskje ikke legge merke til at kilden last stammer fra en egen prosedyre.

| Navn | Contosog.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware to detect and remove Contosog.exe |

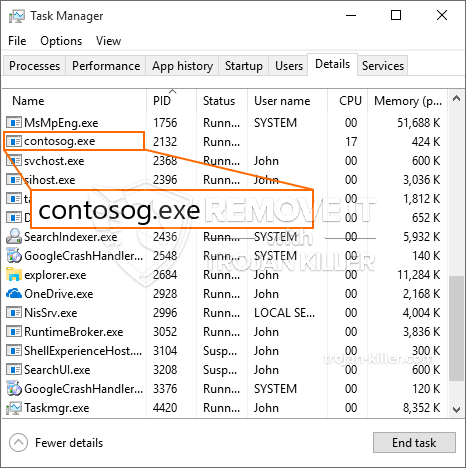

id =”81920″ juster =”aligncenter” width =”600″] Contosog.exe

Contosog.exe

These sort of malware infections are especially effective at executing sophisticated commands if configured so. They are based on a modular structure enabling the criminal controllers to coordinate all kinds of dangerous habits. En av de populære tilfeller er endring av Windows-registeret – adjustments strings associated by the operating system can cause significant performance disruptions and also the inability to gain access to Windows solutions. Relying on the scope of changes it can likewise make the computer system completely pointless. På den annen side kan manipulasjon av registerverdier som tilhører en hvilken som helst type tredjepartsoppsettprogrammer sabotere dem. Some applications might fail to introduce completely while others can unexpectedly stop working.

This particular miner in its present variation is focused on extracting the Monero cryptocurrency having a customized version of XMRig CPU mining engine. If the projects prove successful after that future versions of the Contosog.exe can be introduced in the future. Som malware bruker programvare program susceptabilities å forurense målet verter, det kan være bestanddel av en farlig samtidig infeksjon med ransomware og også trojanere.

Removal of Contosog.exe is strongly suggested, because you take the chance of not only a large electrical energy expense if it is running on your COMPUTER, but the miner may also do various other undesirable tasks on it as well as also damage your PC completely.

Contosog.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove Contosog.exe

SKRITT 5. Contosog.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove Contosog.exe

Hvor å forhindre din PC blir infisert med “Contosog.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “Contosog.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “Contosog.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “Contosog.exe”.