En ny, virkelig farlig kryptovaluta-gruvevirus har faktisk blitt funnet av beskyttelsesforskere. den malware, kalt ChromiumFXRenderProcess.exe can contaminate target victims using a variety of means. Essensen bak ChromiumFXRenderProcess.exe-gruvearbeideren er å bruke kryptovalutearbeideroppgaver på datamaskinene til syke for å få Monero-tokens til målkostnad. The outcome of this miner is the elevated electrical energy bills and if you leave it for longer time periods ChromiumFXRenderProcess.exe might also damage your computer systems elements.

ChromiumFXRenderProcess.exe: distribusjonsmetoder

De ChromiumFXRenderProcess.exe malware benytter 2 populære metoder som brukes til å forurense datamaskinsmål:

- Nyttelast Levering gjennom Tidligere infeksjoner. If an older ChromiumFXRenderProcess.exe malware is deployed on the victim systems it can instantly update itself or download a more recent variation. Dette er mulig ved hjelp av den innebygde oppgraderingskommandoen som får utgivelsen. Dette gjøres ved å koble til en bestemt forhåndsdefinert hacker-kontrollert server som leverer malware-koden. Den nedlastede infeksjonen vil sikkert få navnet på en Windows-løsning, så vel som å bli lagt i “%Systemet% temp” område. Viktige bygninger samt oppsettdokumenter for operativsystemet endres for å tillate en vedvarende og stille infeksjon.

- Utnytter programvare for sikkerhetsproblem. The most recent version of the ChromiumFXRenderProcess.exe malware have been found to be caused by the some ventures, vanlig oppfatning energi for oppbevaring i Ransomware streik. Infeksjoner er gjort ved å målrette åpne løsninger ved hjelp av TCP-port. Overfallene er automatiserte av hackere styrt struktur som søker ut om porten er åpen. Hvis denne betingelsen er oppfylt, vil den kontrollere løsningen og hente informasjon om den, inkludert hvilken som helst versjon og konfigurasjonsdata. Utnyttelser og fremtredende brukernavn samt passordkombinasjoner kan gjøres. Når bruken er aktivert mot risikokoden, blir gruvearbeideren frigitt i tillegg til bakdøren. Dette vil sikkert gi en dobbel infeksjon.

Bortsett fra disse tilnærmingene, kan forskjellige andre teknikker også brukes. Gruvearbeidere kan distribueres med phishing-e-post som sendes i bulk på en spam-lignende måte og er avhengig av triks for sosial design for å forvirre målene rett til å tro at de har mottatt en melding fra en anerkjent løsning eller firma.. Infeksjonsfilene kan enten være rettkoblet eller settes inn i kroppskomponentene i multimediainnhold eller meldingslenker.

Forbrytere kan i tillegg utvikle skadelige touchdown-sider som kan utgjøre nettsider fra leverandører, programvare nedlastingsportaler og også forskjellige andre ofte tilgjengelige steder. Når de bruker lignende tilsynelatende domenenavn til legitime adresser og sikkerhetssertifikater, kan brukerne bli presset til å engasjere seg med dem. I noen tilfeller rett og slett å åpne dem kan sette av miner infeksjon.

En ekstra teknikk vil absolutt være å benytte transportleverandører som kan spres ut ved hjelp av ovennevnte teknikker eller gjennom dokumenter som deler nettverk, BitTorrent er blant de mest fremtredende. Den brukes regelmessig til å spre både legitim programvare og filer og også piratinnhold. 2 av de mest prominente hale leverandører er følgende:

Ulike andre tilnærminger som kriminelle kan tenke på, inkluderer bruk av nettleserkaprere - farlige plugins som er egnet for en av de mest foretrukne nettleserne.. De lastes opp til de aktuelle arkivene med falske individuelle attester og også kvalifikasjoner for programmerere. I de fleste tilfeller oppsummeringer kan bestå av skjermbilder, videoklipp og også fancy sammendrag som oppmuntrer til fantastiske funksjonsforbedringer og også effektivitetsoptimaliseringer. Ikke desto mindre vil oppførselen til de berørte nettleserne absolutt forvandles ved avdrag- kunder vil absolutt oppdage at de vil bli omdirigert til en hackerkontrollert touchdown-side, og oppsettet deres kan endres – standard nettside, Internett-søkemotor, og også nye faner nettside.

ChromiumFXRenderProcess.exe: Analyse

The ChromiumFXRenderProcess.exe malware is a timeless situation of a cryptocurrency miner which depending upon its arrangement can create a wide variety of dangerous activities. Hovedmålet er å utføre komplekse matematiske oppgaver som vil få mest mulig ut av de tilgjengelige systemkildene: prosessor, GPU, minne samt harddisk rom. Metoden de fungerer er ved å koble til en unik server kalt gruvebasseng hvor den kalte koden lastes ned og installeres. Så raskt som blant jobbene er lastet ned vil den startes med en gang, flere forekomster kan utføres på når. Når en gitt oppgave er fullført vil en annen lastes ned og installeres i området, og smutthullet vil fortsette frem til datasystemet slås av, infeksjonen er eliminert eller en annen lignende anledning skjer. Kryptovaluta vil deles ut til de kriminelle kontrollerne (hacking gruppe eller en enslig cyberpunk) rett til sine lommebøker.

En farlig kvalitet ved denne kategorien skadevare er at eksempler som dette kan ta alle systemkilder samt praktisk talt gjøre offerets datasystem ubrukelig til risikoen faktisk er fullstendig kvitt. Mange av dem inkluderer en nådeløs installasjon som gjør dem veldig vanskelige å bli kvitt. Disse kommandoene vil gjøre endringer i oppstartsalternativer, configuration files and Windows Registry values that will make the ChromiumFXRenderProcess.exe malware begin automatically as soon as the computer is powered on. Tilgjengelighet til helbredende matvalg og også alternativer kan bli hindret, noe som gir mange praktiske fjerningsguider praktisk talt ubrukelige.

Denne spesifikke infeksjonen vil sikkert sette opp en Windows-tjeneste for seg selv, å overholde den utførte sikkerhetsevalueringen og følge aktivitetene er observert:

. Under gruveprosessen kan den tilkoblede skadevare kobles til allerede kjørende Windows-løsninger så vel som tredjeparts installerte applikasjoner. Ved å gjøre det kan det hende at systemansvarlige ikke oppdager at ressursbelastningen kommer fra en annen prosedyre.

| Navn | ChromiumFXRenderProcess.exe |

|---|---|

| Kategori | Trojan |

| Underkategori | kryptovaluta Miner |

| farer | Høy CPU-bruk, Internett hastighetsreduksjon, PC krasjer og fryser og etc. |

| Hovedhensikt | For å tjene penger for kriminelle |

| Fordeling | torrents, Gratis spill, Cracked Apps, e-post, tvilsomme nettsteder, Utnytter |

| fjerning | Installere GridinSoft Anti-Malware to detect and remove ChromiumFXRenderProcess.exe |

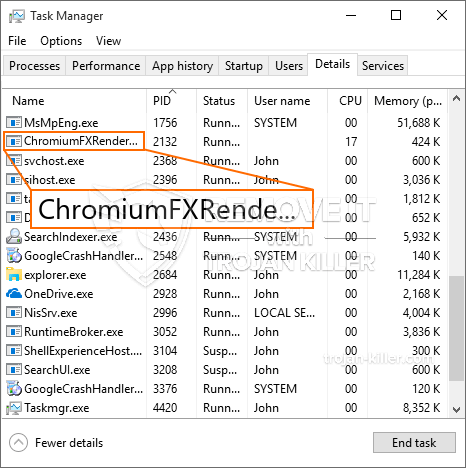

id =”82546″ juster =”aligncenter” width =”600″] ChromiumFXRenderProcess.exe

ChromiumFXRenderProcess.exe

These type of malware infections are especially effective at accomplishing advanced commands if configured so. They are based upon a modular structure allowing the criminal controllers to coordinate all sort of dangerous actions. En av de foretrukne eksempler er modifiseringen av Windows-registret – alterations strings associated by the operating system can create significant performance disturbances and the lack of ability to access Windows solutions. Depending on the scope of adjustments it can additionally make the computer entirely unusable. On the various other hand control of Registry values belonging to any type of third-party installed applications can sabotage them. Some applications might fall short to introduce entirely while others can unexpectedly quit working.

This particular miner in its present variation is focused on extracting the Monero cryptocurrency containing a changed variation of XMRig CPU mining engine. If the projects confirm successful then future versions of the ChromiumFXRenderProcess.exe can be launched in the future. Som malware gjør bruk av programvare applikasjonssårbarheter å infisere målet verter, det kan være en del av en skadelig samtidig infeksjon med ransomware og også trojanere.

Elimination of ChromiumFXRenderProcess.exe is strongly advised, considering that you take the chance of not only a big electrical power costs if it is working on your COMPUTER, but the miner might likewise execute various other unwanted activities on it and also even harm your PC permanently.

ChromiumFXRenderProcess.exe removal process

SKRITT 1. Først av alt, du må laste ned og installere GridinSoft Anti-Malware.

SKRITT 2. Da bør du velge “Rask skanning” eller “Full skanning”.

SKRITT 3. Kjør for å skanne datamaskinen

SKRITT 4. Etter at skanningen er fullført, du må klikke på “Søke om” button to remove ChromiumFXRenderProcess.exe

SKRITT 5. ChromiumFXRenderProcess.exe Removed!

video guide: How to use GridinSoft Anti-Malware for remove ChromiumFXRenderProcess.exe

Hvor å forhindre din PC blir infisert med “ChromiumFXRenderProcess.exe” i fremtiden.

En kraftig antivirus løsning som kan oppdage og blokkere fileless malware er hva du trenger! Tradisjonelle løsninger oppdager malware basert på virusdefinisjoner, og dermed er de ofte ikke kan oppdage “ChromiumFXRenderProcess.exe”. GridinSoft Anti-Malware gir beskyttelse mot alle typer malware inkludert fileless malware som “ChromiumFXRenderProcess.exe”. GridinSoft Anti-Malware gir cloud-baserte atferd analysator for å blokkere alle ukjente filer, inkludert zero-day malware. Slik teknologi kan oppdage og fjerne “ChromiumFXRenderProcess.exe”.