NextCloud brukere overfor et alvorlig problem. New NextCry ransomware angrep NextCloud sky lagring og ødelegger lagret backup. Ifølge sikkerhetseksperter, malware trenger systemer via en nylig oppdaget sårbarhet i PHP-FPM motor.

ENbout trusselen rapportert besøkende av BleepingComputer forum som var på utkikk etter en måte å få tilgang til sine data.Ettersom brukeren under kallenavnet xact64 nevnte, Han la merke til et problem under synkronisering av den bærbare datamaskinen med sky lagring.

Jeg skjønte straks at serveren min fikk hacket og disse filene ble kryptert. Det første jeg gjorde var å trekke ned serveren for å begrense skaden som ble gjort (bare 50% av filene mine ble kryptert)”, - xact64 sa.

Bak øynene, de riktige filene begynte å skifte til krypterte kopier. Brukeren hast frakoblet, men halvparten av innholdet ble blokkert.

Forskere som har studert malware kalte det NextCry – denne utvidelsen mottar krypterte filer. Programmet er et Python-skript samlet i en ELF kjørbar fil (Dette formatet brukes på UNIX-systemer).

Når på offerets datamaskin, NextCry finner synkronisering mappe med NextCloud lagring, sletter kildedata mapper fra maskinen og krypterer skyen kopi. Som et resultat, berørte filene er lastet ned i stedet for den opprinnelige seg, som i tilfellet med xact64.

ransomware ekspert Michael Gillespie Said NextCry behandler offerets filer ved hjelp av en AES-algoritmen.

“Ved gjennomføring av krypterings, programmet koder også innhold ved hjelp av Base64 standard, som ikke er typisk for slike malware”, – også bemerket Michael Gillespie.

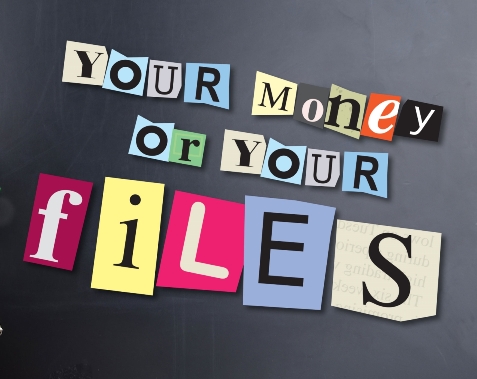

For å låse opp filer, kriminelle be om 0.025 BTC. Det bemerkes at lommeboken er spesifisert av angriperne er fortsatt tom.

Etter å ha gransket budskap berørte brukerne, BleepingComputer eksperter antydet at NextCry utnytter NextCloud egen sårbarhet. Dette er dokumentert av det faktum at malware infiserer beskyttet repositories med den nyeste versjonen av programvaren.

Videre undersøkelser tillatt utviklerne å spore smittekilden til sårbarheten i PHP-FPM motor, på hvilke noen Nginx servere kjører. Ifølge journalister, på slutten av oktober, NextCloud representanter advart av en RCE bug som er tilstede i den grunnleggende konfigurasjonen av sitt produkt. Denne løsningen er bygget på en sårbar versjon av PHP-FPM.

Skadebegrensning

De utviklerne at trusselen berørte bare en liten brøkdel av serverne. De sendte administratorer et varsel om behovet for å oppdatere PHP forsamlingen til v.7.3.11 / 7.2.24, gitt at i øyeblikket er det ingen dekoder for NextCry, bare en oppgradering kan beskytte brukerdata.