Et stort antall plugins for åpent instrument for uavbrutt integrasjon av Jenkins-programvare inneholder forskjellige feil og sårbarheter.

Vsvakheter hovedsakelig knyttet til lagring av passord i ikke-kryptert form. Dess, i Jenkins' myke funnet CSRF-bugs som tillater steaking legitimasjon og begå CSRF-angrep.Viktor Gazdag, spesialist på NCC Group som testet et stort antall Jenkins' plugins, avdekket disse problemene.

“Disse testene resulterte i mer enn 100 plugins funnet sårbare og flere koordinerte og ansvarlige offentlige avsløringer”, — melder forsker.

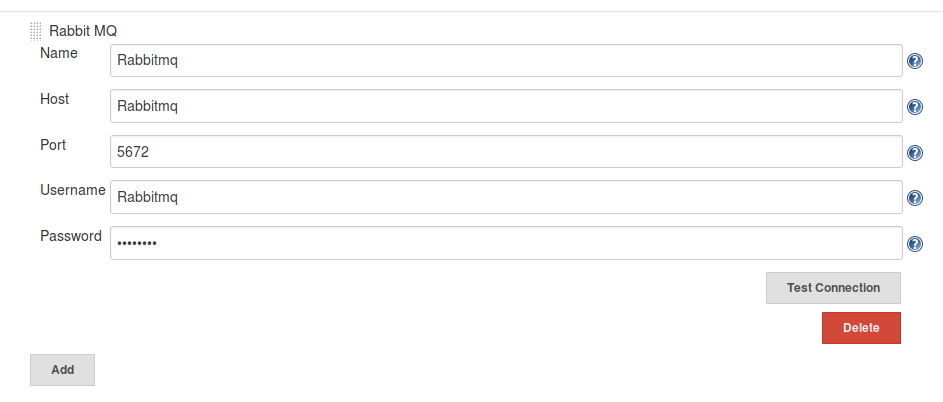

Som ekspert forklarte, selv om Jenkins krypterer passord i credentials.xml-filen, noen utviklere bruker andre metoder for datalagring. I de fleste tilfeller antyder disse avgjørelsene ikke er kryptering. Dess, noen nettskjemaer, der brukere legger inn legitimasjon, aktivere lekkasje av passord eller hemmelige tokens.

CSRF-sårbarheter er forbundet med plugins-funksjoner, med bruk av hvilke brukere kan sjekke legitimasjon og koble til en server. De finnes stort sett, siden utviklere ikke bruker POST-forespørsler som forhindrer angrep med bruk av CSRF-token.

I de siste to årene, Jenkins-utviklere ga ut flere varsler som beskriver sårbarheter i forskjellige plugins, inkludert serier med feil, oppdaget av Gazdag.

Sårbare plugins samhandler med en bred krets av tjenester, gjelder også Twitter, AWS, VMware Og Azure. I de fleste tilfeller ble programvare laget av sideutviklere som ikke er koblet til leverandøren, hvis programvare utnytter plugin.

Som notert, forfattere av flere plugins har allerede fikset feil i programvaren deres, selv om mange fortsatt er sårbare. I sin tur, Jenkins-utviklere publiserte en enorm liste over plugins som fortsatt ikke er fikset.

Kilde: https://www.nccgroup.trust