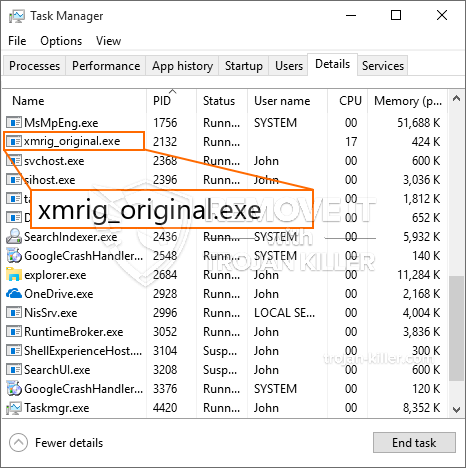

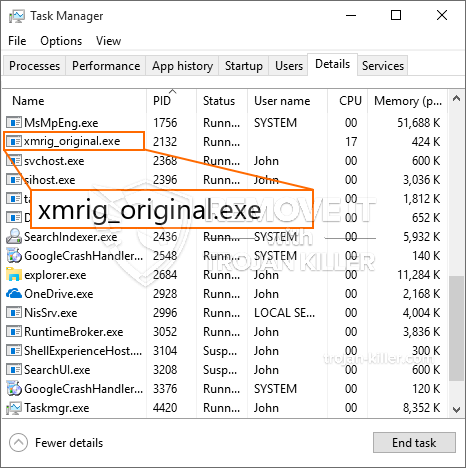

Een gloednieuw, zeer gevaarlijk cryptocurrency miner-virus is gevonden door veiligheidsonderzoekers. de malware, riep Xmrig_original.exe kunnen besmetten doel patiënten gebruik te maken van een selectie van methoden. The main idea behind the Xmrig_original.exe miner is to use cryptocurrency miner tasks on the computers of victims in order to acquire Monero symbols at targets expense. The outcome of this miner is the raised electrical energy bills as well as if you leave it for longer periods of time Xmrig_original.exe may even damage your computers elements.

Xmrig_original.exe: distributiemethoden

De Xmrig_original.exe malware maakt gebruik van twee voorkeurswerkwijzen die worden gebruikt om doelen computer besmetten:

- Payload Levering via Prior Infecties. If an older Xmrig_original.exe malware is deployed on the target systems it can automatically upgrade itself or download a more recent version. Dit is mogelijk door middel van de geïntegreerde upgrade commando dat de release krijgt. Dit gebeurt door aan een speciaal vooraf bepaald hacker-gecontroleerde webserver die malware code geeft. De gedownloade en installeer infectie zal de naam van een Windows-oplossing te verwerven evenals worden gepositioneerd in de “%systeem% temp” plaats. Vital woningen en het besturingssysteem arrangement bestanden worden omgezet om een meedogenloze en ook stil infectie toestaan.

- Software programma Kwetsbaarheid Exploits. The latest variation of the Xmrig_original.exe malware have been found to be caused by the some exploits, algemeen bekend voor toepassing in de ransomware strikes. De infecties worden gedaan door zich te richten geopend diensten met behulp van de TCP-poort. De slagen worden geautomatiseerd door een hacker gecontroleerd kader waarvan opgezocht als de poort open. Als dit probleem wordt voldaan, zal de dienst te controleren en ook informatie krijgen over, bestaande uit een versie en configuratiegegevens. Exploits en preferente gebruikersnaam en wachtwoord combinaties kunnen worden gedaan. Wanneer het manipuleren geactiveerd tegen de kwetsbare code mijnwerkers zeker samen ook worden bediend via de achterdeur. Dit zal het een dubbele infectie bieden.

Afgezien van deze technieken andere strategieën kan gebruik worden gemaakt van zowel. Mijnwerkers kunnen worden verspreid door phishing e-mails die in bulk in een SPAM-achtige manier, alsmede een beroep doen op social engineering methoden om de patiënten in verwarring worden verzonden recht te laten denken dat ze daadwerkelijk een bericht hebt verkregen van een legit dienst of bedrijf. De infectie documenten kunnen ofwel recht daarop aangebracht of geplaatst in het lichaam componenten in multimedia web content of boodschap koppelingen.

De criminelen kunnen ook de ontwikkeling van kwaadaardige touchdown webpagina's die leverancier download kan imiteren en installeren van webpagina's, software te downloaden portals, evenals verschillende andere vaak benaderd plaatsen. Als ze vergelijkbaar verschijnen domein te gebruiken om legitieme adressen en veiligheid en beveiligingscertificaten de klanten kunnen worden geduwd in interactie met hen. In veel gevallen zijn ze gewoon te openen kan de mijnwerker infectie veroorzaken.

Nog één techniek zou zijn om payload service providers die kunnen worden verspreid met behulp van deze benaderingen of via het delen van gegevens netwerken te gebruiken, BitTorrent behoort tot een van de meest prominente. Het wordt regelmatig gebruikt om zowel legit software te verspreiden evenals bestanden en piraat materiaal. Twee van één van de meest geprefereerde payload service providers zijn de volgende:

Diverse andere benaderingen die door de wetsovertreders kan worden beschouwd bestaan uit gebruik te maken van internet browser hijackers -gevaarlijke plug-ins die geschikt zijn gemaakt met één van de meest prominente internet browsers. Ze worden geplaatst op de relevante databases met valse getuigenissen van klanten en ook designer geloofsbrieven. Vaak is het zo samenvattingen zou kunnen bestaan uit screenshots, videoclips evenals uitgebreide samenvattingen aantrekkelijk prachtig attribuut verbeteringen evenals de prestaties optimalisaties. Toch is bij de installatie van de acties van de getroffen internet browsers zal transformeren- mensen zullen vinden dat ze zullen worden doorgestuurd naar een-hacker gecontroleerde landing page en ook hun opstellingen kan worden gewijzigd – de standaard webpagina, zoekmachine en ook gloednieuwe tabs webpagina.

Xmrig_original.exe: Analyse

The Xmrig_original.exe malware is a classic case of a cryptocurrency miner which relying on its configuration can create a wide array of hazardous actions. Its main objective is to execute intricate mathematical tasks that will make the most of the readily available system sources: processor, GPU, geheugen en ook de ruimte op de harde schijf. The means they function is by connecting to an unique web server called mining swimming pool where the required code is downloaded and install. Zodra één van de taken is gedownload zal worden gestart op hetzelfde moment, meerdere omstandigheden kunnen worden gegaan voor een keer. When an offered job is completed an additional one will certainly be downloaded and install in its place as well as the loop will proceed up until the computer system is powered off, de infectie wordt weggedaan of een extra vergelijkbare gelegenheid zich voordoet. Cryptogeld zal zeker worden gecompenseerd naar de correctionele controllers (hacken groep of een enkele hacker) direct naar hun begrotingen.

A hazardous feature of this group of malware is that examples similar to this one can take all system resources as well as practically make the sufferer computer unusable till the danger has actually been totally gotten rid of. Most of them feature a relentless installation that makes them truly tough to remove. Deze opdrachten zullen aanpassingen aan keuzes te starten maken, arrangement documents and Windows Registry values that will make the Xmrig_original.exe malware beginning instantly as soon as the computer is powered on. Access to healing food selections as well as alternatives might be blocked which makes numerous hand-operated removal guides almost pointless.

Deze specifieke infectie zal zeker de configuratie van een Windows-service voor zichzelf, complying with the performed safety evaluation ther following activities have actually been observed:

During the miner procedures the linked malware can attach to currently running Windows services and also third-party set up applications. Door dit te doen het systeembeheerders mogelijk niet opmerken dat de bron veel afkomstig is van een andere procedure.

| Naam | Xmrig_original.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove Xmrig_original.exe |

Dit soort malware-infecties zijn bijzonder effectief bij het vervullen van geavanceerde commando's als zo opgezet. Ze zijn gebaseerd op een modulaire structuur waardoor de criminele controllers om allerlei onveilige handelingen beheren. Onder de geprefereerde voorbeelden is de wijziging van het Windows-register – aanpassingen strings geassocieerd met de os kan leiden tot aanzienlijke prestatieverbeteringen onderbrekingen en ook het gebrek aan vermogen om toegang te krijgen tot Windows-oplossingen. Zich baserend op het gebied van aanpassingen kan ook maken het computersysteem volledig onbruikbaar. Aan de andere kant aanpassing van de Register-waardes afkomstig van derden geïnstalleerde toepassingen kan ze saboteren. Sommige toepassingen kunnen niet om helemaal te lanceren, terwijl anderen kan plotseling gestopt met werken.

Deze specifieke mijnwerker in zijn huidige versie is gericht op de mijnbouw de Monero cryptogeld bestaat uit een gewijzigde variant van XMRig CPU mijnbouw motor. If the campaigns confirm effective then future versions of the Xmrig_original.exe can be introduced in the future. Als de malware maakt gebruik van software susceptabilities tot doel gastheren besmetten, het kan een deel van een gevaarlijke co-infectie met ransomware zijn evenals Trojans.

Removal of Xmrig_original.exe is highly advised, omdat je niet alleen een enorme elektriciteit kosten riskeren als deze wordt uitgevoerd op uw computer, maar de mijnwerker kan bovendien doen andere ongewenste taken op het zo goed als zelfs je computer volledig beschadigen.

Xmrig_original.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove Xmrig_original.exe

STAP 5. Xmrig_original.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove Xmrig_original.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Xmrig_original.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Xmrig_original.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Xmrig_original.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Xmrig_original.exe”.