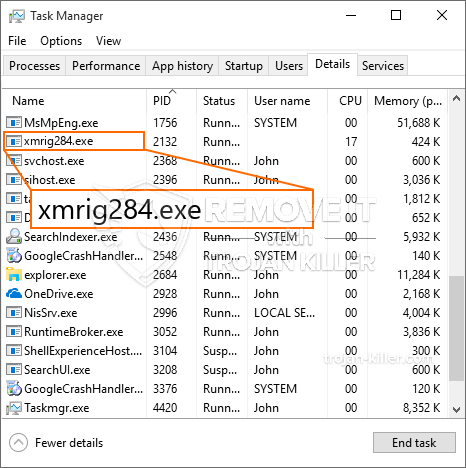

Een gloednieuw, very dangerous cryptocurrency miner virus has actually been spotted by security researchers. de malware, riep Xmrig284.exe kan doelpatiënten besmetten met behulp van een reeks middelen. The main point behind the Xmrig284.exe miner is to use cryptocurrency miner tasks on the computers of targets in order to acquire Monero tokens at sufferers expense. The end result of this miner is the raised electrical power bills as well as if you leave it for longer periods of time Xmrig284.exe might even damage your computers elements.

Xmrig284.exe: distributiemethoden

De Xmrig284.exe malware maakt gebruik van twee voorkeursmethoden die worden gebruikt om computersysteemdoelen te infecteren:

- Payload Levering door middel van Prior Infecties. If an older Xmrig284.exe malware is deployed on the sufferer systems it can automatically update itself or download a more recent version. Dit is mogelijk door middel van de geïntegreerde-update commando dat de release verwerft. Dit gebeurt door verbinding met een bepaalde vooraf gedefinieerde hacker gecontroleerde webserver die malware code biedt. De gedownloade en installeer virus zal de naam van een Windows-service te verwerven en ook in de worden geplaatst “%systeem% temp” plaats. Essentiële huizen en configuratiedocumenten van het besturingssysteem zijn gewijzigd om een aanhoudende en stille infectie mogelijk te maken.

- Software programma Kwetsbaarheid Exploits. The newest variation of the Xmrig284.exe malware have actually been discovered to be caused by the some exploits, bekend om gebruik gemaakt van de ransomware aanslagen. De infecties worden gedaan door zich te richten geopend oplossingen via de TCP-poort. De aanslagen worden geautomatiseerd door een hacker bestuurde structuur die zoekt naar als de poort open. Als aan dit probleem is voldaan, zal het zeker de service scannen en er ook details over ophalen, inclusief elke vorm van variatie en configuratiegegevens. Er kunnen zowel exploits als populaire gebruikersnaam- en wachtwoordmixen worden gedaan. Wanneer de manipulatie wordt geactiveerd in plaats van de gevoelige code, zal de mijnwerker zeker samen met de achterdeur worden ingezet. Dit zal een dubbele infectie presenteren.

Naast deze benaderingen kunnen andere technieken gebruik worden gemaakt. Mijnwerkers kunnen worden verspreid door phishing-e-mails die in bulk op een SPAM-achtige manier worden verzonden en vertrouwen ook op social engineering-trucs om de slachtoffers te laten denken dat ze een bericht hebben ontvangen van een legitieme oplossing of bedrijf. De virusgegevens kunnen rechtstreeks worden verbonden of in het lichaamsmateriaal in multimedia-inhoud of tekstlinks worden geplaatst.

De boosdoeners kunnen ook kwaadaardige touchdown-webpagina's maken die zich kunnen voordoen als downloadpagina's van leveranciers, downloadsites voor softwareprogramma's en verschillende andere regelmatig bezochte gebieden. Wanneer ze vergelijkbare schijnbare domeinnamen gebruiken voor echte adressen en ook veiligheidscertificeringen, kunnen de individuen worden gedwongen om met hen te communiceren. In veel gevallen zijn ze gewoon te openen kan de mijnwerker infectie veroorzaken.

Een andere strategie zou zijn om vervoerders te gebruiken die kunnen worden verspreid door gebruik te maken van de bovengenoemde methoden of door middel van netwerken voor het delen van documenten, BitTorrent is slechts een van een van de meest prominente. Het wordt vaak gebruikt om zowel legitieme softwareprogramma's als bestanden en ook illegale inhoud te verspreiden. Twee van de meest prominente haul service providers zijn de volgende::

Verschillende andere technieken die door de slechteriken in overweging kunnen worden genomen, zijn het gebruik van browserkapers - onveilige plug-ins die geschikt zijn gemaakt voor de meest populaire webbrowsers. Ze worden ingediend bij de juiste repositories met valse getuigenissen van klanten en ook inloggegevens van ontwikkelaars. In de meeste gevallen kunnen de samenvattingen screenshots bevatten, videoclips en ook geavanceerde samenvattingen die fantastische functieverbeteringen en prestatie-optimalisaties beloven. Desalniettemin zal bij het instellen het gedrag van de getroffen internetbrowsers veranderen- gebruikers zullen zeker merken dat ze worden omgeleid naar een door een hacker bestuurde touchdown-pagina en dat hun instellingen kunnen worden gewijzigd – de standaard startpagina, online zoekmachine en nieuwe tabbladen pagina.

Xmrig284.exe: Analyse

The Xmrig284.exe malware is a classic case of a cryptocurrency miner which depending on its setup can cause a wide array of harmful actions. Het primaire doel is om complexe wiskundige taken uit te voeren die zullen profiteren van de direct beschikbare systeembronnen: processor, GPU, geheugen en ook de harde schijf ruimte. De manier waarop ze werken, is door verbinding te maken met een speciale server genaamd mining-zwembad, waar de benodigde code wordt gedownload. Zodra een van de taken is gedownload, zal deze zeker gelijktijdig worden gestart, meerdere omstandigheden kan worden uitgevoerd in een keer. Wanneer een bepaalde taak is voltooid, zal er zeker nog een worden gedownload en op zijn locatie worden geïnstalleerd en de lus zal doorgaan totdat de computer wordt uitgeschakeld, de infectie wordt verwijderd of extra vergelijkbare gebeurtenis. Cryptogeld zal zeker worden gecompenseerd naar de correctionele controllers (hacken team of een enkele cyberpunk) direct naar hun portemonnee.

Een gevaarlijk kenmerk van deze groep malware is dat voorbeelden als deze alle systeembronnen kunnen gebruiken en de computer van het slachtoffer bijna onbruikbaar kunnen maken totdat de dreiging daadwerkelijk volledig is geëlimineerd. De meeste bevatten een meedogenloze installatie waardoor ze echt moeilijk te verwijderen zijn. Deze opdrachten zullen aanpassingen aan keuzes te starten maken, setup data as well as Windows Registry values that will certainly make the Xmrig284.exe malware begin immediately once the computer system is powered on. De toegankelijkheid van genezende voedselkeuzes en ook alternatieven kan worden belemmerd, wat veel handbediende verwijderingsoverzichten bijna waardeloos maakt.

Dit bepaalde infectie zal zeker arrangement een Windows-oplossing voor zichzelf, naar aanleiding van de uitgevoerde veiligheids- en beveiligingsanalyse zijn daadwerkelijk de nakoming van activiteiten geconstateerd:

. Tijdens de mijnwerkzaamheden kan de aangesloten malware linken naar momenteel draaiende Windows-oplossingen en ook naar geïnstalleerde applicaties van derden. Hierdoor zien de systeembeheerders mogelijk niet dat de bronbelasting afkomstig is van een afzonderlijke procedure.

| Naam | Xmrig284.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove Xmrig284.exe |

id =”81837″ align =”aligncenter” width =”600″] Xmrig284.exe

Xmrig284.exe

These type of malware infections are specifically effective at executing advanced commands if set up so. They are based on a modular framework enabling the criminal controllers to coordinate all type of dangerous behavior. Een van de prominente gevallen is de wijziging van het Windows-register – adjustments strings connected by the operating system can cause significant performance disturbances as well as the inability to gain access to Windows services. Vertrouwend op het scala aan aanpassingen kan het de computer ook totaal onbruikbaar maken. Aan de andere kant kan manipulatie van registerwaarden afkomstig van elk type geïnstalleerde applicaties van derden deze saboteren. wijzigingsreeksen die zijn gekoppeld aan het besturingssysteem kunnen grote efficiëntieonderbrekingen veroorzaken en ook het onvermogen om toegang te krijgen tot Windows-oplossingen.

This certain miner in its present variation is concentrated on mining the Monero cryptocurrency having a customized version of XMRig CPU mining engine. If the campaigns prove successful then future versions of the Xmrig284.exe can be released in the future. Als de malware maakt gebruik van software programma kwetsbaarheden te misbruiken doelhosts infecteren, het kan een deel van een gevaarlijke co-infectie met ransomware zijn evenals Trojans.

Removal of Xmrig284.exe is strongly suggested, since you take the chance of not just a huge electrical power expense if it is operating on your PC, but the miner may additionally do other unwanted tasks on it as well as even damage your PC completely.

Xmrig284.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove Xmrig284.exe

STAP 5. Xmrig284.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove Xmrig284.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Xmrig284.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Xmrig284.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Xmrig284.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Xmrig284.exe”.