Een nieuw, echt gevaarlijk cryptocurrency mijnwerkervirus is geïdentificeerd door veiligheidswetenschappers. de malware, riep SystemATI kan infecteren doel slachtoffers met behulp van diverse manieren. Het belangrijkste punt achter de SystemATI-mijnwerker is om cryptocurrency-mijnwerkeractiviteiten te gebruiken op de computersystemen van patiënten om Monero-tokens te verkrijgen tegen de kosten van de patiënt. The end result of this miner is the raised power expenses and also if you leave it for longer periods of time SystemATI may also harm your computers elements.

SystemATI: distributiemethoden

De SystemATI malware maakt gebruik 2 populaire benaderingen die worden gebruikt om computersysteemdoelen te besmetten:

- Payload bezorging via Prior Infecties. If an older SystemATI malware is released on the sufferer systems it can immediately update itself or download a more recent variation. Dit is mogelijk via het ingebouwde upgradecommando dat de lancering verwerft. Dit gebeurt door het verbinden van een bepaalde vooraf gedefinieerde hacker gecontroleerde server die de malware code levert. Het gedownloade en geïnstalleerde virus krijgt de naam van een Windows-service en wordt in de “%systeem% temp” plaats. Vitale residentiële of commerciële eigendommen en ook lopende systeemarrangementdocumenten worden gewijzigd om een aanhoudende en stille infectie mogelijk te maken.

- Software Vulnerability Exploits. The most recent version of the SystemATI malware have been located to be caused by the some ventures, beroemde begrepen te worden gebruikt in de ransomware strikes. De infecties worden gedaan door zich te richten geopend oplossingen met behulp van de TCP-poort. De aanslagen worden geautomatiseerd door een hacker gecontroleerd kader die zoekt naar als de poort open. Als aan deze voorwaarde is voldaan, zal het de oplossing zeker scannen en details erover herstellen, inclusief elk type versie en arrangementinformatie. Er kunnen zowel exploits als populaire gebruikersnaam- en wachtwoordcombinaties worden uitgevoerd. Wanneer de exploit wordt afgezet tegen de kwetsbare code, wordt de mijnwerker samen met de achterdeur vrijgegeven. Dit zal het een dubbele infectie bieden.

Naast deze methoden kunnen ook andere technieken worden gebruikt. Mijnwerkers kunnen worden verspreid door phishing-e-mails die op een SPAM-achtige manier in het groot worden verzonden en gebruikmaken van social engineering-trucs om de doelwitten te verbijsteren door te laten geloven dat ze een bericht hebben verkregen van een legitieme dienst of bedrijf. De virusgegevens kunnen rechtstreeks worden verbonden of in de inhoud van multimedia-webinhoud of berichtweblinks worden geplaatst.

De criminelen kunnen ook schadelijke touchdown-pagina's produceren die zich kunnen voordoen als download- en installatiepagina's van leveranciers, softwaredownloadportals en diverse andere regelmatig bezochte gebieden. Wanneer ze vergelijkbare schijnbare domeinnamen gebruiken als echte adressen en veiligheidscertificeringen, kunnen de individuen ertoe worden aangezet om zich met hen te verbinden. In sommige gevallen alleen het openen van hen kan de mijnwerker een infectie veroorzaken.

Nog een strategie zou zijn om gebruik te maken van payload-serviceproviders die kunnen worden verspreid door gebruik te maken van de bovengenoemde technieken of door gebruik te maken van netwerken voor het delen van gegevens, BitTorrent behoort tot een van de meest populaire. Het wordt vaak gebruikt om zowel gerenommeerde softwareprogramma's als gegevens en piraterijinhoud te verspreiden. Twee van de meest geprefereerde aanbieders van nuttige lading zijn de volgende:

Diverse andere technieken waar wetsovertreders rekening mee kunnen houden bestaan uit het gebruik van webbrowserkapers - onveilige plug-ins die compatibel zijn gemaakt met een van de meest prominente internetbrowsers. Ze worden in de relevante opslagplaatsen geplaatst met valse getuigenissen van klanten en ontwikkelaarsreferenties. In veel gevallen is de beschrijvingen zou kunnen bestaan uit screenshots, videoclips en mooie samenvattingen die fantastische functieverbeteringen en efficiëntie-optimalisaties beloven. Desalniettemin zullen bij de installatie de acties van de getroffen internetbrowsers veranderen- Mensen zullen ontdekken dat ze zeker zullen worden omgeleid naar een door een hacker gecontroleerde landingspagina en dat hun instellingen kunnen worden gewijzigd – de standaard webpagina, zoekmachine op internet, alsmede nieuwe tabbladen webpagina.

SystemATI: Analyse

The SystemATI malware is a classic case of a cryptocurrency miner which relying on its setup can cause a wide variety of hazardous activities. Its main objective is to do complex mathematical jobs that will capitalize on the available system resources: processor, GPU, geheugen en schijfruimte. De manier waarop ze werken is door te linken naar een unieke webserver genaamd mining pool van waaruit de gevraagde code wordt gedownload en geïnstalleerd. Zodra een van de taken is gedownload, wordt deze tegelijkertijd gestart, meerdere omstandigheden kan worden uitgevoerd in een keer. When an offered job is finished an additional one will certainly be downloaded in its area and also the loophole will proceed till the computer is powered off, de infectie is geëlimineerd of andere vergelijkbare gebeurtenis plaatsvindt. Cryptogeld zal worden gecompenseerd voor de criminele controllers (hacken groep of een enkele cyberpunk) direct naar hun portemonnee.

A harmful attribute of this classification of malware is that samples such as this one can take all system sources and virtually make the sufferer computer system unusable till the hazard has been completely gotten rid of. A lot of them feature a persistent installation which makes them really challenging to get rid of. Deze opdrachten zullen wijzigingen ook alternatieven, configuration documents and Windows Registry values that will make the SystemATI malware begin instantly when the computer is powered on. Access to healing food selections and choices might be obstructed which renders many manual removal overviews virtually worthless.

Deze bijzondere infectie zal zeker de configuratie van een Windows-service voor zichzelf, complying with the conducted protection analysis ther adhering to activities have been observed:

. During the miner procedures the associated malware can link to already running Windows services as well as third-party installed applications. By doing so the system managers might not observe that the resource lots originates from a separate process.

| Naam | SystemATI |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove SystemATI |

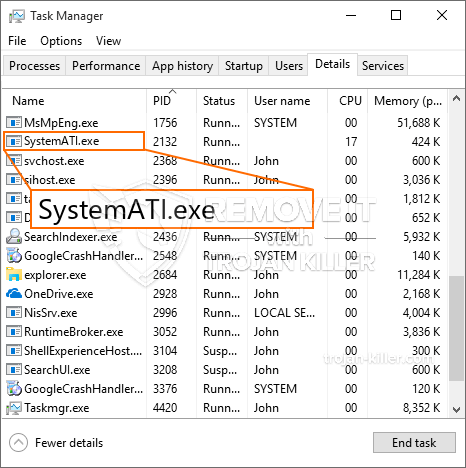

id =”82046″ align =”aligncenter” width =”600″] SystemATI

SystemATI

These sort of malware infections are specifically efficient at performing sophisticated commands if set up so. They are based on a modular framework allowing the criminal controllers to manage all type of hazardous habits. Een van de belangrijkste voorbeelden is de wijziging van het Windows-register – alterations strings associated by the operating system can cause significant efficiency disruptions and also the lack of ability to gain access to Windows services. Depending on the extent of modifications it can also make the computer completely pointless. On the other hand manipulation of Registry values belonging to any third-party set up applications can sabotage them. Some applications may fall short to launch entirely while others can unexpectedly stop working.

This specific miner in its present version is concentrated on mining the Monero cryptocurrency containing a changed version of XMRig CPU mining engine. If the projects prove successful then future variations of the SystemATI can be released in the future. Als de malware maakt gebruik van zwakke plekken in software om de beoogde gastheer te infecteren, het kan een deel van een gevaarlijke co-infectie met ransomware zijn evenals Trojans.

Elimination of SystemATI is strongly advised, given that you run the risk of not just a big power costs if it is operating on your PC, however the miner might also execute various other undesirable activities on it and also harm your PC completely.

SystemATI removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove SystemATI

STAP 5. SystemATI Removed!

video Guide: How to use GridinSoft Anti-Malware for remove SystemATI

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “SystemATI” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “SystemATI”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “SystemATI”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “SystemATI”.