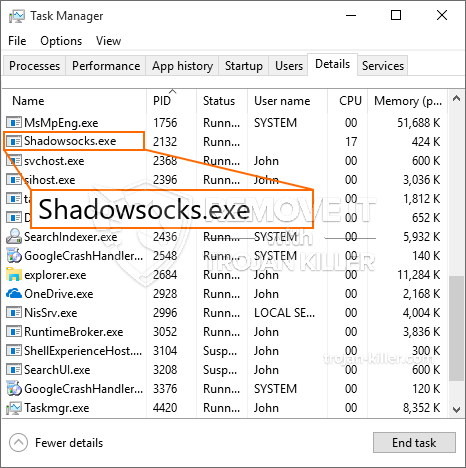

Een nieuw, extreem gevaarlijke cryptocurrency-mijnwerkerinfectie is feitelijk geïdentificeerd door veiligheidsonderzoekers. de malware, riep ShadowSocks.exe kan doelslachtoffers infecteren met behulp van een selectie van methoden. Het belangrijkste idee achter de ShadowSocks.exe-mijnwerker is om cryptocurrency-mijnwerkeractiviteiten op de computersystemen van slachtoffers te gebruiken om tegen kosten van de slachtoffers Monero-tokens te verwerven. The outcome of this miner is the raised electrical power expenses as well as if you leave it for longer time periods ShadowSocks.exe might also harm your computer systems components.

ShadowSocks.exe: distributiemethoden

De ShadowSocks.exe malware maakt gebruik van twee voorkeurswerkwijzen die worden gebruikt om doelen computersysteem infecteren:

- Payload Levering door middel van Prior Infecties. If an older ShadowSocks.exe malware is deployed on the target systems it can automatically upgrade itself or download a newer variation. Dit is mogelijk via de geïntegreerde upgrade commando dat de lancering verkrijgt. Dit gebeurt door verbinding met een bepaalde vooraf gedefinieerde hacker gecontroleerde webserver die malware code biedt. De gedownloade en installeer virus zal zeker krijgen de naam van een Windows-service en worden geplaatst in de “%systeem% temp” Gebied. Vital woningen en het besturingssysteem configuratiedata worden veranderd om een consistente en stille infectie toestaan.

- Software programma Kwetsbaarheid Exploits. The most current variation of the ShadowSocks.exe malware have actually been discovered to be brought on by the some exploits, bekend om te worden gebruikt in de ransomware aanslagen. De infecties worden gedaan door zich te richten geopend diensten via de TCP-poort. De aanslagen worden geautomatiseerd door een hacker gecontroleerd kader die zoekt naar als de poort open. Als dit probleem wordt voldaan, zal de dienst te scannen en ook informatie te halen over, inbegrip van elke vorm van versie en ook arrangement informatie. Ventures evenals geprefereerde gebruikersnaam en wachtwoord combinaties kan worden gedaan. Als het gebruik maken van geactiveerd versus de kwetsbare code mijnwerkers zeker samen geïmplementeerd met de achterdeur. Dit zal het een dubbele infectie.

In aanvulling op deze technieken kunnen andere strategieën gebruik worden gemaakt van een te. Mijnwerkers kunnen worden verspreid door phishing e-mails die in bulk in een SPAM-achtige manier worden verzonden en ook afhankelijk van social design technieken om de patiënten in verwarring te laten geloven dat ze daadwerkelijk een bericht hebt verkregen van een legitieme dienst of bedrijf. De infectie bestanden kunnen ofwel recht verbonden of ingebracht in het lichaam inhoud van multimedia-inhoud of de tekst weblinks.

De slechteriken kunnen ook kwaadaardige landing webpagina's die leverancier downloadpagina's kunnen nabootsen, software applicatie te downloaden portals evenals andere vaak benaderd locaties. Wanneer zij gebruik maken van vergelijkbare schijnbare domeinnamen aan echte adressen en certificaten bescherming van de klanten kunnen worden overgehaald in te voeren met hen. In sommige gevallen alleen het openen van hen kan de mijnwerker een infectie veroorzaken.

Nog een methode zou zijn om het gebruik van haul providers die kunnen worden verspreid met behulp van deze benaderingen of door middel van file sharing netwerken, BitTorrent is een van de meest geprefereerde. Het wordt regelmatig gebruikt om zowel gerenommeerde software en documenten en piraten web content te verspreiden. 2 van één van de meest populaire haul service providers zijn de volgende:

Andere benaderingen die over door de boeven uit het gebruik van web browser kan worden gedacht kapers -Schadelijk plugins die verenigbaar zijn gemaakt met de meest geprefereerde internet browsers. Ze worden geplaatst op de relevante databanken met nep individuele getuigenissen en programmeur geloofsbrieven. Vaak samenvattingen bestaan uit schermafbeeldingen, videoclips en ook de uitgebreide samenvattingen stimuleren van fantastische functie verbeteringen en ook de prestaties optimalisaties. Niettemin na het instellen van de acties van de beïnvloed webbrowsers zal zeker transformeren- gebruikers zal zeker vinden dat zij zullen worden omgeleid naar een hacker gecontroleerde landing page en ook hun instellingen kunnen worden gewijzigd – de standaard startpagina, online zoekmachine en gloednieuwe tabs pagina.

ShadowSocks.exe: Analyse

The ShadowSocks.exe malware is a timeless situation of a cryptocurrency miner which depending on its arrangement can create a wide array of unsafe activities. Het primaire doel is om complexe wiskundige banen die zeker gebruik van de direct beschikbare systeembronnen zal uitvoeren: processor, GPU, geheugen en ruimte op de harde schijf. De methode die ze bedienen is door het aanbrengen van een speciale web-server met de naam mijnbouw pool van waar de benodigde code wordt gedownload. Zodra één van de banen wordt gedownload zal gelijktijdig worden gestart, tal van omstandigheden kan worden gegaan voor wanneer. Wanneer een bepaalde taak is voltooid één meer men zal zeker worden gedownload en geïnstalleerd op zijn plaats en ook de lus zal overgaan tot het computersysteem is uitgeschakeld, de infectie is geëlimineerd of nog een vergelijkbare gebeurtenis voordoet. Cryptogeld zal beloond worden naar de correctionele controllers (hacken team of een enkele hacker) direct naar hun portemonnee.

Een gevaarlijke eigenschappen van deze classificatie van malware is dat de monsters die op deze lijkt een overzicht van alle systeembronnen te nemen en ook bijna het slachtoffer computer zinloos totdat het risico daadwerkelijk is volledig weggedaan. De meerderheid van hen zijn voorzien van een niet aflatende installatie die ze eigenlijk moeilijk om zich te ontdoen van maakt. Deze commando's zullen zeker veranderingen ook opties maken, configuration files as well as Windows Registry values that will certainly make the ShadowSocks.exe malware start instantly once the computer is powered on. Toegankelijkheid van herstel menu's en ook opties mogelijk geblokkeerd, waardoor een groot aantal hands-on verwijdering leidt vrijwel nutteloos.

Deze bijzondere infectie zal zeker arrangement een Windows-service voor zichzelf, vast te houden aan de uitgevoerde veiligheidsevaluatie ther zich te houden aan de acties daadwerkelijk waargenomen:

. Tijdens de mijnwerker operaties kunnen de aangesloten malware een link naar dit moment Windows-oplossingen, alsmede van derden geïnstalleerde toepassingen. Door dit te doen zodat het systeem managers misschien niet in de gaten dat de bron belasting afkomstig is van een afzonderlijke procedure.

| Naam | ShadowSocks.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove ShadowSocks.exe |

These type of malware infections are particularly effective at performing innovative commands if set up so. They are based on a modular structure enabling the criminal controllers to orchestrate all sort of hazardous actions. Een van de populaire voorbeelden is de wijziging van het Windows-register – modifications strings associated by the operating system can cause major performance disruptions and the failure to access Windows solutions. Depending upon the extent of changes it can also make the computer system completely unusable. Aan de andere kant aanpassing registerwaarden die tot derden opgezet toepassingen te saboteren. Some applications may fail to introduce altogether while others can all of a sudden quit working.

This specific miner in its current variation is concentrated on extracting the Monero cryptocurrency containing a changed variation of XMRig CPU mining engine. If the projects prove successful then future variations of the ShadowSocks.exe can be launched in the future. Als de malware maakt gebruik van software applicatie kwetsbaarheden te misbruiken doelhosts besmetten, Het kan deel uitmaken van een gevaarlijke co-infectie met ransomware en Trojaanse paarden.

Elimination of ShadowSocks.exe is strongly advised, considering that you run the risk of not just a big electrical energy expense if it is running on your COMPUTER, yet the miner might likewise do other unwanted activities on it and also damage your COMPUTER permanently.

ShadowSocks.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove ShadowSocks.exe

STAP 5. ShadowSocks.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove ShadowSocks.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “ShadowSocks.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “ShadowSocks.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “ShadowSocks.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “ShadowSocks.exe”.