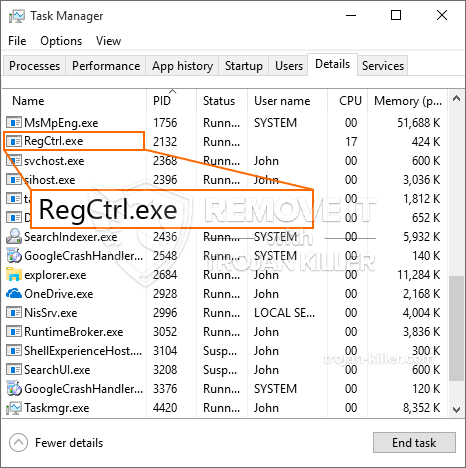

Een gloednieuw, uiterst gevaarlijk cryptogeld mijnwerker virus is geïdentificeerd door wetenschappers bescherming. de malware, riep RegCtrl.exe kunnen besmetten doel slachtoffers met behulp van een verscheidenheid van manieren. Het belangrijkste idee achter de RegCtrl.exe mijnwerker is om cryptogeld mijnwerker activiteiten op de computers van de doelen te gebruiken om Monero krijgen tokens bij patiënten kosten. The end result of this miner is the raised electrical power costs and also if you leave it for longer amount of times RegCtrl.exe may also harm your computer systems components.

RegCtrl.exe: distributiemethoden

De RegCtrl.exe malware maakt gebruik van 2 prominente technieken waarbij gebruik wordt gemaakt aan te besmetten computersysteem doelen:

- Payload Levering via Prior Infecties. If an older RegCtrl.exe malware is released on the victim systems it can immediately upgrade itself or download a newer version. This is possible by means of the built-in update command which obtains the launch. Dit gebeurt door aan een bepaalde vooraf vastgestelde-hacker gecontroleerde server die de malware code biedt. De gedownloade infectie zal de naam van een Windows-service te verwerven, alsmede in de worden geplaatst “%systeem% temp” Gebied. Essential homes as well as operating system setup files are altered in order to allow a persistent and silent infection.

- Software Vulnerability Exploits. The latest variation of the RegCtrl.exe malware have actually been found to be triggered by the some exploits, volksmond begrepen te worden gebruikt in de ransomware aanvallen. De infecties worden gedaan door zich te richten geopend oplossingen met behulp van de TCP-poort. De aanslagen worden geautomatiseerd door een hacker gecontroleerd kader die zoekt naar als de poort open. If this condition is satisfied it will certainly scan the service and also fetch details about it, including any version as well as setup information. Ventures en prominente gebruikersnaam en ook wachtwoordmixen kunnen worden gedaan. When the manipulate is caused versus the at risk code the miner will be released together with the backdoor. Dit zal zeker bieden een dubbele infectie.

In addition to these techniques various other strategies can be made use of too. Miners can be distributed by phishing e-mails that are sent out in bulk in a SPAM-like manner and depend on social engineering tricks in order to confuse the victims right into thinking that they have actually obtained a message from a legit solution or business. The infection files can be either directly attached or put in the body materials in multimedia material or message links.

The bad guys can additionally create destructive touchdown web pages that can pose vendor download web pages, software application download websites and various other often accessed locations. When they utilize similar sounding domain to legitimate addresses and also safety certificates the customers might be coerced right into communicating with them. In veel gevallen alleen het openen van hen kan de mijnwerker infectie activeren.

One more method would certainly be to utilize payload carriers that can be spread out using the above-mentioned techniques or using file sharing networks, BitTorrent is een van de meest geprefereerde. It is often made use of to distribute both genuine software program and also documents and pirate material. 2 van de meest prominente vervoerders zijn de volgende:

Various other techniques that can be thought about by the bad guys include making use of browser hijackers -harmful plugins which are made compatible with one of the most popular web internet browsers. They are posted to the pertinent databases with fake user testimonials and programmer credentials. In de meeste gevallen kunnen de samenvattingen screenshots bevatten, video clips as well as elaborate summaries encouraging wonderful feature improvements and efficiency optimizations. However upon installation the behavior of the impacted browsers will transform- individuals will certainly locate that they will be redirected to a hacker-controlled touchdown page as well as their setups could be altered – de standaard startpagina, zoekmachine op internet, alsmede nieuwe tabbladen pagina.

RegCtrl.exe: Analyse

The RegCtrl.exe malware is a classic instance of a cryptocurrency miner which depending on its arrangement can cause a wide variety of dangerous actions. Het belangrijkste doel is om gecompliceerde wiskundige taken uit te voeren die zeker zullen profiteren van de direct beschikbare systeembronnen: processor, GPU, geheugen en ook de harde schijf ruimte. De manier waarop ze werken is door verbinding te maken met een speciale webserver genaamd mijnbouwzwembad, van waaruit de benodigde code wordt gedownload en geïnstalleerd. Zo snel als een van de banen wordt gedownload zal worden gelijktijdig gestart, verschillende gevallen kunnen verdwijnen voor wanneer. Wanneer een bepaalde taak is voltooid, zal er zeker een extra worden gedownload en op zijn plaats worden geïnstalleerd, en de maas in de wet zal doorgaan totdat het computersysteem wordt uitgeschakeld, de infectie wordt weggedaan of één meer vergelijkbare gelegenheid gebeurt. Cryptogeld zal worden toegekend aan de criminele controllers (hacken groep of een eenzame hacker) direct naar hun portemonnee.

Een schadelijk kenmerk van deze groep malware is dat soortgelijke voorbeelden als deze alle systeembronnen kunnen gebruiken en ook praktisch het computersysteem dat eraan lijdt, zinloos maken totdat het gevaar volledig is weggenomen.. De meeste zijn voorzien van een consistente configuratie, waardoor ze echt moeilijk te verwijderen zijn. Deze commando's zullen de opstartopties aanpassen, setup data as well as Windows Registry values that will certainly make the RegCtrl.exe malware begin automatically when the computer is powered on. De toegankelijkheid van herstelmenu's en alternatieven kan worden belemmerd, waardoor veel praktische verwijderingsgidsen praktisch zinloos zijn.

Dit bepaalde infectie zal opstelling een Windows-service voor zichzelf, die voldoen aan de uitgevoerde veiligheidsanalyse ther zich te houden aan de activiteiten daadwerkelijk waargenomen:

. Tijdens de mijnwerker operaties kunnen de gekoppelde malware een link naar dit moment Windows-oplossingen en third-party geïnstalleerde toepassingen. Hierdoor merken de systeembeheerders mogelijk niet dat de bronlots afkomstig zijn uit een afzonderlijk proces.

| Naam | RegCtrl.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove RegCtrl.exe |

Dit soort malware-infecties zijn specifiek betrouwbaar bij het uitvoeren van geavanceerde commando's als zo opgezet. Ze zijn gebaseerd op een modulaire structuur waardoor de criminele controllers om alle soorten van gevaarlijke gewoontes te coördineren. Onder de geprefereerde voorbeelden is de wijziging van het Windows-register – wijzigingen strings geassocieerd door het besturingssysteem kan leiden tot grote efficiency verstoringen alsmede het onvermogen om Windows oplossingen toegankelijkheid. Afhankelijk van de omvang van de wijzigingen die zij kan ook het computersysteem volledig zinloos. Aan de andere kant manipulatie van de Register-waardes die behoren tot elke vorm van derden opgezet kunnen toepassingen hen ondermijnen. Sommige toepassingen te kort zou schieten om volledig in te voeren, terwijl anderen onverwacht kan stoppen met werken.

Dit bepaalde mijnwerker in zijn bestaande variatie is geconcentreerd op de mijnbouw de Monero cryptogeld met een gewijzigde versie van XMRig CPU mijnbouw motor. If the campaigns verify successful then future variations of the RegCtrl.exe can be introduced in the future. Als de malware maakt gebruik van software applicatie susceptabilities tot doel hosts te infecteren, het kan zijn onderdeel van een gevaarlijke co-infectie met ransomware en Trojaanse paarden.

Removal of RegCtrl.exe is highly advised, gezien het feit dat je de kans om niet alleen een enorme elektrische energierekening te nemen als deze wordt uitgevoerd op uw pc, maar de mijnwerker kan ook diverse andere ongewenste activiteiten uit te voeren op het en ook uw pc permanent beschadigen.

RegCtrl.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove RegCtrl.exe

STAP 5. RegCtrl.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove RegCtrl.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “RegCtrl.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “RegCtrl.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “RegCtrl.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “RegCtrl.exe”.