Een gloednieuw, echt schadelijk cryptogeld mijnwerker infectie daadwerkelijk is gespot door onderzoekers bescherming. de malware, riep Ntdsapi.exe infecteren doel slachtoffers gebruikmaking van een reeks middelen. Het belangrijkste idee achter de Ntdsapi.exe mijnwerker is in dienst te nemen cryptogeld mijnwerker activiteiten op de computersystemen van het slachtoffer in om Monero tokens op doelen koste krijgen. Het eindresultaat van deze mijnwerker is de verhoogde elektriciteitsrekening alsmede indien je laat het voor langere tijd Ntdsapi.exe kan zelfs uw computers onderdelen beschadigen.

Ntdsapi.exe: distributiemethoden

De Ntdsapi.exe malware gebruikt twee populaire methoden die worden gebruikt om de computer doelen besmetten:

- Payload Levering via Prior Infecties. Als een oudere Ntdsapi.exe malware wordt ingezet op het slachtoffer systemen kunnen zij zelf of download meteen upgrade en installeren van een meer recente variatie. Dit is mogelijk via de ingebouwde update-commando dat de release verkrijgt. Dit wordt gedaan door te koppelen aan een specifieke vooraf gedefinieerde hacker gecontroleerde webserver die malware code levert. De gedownloade en installeer infectie zal zeker de naam van een Windows-service te verwerven en ook in de worden gezet “%systeem% temp” Gebied. Vital eigenschappen alsmede besturingssysteemconfiguratie documenten worden gewijzigd om een consistente en ook stil infectie toestaan.

- Software Application Vulnerability Exploits. De meest recente versie van de Ntdsapi.exe malware zijn gevonden door de enkele ondernemingen te worden gebracht, bekend gemaakt voor gebruik in de ransomware strikes. De infecties worden gedaan door zich te richten geopend oplossingen met behulp van de TCP-poort. De aanvallen worden geautomatiseerd door een hacker bestuurde structuur die zoekt naar als de poort open. Als dit probleem wordt voldaan, zal de dienst te controleren en ook info over het te halen, met inbegrip van elke vorm van variatie en ook setup data. Exploits evenals prominente gebruikersnaam en ook met een wachtwoord combinaties kunnen worden gedaan. Als de exploit wordt geactiveerd ten opzichte van de gevoelige code de mijnwerker zal worden ingezet in aanvulling op de achterdeur. Dit zal een dubbele infectie presenteren.

Afgezien van deze methoden verschillende andere benaderingen kunnen ook worden gebruikt. Mijnwerkers kunnen worden verspreid door phishing e-mails die worden uitgevoerd in bulk in een SPAM-achtige manier, alsmede verzonden afhangen van social engineering methoden om de lijders puzzel te laten geloven dat ze daadwerkelijk hebben gekregen een bericht van een echte dienst of onderneming. De infectie documenten kunnen hetzij direct aangesloten of ingebracht in het lichaam inhoud van multimedia web content of tekst weblinks.

De oplichters kan bovendien creëren destructieve touchdown pagina's die leverancier download kan opleveren en pagina's te installeren, software download sites en ook andere vaak benaderd plaatsen. Wanneer zij gebruik maken van vergelijkbare schijnbare domein gerenommeerde adressen en veiligheidscertificaten de individuen kunnen worden gedwongen tot in interactie met hen. In sommige gevallen is ze gewoon het openen kan de mijnwerker infectie activeren.

Een extra techniek zou zeker gebruik te maken van haul carriers die kunnen worden verspreid met behulp van de hierboven genoemde technieken of door middel van file sharing netwerken, BitTorrent is een van een van de meest prominente. Het wordt vaak gebruikt om zowel legit software en bestanden als piraat web content te verspreiden. Twee van de meest prominente payload providers zijn de volgende:

Andere technieken die in aanmerking kunnen worden genomen door de slechteriken onder andere gebruik te maken van internet browser hijackers -dangerous plug-ins die geschikt zijn gemaakt met de meest prominente web internet browsers. Ze worden geplaatst op de relevante repositories met nep recensies van klanten evenals designer geloofsbrieven. In veel gevallen kan de samenvattingen bestaan uit screenshots, video's en ingewikkelde samenvattingen aantrekkelijk fantastische attribuut verbeteringen evenals de prestaties optimalisaties. Niettemin na installatie van het gedrag van de getroffen webbrowsers zal zeker veranderen- gebruikers zal zeker merken dat ze zeker zullen worden doorgestuurd naar een-hacker gecontroleerde landing webpagina en ook hun instellingen kunnen worden gewijzigd – de standaard startpagina, zoekmachine en ook nieuwe tabbladen pagina.

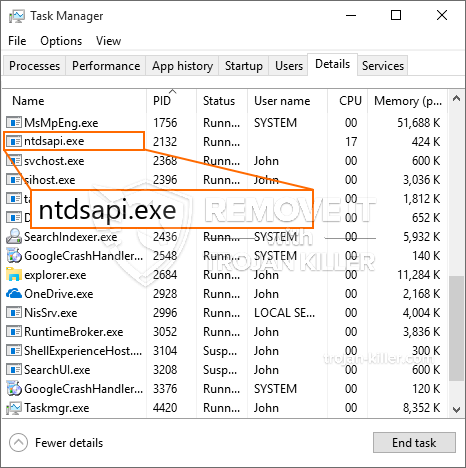

Ntdsapi.exe: Analyse

De Ntdsapi.exe malware is een klassiek geval van een cryptogeld mijnwerker die, afhankelijk van de opstelling kan een breed scala van gevaarlijke acties veroorzaken. Zijn belangrijkste doel is om ingewikkelde wiskundige taken die zal profiteren van de direct beschikbare systeem bronnen uit te voeren: processor, GPU, geheugen en ook de ruimte op de harde schijf. De manier waarop ze werken is door te linken naar een speciale server genaamd mijnbouw pool van waaruit de gewenste code is gedownload en geïnstalleerd. Zo snel als een van de banen wordt gedownload zal worden gelijktijdig gestart, meerdere exemplaren kan worden uitgevoerd bij bij. Wanneer een voorwaarde taak is afgerond zal een ander worden gedownload in zijn gebied en ook zal de maas in de wet zeker blijven tot het computersysteem is uitgeschakeld, de infectie is geëlimineerd of nog een vergelijkbare gebeurtenis. Cryptogeld zal worden toegekend aan de criminele controllers (hacken groep of een enkele hacker) direct naar hun begrotingen.

Een gevaarlijke kwaliteit van deze groep van malware is dat de voorbeelden die op deze lijkt een overzicht van alle systeembronnen te nemen, alsmede bijna het slachtoffer computersysteem zinloos maken totdat het risico daadwerkelijk volledig is verwijderd. De meesten van hen zijn onder andere een hardnekkige setup die hen echt moeilijk om zich te ontdoen van maakt. Deze commando's zullen zeker aanpassingen om de opties op te starten te maken, rangschikking van gegevens en ook Windows-register waarden die de Ntdsapi.exe zal maken malware begint wanneer de computer wordt ingeschakeld. Toegankelijkheid van recuperatie hapjes en ook opties zou kunnen worden belemmerd die veel hands-on eliminatie overzichten vrijwel zinloos maakt.

Deze bijzondere infectie zal het opzetten van een Windows-oplossing voor zichzelf, vast te houden aan de uitgevoerde veiligheid en beveiliging analyse ther volgende acties daadwerkelijk waargenomen:

. Tijdens de mijnwerker operaties kunnen de aangesloten malware hechten aan die momenteel worden uitgevoerd Windows services en ook gemonteerd toepassingen van derden. Door dit te doen zodat het systeem managers niet kan opmerken dat de resource ton afkomstig is van een andere procedure.

| Naam | Ntdsapi.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware op te sporen en te verwijderen Ntdsapi.exe |

Dit soort malware-infecties zijn in het bijzonder effectief bij het uitvoeren van innovatieve opdrachten zo geconfigureerd. Ze zijn gebaseerd op een modulair kader dat de criminele controllers om allerlei schadelijke acties te beheren. Een van de prominente gevallen is de aanpassing van het Windows-register – aanpassingen strings geassocieerd met de os kan ernstige efficiency stoornissen en het feit dat Windows-services toegankelijkheid veroorzaken. Afhankelijk van het bereik van de aanpassingen kan het ook de computer volledig zinloos maken. Aan de andere kant de controle van de Register-waardes die behoren tot elke vorm van derden geïnstalleerde toepassingen kan ze saboteren. Sommige toepassingen kunnen te kort schieten om volledig te lanceren, terwijl anderen kan ineens gestopt met werken.

Deze specifieke miner in zijn huidige variant is gericht op de winning Monero cryptogeld met een aangepaste versie van XMRig CPU mining engine. Als de projecten laten succesvolle vervolgens toekomstige varianten van het Ntdsapi.exe kan worden vrijgegeven in de toekomst. Als de malware maakt gebruik van software kwetsbaarheden te misbruiken doelhosts besmetten, het kan een deel van een schadelijke co-infectie met ransomware zijn evenals Trojans.

Verwijdering van Ntdsapi.exe wordt sterk aangeraden, omdat je de kans om niet alleen een enorme elektrische energie kosten te nemen als deze wordt uitgevoerd op uw pc, maar de mijnwerker wellicht ook doen diverse andere ongewenste taken op en ook uw computer volledig beschadigen.

Ntdsapi.exe verwijderingsproces

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” knop om Ntdsapi.exe verwijderen

STAP 5. Ntdsapi.exe verwijderd!

video Guide: Hoe wordt GridinSoft Anti-Malware gebruiken voor het verwijderen Ntdsapi.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Ntdsapi.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Ntdsapi.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Ntdsapi.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Ntdsapi.exe”.