Een gloednieuw, zeer onveilige cryptocurrency-mijnwerkerinfectie is zelfs opgemerkt door beveiligingswetenschappers. de malware, riep NiceHash Miner 2.exe kan doelslachtoffers infecteren door gebruik te maken van verschillende methoden. Het belangrijkste punt achter de NiceHash Miner 2.exe-mijnwerker is het gebruik van cryptocurrency-mijnwerker-taken op de computersystemen van slachtoffers om Monero-symbolen te verkrijgen tegen de kosten van de patiënt. Het eindresultaat van deze mijnwerker zijn de verhoogde energiekosten en als u het langere tijd laat staan, kan NiceHash Miner 2.exe ook uw computeronderdelen beschadigen.

NiceHash Miner 2.exe: distributiemethoden

De NiceHash Miner 2.exe malware maakt gebruik van twee prominente technieken die worden gebruikt om computersysteemdoelen te besmetten:

- Payload Levering door middel van Prior Infecties. Als een oudere NiceHash Miner 2.exe-malware wordt vrijgegeven op de doelsystemen, kan deze zichzelf automatisch upgraden of een nieuwere versie downloaden en installeren. Dit is mogelijk door de ingebouwde upgrade commando dat de release krijgt. Dit gebeurt door aan een speciaal vooraf bepaald hacker-gecontroleerde webserver die malware code geeft. Het gedownloade virus krijgt de naam van een Windows-oplossing en wordt in het “%systeem% temp” plaats. Cruciale woningen en ook de installatiedocumenten van het besturingssysteem worden gewijzigd om een consistente en stille infectie mogelijk te maken.

- Software Application Vulnerability Exploits. De meest recente variant van de NiceHash Miner 2.exe-malware is daadwerkelijk gelokaliseerd om te worden geactiveerd door enkele ondernemingen, beroemde begrepen te worden gebruikt in de ransomware aanvallen. De infecties worden gedaan door zich te richten geopend diensten met behulp van de TCP-poort. De aanvallen worden geautomatiseerd door een hacker bestuurde structuur die zoekt naar als de poort open. Als aan deze voorwaarde is voldaan, zal het de service zeker scannen en informatie erover ophalen, inclusief elke vorm van variatie en ook arrangementinformatie. Er kunnen zowel uitbuitingen als prominente combinaties van gebruikersnaam en wachtwoord worden gedaan. Wanneer de manipulatie wordt veroorzaakt ten opzichte van de gevoelige code, zal de mijnwerker zeker samen met de achterdeur worden ingezet. Dit zal het een dubbele infectie.

Afgezien van deze benaderingen andere methoden kan gebruik worden gemaakt van de eveneens. Mijnwerkers kunnen worden verspreid door phishing-e-mails die op een SPAM-achtige manier in het groot worden verzonden en ook afhankelijk zijn van sociale ontwerptechnieken om de slachtoffers meteen te laten denken dat ze een bericht hebben gekregen van een gerenommeerde service of bedrijf. De virusdocumenten kunnen rechtstreeks worden bijgevoegd of worden ingevoegd in de hoofdinhoud van multimediawebinhoud of berichtlinks.

De overtreders kunnen ook schadelijke touchdown-pagina's ontwikkelen die de download- en installatiepagina's van een leverancier kunnen nabootsen, websites voor het downloaden van softwareprogramma's en verschillende andere vaak bezochte locaties. Wanneer ze domeinnamen gebruiken die lijken op echte adressen en veiligheids- en beveiligingscertificaten, kunnen de klanten worden gedwongen om met hen te communiceren. In veel gevallen alleen het openen van hen kan verrekenen de mijnwerker infectie.

Een aanvullende benadering zou zeker zijn om gebruik te maken van ladingsdragers die kunnen worden verspreid met behulp van de bovengenoemde methoden of via netwerken voor het delen van bestanden, BitTorrent is een van de meest prominente. Het wordt vaak gebruikt om zowel echte softwaretoepassingen als documenten te verspreiden, en ook om webinhoud te kopiëren. Twee van de meest populaire aanbieders van transportdiensten zijn de volgende:

Andere methoden die door de criminelen kunnen worden overwogen, zijn het gebruik van webbrowser-hijackers - schadelijke plug-ins die geschikt zijn gemaakt met een van de meest populaire webbrowsers. Ze worden gepubliceerd naar de relevante repositories met valse gebruikersevaluaties en ook met ontwerpkwalificaties. In de meeste gevallen kunnen de beschrijvingen bestaan uit screenshots, videoclips en ingewikkelde beschrijvingen die grote functieverbeteringen en efficiëntie-optimalisaties beloven. Na installatie zullen de acties van de getroffen browsers echter zeker veranderen- individuen zullen zeker merken dat ze zeker zullen worden omgeleid naar een door hackers gecontroleerde bestemmingspagina en dat hun instellingen kunnen worden gewijzigd – de standaard startpagina, online zoekmachine en ook gloednieuwe tabs webpagina.

NiceHash Miner 2.exe: Analyse

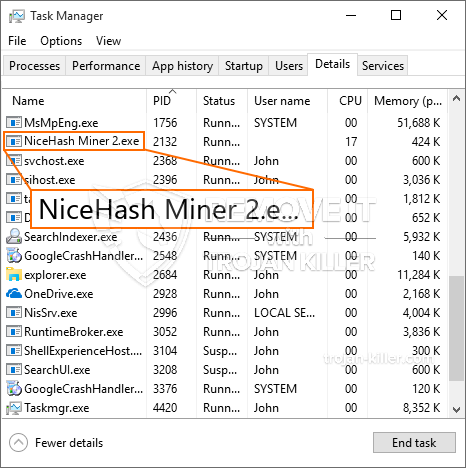

De NiceHash Miner 2.exe-malware is een klassieke situatie van een cryptocurrency-mijnwerker die, afhankelijk van de configuratie, een breed scala aan onveilige acties kan activeren. Het belangrijkste doel is om ingewikkelde wiskundige taken uit te voeren die het meeste uit de beschikbare systeembronnen zullen halen: processor, GPU, geheugen en harde schijf ruimte. De manier waarop ze werken is door te linken naar een speciale server genaamd mining pool waar de opgeroepen code wordt gedownload en geïnstalleerd. Zodra een van de taken is gedownload, wordt deze tegelijkertijd gestart, verschillende omstandigheden kunnen worden gegaan voor zodra. Wanneer een bepaalde taak is voltooid, wordt een extra taak op zijn plaats gedownload en de lus zal zeker doorgaan totdat de computer wordt uitgeschakeld, de infectie wordt weggenomen of er vindt een soortgelijke gebeurtenis plaats. Cryptogeld zal zeker worden gecompenseerd naar de correctionele controllers (hacken team of een eenzame hacker) rechtstreeks naar hun begrotingen.

Een gevaarlijke kwaliteit van deze categorie malware is dat voorbeelden zoals deze alle systeembronnen kunnen gebruiken en de doelcomputer bijna onbruikbaar kunnen maken totdat het gevaar daadwerkelijk volledig is verwijderd. De meeste hebben een consistente configuratie waardoor ze moeilijk te verwijderen zijn. Deze commando's zullen zeker aanpassingen aan laarsopties maken, ordeningsdocumenten en ook Windows-registerwaarden die ervoor zorgen dat de NiceHash Miner 2.exe-malware automatisch start zodra het computersysteem wordt ingeschakeld. De toegang tot genezingsmenu's en alternatieven kan worden geblokkeerd, waardoor verschillende praktische eliminatieoverzichten bijna nutteloos zijn.

Deze bijzondere infectie zal zeker arrangement een Windows-oplossing voor zichzelf, naar aanleiding van de uitgevoerde veiligheidsanalyse is het naleven van acties daadwerkelijk geobserveerd:

. Tijdens de mijnwerkzaamheden kan de aangesloten malware verbinding maken met momenteel actieve Windows-services en ook met geïnstalleerde applicaties van derden. Door dit te doen, kunnen de systeembeheerders niet opmerken dat de tonnen hulpbronnen afkomstig zijn van een ander proces.

| Naam | NiceHash Miner 2.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware om NiceHash Miner 2.exe te detecteren en te verwijderen |

Dit soort malware-infecties zijn bijzonder efficiënt in het uitvoeren van geavanceerde opdrachten, indien zo geconfigureerd. Ze zijn gebaseerd op een modulair raamwerk waarmee de criminele controllers alle soorten gevaarlijke gewoonten kunnen orkestreren. Een van de populaire voorbeelden is de wijziging van het Windows-register – Wijzigingen die verband houden met het besturingssysteem kunnen aanzienlijke prestatiestoringen veroorzaken en ook het onvermogen om toegang te krijgen tot Windows-services. Afhankelijk van het scala aan aanpassingen kan het de computer ook volkomen zinloos maken. Aan de andere kant kan het aanpassen van registerwaarden afkomstig van door derden ingestelde applicaties deze saboteren. Sommige toepassingen kunnen mogelijk niet helemaal worden gestart, terwijl andere plotseling kunnen stoppen met werken.

Deze specifieke mijnwerker in zijn huidige versie is gericht op het minen van de Monero-cryptocurrency, bestaande uit een gewijzigde versie van de XMRig CPU-mijnengine. Als de projecten daarna bevestigen dat ze effectief zijn, kunnen toekomstige versies van de NiceHash Miner 2.exe in de toekomst worden geïntroduceerd. Als de malware maakt gebruik van software applicatie susceptabilities tot doel gastheren besmetten, het kan zijn onderdeel van een schadelijke co-infectie met ransomware en Trojaanse paarden.

Het verwijderen van NiceHash Miner 2.exe wordt sterk aangeraden, als je bedenkt dat je de kans grijpt niet alleen hoge elektrische energiekosten te betalen als het op je pc draait, maar de miner kan er ook verschillende andere ongewenste taken op uitvoeren en ook uw COMPUTER permanent beschadigen.

NiceHash Miner 2.exe verwijderingsproces

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” knop om NiceHash Miner 2.exe te verwijderen

STAP 5. NiceHash Miner 2.exe verwijderd!

video Guide: Hoe GridinSoft Anti-Malware te gebruiken voor het verwijderen van NiceHash Miner 2.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “NiceHash Miner 2.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “NiceHash Miner 2.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “NiceHash Miner 2.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “NiceHash Miner 2.exe”.