Een gloednieuw, Het extreem onveilige cryptocurrency miner-virus is daadwerkelijk opgemerkt door veiligheidsonderzoekers. de malware, riep MRsys.exe infecteren doel lijders maken van een selectie van middelen. Het belangrijkste punt achter de MRsys.exe-mijnwerker is om cryptocurrency-mijnwerkeractiviteiten in te zetten op de computersystemen van slachtoffers om Monero-symbolen te verwerven tegen doeluitgaven. Het eindresultaat van deze mijnwerker is de hoge elektriciteitsrekening en als u deze voor langere tijd verlaat, kan MRsys.exe zelfs uw computerelementen beschadigen.

MRsys.exe: distributiemethoden

De MRsys.exe malware maakt gebruik van 2 voorkeurstechnieken die worden gebruikt om computerdoelen te besmetten:

- Payload Levering door middel van Prior Infecties. Als een oudere MRsys.exe-malware wordt ingezet op de systemen van het slachtoffer, kan deze zichzelf onmiddellijk bijwerken of een nieuwere variant downloaden. Dit is mogelijk door middel van de geïntegreerde-update commando dat de release verwerft. Dit wordt gedaan door aansluiting op een speciaal vooraf bepaald hacker-gecontroleerde webserver die malware code voorziet. De gedownloade en geïnstalleerde infectie krijgt de naam van een Windows-oplossing en wordt ook in de “%systeem% temp” plaats. Essentiële configuratiegegevens van huizen en draaiende systemen worden getransformeerd om een meedogenloze en stille infectie mogelijk te maken.

- Software Vulnerability Exploits. De meest recente versie van de MRsys.exe-malware is gevonden om te worden geactiveerd door enkele exploits, algemeen begrepen omdat het werd gebruikt bij de ransomware-aanvallen. De infecties worden gedaan door zich te richten geopend oplossingen met behulp van de TCP-poort. De slagen worden geautomatiseerd door een hacker gecontroleerd kader waarvan opgezocht als de poort open. Als aan deze voorwaarde wordt voldaan, zal het de oplossing zeker scannen en er details over krijgen, bestaande uit elk type variatie en informatie over de arrangementen. Ventures en ook populaire gebruikersnaam en wachtwoordmixen kunnen worden gedaan. Wanneer het manipuleren wordt geactiveerd tegen de risicocode, zal de mijnwerker zeker worden ingezet naast de achterdeur. Dit zal het een dubbele infectie.

Naast deze technieken kunnen ook verschillende andere benaderingen worden gebruikt. Mijnwerkers kunnen worden verspreid door phishing-e-mails die in bulk op een SPAM-achtige manier worden verzonden, en kunnen ook vertrouwen op social engineering-technieken om de doelen te laten geloven dat ze een bericht hebben ontvangen van een gerenommeerde dienst of bedrijf. De infectiedocumenten kunnen direct worden aangebracht of ingevoegd in het lichaamsmateriaal in multimediawebinhoud of tekstlinks.

De wetsovertreders kunnen ook schadelijke touchdown-pagina's maken die zich kunnen voordoen als download- en installatiepagina's van leveranciers, downloadportalen voor softwareapplicaties en andere regelmatig bezochte plaatsen. Wanneer ze domeinnamen gebruiken die vergelijkbaar klinken met legitieme adressen, evenals veiligheids- en beveiligingscertificaten, kunnen de klanten direct worden gedwongen om met hen in contact te komen. In veel gevallen alleen het openen van hen kan verrekenen de mijnwerker infectie.

Een extra benadering zou zeker zijn om payload-providers te gebruiken die kunnen worden verspreid met behulp van de bovengenoemde benaderingen of via netwerken voor het delen van bestanden, BitTorrent is een van de meest populaire. Het wordt vaak gebruikt om zowel legitieme software als gegevens te verspreiden, evenals illegale webinhoud. Twee van de meest prominente serviceproviders voor laadvermogen zijn de volgende:

Verschillende andere benaderingen die door de overtreders kunnen worden overwogen, zijn onder meer het gebruik van internetbrowserkapers - gevaarlijke plug-ins die geschikt zijn gemaakt met de meest geprefereerde webbrowsers. Ze worden gepubliceerd in de relevante databases met valse klantevaluaties en ontwikkelaarsreferenties. In de meeste gevallen kan de beschrijvingen screenshots omvatten, videoclips en ook mooie samenvattingen die geweldige functieverbeteringen en ook efficiëntie-optimalisaties beloven. Desalniettemin zullen de acties van de getroffen internetbrowsers bij het instellen zeker veranderen- gebruikers zullen ontdekken dat ze worden omgeleid naar een door een hacker bestuurde touchdown-pagina en dat ook hun instellingen kunnen worden gewijzigd – de standaard startpagina, zoekmachine en ook nieuwe tabbladen webpagina.

MRsys.exe: Analyse

De MRsys.exe-malware is een klassieke situatie van een cryptocurrency-mijnwerker die, afhankelijk van de installatie, een breed scala aan onveilige activiteiten kan veroorzaken. Het belangrijkste doel is om ingewikkelde wiskundige taken uit te voeren die zeker zullen profiteren van de direct beschikbare systeembronnen: processor, GPU, geheugen en ook de ruimte op de harde schijf. De methode die ze werken is door verbinding te maken met een speciale webserver genaamd mining pool waar de gevraagde code wordt gedownload. Zodra een van de taken is gedownload, wordt deze zeker tegelijkertijd gestart, tal van omstandigheden kan worden gegaan voor wanneer. Wanneer een opgegeven taak is voltooid, zal er zeker een andere worden gedownload en ook de maas in de wet zal zeker doorgaan totdat de computer wordt uitgeschakeld, de infectie is geëlimineerd of er vindt nog een soortgelijke gebeurtenis plaats. Cryptogeld zal beloond worden naar de correctionele controllers (hacken team of een enkele cyberpunk) direct naar hun portemonnee.

Een schadelijke eigenschap van deze groep malware is dat voorbeelden zoals deze alle systeembronnen kunnen gebruiken en het doelcomputersysteem praktisch onbruikbaar kunnen maken totdat de dreiging daadwerkelijk volledig is verwijderd. Veel van hen zijn voorzien van een hardnekkige setup die hen echt moeilijk te elimineren maakt. Deze commando's zullen zeker aanpassingen ook opties maken, installatiedocumenten en ook Windows-registerwaarden die ervoor zorgen dat de MRsys.exe-malware onmiddellijk start zodra het computersysteem is ingeschakeld. Toegankelijkheid tot herstelvoedselselecties en alternatieven kan worden belemmerd, waardoor verschillende handmatige eliminatieoverzichten vrijwel ondoeltreffend zijn.

Deze bijzondere infectie zal zeker het opzetten van een Windows-service voor zichzelf, na de uitgevoerde beschermingsevaluatie zijn de volgende activiteiten daadwerkelijk waargenomen:

. Tijdens de miner-procedures kan de verbonden malware linken naar reeds draaiende Windows-services en geïnstalleerde applicaties van derden. Door dit te doen, merken de systeembeheerders mogelijk niet op dat de bronloten uit een afzonderlijke procedure komen.

| Naam | MRsys.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware om MRsys.exe te detecteren en te verwijderen |

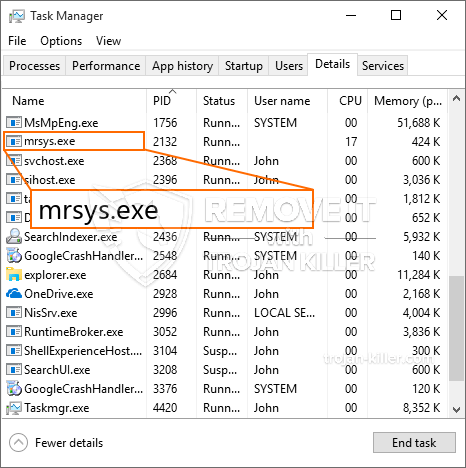

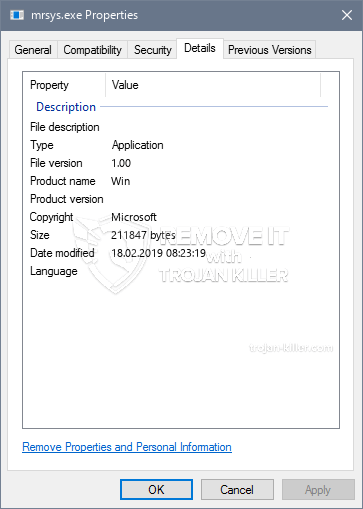

id =”81764″ align =”aligncenter” width =”600″] MRsys.exe

MRsys.exe

Dit soort malware-infecties zijn bijzonder betrouwbaar bij het vervullen van geavanceerde commando's als zo opgezet. Ze zijn gebaseerd op een modulair kader dat een crimineel controllers om allerlei onveilige handelingen beheren. Een van de geprefereerde voorbeelden is de wijziging van het Windows-register – modificaties strings geassocieerd door het besturingssysteem kan leiden tot ernstige efficiency verstoringen alsmede het gebrek aan vermogen om toegang te krijgen tot Windows-diensten te creëren. Afhankelijk van het bereik van de aanpassingen kan bovendien maken het computersysteem volledig onbruikbaar. Anderzijds controle registerwaarden uit alle soorten derden gemonteerde toepassingen wordt ondermijnd. Sommige toepassingen kunnen stoppen met werken om volledig vrij te geven, terwijl anderen plotseling kunnen stoppen met werken.

Deze bijzondere miner in de huidige versie is gericht op de mijnbouw Monero cryptogeld een veranderde variatie van XMRig CPU mining engine. Als de projecten bevestigen dat ze effectief zijn, kunnen toekomstige variaties van de MRsys.exe in de toekomst worden geïntroduceerd. Als de malware maakt gebruik van software applicatie kwetsbaarheden te misbruiken doelhosts infecteren, het kan zijn onderdeel van een onveilige co-infectie met ransomware en Trojaanse paarden.

Het verwijderen van MRsys.exe wordt sterk aangeraden, gezien het feit dat je het risico niet alleen een grote elektrische energiekosten lopen als deze wordt uitgevoerd op uw computer, maar de mijnwerker kan op dezelfde wijze uit te voeren verschillende andere ongewenste taken op en ook zelfs uw computer volledig beschadigen.

MRsys.exe verwijderingsproces

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” knop om MRsys.exe te verwijderen

STAP 5. MRsys.exe verwijderd!

video Guide: Hoe GridinSoft Anti-Malware te gebruiken voor het verwijderen van MRsys.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “MRsys.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “MRsys.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “MRsys.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “MRsys.exe”.