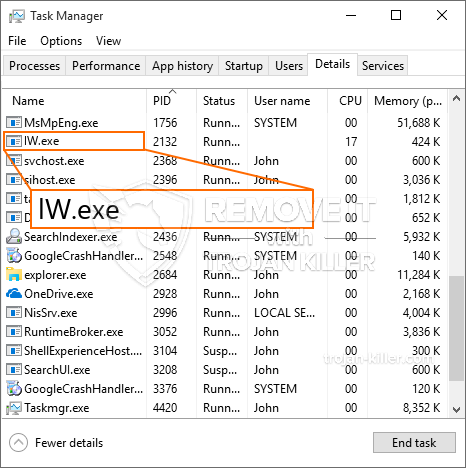

Een gloednieuw, echt schadelijk cryptogeld mijnwerker infectie daadwerkelijk is ontdekt door de veiligheid onderzoekers. de malware, riep LW.exe infecteren doel patiënten met verschillende middelen. De essentie achter de LW.exe-mijnwerker is om cryptocurrency-mijnwerkeractiviteiten in te zetten op de computersystemen van doelen om Monero-symbolen te verwerven tegen streefkosten. The outcome of this miner is the raised electricity costs and also if you leave it for longer amount of times LW.exe may even damage your computers components.

LW.exe: distributiemethoden

De LW.exe malware maakt gebruik 2 preferred techniques which are used to contaminate computer system targets:

- Payload Levering via Prior Infecties. If an older LW.exe malware is released on the sufferer systems it can automatically upgrade itself or download and install a newer variation. This is feasible via the integrated upgrade command which gets the release. Dit wordt gedaan door verbinding te maken met een bepaalde vooraf gedefinieerde, door een hacker bestuurde server die de malwarecode geeft. The downloaded virus will obtain the name of a Windows solution as well as be placed in the “%systeem% temp” plaats. Essential residential properties and also operating system arrangement data are transformed in order to allow a relentless as well as quiet infection.

- Software Vulnerability Exploits. The newest variation of the LW.exe malware have been found to be triggered by the some exploits, algemeen bekend voor het gebruik in de ransomware-aanvallen. De infecties worden gedaan door zich te richten geopend diensten via de TCP-poort. De aanslagen worden geautomatiseerd door een hacker gecontroleerd kader dat bedoeld indien de poort open. If this condition is fulfilled it will check the service as well as recover details concerning it, including any type of variation and configuration data. Exploits as well as preferred username and also password mixes may be done. When the exploit is triggered versus the susceptible code the miner will certainly be released together with the backdoor. Dit zal een dubbele infectie presenteren.

Naast deze benaderingen kunnen ook verschillende andere benaderingen worden gebruikt. Miners can be distributed by phishing e-mails that are sent in bulk in a SPAM-like way and also rely on social design methods in order to confuse the victims right into thinking that they have actually received a message from a legitimate service or firm. The virus files can be either directly attached or inserted in the body components in multimedia web content or text links.

The crooks can also produce destructive landing pages that can pose supplier download web pages, software application download sites as well as various other frequently accessed locations. When they utilize similar seeming domain to legitimate addresses as well as security certificates the customers may be coerced into interacting with them. Soms alleen het openen van hen kan de mijnwerker infectie activeren.

One more method would be to make use of haul carriers that can be spread out making use of those methods or by means of data sharing networks, BitTorrent is slechts een van een van de meest geprefereerde. It is often made use of to distribute both legitimate software program and also files and also pirate web content. 2 van de meest populaire aanbieders van transportdiensten zijn de volgende:

Other approaches that can be taken into consideration by the lawbreakers include the use of browser hijackers -unsafe plugins which are made compatible with one of the most prominent web browsers. They are published to the relevant databases with fake individual evaluations and also designer credentials. In de meeste gevallen zijn de samenvattingen zou kunnen bestaan uit screenshots, video clips as well as intricate descriptions promising great function improvements and also efficiency optimizations. However upon installation the habits of the impacted internet browsers will certainly transform- users will locate that they will certainly be rerouted to a hacker-controlled landing page as well as their settings may be altered – de standaard webpagina, online zoekmachine evenals nieuwe tabbladen webpagina.

LW.exe: Analyse

The LW.exe malware is a classic situation of a cryptocurrency miner which relying on its configuration can cause a wide range of hazardous actions. Its main goal is to do complicated mathematical tasks that will make the most of the readily available system resources: processor, GPU, geheugen evenals harde schijf ruimte. The way they operate is by attaching to a special server called mining swimming pool from where the needed code is downloaded and install. Zo snel als een van de banen wordt gedownload zal worden begonnen in een keer, verschillende gevallen kunnen worden verwijderd zodra. When a given job is completed one more one will be downloaded and install in its place and also the loophole will certainly proceed until the computer system is powered off, de infectie wordt verwijderd of er vindt een soortgelijke gebeurtenis plaats. Cryptogeld zal zeker worden toegekend aan de criminele controllers (hacken groep of een enkele cyberpunk) rechtstreeks naar hun begrotingen.

A hazardous characteristic of this category of malware is that examples similar to this one can take all system sources and also almost make the victim computer pointless till the danger has actually been totally removed. A lot of them include a persistent installment which makes them really hard to remove. Deze commando's zullen zeker aanpassingen om de opties op te starten te maken, configuration files and also Windows Registry values that will certainly make the LW.exe malware start instantly once the computer is powered on. Accessibility to recovery menus and also choices might be obstructed which renders several manual elimination overviews practically ineffective.

Deze specifieke infectie zal opstelling een Windows-service voor zichzelf, following the carried out protection analysis ther adhering to activities have actually been observed:

. During the miner operations the associated malware can hook up to already running Windows solutions and also third-party set up applications. By doing so the system managers might not see that the resource tons comes from a different process.

| Naam | LW.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove LW.exe |

Dit soort malware-infecties zijn in het bijzonder efficiënt bij het uitvoeren van geavanceerde commando's als zo opgezet. Ze zijn gebaseerd op een modulair kader dat een crimineel controllers om allerlei gevaarlijke gewoontes te coördineren. Onder de geprefereerde gevallen is het aanpassen van het Windows register – wijzigingen strings met elkaar verbonden door het besturingssysteem kan leiden tot ernstige prestaties stoornissen evenals het gebrek aan vermogen om Windows-services toegankelijkheid triggeren. Afhankelijk van de omvang van de aanpassingen kan het ook het computersysteem onbruikbaar maken. Aan de andere kant aanpassing van de Register-waardes die behoren tot elke vorm van derden opgezet toepassingen kan ze saboteren. Sommige toepassingen kunnen kort om helemaal te lanceren vallen, terwijl anderen kunnen ineens stoppen met werken.

Dit bepaalde miner in zijn huidige variant is gericht op de mijnbouw Monero cryptogeld die een gemodificeerde variant van XMRig CPU mining engine. If the campaigns prove successful after that future variations of the LW.exe can be released in the future. Als de malware maakt gebruik van software applicatie kwetsbaarheden te misbruiken doelhosts besmetten, het kan onderdeel van een gevaarlijke co-infectie met ransomware zo goed als Trojaanse paarden.

Elimination of LW.exe is highly recommended, omdat je het risico van het niet gewoon een grote elektrische energie kosten lopen als deze in werking is op uw computer, maar de mijnwerker wellicht ook doen diverse andere ongewenste activiteiten op het zo goed als ook schade toebrengen aan uw pc permanent.

LW.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove LW.exe

STAP 5. LW.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove LW.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “LW.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “LW.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “LW.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “LW.exe”.