Een nieuw, zeer gevaarlijk cryptogeld mijnwerker virus daadwerkelijk is gespot door veiligheid en beveiliging onderzoekers. de malware, riep Loader.exe kan infecteren doel slachtoffers te maken van een selectie van middelen. Het belangrijkste idee achter de WinDriverh64.exe-mijnwerker is om cryptocurrency-mijnwerkersactiviteiten op de computersystemen van slachtoffers te gebruiken om Monero-tokens te krijgen op kosten van slachtoffers. The outcome of this miner is the elevated electrical power bills and also if you leave it for longer periods of time Loader.exe might also harm your computers parts.

Loader.exe: distributiemethoden

De Loader.exe malware utilizes two popular approaches which are used to contaminate computer system targets:

- Payload Levering door middel van Prior Infecties. If an older Loader.exe malware is deployed on the sufferer systems it can automatically update itself or download and install a newer variation. This is feasible by means of the integrated upgrade command which gets the launch. Dit wordt gedaan door te linken naar een bepaalde vooraf gedefinieerde hacker-gecontroleerde server die de malwarecode geeft. The downloaded virus will certainly acquire the name of a Windows service and be put in the “%systeem% temp” plaats. Important residential properties and also operating system configuration documents are altered in order to allow a consistent and quiet infection.

- Software Vulnerability Exploits. The latest version of the Loader.exe malware have actually been located to be brought on by the some exploits, bekend om te worden gebruikt in de ransomware strikes. De infecties worden gedaan door zich te richten geopend diensten via de TCP-poort. De slagen worden geautomatiseerd door een hacker bestuurde structuur die zoekt naar als de poort open. If this condition is fulfilled it will certainly check the solution and obtain info about it, bestaande uit elk type variatie en inrichting data. Exploits en prominente gebruikersnaam en ook wachtwoordmixen kunnen worden gedaan. When the exploit is set off versus the prone code the miner will be released along with the backdoor. Dit zal zeker zorgen voor de dubbele infectie.

Naast deze methoden kunnen ook andere benaderingen worden gebruikt. Miners can be distributed by phishing e-mails that are sent out in bulk in a SPAM-like way as well as depend upon social engineering methods in order to puzzle the victims into believing that they have gotten a message from a reputable solution or company. The virus data can be either straight connected or placed in the body contents in multimedia web content or message links.

The bad guys can likewise produce destructive touchdown pages that can impersonate supplier download web pages, software download sites, evenals verschillende andere regelmatig benaderd gebieden. When they use similar sounding domain to legit addresses as well as safety and security certificates the users might be pushed into connecting with them. In sommige gevallen alleen het openen van hen kan de mijnwerker infectie veroorzaken.

One more approach would certainly be to use payload service providers that can be spread utilizing those methods or via documents sharing networks, BitTorrent is slechts een van de meest prominente. It is frequently used to disperse both legitimate software program as well as data and pirate web content. Twee van de meest populaire payload-serviceproviders zijn de volgende::

Various other techniques that can be thought about by the crooks consist of the use of web browser hijackers -unsafe plugins which are made suitable with one of the most prominent internet browsers. They are uploaded to the appropriate databases with phony user testimonials as well as developer credentials. Vaak is het zo samenvattingen kunnen screenshots omvatten, videos and also sophisticated descriptions promising terrific attribute improvements and also performance optimizations. Niettemin na het instellen van de acties van de getroffen browsers zal zeker veranderen- customers will certainly discover that they will certainly be redirected to a hacker-controlled touchdown web page as well as their settings could be modified – de standaard webpagina, internet search engine and brand-new tabs web page.

Loader.exe: Analyse

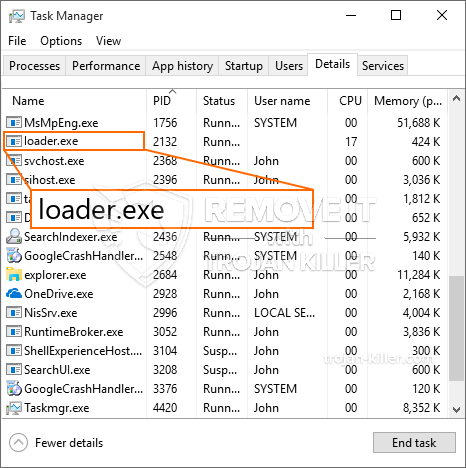

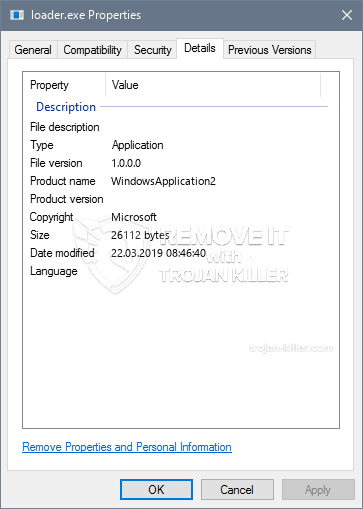

The Loader.exe malware is a traditional situation of a cryptocurrency miner which relying on its setup can cause a wide variety of unsafe activities. Het belangrijkste doel is om complexe wiskundige taken uit te voeren die zullen profiteren van de direct beschikbare systeembronnen: processor, GPU, geheugen en ruimte op de harde schijf. De manier waarop ze werken is door verbinding te maken met een speciale server genaamd mining pool waar de benodigde code wordt gedownload en geïnstalleerd. Zo snel als een van de taken is gedownload zal worden begonnen in een keer, talrijke gevallen kan worden uitgevoerd in een keer. Wanneer een bepaalde taak is voltooid, zal er zeker nog een worden gedownload op zijn locatie en de lus zal zeker doorgaan totdat het computersysteem wordt uitgeschakeld, de infectie wordt verwijderd of er vindt een soortgelijke gebeurtenis plaats. Cryptogeld zal worden gecompenseerd voor de criminele controllers (hacken groep of een eenzame cyberpunk) rechtstreeks naar hun portemonnee.

Een schadelijk kenmerk van deze categorie malware is dat voorbeelden die vergelijkbaar zijn met deze alle systeembronnen kunnen gebruiken en het doelcomputersysteem praktisch zinloos kunnen maken totdat het gevaar volledig is weggenomen. De meeste van hen bevatten een permanente installatie waardoor ze erg moeilijk te verwijderen zijn. Deze commando's zullen veranderingen op te starten opties maken, arrangement documents and also Windows Registry values that will make the Loader.exe malware begin instantly when the computer is powered on. Toegang tot herstelmenu's en -opties kan worden belemmerd, waardoor veel handmatige verwijderingsoverzichten bijna nutteloos zijn.

Deze specifieke infectie zal een Windows-oplossing voor zichzelf configureren, voldoen aan de uitgevoerde beschermingsevaluatie zijn de volgende activiteiten daadwerkelijk waargenomen:

Tijdens de miner-procedures kan de verbonden malware verbinding maken met momenteel draaiende Windows-services en aangekoppelde applicaties van derden. Door dit te doen, merken de systeembeheerders mogelijk niet op dat de brontonen afkomstig zijn uit een afzonderlijke procedure.

| Naam | Loader.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove Loader.exe |

These kind of malware infections are especially efficient at accomplishing sophisticated commands if configured so. Ze zijn gebaseerd op een modulaire structuur waardoor de criminele controllers alle soorten gevaarlijk gedrag kunnen orkestreren. Een van de geprefereerde voorbeelden is het aanpassen van het Windows register – adjustments strings associated by the operating system can cause major performance disruptions and also the inability to access Windows solutions. Depending on the range of modifications it can also make the computer system entirely pointless. On the other hand manipulation of Registry values belonging to any third-party installed applications can undermine them. Some applications might stop working to release completely while others can unexpectedly stop working.

This particular miner in its existing variation is focused on mining the Monero cryptocurrency containing a customized variation of XMRig CPU mining engine. If the campaigns verify effective after that future versions of the Loader.exe can be launched in the future. Als de malware gebruik maakt van de zwakke plekken in software te besmetten doelhosts, Het kan deel uitmaken van een gevaarlijke co-infectie met ransomware en ook Trojaanse paarden.

Elimination of Loader.exe is highly recommended, because you run the risk of not just a big electrical power costs if it is operating on your PC, however the miner may additionally execute various other unwanted tasks on it and also damage your COMPUTER completely.

Loader.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove Loader.exe

STAP 5. Loader.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove Loader.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Loader.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Loader.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Loader.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Loader.exe”.