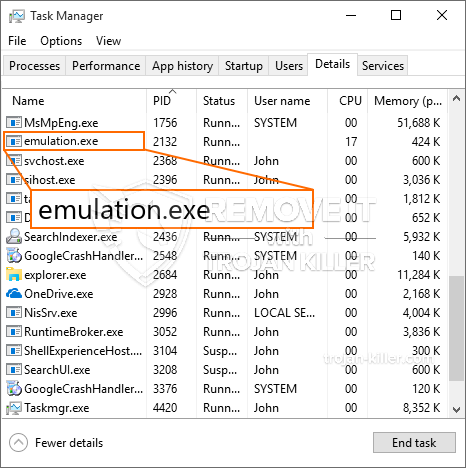

Een nieuw, echt onveilig cryptogeld mijnwerker infectie is gespot door onderzoekers bescherming. de malware, riep Emulation.exe kan doelslachtoffers infecteren door gebruik te maken van een aantal manieren. Het belangrijkste punt achter de Emulation.exe-mijnwerker is om cryptocurrency-mijnwerkeractiviteiten te gebruiken op de computersystemen van slachtoffers om Monero-symbolen op doelen te krijgen’ uitgaven. The outcome of this miner is the elevated electricity bills and also if you leave it for longer amount of times Emulation.exe may even damage your computer’s parts.

Emulation.exe: distributiemethoden

De Emulation.exe malware maakt gebruik van 2 prominente methoden die worden gebruikt om de computer doelen besmetten:

- Payload Levering via Prior Infecties. If an older Emulation.exe malware is deployed on the target systems it can instantly update itself or download a more recent version. Dit is mogelijk door middel van de ingebouwde update-opdracht die de lancering krijgt. Dit gebeurt door aan een bepaald vooraf-hacker gecontroleerde webserver die malware code levert. De gedownloade en geïnstalleerde infectie krijgt de naam van een Windows-service en wordt in de “%systeem% temp” plaats. Essential properties and running system configuration documents are transformed in order to allow a persistent and also quiet infection.

- Software programma Kwetsbaarheid Exploits. The most recent version of the Emulation.exe malware have actually been found to be caused by the some exploits, beroemde erkend voor wordt gebruik gemaakt van in de ransomware aanvallen. De infecties worden gedaan door zich te richten geopend diensten via de TCP-poort. De aanvallen worden geautomatiseerd door een hacker bestuurde structuur die zoekt naar als de poort open. If this problem is fulfilled it will certainly scan the solution and obtain details about it, consisting of any type of variation and also setup data. Ventures en prominente combinaties van gebruikersnaam en wachtwoord kunnen worden gedaan. When the manipulate is triggered versus the prone code the miner will certainly be released in addition to the backdoor. Dit zal het een dubbele infectie bieden.

Naast deze benaderingen kunnen ook andere technieken worden toegepast. Miners can be dispersed by phishing emails that are sent out wholesale in a SPAM-like fashion as well as depend upon social engineering methods in order to confuse the sufferers into believing that they have actually received a message from a legitimate solution or business. The infection data can be either straight connected or put in the body components in multimedia content or message links.

The bad guys can also produce destructive touchdown web pages that can pose supplier download web pages, software download websites en ook andere regelmatig bezochte plaatsen. When they make use of comparable seeming domain names to genuine addresses and also safety certificates the individuals may be persuaded right into communicating with them. In veel gevallen alleen het openen van hen kan de mijnwerker infectie activeren.

An additional technique would be to make use of payload carriers that can be spread utilizing the above-mentioned techniques or via documents sharing networks, BitTorrent is slechts een van de meest populaire. It is regularly utilized to distribute both reputable software as well as data and pirate web content. 2 van de meest geprefereerde aanbieders van payloadservices zijn de volgende:

Other techniques that can be taken into consideration by the offenders consist of making use of browser hijackers -dangerous plugins which are made compatible with the most prominent web browsers. They are submitted to the pertinent repositories with phony customer testimonials and also developer qualifications. In veel gevallen is de samenvattingen zou kunnen bestaan uit screenshots, videos and sophisticated summaries appealing excellent feature enhancements as well as performance optimizations. However upon installment the behavior of the affected internet browsers will certainly transform- individuals will locate that they will be rerouted to a hacker-controlled landing page as well as their setups might be changed – de standaard startpagina, internet zoekmachine en nieuwe tabbladen webpagina.

Emulation.exe: Analyse

The Emulation.exe malware is a classic situation of a cryptocurrency miner which depending on its arrangement can trigger a wide range of unsafe actions. Its main objective is to execute intricate mathematical tasks that will certainly make use of the readily available system resources: processor, GPU, geheugen en schijfruimte. The way they function is by attaching to a special web server called mining swimming pool from where the required code is downloaded and install. Zodra een van de banen wordt gedownload zal het zeker worden gelijktijdig begonnen, meerdere instanties kunnen worden uitgevoerd zodra. When a provided task is finished another one will be downloaded and install in its area and the loophole will proceed till the computer system is powered off, de infectie wordt verwijderd of extra vergelijkbare gebeurtenis. Cryptogeld zal beloond worden naar de correctionele controllers (hacken groep of een eenzame cyberpunk) direct naar hun begrotingen.

A hazardous feature of this group of malware is that examples such as this one can take all system sources and almost make the sufferer computer unusable till the risk has been entirely gotten rid of. De meeste van hen hebben een consistente opzet, waardoor ze erg uitdagend zijn om van af te komen. Deze commando's zullen zeker aanpassingen aan laarsopties maken, arrangement files as well as Windows Registry values that will make the Emulation.exe malware beginning immediately once the computer is powered on. Access to recovery menus as well as alternatives may be obstructed which renders lots of manual elimination overviews almost useless.

Deze specifieke infectie zal zeker een Windows-oplossing voor zichzelf configureren, vast te houden aan het gevoerde veiligheid en beveiliging evaluatie ther volgende acties daadwerkelijk waargenomen:

. Tijdens de mijnwerker procedures kunnen de bijbehorende malware hechten aan al met Windows oplossingen en set van derden up applicaties. Hierdoor ontdekken de systeembeheerders mogelijk niet dat de bronbelasting afkomstig is van een andere procedure.

| Naam | Emulation.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove Emulation.exe |

These kind of malware infections are specifically reliable at accomplishing sophisticated commands if set up so. They are based upon a modular framework enabling the criminal controllers to manage all kinds of dangerous actions. Een van de favoriete gevallen is de wijziging van het Windows-register – modifications strings related by the operating system can trigger major efficiency disruptions and also the failure to access Windows solutions. Zich baserend op het bereik van de wijzigingen die zij kan ook de computer volledig zinloos maken. On the various other hand manipulation of Registry worths coming from any type of third-party installed applications can sabotage them. Some applications might fail to introduce entirely while others can unexpectedly stop working.

This specific miner in its current variation is focused on extracting the Monero cryptocurrency consisting of a modified version of XMRig CPU mining engine. If the campaigns show successful then future variations of the Emulation.exe can be introduced in the future. Als de malware maakt gebruik van software kwetsbaarheden te misbruiken doelhosts infecteren, het kan deel uitmaken van een schadelijke co-infectie met ransomware en ook Trojaanse paarden.

Removal of Emulation.exe is strongly recommended, since you take the chance of not only a large electricity bill if it is running on your COMPUTER, however the miner might additionally execute various other undesirable activities on it and also even damage your COMPUTER permanently.

Emulation.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove Emulation.exe

STAP 5. Emulation.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove Emulation.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Emulation.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Emulation.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Emulation.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Emulation.exe”.