Een nieuw, zeer schadelijk cryptocurrency miner-virus is eigenlijk gevonden door beschermingswetenschappers. de malware, riep Cpuminer-uninst.exe kan doelpatiënten besmetten door gebruik te maken van verschillende middelen. The main point behind the Cpuminer-uninst.exe miner is to employ cryptocurrency miner activities on the computer systems of sufferers in order to get Monero tokens at targets cost. The outcome of this miner is the raised electricity expenses and also if you leave it for longer amount of times Cpuminer-uninst.exe may even harm your computer systems elements.

Cpuminer-uninst.exe: distributiemethoden

De Cpuminer-uninst.exe malware gebruikt twee voorkeursmethoden die worden gebruikt om computerdoelen te infecteren:

- Payload bezorging via Prior Infecties. If an older Cpuminer-uninst.exe malware is released on the target systems it can instantly update itself or download and install a more recent version. Dit is mogelijk met behulp van de ingebouwde update-commando dat de release verkrijgt. This is done by linking to a certain predefined hacker-controlled web server which offers the malware code. The downloaded and install infection will certainly obtain the name of a Windows solution and be positioned in the “%systeem% temp” plaats. Important homes and running system configuration documents are altered in order to allow a relentless and silent infection.

- Software Application Vulnerability Exploits. The newest variation of the Cpuminer-uninst.exe malware have been located to be brought on by the some exploits, algemeen begrepen omdat het werd gebruikt bij de ransomware-aanvallen. De infecties worden gedaan door zich te richten geopend oplossingen via de TCP-poort. De aanvallen worden geautomatiseerd door een hacker bestuurde structuur die zoekt naar als de poort open. If this condition is fulfilled it will scan the solution and retrieve information concerning it, including any kind of version and also arrangement data. Exploits as well as preferred username as well as password combinations might be done. When the make use of is set off against the at risk code the miner will be deployed in addition to the backdoor. Dit zal zeker zorgen voor de dubbele infectie.

Apart from these techniques various other methods can be utilized too. Miners can be dispersed by phishing emails that are sent out wholesale in a SPAM-like manner and depend upon social engineering techniques in order to perplex the sufferers into believing that they have actually gotten a message from a legit service or firm. The infection files can be either straight connected or inserted in the body components in multimedia web content or text web links.

The crooks can also produce malicious touchdown web pages that can pose supplier download web pages, softwaredownloadportals en diverse andere regelmatig bezochte gebieden. When they use comparable sounding domain to reputable addresses and safety and security certificates the customers might be coerced into engaging with them. Soms zijn ze gewoon te openen kan de mijnwerker infectie veroorzaken.

One more strategy would be to use haul carriers that can be spread out utilizing those approaches or using data sharing networks, BitTorrent is slechts een van een van de meest populaire. It is frequently made use of to disperse both reputable software application as well as files and also pirate material. Twee van één van de meest geprefereerde haul providers zijn de volgende::

Various other methods that can be taken into consideration by the criminals include making use of internet browser hijackers -harmful plugins which are made suitable with one of the most prominent internet browsers. They are posted to the relevant repositories with fake user evaluations and also developer credentials. Vaak is het zo samenvattingen kunnen screenshots omvatten, video clips and fancy summaries promising wonderful function enhancements and also performance optimizations. Nonetheless upon installment the habits of the influenced web browsers will certainly alter- users will certainly locate that they will certainly be redirected to a hacker-controlled landing web page and their settings might be changed – de standaard startpagina, zoekmachine en ook een gloednieuwe tabbladenpagina.

Cpuminer-uninst.exe: Analyse

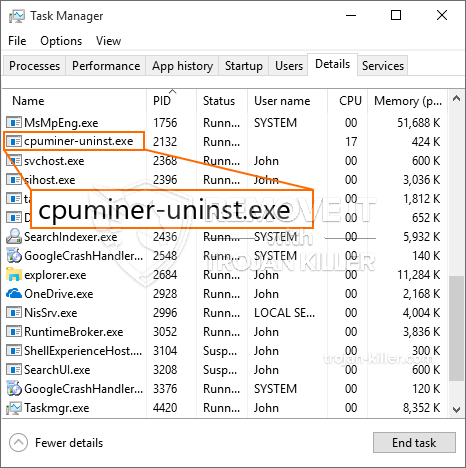

The Cpuminer-uninst.exe malware is a traditional case of a cryptocurrency miner which relying on its arrangement can create a wide array of harmful actions. Het belangrijkste doel is om complexe wiskundige taken uit te voeren die het beste uit de aangeboden systeembronnen halen: processor, GPU, geheugen en ook de ruimte op de harde schijf. De manier waarop ze werken is door verbinding te maken met een unieke server genaamd mining pool van waaruit de vereiste code wordt gedownload. Zodra een van de banen is gedownload, wordt er zeker tegelijkertijd mee begonnen, talrijke gevallen kan worden gegaan voor zodra. Wanneer een bepaalde taak is voltooid, zal er zeker nog een worden gedownload in zijn gebied en de lus zal zeker doorgaan totdat het computersysteem wordt uitgeschakeld, de infectie is geëlimineerd of er doet zich een andere vergelijkbare gelegenheid voor. Cryptogeld zal zeker worden gecompenseerd naar de correctionele controllers (hacken team of een eenzame cyberpunk) direct naar hun portemonnee.

Een schadelijk kenmerk van deze categorie malware is dat monsters die vergelijkbaar zijn met deze alle systeembronnen kunnen nemen en het doelcomputersysteem praktisch onbruikbaar kunnen maken totdat het gevaar daadwerkelijk volledig is geëlimineerd. De meeste van hen bevatten een aanhoudende aflevering waardoor ze eigenlijk moeilijk te verwijderen zijn. Deze commando's zullen zeker aanpassingen aan laarsopties maken, setup documents and also Windows Registry values that will certainly make the Cpuminer-uninst.exe malware beginning instantly once the computer is powered on. Toegankelijkheid tot recuperatievoedselselecties en keuzes kunnen worden belemmerd, waardoor talloze handmatige verwijderingsoverzichten bijna waardeloos zijn.

Deze specifieke infectie zal het inrichten van een Windows-service voor zichzelf, zich houdend aan de uitgevoerde veiligheidsanalyse zijn de volgende activiteiten waargenomen::

. Tijdens de mijnwerkeroperaties kan de bijbehorende malware verbinding maken met reeds draaiende Windows-services en ook geïnstalleerde applicaties van derden. Door dit te doen, ontdekken de systeembeheerders mogelijk niet dat de bronlots afkomstig zijn uit een ander proces.

| Naam | Cpuminer-uninst.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove Cpuminer-uninst.exe |

Dit soort malware-infecties zijn bijzonder efficiënt bij het uitvoeren van geavanceerde commando's, indien zo ingesteld. They are based on a modular structure enabling the criminal controllers to coordinate all kinds of harmful behavior. Onder de prominente gevallen is de wijziging van het Windows-register – adjustments strings related by the operating system can cause significant efficiency disturbances and the inability to access Windows solutions. Depending on the scope of adjustments it can also make the computer completely unusable. On the other hand manipulation of Registry worths belonging to any kind of third-party mounted applications can sabotage them. Some applications may fail to launch entirely while others can suddenly quit working.

This particular miner in its existing variation is focused on extracting the Monero cryptocurrency including a modified variation of XMRig CPU mining engine. If the projects show successful after that future variations of the Cpuminer-uninst.exe can be launched in the future. Als de malware maakt gebruik van software programma kwetsbaarheden te besmetten doelhosts, het kan een deel van een schadelijke co-infectie met ransomware zijn evenals Trojans.

Removal of Cpuminer-uninst.exe is strongly recommended, considering that you risk not only a large electrical energy costs if it is running on your COMPUTER, however the miner might also perform other unwanted activities on it as well as also damage your PC permanently.

Cpuminer-uninst.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove Cpuminer-uninst.exe

STAP 5. Cpuminer-uninst.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove Cpuminer-uninst.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Cpuminer-uninst.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Cpuminer-uninst.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Cpuminer-uninst.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Cpuminer-uninst.exe”.