Een nieuw, zeer onveilige cryptocurrency-mijnwerkerinfectie is zelfs opgemerkt door veiligheids- en beveiligingswetenschappers. de malware, riep Amworker.exe kan doelwitslachtoffers op verschillende manieren infecteren. Het belangrijkste idee achter de Amworker.exe-mijnwerker is om cryptocurrency-mijnertaken te gebruiken op de computersystemen van doelen om Monero-symbolen te verwerven tegen de kosten van de patiënt. The end result of this miner is the raised electricity expenses and also if you leave it for longer time periods Amworker.exe might even harm your computers components.

Amworker.exe: distributiemethoden

De Amworker.exe malware maakt gebruik van twee populaire methoden die worden gebruikt om computerdoelen te besmetten:

- Payload bezorging via Prior Infecties. If an older Amworker.exe malware is released on the victim systems it can instantly update itself or download a more recent variation. Dit is mogelijk met behulp van de geïntegreerde update-opdracht die de lancering verkrijgt. Dit gebeurt door het koppelen van een speciaal vooraf bepaald hacker-gecontroleerde webserver die malware code voorziet. De gedownloade en geïnstalleerde infectie krijgt zeker de naam van een Windows-service en wordt in de “%systeem% temp” plaats. Cruciale woningen en actieve systeemconfiguratiebestanden worden gewijzigd om een meedogenloze en stille infectie mogelijk te maken.

- Software programma Kwetsbaarheid Exploits. The latest version of the Amworker.exe malware have actually been located to be triggered by the some ventures, algemeen erkend voor wordt gebruik gemaakt van in de ransomware aanslagen. De infecties worden gedaan door zich te richten geopend diensten via de TCP-poort. De slagen worden geautomatiseerd door een hacker bestuurde structuur die zoekt naar als de poort open. Als aan deze voorwaarde is voldaan, zal het de service controleren en er ook informatie over verkrijgen, bestaande uit elke vorm van variatie en arrangementgegevens. Exploits en prominente gebruikersnaam en ook wachtwoordmixen kunnen worden gedaan. Wanneer het gebruik van wordt geactiveerd versus de gevoelige code, wordt de mijnwerker samen met de achterdeur vrijgegeven. Dit zal het een dubbele infectie.

Naast deze technieken kunnen ook andere strategieën worden gebruikt. Mijnwerkers kunnen worden verspreid door phishing-e-mails die in bulk op een SPAM-achtige manier worden verzonden en ook afhankelijk zijn van social engineering-trucs om de slachtoffers te laten geloven dat ze een bericht hebben ontvangen van een gerenommeerde dienst of bedrijf. De infectiedocumenten kunnen rechtstreeks worden verbonden of worden ingevoegd in de lichaamscomponenten in multimediawebinhoud of berichtlinks.

De slechteriken kunnen bovendien schadelijke bestemmingspagina's ontwikkelen die zich kunnen voordoen als download- en installatiepagina's van leveranciers, downloadsites voor softwareprogramma's en andere veelgebruikte gebieden. Wanneer ze hetzelfde klinkende domein gebruiken als echte adressen, evenals beveiligingscertificaten, kunnen de personen worden gedwongen om met hen in contact te komen. In veel gevallen kan alleen het openen ervan de mijnwerker-infectie veroorzaken.

Een andere strategie zou zijn om gebruik te maken van payload-serviceproviders die kunnen worden verspreid met behulp van de bovengenoemde benaderingen of met behulp van netwerken voor het delen van gegevens, BitTorrent is slechts een van de meest prominente. Het wordt vaak gebruikt om zowel legitieme softwareprogramma's en bestanden als illegaal materiaal te verspreiden. 2 van de meest prominente payload dragers zijn de volgende:

Andere methoden waar de overtreders aan kunnen denken, zijn onder meer het gebruik van webbrowserkapers - gevaarlijke plug-ins die compatibel zijn gemaakt met een van de meest prominente webbrowsers. Ze worden ingediend bij de relevante databases met valse individuele getuigenissen en ook inloggegevens van ontwerpers. In veel gevallen is de samenvattingen kunnen zijn screenshots, video's en mooie beschrijvingen die uitstekende functieverbeteringen en efficiëntie-optimalisaties beloven. Na installatie zullen de acties van de getroffen internetbrowsers echter veranderen- gebruikers zullen zeker ontdekken dat ze zeker zullen worden omgeleid naar een door een hacker bestuurde touchdown-pagina en dat ook hun instellingen kunnen worden gewijzigd – de standaard startpagina, online zoekmachine en webpagina met nieuwe tabbladen.

Amworker.exe: Analyse

The Amworker.exe malware is a timeless instance of a cryptocurrency miner which depending on its configuration can create a wide variety of hazardous actions. Het belangrijkste doel is om ingewikkelde wiskundige taken uit te voeren die zullen profiteren van de gemakkelijk beschikbare systeembronnen: processor, GPU, geheugen en harde schijf ruimte. De manier waarop ze werken, is door verbinding te maken met een speciale server genaamd mijnbouwzwembad van waaruit de opgevraagde code wordt gedownload en geïnstalleerd. Zodra een van de taken is gedownload, zal deze zeker tegelijkertijd worden gestart, verschillende omstandigheden kunnen zo snel worden uitgevoerd bij. Wanneer een opgegeven taak is voltooid, wordt er nog een gedownload en op zijn locatie geïnstalleerd, en de lus gaat door totdat het computersysteem is uitgeschakeld, de infectie wordt verwijderd of een andere vergelijkbare gebeurtenis plaatsvindt. Cryptogeld zal zeker beloond worden naar de correctionele controllers (hacken team of een eenzame cyberpunk) rechtstreeks naar hun begrotingen.

Een gevaarlijk kenmerk van deze categorie malware is dat voorbeelden zoals deze alle systeembronnen kunnen opnemen en de computer van de patiënt praktisch onbruikbaar kunnen maken totdat het gevaar daadwerkelijk volledig is weggenomen. Veel van hen hebben een consistente aflevering, waardoor ze echt een uitdaging zijn om te elimineren. Deze opdrachten zullen aanpassingen te keuzes te maken, setup data and Windows Registry values that will make the Amworker.exe malware beginning automatically as soon as the computer system is powered on. Toegang tot genezingsmenu's en alternatieven kan worden belemmerd, waardoor veel met de hand bediende verwijderingsgidsen praktisch zinloos zijn.

Deze bijzondere infectie zal zeker het opzetten van een Windows-service voor zichzelf, na de uitgevoerde veiligheidsevaluatie is de naleving van activiteiten ook daadwerkelijk waargenomen:

. Tijdens de miner-procedures kan de gekoppelde malware zich hechten aan reeds actieve Windows-services en geïnstalleerde applicaties van derden. Hierdoor merken de systeembeheerders mogelijk niet dat de bronbelasting afkomstig is van een ander proces.

| Naam | Amworker.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove Amworker.exe |

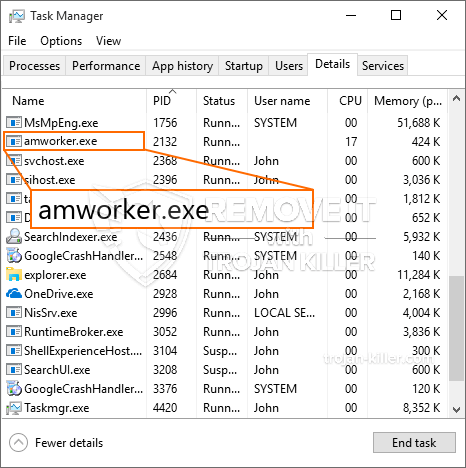

id =”81541″ align =”aligncenter” width =”600″] Amworker.exe

Amworker.exe

These type of malware infections are particularly efficient at executing sophisticated commands if set up so. They are based upon a modular framework permitting the criminal controllers to manage all kinds of unsafe behavior. Onder de prominente voorbeelden is het aanpassen van het Windows-register – alterations strings connected by the operating system can create severe efficiency disturbances and the lack of ability to accessibility Windows solutions. Depending on the range of modifications it can additionally make the computer system entirely pointless. On the other hand manipulation of Registry values coming from any third-party mounted applications can undermine them. Some applications may fail to introduce entirely while others can suddenly quit working.

This specific miner in its present version is focused on mining the Monero cryptocurrency having a modified version of XMRig CPU mining engine. If the projects confirm successful then future variations of the Amworker.exe can be introduced in the future. Als de malware maakt gebruik van software kwetsbaarheden te besmetten doelhosts, het kan zijn onderdeel van een schadelijke co-infectie met ransomware en ook Trojaanse paarden.

Removal of Amworker.exe is highly advised, aangezien u de kans grijpt niet alleen enorme elektriciteitskosten te betalen als deze op uw COMPUTER werkt, yet the miner may also perform other unwanted activities on it as well as even damage your COMPUTER completely.

Amworker.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove Amworker.exe

STAP 5. Amworker.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove Amworker.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Amworker.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Amworker.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Amworker.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Amworker.exe”.