Microsoft heeft een fix uitgebracht voor de Exchange-bug die de e-mailbezorging op on-premise Microsoft Exchange-servers verstoorde. Precies op nieuwjaarsdag ontdekten Exchange-beheerders over de hele wereld dat de servers op de een of andere manier geen e-mails konden bezorgen. In plaats daarvan werden ze in de rij geduwd en het Windows-gebeurtenislogboek vertoonde fouten. Voorlopig heeft Microsoft een tijdelijke oplossing uitgebracht. Het vereist dat gebruikers actie van de klant doen. Voorlopig werkt het bedrijf aan een update die het probleem automatisch oplost.

“We hebben het probleem aangepakt waardoor berichten vast kwamen te zitten in transportwachtrijen van on-premises Exchange Server 2016 en Exchange Server 2019. Het probleem heeft betrekking op een mislukte datumcontrole met de verandering van het nieuwe jaar en het is geen storing van de AV-engine zelf. Dit is geen probleem met het scannen van malware of de malware-engine, en het is geen beveiligingsprobleem”, De bedrijf uitgelegd de situatie in hun blog.

De malware-engine crashte waardoor e-mails vast kwamen te zitten in transportlijnen

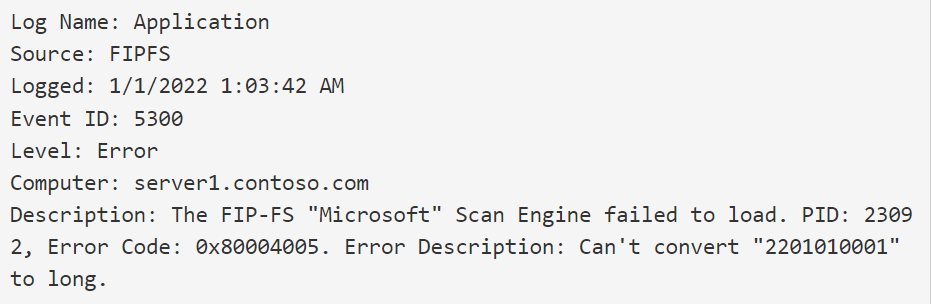

Het probleem deed zich voor toen Microsoft Exchange de versie van de FIP-FS-antivirusscanengine controleerde en probeerde de datum op te slaan in een ondertekende int32-variabele. Maar de genoemde variabele kan alleen worden opgeslagen bij een maximale waarde van 2,147,483,647. En het is minder dan de nieuwe datumwaarde van 2,201,010,001 voor 1 januari, 2022, middernacht. Hierdoor crashte de malware-engine waardoor e-mails vast kwamen te zitten in transportlijnen.

Als tijdelijke oplossing heeft Microsoft een PowerShell-script uitgebracht met de naam 'Reset-ScanEngineVersion.ps1.’ Na uitvoering stopt het de Microsoft Filtering Management- en Microsoft Exchange Transport-services, verwijder oudere AV-engine-bestanden en download de nieuwe AV-engine. Om het geautomatiseerde script te gebruiken, moet de gebruiker de volgende stappen volgen op elke lokale Microsoft Exchange-server in zijn organisatie:

De uitvoering van het script kan enige tijd duren, afhankelijk van de grootte van de organisatie

Het zal enige tijd duren voordat alle e-mails zijn afgeleverd na implementatie van dergelijke stappen. Tijd hangt af van het aantal gepushte e-mails in de regels. Microsoft toegevoegd dat de nieuwe AV-scanengine het versienummer zal zijn 2112330001. Het verwijst naar een niet-bestaande datum en de beheerders zullen zich geen zorgen meer maken. Ook de scanengine blijft updates ontvangen in deze nieuwe volgorde.

U kunt de stappen ook handmatig uitvoeren, hoe ze ook moeten worden uitgevoerd op elke on-premises Exchange 2016 en uitwisseling 2019 server in uw organisatie. In het geval van het geautomatiseerde script kunt u het parallel op verschillende servers uitvoeren. behalve, De uitvoering van het script kan enige tijd duren, afhankelijk van de grootte van de organisatie.