새로운, really hazardous cryptocurrency miner virus has been identified by security researchers. 악성 코드, 라고 EC.exe 다양한 방법을 사용하여 표적 환자를 오염시킬 수 있습니다.. The main idea behind the EC.exe miner is to use cryptocurrency miner tasks on the computer systems of targets in order to obtain Monero tokens at targets cost. The end result of this miner is the raised electrical power costs and also if you leave it for longer time periods EC.exe may even damage your computers parts.

EC.exe: 배포 방법

그만큼 EC.exe malware makes use of two prominent techniques which are utilized to contaminate computer targets:

- 이전 감염을 통해 페이로드 배달. If an older EC.exe malware is deployed on the sufferer systems it can automatically update itself or download and install a newer version. 이것은 릴리스를 가져오는 내장 업그레이드 명령을 사용하여 가능합니다.. 이것은 악성 코드를 공급하는 미리 정의 된 특정 해커 제어 서버에 연결하여 이루어집니다. The downloaded virus will certainly get the name of a Windows service and be put in the “%시스템 % 온도” 장소. Important properties and running system setup data are changed in order to allow a relentless and also quiet infection.

- 소프트웨어 프로그램 취약점 악용. The latest variation of the EC.exe malware have actually been found to be caused by the some exploits, 랜섬웨어 공격에 활용되는 것으로 일반적으로 이해. 감염은 TCP 포트를 통해 공개 서비스를 대상으로 수행됩니다. 포트가 열려 있으면 스트라이크 아웃 구하고 해커 제어 구조에 의해 자동화. If this condition is fulfilled it will scan the service as well as retrieve info about it, consisting of any kind of version as well as arrangement data. Exploits and also preferred username and password combinations might be done. When the make use of is activated versus the vulnerable code the miner will be released along with the backdoor. 이것은 이중 감염을 제공 할 것입니다.

Aside from these techniques other techniques can be made use of too. Miners can be distributed by phishing emails that are sent in bulk in a SPAM-like way and depend upon social engineering tricks in order to perplex the targets into thinking that they have actually received a message from a legit solution or business. The infection documents can be either directly affixed or put in the body materials in multimedia web content or text web links.

The bad guys can likewise produce malicious touchdown web pages that can impersonate vendor download pages, software application download portals and also other frequently accessed areas. When they utilize similar appearing domain to legit addresses as well as safety certificates the customers might be coerced right into engaging with them. 어떤 경우에는 단지 광부 감염을 일으킬 수를 여는.

One more technique would be to utilize payload carriers that can be spread out utilizing those methods or using data sharing networks, 비트 토런트는 가장 인기있는 것들 중 하나 중 하나입니다. It is regularly used to distribute both reputable software program as well as data and pirate material. 가장 인기 있는 두 가지 운송업체는 다음과 같습니다.:

Various other techniques that can be considered by the criminals include using internet browser hijackers -harmful plugins which are made suitable with one of the most preferred internet browsers. They are submitted to the relevant databases with phony customer testimonials and developer credentials. 도 흔히 요약 스크린 샷을 포함 할 수있다, video clips as well as intricate summaries promising wonderful function enhancements and efficiency optimizations. Nonetheless upon installment the behavior of the influenced internet browsers will certainly transform- individuals will locate that they will be rerouted to a hacker-controlled touchdown page and their setups may be changed – 기본 홈 페이지, 온라인 검색 엔진뿐만 아니라 새 탭 페이지.

EC.exe: 분석

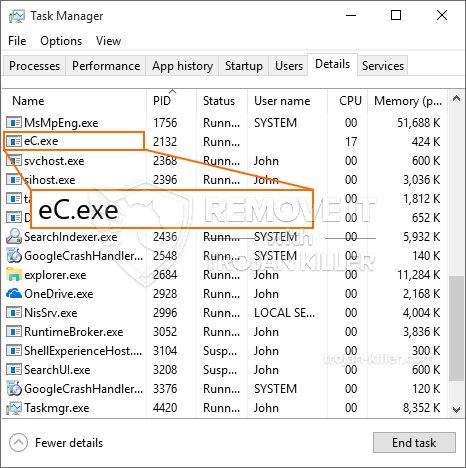

The EC.exe malware is a timeless situation of a cryptocurrency miner which depending upon its configuration can cause a wide array of unsafe activities. 그것의 주요 목적은 사용 가능한 시스템 자원을 사용하게됩니다 복잡한 수학적 작업을 수행하는 것입니다: CPU, GPU, 메모리와 하드 디스크 공간. 필요한 코드를 다운로드하고 설치되는 곳부터가 작동 수단은 특별한 웹 서버라고 광산 풀에 연결하는 것입니다. 즉시 작업들로 확실히 동시에 시작됩니다 다운로드, 여러 인스턴스는 가능한 한 빨리 위해 사라 할 수있다. 제공된 작업이 완료되면 다른 하나는 확실히 그 자리에 다운로드됩니다 컴퓨터까지 진행됩니다 허점 전원이 꺼져, 감염이 제거 쪘거나 한 번 더 유사한 이벤트가 발생. 암호 화폐 확실히 범죄 컨트롤러에 보상한다 (해킹 그룹 또는 단독의 사이버 펑크) 직접 예산에.

악성 코드의이 그룹의 위험한 기능은이 하나의 샘플 모든 시스템 소스를 가지고 위협이 완전히 제거 될 때까지 또한 실질적으로 대상 컴퓨터가 무의미 할 수 있다는 것입니다. 그들 중 많은 제거하기가 정말 하드하게 영구적 인 설정 기능. 이 명령은 옵션도 수정을 할 것입니다, configuration files and also Windows Registry values that will make the EC.exe malware beginning immediately as soon as the computer system is powered on. 또한 대안을 식품 선택을 치유하고 액세스가 제거 개요 실질적으로 쓸모에게 손 - 몇 가지를 제공하는 방해 될 수있다.

이 특정 감염 의지 배열 자체에 대한 Windows 서비스, 다음과 같은 활동이 관찰되었다 THER 실시 된 안전성 분석을 준수:

. 광부 작업하는 동안 관련 악성 코드는 현재 설정 응용 프로그램을 윈도우 솔루션과 타사을 실행 연결할 수 있습니다. 이를 통해 시스템 관리자는 관찰되지 않을 수 있습니다 자원 톤은 별도의 절차에서 유래 것을.

| 이름 | EC.exe |

|---|---|

| 범주 | 트로이 사람 |

| 하위 카테고리 | 암호 화폐 광부 |

| 위험 | 높은 CPU 사용, 인터넷 속도 감소, PC 충돌 및 정지 등. |

| 주목적 | 사이버 범죄자 돈을 만들려면 |

| 분포 | 급류, 무료 게임, 금이 앱, 이메일, 의심스러운 웹 사이트, 악용 |

| 제거 | 설치 GridinSoft 안티 멀웨어 to detect and remove EC.exe |

악성 코드 감염의 이러한 종류의 이렇게 설정 한 경우 고급 명령을 수행하기에 특히 효율적이다. 그들은 유해한 행동의 모든 종류를 조율하기 위해 범죄 컨트롤러를 허용하는 모듈 형 프레임 워크를 기반으로. 눈에 띄는 예 중 윈도우 레지스트리의 조정은 – OS에 의해 연결 수정 문자열은 접근성 윈도우 솔루션의 주요 성능 중단도 못하는 발생할 수 있습니다. 조정의 범위에 의존하면 추가로 컴퓨터 시스템이 완전히 사용할 수 없게 만들 수 있습니다. 그들을 방해 할 수있는 응용 프로그램까지 타사 세트의 어떤 종류에 속하는 레지스트리 값의 다양한 반면 조정에. 일부 응용 프로그램은 다른 사람이 예기치 않게 작업을 종료 할 수 있습니다 동안 완전히 실행 작동하지 않을 수 있습니다.

기존의 버전이 특정 광부는 XMRig CPU 마이닝 엔진의 정의 버전 이루어진 Monero 암호 화폐의 광산에 집중. If the projects show effective then future variations of the EC.exe can be introduced in the future. 악성 코드가 대상 호스트를 감염 소프트웨어 응용 프로그램의 취약점을 사용하기 때문에, 또한 랜섬웨어 및 트로이 목마와 안전하지 않은 공동 감염의 일부가 될 수 있습니다.

Removal of EC.exe is highly suggested, 당신은 단지 거대한 전력 비용의 위험이 있기 때문에 그것은 당신의 PC에서 실행되는 경우, 그러나 광부 마찬가지로 거기에 다양한 기타 원치 않는 작업을 실행 할 수 있습니다뿐만 아니라, 또한 완전히 PC에 해.

EC.exe removal process

단계 1. 가장 먼저, 당신은 GridinSoft 안티 악성 코드를 다운로드하고 설치해야.

단계 2. 그럼 당신은 선택해야 “빠른 검사” 또는 “전체 검사”.

단계 3. 컴퓨터를 스캔 실행

단계 4. 스캔이 완료되면, 당신은 클릭해야 “대다” button to remove EC.exe

단계 5. EC.exe Removed!

비디오 가이드: How to use GridinSoft Anti-Malware for remove EC.exe

방법으로 재감염되는 PC를 방지하기 위해 “EC.exe” 앞으로.

탐지하고 차단 fileless 악성 코드 수있는 강력한 안티 바이러스 솔루션은 당신이 필요하다! 기존의 솔루션은 바이러스 정의를 기반으로 악성 코드를 탐지, 따라서 그들은 종종 감지 할 수 없습니다 “EC.exe”. GridinSoft 안티 - 악성 코드는 다음과 같은 fileless 악성 코드를 포함한 모든 유형의 맬웨어에 대한 보호를 제공 “EC.exe”. GridinSoft 안티 - 악성 코드는 제로 데이 악성 코드를 포함한 모든 알 수없는 파일을 차단하는 클라우드 기반의 행동 분석을 제공합니다. 이러한 기술은 감지하고 완전히 제거 할 수 있습니다 “EC.exe”.