브랜드 새로운, 매우 유해한 암호 화폐 광부 감염은 실제로 안전 과학자들에 의해 발견되었습니다. 악성 코드, 라고 Connect.exe 다양한 방법을 사용하여 표적 환자를 오염시킬 수 있습니다.. Connect.exe 채굴 기의 핵심은 목표 비용으로 Monero 토큰을 얻기 위해 피해자의 컴퓨터 시스템에서 암호 화폐 채굴 기 활동을 사용하는 것입니다.. The end result of this miner is the elevated electrical power bills and also if you leave it for longer amount of times Connect.exe might also damage your computer systems parts.

Connect.exe: 배포 방법

그만큼 Connect.exe 악성 코드가 이용하는 2 컴퓨터 대상을 감염하는 데에 이용되는 바람직한 방법:

- 이전 감염에 의한 페이로드 배달. If an older Connect.exe malware is deployed on the victim systems it can instantly update itself or download a newer variation. This is possible by means of the integrated update command which obtains the launch. 이것은 악성 코드를 공급하는 특정 미리 정의 된 해커 제어 웹 서버에 연결하여 이루어집니다. The downloaded virus will acquire the name of a Windows service and also be put in the “%시스템 % 온도” 장소. Crucial residential or commercial properties and also running system arrangement files are changed in order to allow a consistent and silent infection.

- 소프트웨어 취약점 악용. The latest variation of the Connect.exe malware have actually been located to be triggered by the some ventures, 널리 랜섬웨어 공격의 사용을 만들어지고 알려져. 감염은 TCP 포트를 통해 개방형 솔루션을 대상으로 수행됩니다. 폭행은 포트가 열려있는 경우 조회 해커 제어 프레임 워크에 의해 자동화. If this problem is fulfilled it will certainly scan the service as well as get information regarding it, 변형 및 구성 데이터의 형식으로 이루어지는. 악용 및 눈에 띄는 사용자 이름 및 암호 혼합이 수행 될 수 있습니다.. When the manipulate is triggered against the susceptible code the miner will be deployed together with the backdoor. 이것은 확실히 이중 감염을 제공 할 것입니다.

Apart from these methods other methods can be utilized too. Miners can be distributed by phishing e-mails that are sent wholesale in a SPAM-like manner and also rely on social design methods in order to confuse the targets into thinking that they have obtained a message from a legit service or company. 바이러스 문서 중 하나를 직선으로 연결 또는 멀티미디어 컨텐츠 또는 메시지의 링크에서 몸의 내용에 배치 될 수 있습니다.

The lawbreakers can also develop harmful landing web pages that can pose vendor download and install web pages, 소프트웨어 다운로드 사이트뿐만 아니라 다른 자주 액세스하는 장소. When they make use of similar appearing domain to genuine addresses and safety certificates the individuals may be persuaded right into interacting with them. 때로는 광부 감염을 일으킬 수를 여는.

An additional technique would be to use payload carriers that can be spread using those techniques or using data sharing networks, 비트 토런트는 가장 눈에 띄는 것 중 하나 중 하나입니다. It is often utilized to distribute both reputable software as well as data as well as pirate web content. 2 가장 눈에 띄는 운반 업체의 다음과 같다:

Various other techniques that can be taken into consideration by the wrongdoers consist of making use of web browser hijackers -unsafe plugins which are made compatible with the most popular internet browsers. They are uploaded to the appropriate repositories with fake individual reviews and also developer credentials. 많은 경우에 요약 스크린 샷 구성 될 수 있습니다, video clips as well as fancy summaries encouraging great function improvements and also performance optimizations. Nevertheless upon installation the behavior of the influenced web browsers will transform- users will find that they will certainly be redirected to a hacker-controlled touchdown web page and their settings might be altered – 기본 웹 페이지, 또한 인터넷 검색 엔진과 새 탭 페이지.

Connect.exe: 분석

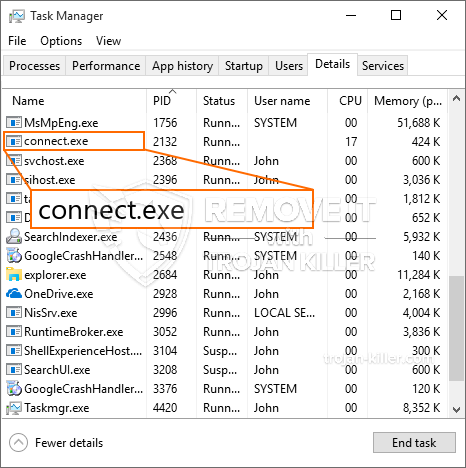

The Connect.exe malware is a timeless situation of a cryptocurrency miner which depending upon its configuration can cause a wide variety of harmful activities. Its main goal is to perform complex mathematical jobs that will certainly take advantage of the available system resources: CPU, GPU, 메모리뿐만 아니라 하드 디스크 공간. 필요한 코드를 다운로드하고 설치되는 곳부터가 작동 수단은 특별한 웹 서버라고 광산 풀에 연결하는 것입니다. 신속하게 작업들로 한 번에 시작됩니다 다운로드로, 여러 인스턴스는 한 번에 수행 할 수 있습니다. When a provided task is completed one more one will be downloaded in its area as well as the loop will continue up until the computer is powered off, 감염이 분리되었거나 또 하나 개의 유사한 이벤트가 발생. 암호 화폐는 확실히 범죄 컨트롤러에 보상 될 것이다 (해킹 팀 또는 하나의 사이버 펑크) 바로 자신의 지갑에.

An unsafe attribute of this classification of malware is that samples like this one can take all system sources as well as virtually make the target computer pointless until the hazard has been totally removed. The majority of them include a persistent setup which makes them truly tough to remove. 이 명령은 옵션도 조정을 할 것입니다, arrangement data as well as Windows Registry values that will certainly make the Connect.exe malware start instantly when the computer is powered on. Accessibility to recovery food selections as well as options might be obstructed which provides many manual elimination overviews practically useless.

이 특정 감염 의지 배열 자체에 대한 윈도우 솔루션, adhering to the performed protection evaluation ther following activities have been observed:

. During the miner operations the linked malware can link to already running Windows services and also third-party mounted applications. 시스템 있도록함으로써 관리자가 볼 수있는 자원이 많이 별도의 절차에서 온다.

| 이름 | Connect.exe |

|---|---|

| 범주 | 트로이 사람 |

| 하위 카테고리 | 암호 화폐 광부 |

| 위험 | 높은 CPU 사용, 인터넷 속도 감소, PC 충돌 및 정지 등. |

| 주목적 | 사이버 범죄자 돈을 만들려면 |

| 분포 | 급류, 무료 게임, 금이 앱, 이메일, 의심스러운 웹 사이트, 악용 |

| 제거 | 설치 GridinSoft 안티 멀웨어 to detect and remove Connect.exe |

These type of malware infections are specifically efficient at accomplishing advanced commands if configured so. They are based upon a modular framework enabling the criminal controllers to orchestrate all sort of hazardous actions. 바람직한 예로는 Windows 레지스트리 조정이 있습니다. – alterations strings related by the operating system can trigger major performance disturbances and also the lack of ability to access Windows services. Relying on the range of changes it can likewise make the computer entirely pointless. 타사의 모든 유형에서 오는 레지스트리 worths의 다른 손 조작에 설치된 응용 프로그램을 훼손 할 수. 일부 응용 프로그램은 다른 사람이 예기치 않게 작업을 종료 할 수 있습니다 동안 완전히 실행 부족할 수 있습니다.

This certain miner in its current version is focused on extracting the Monero cryptocurrency including a modified version of XMRig CPU mining engine. If the campaigns show successful after that future variations of the Connect.exe can be introduced in the future. 악성 코드가 대상 호스트를 감염 소프트웨어 취약점을 사용하기 때문에, 이 랜섬웨어 및 트로이 목마와 유해 공동 감염의 구성 요소가 될 수 있습니다.

Elimination of Connect.exe is highly recommended, since you risk not only a huge electricity bill if it is running on your COMPUTER, however the miner may additionally execute various other unwanted activities on it and also harm your COMPUTER permanently.

Connect.exe removal process

단계 1. 가장 먼저, 당신은 GridinSoft 안티 악성 코드를 다운로드하고 설치해야.

단계 2. 그럼 당신은 선택해야 “빠른 검사” 또는 “전체 검사”.

단계 3. 컴퓨터를 스캔 실행

단계 4. 스캔이 완료되면, 당신은 클릭해야 “대다” button to remove Connect.exe

단계 5. Connect.exe Removed!

비디오 가이드: How to use GridinSoft Anti-Malware for remove Connect.exe

방법으로 재감염되는 PC를 방지하기 위해 “Connect.exe” 앞으로.

탐지하고 차단 fileless 악성 코드 수있는 강력한 안티 바이러스 솔루션은 당신이 필요하다! 기존의 솔루션은 바이러스 정의를 기반으로 악성 코드를 탐지, 따라서 그들은 종종 감지 할 수 없습니다 “Connect.exe”. GridinSoft 안티 - 악성 코드는 다음과 같은 fileless 악성 코드를 포함한 모든 유형의 맬웨어에 대한 보호를 제공 “Connect.exe”. GridinSoft 안티 - 악성 코드는 제로 데이 악성 코드를 포함한 모든 알 수없는 파일을 차단하는 클라우드 기반의 행동 분석을 제공합니다. 이러한 기술은 감지하고 완전히 제거 할 수 있습니다 “Connect.exe”.