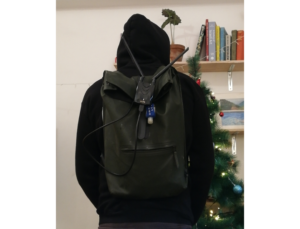

최근 텔아비브에 기반을 둔 보안 연구원이 자신의 실험 결과를 인터넷에 공유했습니다.. Ido Hoorvitch는 대부분의 네트워크가 얼마나 취약한지 보여주고 싶었습니다.. 모두를 놀라게 한 결과. 실험을 위해, 그는 사용 $50 Wi-Fi 신호 확장기 및 노트북. 다른 도구에는 신호 확장기 및 패킷 캡처 도구로 모니터 모드를 활성화하는 특수 하드웨어 드라이버가 포함되었습니다.. 전체 트릭은 배낭에 쉽게 들어갈 수 있습니다..

Tel-Aviv 거리에서 Hoorvitch Wi-Fi 실험

그는 Tel-Aviv 거리에서 보낸 하루 동안 Hoorvitch가 수집했습니다. 5,000 Wi-Fi 비밀번호. 그가 관리한 실험의 첫 번째 단계. 다음은 해시된 Wi-Fi 비밀번호를 해독하는 것이었습니다.. 연구원은 또한 텔아비브에서 대부분의 사람들이 자신의 전화번호를 비밀번호로 사용하는 경향이 있다고 덧붙였습니다.. Hashcat 도구를 사용한 첫 번째 패스에도 불구하고 그는 크랙했습니다. 2,200 암호의. 실험이 끝나면, Hoorvitch는 총 3,559 의 5,000 스니핑된 해시.

그러나 연구원은 공격 기술이 Wi-Fi 로밍이 활성화된 네트워크에만 적용된다는 점에 주목했습니다.. 결국, 그는 사용자에게 기본 로그인 설정을 변경하도록 권장합니다.. 또한, 길게 만드는 것이 중요합니다, 복잡한 비밀번호. 이러한 비밀번호는 10 소문자와 대문자, 기호 및 숫자가 모두 포함된 문자. 기타 안전 측정에는 약한 Wi-Fi 애플리케이션 프로토콜 비활성화가 포함됩니다. (WAP) 및 WAP1 사양, Wi-Fi Protected Setup 끄기 및 라우터 펌웨어 업데이트.

“미리 예상했던 대로, Wi-Fi를 스니핑하는 과정과 후속 크래킹 절차는 장비 측면에서 매우 접근하기 쉬운 작업이었습니다., 비용 및 실행”.결론은 몇 시간 안에 대략 $50, 강력한 암호가 없으면 이웃이나 악의적인 행위자가 개인 정보를 침해할 수 있습니다.,” – Ido Hoorvitch.

결과

총 연구원은 다음보다 크랙 3,500 WiFi 네트워크 에서. 그리고 그것은 구성 70% 샘플의. 손상된 WiFi 네트워크는 개인과 동일한 수준의 위험을 초래할 수 있습니다., 소기업 소유자, 또는 기업. 가장 기본적인 수준에서, 공격자가 중요한 계정에 액세스할 수 있습니다., 귀하의 이메일 계정과 같은, 은행 계좌, 기타 민감한 자격 증명 손상. 이는 스마트 TV와 같은 IoT 장치를 더욱 위험에 빠뜨릴 수 있습니다., 보안 시스템, 스마트 홈 장비, 기타.

회사에 대한 위험

중소기업에 대해, 여기서 해커는 네트워크에 침투하여 고가치 애플리케이션 또는 데이터로 이동할 수 있습니다., 계산원 또는 청구 시스템과 같은. 기업의 경우, 공격자가 원격 사용자의 WiFi에 초기 액세스 권한을 얻는 것은 상상할 수 있습니다.. 그 후, 그들은 사용자의 컴퓨터로 점프하여 VPN 연결을 기다리거나 사용자가 사무실에 있을 때까지 기다릴 수 있습니다..