Kein Wunder, dass die Ransomware-Branche in den letzten Jahren einen deutlichen Anstieg verzeichnet hat. Die Leute wurden rücksichtslos bei der Cybersicherheit, Ignorieren seiner Grundprinzipien. Gauner nahmen das Geschenk dieses Schicksals und nutzten es, um ihre Brieftaschen zu füllen. Und unter den bemerkenswertesten Spielern in diesem kriminellen Spiel, Das Russische Hackergruppe REvil hat in diesem Moment die meiste Aufmerksamkeit bekommen.

Wer ist diesmal auf REvils Weg gekommen?

Das amerikanische Medienunternehmen The Washington Post berichtete, dass REvil wieder online ist. In relativ kurzer Zeit, es hat sich schon erledigt 8 Ransomware-Angriffe. Unter den Opfern sind Plastikhersteller und ein Rechtshilfedienst für die Armen. Es ist die erste Aktivität, seit die Hackergruppe letzten Sommer offline gegangen ist. Ihre Aktivität ist die Sache, die der amerikanische Präsident Joe Biden immer wieder Akzente gesetzt an den russischen Präsidenten Wladimir Putin während ihrer Gespräche.

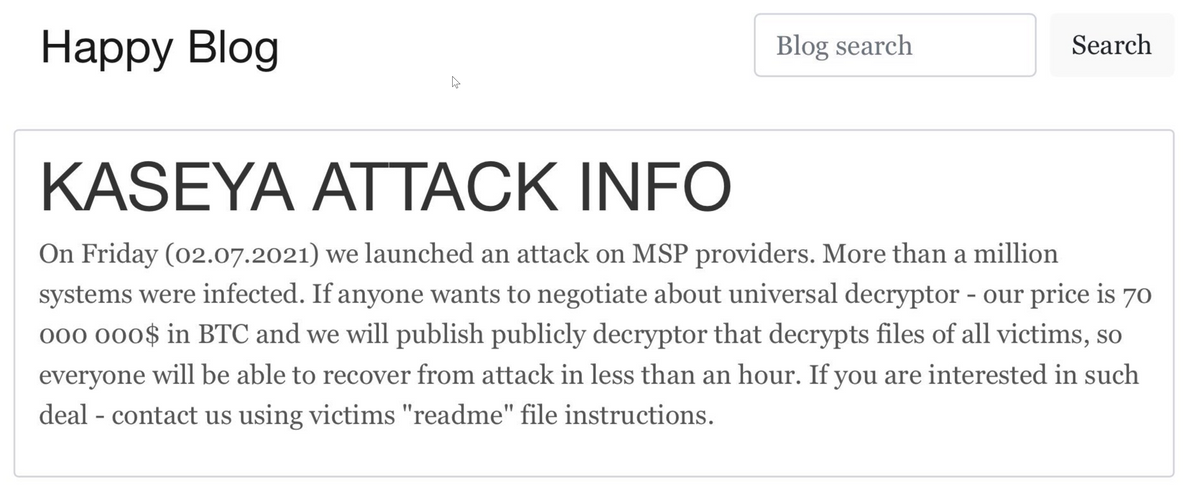

Bevor wir diesen Sommer eine kurze Pause machen, REvil führte die Reihe von mehrere erfolgreiche und erfolglose Angriffe. In den Fällen, die öffentlich sind, Kaseya, das IT-Unternehmen, wurde im Juli infiziert 21. Maryland IT-Unternehmen JustTech mit 120 Mitarbeiter war auch das Ziel. Der größte Fall von allen war die Einstellung des Betriebs des weltgrößten Fleischunternehmens JBS. Die Geschäftstätigkeit des Unternehmens in Kanada, Australien und die Vereinigten Staaten wurden vorübergehend geschlossen.

Auswahl an REvil-Ransomware

Schulen in Neuseeland, Coop Lebensmittelgeschäfte in Schweden, und kleine Städte in Maryland waren von den Aktivitäten der Hackergruppe betroffen. Ebenfalls, ein Krankenhaus in Rumänien erwies sich als Zielscheibe, aber die Verwaltung verfügte über Papier-Backups aller Patientenakten. So haben sie es problemlos überstanden, obwohl der Angriff erfolgreich war. Möglicherweise, Eine Papierkopie aller Ihrer elektronischen Dokumente zu haben, ist eine Möglichkeit, Ransomware zu vergessen. Na sicher, bis jemand eine Tasse Tee darauf verschüttet. Aber außer Scherzen, Informationssicherheit erfordert viel sicherere Speichermethoden als wir heute haben.

Wie Coop-Sprecherin Helena Esscher sagt, sie mussten schließen 700 unserer Filialen, und es hat sechs Tage gedauert, bis alle wieder geöffnet haben. Die finanziellen Auswirkungen, die sie nach dem Angriff hatten, hängen von mehreren Faktoren ab, wie Umsatzeinbußen, Na sicher, aber auch Versicherungen und inwieweit sie solche Ereignisse abdecken.“

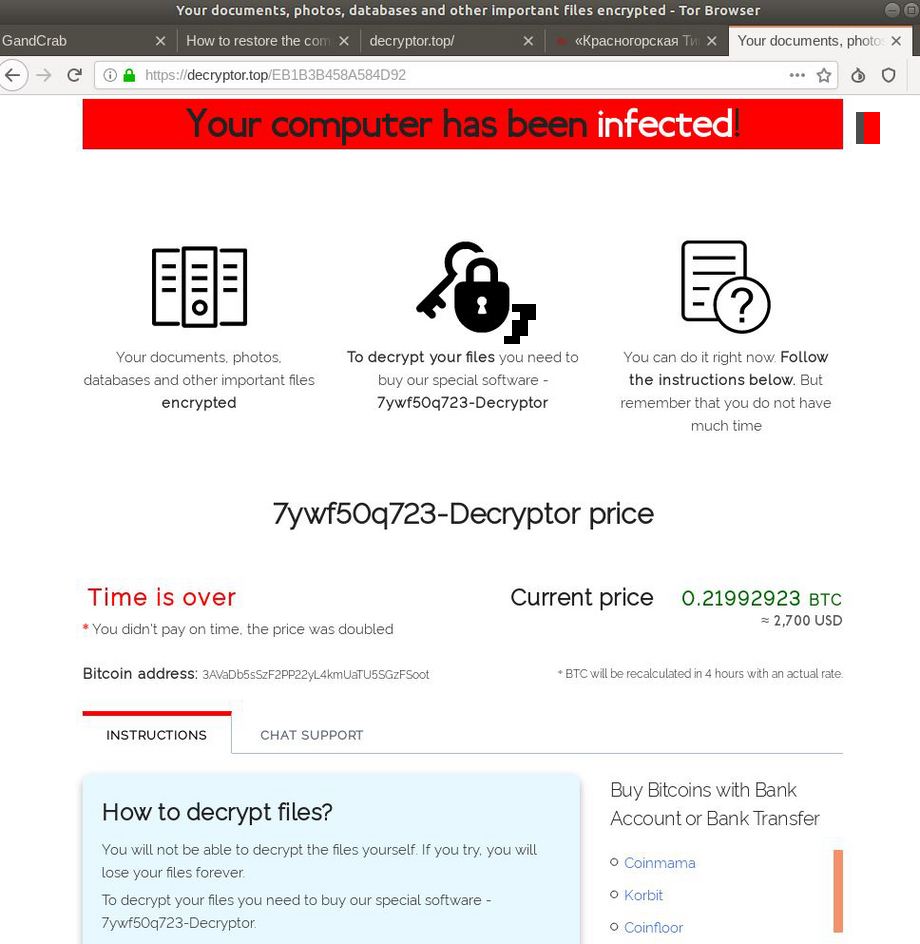

Die Lösegeldforderungen von REvil reichten von $45,000 zu $5 Millionen pro infiziertem Gerät, wobei das Unternehmen Kaseya belastet wird $70 Million. Wenn dieser Betrag gezahlt wird, Es wird ein neuer Rekord für die Höhe des bezahlten Lösegelds sein, der jemals verlangt wurde. Zur Zeit, die größten werden von Acer und Accenture bezahlt – beide mussten zahlen $50 Million. Die Ransomware stellte sich als äußerst ernstes Problem heraus. Es wird sogar in den Aktionsplänen des aktuellen amerikanischen Präsidenten als eines der wichtigsten Probleme aufgeführt, mit denen man sich befassen muss1.

Worum geht es in allen Diskussionen?

Auch das Bundeskriminalamt wurde ins Rampenlicht gerückt. Die Washington Post schrieb, dass die Strafverfolgungsbehörden einen Schlüsselentschlüsseler erhalten haben, aber fast drei Wochen gewartet haben, um die Hacker nicht abzuschrecken. Das Geschichte des Bombenanschlags in Coventry wiederholt sich noch einmal?. Der Plan war, den Takedown durchzuführen, als die Plattform von REvil offline ging. Viele argumentieren, dass das Büro nicht so lange mit dem Entschlüsselungsschlüssel hätte warten sollen. Viele Unternehmen hätten sich mit weniger Geldausgaben erholen können, Hatte das Büro den Schlüssel früher geteilt.

„Wir treffen die Entscheidungen als Gruppe, nicht einseitig“. „Das sind komplex…Entscheidungen, entworfen, um maximale Wirkung zu erzielen, und das braucht Zeit, um gegen Gegner vorzugehen, bei denen wir Ressourcen nicht nur im ganzen Land, sondern auf der ganzen Welt mobilisieren müssen,” – FBI-Direktor Christopher A. Wray.