Ein Team von Forschern aus den Vereinigten Staaten, Australien und Österreich entwickelten eine neue Version von Rowhammer Angriff.

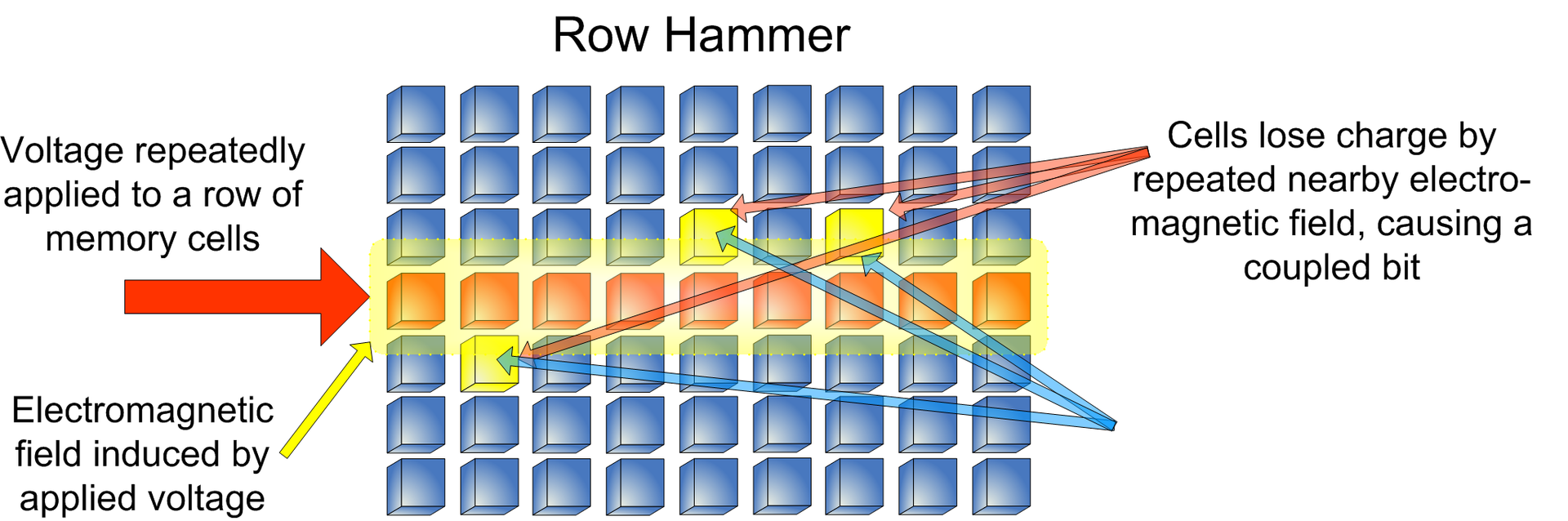

dieNlike frühere Versionen, ein neuer Angriff genannt RAMBleed nicht nur Daten und erhöhen Privilegien ermöglicht modifing, sondern auch Daten zu stehlen auf dem Gerät gespeicherten.Rowhammer ist eine Klasse für Hardware Sicherheitsanfälligkeit ausnutzen (CVE-2019-0174) in modernen Speicherkarten. Standardmäßig, Daten, die in Speicherkarten werden in den Zellen befinden sich auf einem Siliziumchip in Reihen, die ein Gitter gespeicherten.

Im 2014, Wissenschaftler herausgefunden, dass mehrere Messwerte von in der gleichen Zeile in Folge einer elektrischen Ladung gespeichert, Daten, die Daten in benachbarten Reihen beeinflussen können. Der Angriff wurde genannt Rowhammer, und mit seiner Hilfe, entweder Datenbeschädigung oder es für böswillige Zwecke Wissenschaftler nutzen könnten.

Schon seit 2014, Forscher deutlich erweiterten Fähigkeiten des ursprünglichen Angriffs, jedoch, es war erst jetzt möglich, Daten aus dem Speicher zu entfernen und es zu stehlen.

„Es wird allgemein angenommen, jedoch, dass Bit keine Auswirkungen auf die Sicherheit haben innerhalb des Gegners eigenen privaten Speicher Flips, wie kann der Angreifer seinen privaten Speicher über reguläre Schreiboperationen bereits ändern. Wir zeigen, dass diese Annahme durch den Einsatz von Rowhammer als areadside Kanal falsch ist. Genauer, wir zeigen, wie ein nicht-privilegierten Angreifer die Datenabhängigkeit zwischen Rowhammer induzierten Bit ausnutzen können Flips und die bitsin in der Nähe Reihen diese Bits abzuleiten, einschließlich der Werte für andere Prozesse gehören, und der Kernel“, - Bericht Forscher.

Um RAMBleed Angriff möglich zu machen, Wissenschaftler verwalteten Linux Speicherzuordner zu zwingen (Buddy allocator) zu ermöglichen, dass ein großer Block von aufeinanderfolgenden physikalischen Adressen erlaubte ihnen, um den Angriff zu dirigieren.

Forscher haben einen neuen Mechanismus, “Rahmen Feng Shui“, In den Programmseite Platz Opfer an der richtigen Stelle im physischen Speicher. In Ergänzung, sie entwickelten eine neue Methode der Daten im Speicher verwalten und ihre Lese Wiederholung (sogenannte Reihen Hämmern) um zu bestimmen, welche Daten in Speicherzellen benachbarten.

"Somit, wichtigste Beitrag dieser Arbeit ist es zu zeigen, dass Rowhammer ist eine Bedrohung nicht nur die Integrität, sondern auch auf Vertraulichkeit“, - sagen Wissenschaftler.

Quelle: https://rambleed.com/docs/