Ein neuer, extrem gefährlich Kryptowährung Bergmann-Infektion wird von Sicherheitsexperten identifiziert worden. die Malware, namens Virtual-Service.exe mit einer Auswahl von Möglichkeiten, kann Ziel Erkrankten verunreinigen. Die Hauptidee hinter dem Virtual-Service.exe-Miner besteht darin, Cryptocurrency-Miner-Aufgaben auf den Computern der Opfer einzusetzen, um Monero-Token auf Kosten des Ziels zu erhalten. Das Ergebnis dieses Bergmanns sind die erhöhten Stromkosten. Wenn Sie ihn für längere Zeit verlassen, kann Virtual-Service.exe auch die Komponenten Ihres Computers beschädigen.

Virtual-Service.exe: Verteilungsmethoden

Das Virtual-Service.exe Malware nutzt 2 prominente Techniken, die verwendet werden, um Computerziele zu infizieren:

- Payload Lieferung mit Vor-Infektionen. Wenn eine ältere Malware von Virtual-Service.exe auf den betroffenen Systemen bereitgestellt wird, kann sie sich sofort selbst aktualisieren oder eine neuere Variante herunterladen. Dies ist möglich durch den integrierten Erweiterungsbefehl, der den Start erwirbt. Dies wird durch Verknüpfung mit einem bestimmten vordefinierten Hacker gesteuerte Server durchgeführt, die den Malware-Code liefert. Die heruntergeladene und installierte Infektion erhält mit Sicherheit den Namen eines Windows-Dienstes und wird in das Feld eingefügt “%System% temp” Platz. Entscheidende Gebäude und auch laufende Systemanordnungsdaten werden geändert, um eine anhaltende und auch leise Infektion zu ermöglichen.

- Software Application Vulnerability Exploits. Die neueste Variante der Virtual-Service.exe-Malware wurde tatsächlich gefunden, um durch einige Exploits ausgelöst zu werden, weithin bekannt für in der Ransomware Angriffe genutzt wird. Die Infektionen werden durch Targeting offene Lösungen mit Hilfe des TCP-Port erfolgen. Die Angriffe werden von einem Hacker-kontrollierten Rahmen automatisiert die oben schaut, ob der Port offen ist. Wenn dieses Problem behoben ist, wird die Lösung überprüft und es werden auch Details dazu eingeholt, einschließlich aller Versions- und Anordnungsdaten. Ventures sowie prominente Kombinationen aus Benutzername und Passwort können durchgeführt werden. Wenn der Exploit gegen den Risikocode aktiviert wird, wird der Miner zusammen mit der Hintertür freigegeben. Diese präsentiert sicherlich die eine Doppelinfektion.

Neben diesen Techniken können auch verschiedene andere Verfahren verwendet werden. Bergleute können durch Phishing-E-Mails verteilt werden, die auf SPAM-ähnliche Weise in großen Mengen gesendet werden, und sind auf Social-Engineering-Techniken angewiesen, um die Ziele zu verwirren und zu glauben, dass sie tatsächlich eine Nachricht von einer echten Lösung oder einem Unternehmen erhalten haben. Die Virendokumente können entweder direkt verbunden oder in Multimedia-Webinhalten oder Nachrichtenlinks in den Körpermaterialien platziert werden.

Die Gesetzesbrecher können auch böswillige Zielseiten entwickeln, die sich als Download und Installation von Webseiten durch Lieferanten ausgeben können, Software-Download-Websites und andere Orte, auf die häufig zugegriffen wird. Wenn sie eine ähnlich klingende Domäne wie legitime Adressen sowie Schutzzertifizierungen verwenden, können die Benutzer direkt zur Kommunikation mit ihnen überredet werden. Manchmal einfach öffnen sie die Bergmann-Infektion kann dazu führen,.

Eine zusätzliche Methode wäre sicherlich die Verwendung von Transportunternehmen, die unter Verwendung der oben genannten Techniken oder über Datenaustauschnetzwerke verteilt werden können, BitTorrent ist nur eine der am meisten bevorzugt diejenigen,. Es wird häufig verwendet, um sowohl legitime Software als auch Dokumente und auch Piratenmaterial zu verbreiten. Zwei von einer der prominentesten Nutzlast-Anbieter sind die folgenden:

Verschiedene andere Ansätze, über die die Übeltäter nachdenken können, bestehen in der Verwendung von Internetbrowser-Hijackern - unsicheren Plugins, die für einen der bekanntesten Internetbrowser geeignet sind. Sie werden in den entsprechenden Repositories mit falschen Einzelbewertungen und Designerqualifikationen veröffentlicht. In vielen Fällen können die Zusammenfassungen von Screenshots aus, Videoclips und ausführliche Zusammenfassungen, die hervorragende Attributverbesserungen sowie Effizienzoptimierungen fördern. Trotzdem ändern sich beim Einrichten die Gewohnheiten der betroffenen Browser- Benutzer werden mit Sicherheit feststellen, dass sie mit Sicherheit auf eine von Hackern kontrollierte Zielseite umgeleitet werden und dass ihre Einstellungen geändert werden könnten – die Standard-Webseite, Internet-Suchmaschine und neue Registerkarten Webseite.

Virtual-Service.exe: Analyse

Die Malware Virtual-Service.exe ist ein klassischer Fall eines Cryptocurrency Miner, der je nach Einrichtung eine Vielzahl schädlicher Aktionen verursachen kann. Sein Hauptziel ist, komplexe mathematische Aufgaben zu erfüllen, die die Vorteile der verfügbaren Systemquellen nehmen: Zentralprozessor, GPU, Speicher sowie Festplattenbereich. Die Art, wie sie funktionieren, ist von zu einem einzigartigen Server namens Bergbaubecken verbindet, von wo aus die für Code aufgerufen wird heruntergeladen. So schnell, wie eine der Aufgaben heruntergeladen wird es sicherlich zugleich gestartet werden, zahlreiche Umstände kann weg sein, wenn. Wenn ein Job vorgesehen ein zusätzlicher ein fertig ist wird sicherlich auch in seinem Bereich heruntergeladen werden, da die Schleife gehen wird, bis der Computer ausgeschaltet ist, oder eine zusätzliche ähnliche Gelegenheit wird die Infektion erfolgt losgeworden. Kryptowährung wird sicherlich zu den kriminellen Controller kompensiert werden (Hacker-Gruppe oder eine einzelne cyber) direkt an ihren Geldbeutel.

Ein gefährliches Merkmal dieser Gruppe von Malware ist, dass Beispiele ähnlich wie diese alle Systemressourcen nehmen und praktisch das Opfer Computersystem unbrauchbar up machen, bis die Gefahr wurde gotten eigentlich völlig los. Die meisten von ihnen verfügen über eine persistente Installation, die sie wirklich schwierig macht, um loszuwerden,. Diese Befehle werden Änderungen vornehmen Entscheidungen zu booten, Konfigurationsdateien sowie Windows-Registrierungswerte, mit denen die Malware Virtual-Service.exe sofort gestartet wird, sobald das Computersystem eingeschaltet wird. Die Zugänglichkeit Recovery Menüs und auch Optionen werden können, blockiert die vielen handbetriebene Beseitigung bietet einen Überblick über fast sinnlos.

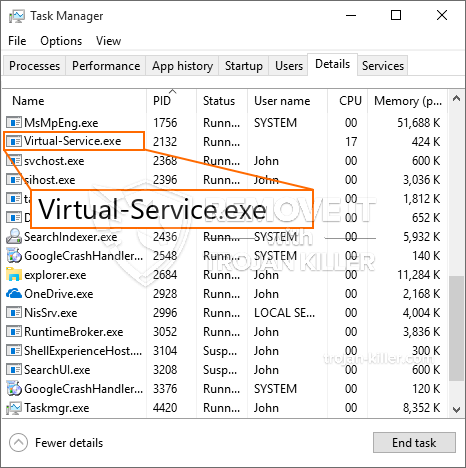

Diese bestimmte Infektion wird sicherlich Setup eine Windows-Lösung für sich, auf die durchgeführten Bewertung der Sicherheit von anhaftenden mit Aktionen ther Einhaltung beobachtet:

. Während der Bergmann-Operationen können die zugehörigen Malware heften sie an derzeit Windows-Lösungen sowie von Drittanbietern laufen montiert Anwendungen. Dadurch entstehen so die Systemmanager beobachten nicht, dass die Ressource Tonnen von einem separaten Prozess.

| Name | Virtual-Service.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware um Virtual-Service.exe zu erkennen und zu entfernen |

Diese Art von Malware-Infektionen sind besonders effizient bei der Ausführung anspruchsvolle Befehle, wenn so einrichten. Sie basieren auf einem modularen Rahmen, der es den kriminellen Kontrolleuren ermöglicht, alle Arten von unsicherem Verhalten zu verwalten. Unter den prominenten Beispielen ist die Einstellung der Windows-Registrierung – Durch das Betriebssystem verbundene Änderungszeichenfolgen können zu schwerwiegenden Effizienzstörungen und mangelnder Zugänglichkeit von Windows-Lösungen führen. Je nach Änderungsumfang kann das Computersystem dadurch zusätzlich völlig sinnlos werden. Andererseits kann die Manipulation von Registrierungswerten, die von von Drittanbietern bereitgestellten Anwendungen stammen, diese untergraben. Einige Anwendungen werden möglicherweise nicht vollständig eingeführt, während andere plötzlich nicht mehr funktionieren.

Dieser spezielle Miner in seiner aktuellen Version konzentriert sich auf das Mining der Monero-Kryptowährung mit einer modifizierten Version der XMRig-CPU-Mining-Engine. Wenn sich die Projekte als erfolgreich bestätigen, können in Zukunft zukünftige Variationen von Virtual-Service.exe eingeführt werden. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts verunreinigen, es kann mit Ransomware-Komponente eines schädlichen Koinfektion und Trojanern auch.

Das Entfernen von Virtual-Service.exe wird dringend empfohlen, da Sie die Chance nutzen, nicht nur einen enormen Stromaufwand zu verursachen, wenn dieser auf Ihrem COMPUTER betrieben wird, Der Bergmann kann jedoch auch andere unerwünschte Aktivitäten ausführen und sogar Ihren COMPUTER vollständig beschädigen.

Entfernungsprozess für Virtual-Service.exe

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” Schaltfläche zum Entfernen von Virtual-Service.exe

SCHRITT 5. Virtual-Service.exe entfernt!

Video Guide: Verwendung von GridinSoft Anti-Malware zum Entfernen von Virtual-Service.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “Virtual-Service.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “Virtual-Service.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “Virtual-Service.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “Virtual-Service.exe”.