Brandneu, Eine sehr unsichere Cryptocurrency Miner-Infektion wurde tatsächlich von Schutzforschern entdeckt. die Malware, namens SystemSpawn.exe kann Zielopfer infizieren, indem eine Auswahl von Möglichkeiten genutzt wird. Die Hauptidee hinter dem SystemSpawn.exe-Miner besteht darin, Cryptocurrency-Miner-Aktivitäten auf den Computern von Zielen einzusetzen, um Monero-Symbole auf Kosten des Ziels zu erhalten. The end result of this miner is the raised electricity expenses as well as if you leave it for longer amount of times SystemSpawn.exe may even damage your computer systems elements.

SystemSpawn.exe: Verteilungsmethoden

Das SystemSpawn.exe malware utilizes two prominent methods which are utilized to contaminate computer targets:

- Payload Lieferung über Vor-Infektionen. If an older SystemSpawn.exe malware is released on the victim systems it can immediately update itself or download and install a more recent version. Dies ist durch den eingebauten Update-Befehl möglich, der die Freigabe erhält. Dies erfolgt durch Verknüpfung mit einem bestimmten vordefinierten, von Hackern kontrollierten Server, der den Malware-Code bereitstellt. The downloaded and install infection will acquire the name of a Windows service as well as be positioned in the “%System% temp” Bereich. Vital residential or commercial properties and also operating system setup data are changed in order to allow a relentless as well as quiet infection.

- Software-Programm Ausnutzen von Sicherheitslücken. The most current variation of the SystemSpawn.exe malware have been located to be caused by the some exploits, berühmt anerkannt für die Verwendung von in der Ransomware-Attacken gemacht wird. Die Infektionen werden durch Targeting offene Dienste durch den TCP-Port erfolgen. Die Streiks werden von einem Hacker-kontrollierten Rahmen automatisiert die darauf abzielt, ob der Port offen ist. If this condition is satisfied it will certainly scan the service as well as obtain information regarding it, consisting of any type of variation and also configuration data. Es können Unternehmungen und auch prominente Benutzernamen- und Passwortmischungen durchgeführt werden. Wenn die Exploits gegen den anfälligen Code aktiviert wird, der Bergmann wird sicherlich zusammen mit dem Backdoor eingesetzt werden. Dies wird sicherlich die eine Doppelinfektion.

Aside from these methods various other methods can be utilized as well. Miners can be distributed by phishing e-mails that are sent out wholesale in a SPAM-like way and rely on social design techniques in order to puzzle the sufferers right into believing that they have gotten a message from a genuine solution or firm. The infection documents can be either directly attached or put in the body materials in multimedia material or text web links.

The crooks can additionally produce harmful touchdown pages that can impersonate supplier download and install pages, software application download portals and various other regularly accessed places. When they make use of comparable seeming domain names to reputable addresses as well as security certifications the customers may be pushed right into connecting with them. Manchmal öffnen sie nur können die Bergmann-Infektion auslösen.

Another method would certainly be to make use of haul service providers that can be spread out utilizing the above-mentioned methods or by means of file sharing networks, BitTorrent ist nur eine der beliebtesten. It is regularly utilized to disperse both genuine software as well as data and also pirate content. 2 of the most popular payload carriers are the following:

Other techniques that can be taken into consideration by the bad guys consist of using browser hijackers -unsafe plugins which are made compatible with the most popular internet browsers. They are uploaded to the appropriate databases with fake user testimonials and designer credentials. In vielen Fällen können die Beschreibungen enthalten Screenshots, videos and also fancy descriptions promising wonderful attribute improvements and efficiency optimizations. However upon setup the habits of the impacted internet browsers will certainly change- individuals will certainly discover that they will be rerouted to a hacker-controlled touchdown page and their settings could be modified – die Standard-Webseite, Suchmaschine sowie brandneue Registerkarten Seite.

SystemSpawn.exe: Analyse

The SystemSpawn.exe malware is a timeless case of a cryptocurrency miner which relying on its configuration can create a variety of unsafe activities. Its primary objective is to do complex mathematical tasks that will take advantage of the available system resources: Zentralprozessor, GPU, Speicher sowie Festplatte Zimmer. Die Methode, die sie betreiben, besteht darin, sich mit einem einzigartigen Server namens Mining-Swimmingpool zu verbinden, von dem der angeforderte Code heruntergeladen und installiert wird. Sobald bei den Arbeitsplätzen heruntergeladen wird es sicherlich gleichzeitig begonnen werden,, mehrere Umstände können so bald verschwunden sein als. When a given task is completed another one will certainly be downloaded and install in its location and also the loophole will certainly continue till the computer is powered off, die Infektion entfernt wird oder eine zusätzliche ähnliche Veranstaltung findet. Kryptowährung werden zu den kriminellen Controller belohnt (Hacker-Gruppe oder ein einsames cyber) direkt an ihren Geldbeutel.

A hazardous characteristic of this classification of malware is that samples like this one can take all system sources and virtually make the target computer system unusable up until the threat has actually been totally removed. A lot of them feature a consistent installation which makes them truly challenging to get rid of. Diese Befehle werden sicherlich Änderungen vornehmen Entscheidungen zu booten, configuration data and also Windows Registry values that will certainly make the SystemSpawn.exe malware begin automatically as soon as the computer system is powered on. Accessibility to recovery menus and also alternatives may be blocked which provides several hand-operated elimination overviews almost worthless.

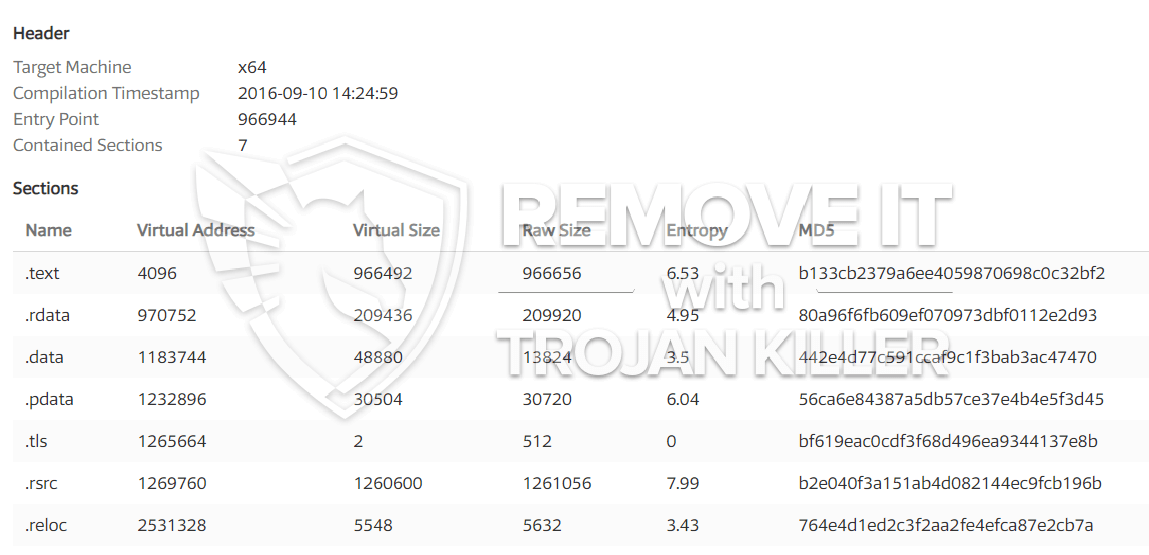

Diese bestimmte Infektion wird sicherlich Anordnung ein Windows-Dienst für sich, adhering to the performed safety evaluation ther following actions have been observed:

. During the miner procedures the linked malware can hook up to already running Windows solutions as well as third-party installed applications. By doing so the system managers might not notice that the source tons originates from a separate procedure.

| Name | SystemSpawn.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove SystemSpawn.exe |

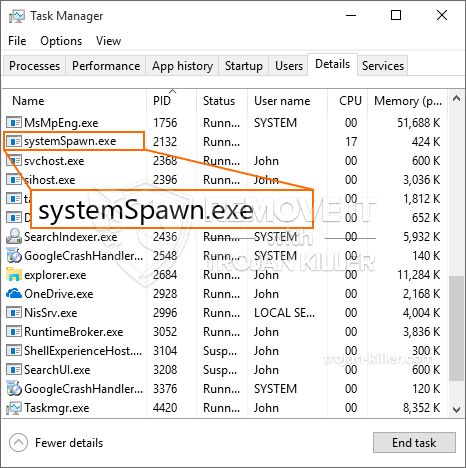

id =”82563″ align =”Aligncenter” width =”600″] SystemSpawn.exe

SystemSpawn.exe

These kind of malware infections are especially effective at executing innovative commands if set up so. They are based on a modular structure allowing the criminal controllers to manage all sort of dangerous habits. Eines der bekanntesten Beispiele ist die Änderung der Windows-Registrierung – adjustments strings connected by the operating system can cause serious efficiency interruptions and also the inability to gain access to Windows solutions. Relying on the extent of changes it can additionally make the computer completely pointless. On the other hand manipulation of Registry values coming from any type of third-party set up applications can undermine them. Einige Anwendungen könnten zu kurz ganz freizugeben, während andere unerwartet Arbeits beenden können.

This specific miner in its current version is concentrated on mining the Monero cryptocurrency having a customized version of XMRig CPU mining engine. If the projects confirm effective after that future variations of the SystemSpawn.exe can be released in the future. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts verunreinigen, es kann Teil eines gefährlichen Koinfektion mit Ransomware sowie Trojaner sein.

Removal of SystemSpawn.exe is highly recommended, vorausgesetzt, Sie riskieren nicht nur eine große Stromrechnung, wenn dieser auf Ihrem COMPUTER betrieben wird, however the miner may additionally execute other unwanted tasks on it as well as even harm your PC completely.

SystemSpawn.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove SystemSpawn.exe

SCHRITT 5. SystemSpawn.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove SystemSpawn.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “SystemSpawn.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “SystemSpawn.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “SystemSpawn.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “SystemSpawn.exe”.