Brandneu, Sicherheitswissenschaftler haben tatsächlich ein sehr unsicheres Cryptocurrency-Miner-Virus entdeckt. die Malware, namens SystemF5X9.exe können Ziel Erkrankten kontaminieren eine Auswahl an Verfahren unter Verwendung von. Das Wesentliche hinter dem SystemF5X9.exe-Miner ist die Verwendung von Cryptocurrency-Miner-Aktivitäten auf den Computersystemen von Betroffenen, um Monero-Token auf Kosten der Betroffenen zu erhalten. SystemF5X9.exe.

SystemF5X9.exe: Verteilungsmethoden

Das SystemF5X9.exe Malware verwendet zwei prominente Verfahren, die Computersystemziele verwendet werden, um zu infizieren:

- Payload Lieferung durch Vor-Infektionen. SystemF5X9.exe. Dies ist möglich, über den integrierten Update-Befehl, der die Freigabe erwirbt. Dies wird durch das Anbringen an einen bestimmten vordefinierten Hacker gesteuerten Webserver durchgeführt, die den Malware-Code liefern. Das heruntergeladene Virus wird den Namen eines Windows-Dienst erwerben sowie in die gestellt werden “%System% temp” Bereich. Crucial Eigenschaften sowie Betriebssystem-Setup Dokumente geändert werden, um eine unnachgiebige und stille Infektion zu ermöglichen,.

- Software Ausnutzen von Sicherheitslücken. SystemF5X9.exe, allgemein anerkannt, für in den Ransomware-Attacken verwendet werden. Die Infektionen werden durch Targeting offene Dienste über den TCP-Port erfolgen. Die Angriffe werden von einem Hacker-kontrollierten Rahmen automatisiert die für sucht, ob der Port offen ist. Wenn dieses Problem erfüllt ist, wird es die Lösung scannen und auch erhält Informationen, die sie in Bezug auf, bestehend aus einer beliebigen Version sowie Setup-Informationen. Ventures sowie prominente Benutzername und auch Passwort-Kombinationen durchgeführt werden können. Wenn der Gebrauch macht von dem Bergmann gegen den anfälligen Code verursacht wird sicherlich zusammen mit dem Backdoor eingesetzt werden. Dies wird die eine doppelte Infektion bieten.

Zusätzlich zu diesen Techniken können verschiedene andere Techniken ebenfalls verwendet werden. Miners kann durch Phishing-Mails verteilt werden, der Großhandel in einer SPAM-ähnlichen Art und Weise gesendet werden, sowie hängen von sozialen Design-Tricks, um die Opfer zu verwirren, zu glauben, dass sie tatsächlich eine Nachricht von einem seriösen Service oder Unternehmen erhielten. Die Infektion Dateien können entweder direkt verbunden oder in den Körper Inhalte in Multimedia-Inhalte oder Textlinks platziert.

Die Missetäter kann zusätzlich bösartige Landung Web-Seiten erzeugen, die Anbieter herunterladen Web-Seiten ausgeben können, Software-Anwendung Download-Portale und auch verschiedene andere oft zugegriffen Orte. Wenn sie Verwendung vergleichbarer erscheinen Domäne echten Adressen und Sicherheitszertifikate machen könnten die Personen rechts in die mit ihnen verbinden überzeugt werden. In einigen Fällen öffnet sie nur können die Bergmann-Infektion aktivieren.

Eine andere Technik wäre sicherlich Verwendung von Strecken Dienstleistern zu machen, die verteilt werden können, die oben genannten Methoden oder über File-Sharing-Netzwerke mit, BitTorrent ist nur eine von einer der beliebtesten. Es wird regelmäßig zu verteilen sowohl legit Software-Programm und Dokumente und Piraten Webinhalte genutzt. 2 der prominentesten Streckenanbieter sind die folgenden:

Andere Ansätze, die von den Täter in Betracht gezogen werden kann aus Internet-Browser mit Hijackern -Gefährliche Plugins, die mit einem der beliebtesten Internet-Browser geeignet gemacht werden. Sie sind mit falschen Aussagen der Nutzer und Designer-Qualifikationen zu den entsprechenden Datenbanken veröffentlicht. In vielen Fällen können die Zusammenfassungen von Screenshots bestehen, Videoclips und auch aufwendige Zusammenfassungen ansprechende hervorragende Attribut Verbesserungen und Effizienzoptimierungen. Dennoch bei der Installation wird das Verhalten des betroffenen Browser ändern- Einzelpersonen werden entdecken, dass sie auch an einen Hacker-gesteuerte Landung Seite umgeleitet werden, wie ihre Einstellungen geändert werden können, – die Standard-Startseite, Internet-Suchmaschine und auch brandneue Registerkarten Webseite.

SystemF5X9.exe: Analyse

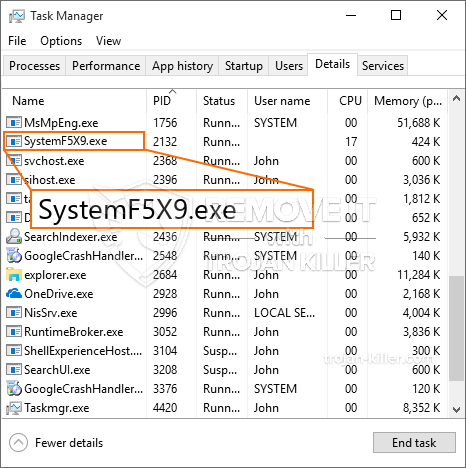

Die Malware SystemF5X9.exe ist eine traditionelle Instanz eines Kryptowährungs-Miners, der aufgrund seiner Anordnung eine Vielzahl gefährlicher Aktivitäten auslösen kann. Die Malware SystemF5X9.exe ist eine traditionelle Instanz eines Kryptowährungs-Miners, der aufgrund seiner Anordnung eine Vielzahl gefährlicher Aktivitäten auslösen kann: Zentralprozessor, GPU, Speicher und Festplattenspeicher. Die Malware SystemF5X9.exe ist eine traditionelle Instanz eines Kryptowährungs-Miners, der aufgrund seiner Anordnung eine Vielzahl gefährlicher Aktivitäten auslösen kann. Die Malware SystemF5X9.exe ist eine traditionelle Instanz eines Kryptowährungs-Miners, der aufgrund seiner Anordnung eine Vielzahl gefährlicher Aktivitäten auslösen kann, mehrere Umstände können für einmal verschwunden sein. Die Malware SystemF5X9.exe ist eine traditionelle Instanz eines Kryptowährungs-Miners, der aufgrund seiner Anordnung eine Vielzahl gefährlicher Aktivitäten auslösen kann, die Infektion eliminiert wird oder ein weiterer ähnlicher Anlass eintritt. Kryptowährung wird sicherlich zu den kriminellen Controller vergeben (Hacker-Gruppe oder ein einsames cyber) gerade auf ihre Budgets.

Eine gefährliche Eigenschaft dieser Gruppe von Malware ist, dass Proben wie diese alle Systemressourcen beanspruchen und den Computer des Opfers fast nutzlos machen können, bis die Gefahr vollständig beseitigt ist. Eine gefährliche Eigenschaft dieser Gruppe von Malware ist, dass Proben wie diese alle Systemressourcen beanspruchen und den Computer des Opfers fast nutzlos machen können, bis die Gefahr vollständig beseitigt ist. Diese Befehle werden Änderungen vornehmen Optionen zu booten, Eine gefährliche Eigenschaft dieser Gruppe von Malware ist, dass Proben wie diese alle Systemressourcen beanspruchen und den Computer des Opfers fast nutzlos machen können, bis die Gefahr vollständig beseitigt ist. Eine gefährliche Eigenschaft dieser Gruppe von Malware ist, dass Proben wie diese alle Systemressourcen beanspruchen und den Computer des Opfers fast nutzlos machen können, bis die Gefahr vollständig beseitigt ist.

Diese spezifische Infektion Anordnung ein Windows-Dienst für sich, Eine gefährliche Eigenschaft dieser Gruppe von Malware ist, dass Proben wie diese alle Systemressourcen beanspruchen und den Computer des Opfers fast nutzlos machen können, bis die Gefahr vollständig beseitigt ist:

. Während des Miner-Vorgangs kann die verknüpfte Malware eine Verbindung zu aktuell ausgeführten Windows-Lösungen und von Drittanbietern bereitgestellten Anwendungen herstellen. Dadurch bemerken die Systemmanager möglicherweise nicht, dass die Quelllast von einem separaten Prozess stammt.

| Name | SystemF5X9.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware Dadurch bemerken die Systemmanager möglicherweise nicht, dass die Quelllast von einem separaten Prozess stammt |

Diese Art von Malware-Infektionen sind speziell effizient bei der Durchführung anspruchsvoller Befehle, wenn so einrichten. Sie basieren auf einem modularen Rahmen auf der Grundlage der kriminellen Controller ermöglicht alle Arten von gefährlichen Gewohnheiten zu koordinieren. Zu den bevorzugten Fällen ist die Einstellung der Windows-Registrierung – Änderungen Saiten durch das Betriebssystem angeschlossen sind, können schwerwiegende Leistungsstörungen auslösen sowie die mangelnde Fähigkeit zur Zugänglichkeit Windows-Dienste. Je nach dem Ausmaß der Anpassung kann es auch das Computersystem völlig unbrauchbar machen. Auf der anderen Seite Anpassung der Registry worths gehört jede Art von Drittanbietern einrichten Anwendungen können sie sabotieren. Einige Anwendungen können zu kurz zusammen zu starten, während andere ganz plötzlich aufhören zu arbeiten.

Dieser bestimmte Miner in seiner vorliegenden Variante wird auf den Bergbau Monero konzentriert Kryptowährung eine modifizierte Variante der XMRig CPU-Mining-Maschine enthält,. Dadurch bemerken die Systemmanager möglicherweise nicht, dass die Quelllast von einem separaten Prozess stammt. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts verunreinigen, es kann als Trojaner auch mit Ransomware-Komponente eines gefährlichen Koinfektion sein.

Dadurch bemerken die Systemmanager möglicherweise nicht, dass die Quelllast von einem separaten Prozess stammt, da Sie das Risiko nicht nur eine große elektrische Energiekosten führen, wenn es auf Ihrem Computer arbeitet, aber der Bergmann könnte auch verschiedene andere unerwünschte Aktivitäten auf sie tun sowie auch Ihren PC schaden dauerhaft.

SystemF5X9.exe

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” SystemF5X9.exe

SCHRITT 5. SystemF5X9.exe!

Video Guide: SystemF5X9.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “SystemF5X9.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “SystemF5X9.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “SystemF5X9.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “SystemF5X9.exe”.