Ein neuer, wirklich gefährlich Kryptowährung Bergmann-Infektion wurde von Sicherheits Wissenschaftler entdeckt tatsächlich worden. die Malware, namens SecurityHost.exe infizieren können Verwendung einer Reihe von Mitteln Ziel Erkrankten machen. Die Grundidee hinter dem SecurityHost.exe Bergmann ist zu Kryptowährung miner Aktivitäten auf den Rechnern der Opfer, um Monero Symbole bei Erkrankten Kosten zu nutzen zu erwerben. Das Ergebnis dieser Bergmann ist die erhöhten elektrischen Energiekosten als auch, wenn Sie es für längere Zeiträume SecurityHost.exe lassen auch Ihre Computer Elemente schaden könnte.

SecurityHost.exe: Verteilungsmethoden

Das SecurityHost.exe Malware verwendet zwei populären Verfahren, die Gebrauch gemacht werden Computersystemziele zu infizieren:

- Payload Lieferung durch Vor-Infektionen. Wenn eine ältere SecurityHost.exe Malware auf den Zielsystemen freigegeben wird, kann es automatisch selbst aktualisieren oder eine neuere Variante herunterladen. Dies ist möglich, mit Hilfe des eingebauten Update-Befehl, der den Start erwirbt. Dies wird durch die Verknüpfung zu einem bestimmten vordefinierten Hacker-kontrollierten Server durchgeführt, die den Malware-Code gibt. Die heruntergeladene und installieren Virus wird den Namen eines Windows-Dienstes sicher erwerben sowie in der positioniert werden “%System% temp” Platz. Wichtige Wohnimmobilien und auch Systemkonfiguration Dokumente ausgeführt werden transformiert, um eine dauerhafte und stille Infektion zu ermöglichen,.

- Software Application Vulnerability Exploits. Die neueste Version der SecurityHost.exe Malware gefunden werden durch die einige Ventures ausgelöst werden, berühmt anerkannt in der Ransomware-Attacken verwendet werden. Die Infektionen werden durch Targeting offene Lösungen mit Hilfe des TCP-Port erfolgen. Die Anschläge sind durch einen Hacker gesteuerte automatisierte Struktur, die sucht, wenn der Port offen ist,. Wenn dieses Problem erfüllt ist, wird es sicherlich die Lösung überprüfen und auch Details erholen es in Bezug auf, jede Art von Version einschließlich sowie Setup-Daten. Exploits sowie prominente Benutzernamen sowie Passwort Mixes getan werden könnte. Wenn die nutzt im Vergleich zu dem anfälligen Code verursacht wird, wird der Bergmann mit der Backdoor-entfaltet werden entlang. Dies wird die eine doppelte Infektion bieten.

Zusätzlich zu diesen Verfahren können verschiedene andere Verfahren Verwendung auch gemacht werden. Miners kann durch Phishing-E-Mails verteilt werden, die in loser Schüttung in einem SPAM artig gesendet werden, sowie stützen sich auf sozialen Design-Methoden, um die Kranken zu verwirren zu denken, dass sie eine Nachricht von einem legitimen Service oder Unternehmen bekommen haben. Die Infektion Dateien können in den Körperkomponenten in Multimedia-Webinhalten oder Text Web-Links entweder gerade aufgeklebten oder in Verkehr gebracht werden.

Die lawbreakers kann zusätzlich zerstörerisch Landung Seiten entwickeln, die Anbieter Download-Seiten darstellen kann, Software-Download-Portale und andere häufig zugegriffen Bereiche. Wenn sie vergleichbar klingender Domainnamen zu seriösen Adressen sowie Schutzzertifikaten verwenden könnten die Kunden direkt in der Kommunikation mit ihnen geschoben werden. In vielen Fällen öffnen sie nur können die Bergmann-Infektion verursachen.

Eine weitere Strategie wäre sicherlich Nutzlast Service-Provider zu nutzen, die verteilt werden können, die oben genannten Ansätze oder durch gemeinsame Nutzung von Daten-Netzwerken unter Verwendung von, BitTorrent ist eine der prominentesten. Es wird häufig Gebrauch von zerstreuen sowohl Original-Software-Programm und auch Dateien und auch Piraten Webinhalte gemacht. 2 der prominentesten Nutzlastträger sind die folgenden:

Verschiedene andere Techniken, die von den Täter daran gedacht werden können, umfassen den Einsatz von Web-Browser machen Hijackern -Gefährliche Plugins, die mit den am meisten bevorzugten Web-Browser geeignet gemacht werden. Sie werden auch als Programmierer Anmeldeinformationen an den entsprechenden Repositories mit gefälschten Benutzerauswertungen eingereicht. In vielen Fällen können die Beschreibungen enthalten Screenshots, Videos und komplizierte Beschreibungen ermutigend hervorragende Attribute Verbesserungen sowie Effizienz-Optimierungen. Jedoch bei der Installation der Gewohnheiten des beeinflusste Web-Browser ändern- Kunden werden sicherlich feststellen, dass sie auch an einen Hacker gesteuerte Landung Webseite umgeleitet werden, wie ihre Einstellungen geändert werden können – die Standard-Webseite, Suchmaschine und auch neue Registerkarten Seite.

SecurityHost.exe: Analyse

Der SecurityHost.exe Malware ist ein klassischer Fall eines Kryptowährung Bergmann, der auf seiner Einrichtung in Abhängigkeit kann eine breite Palette von schädlichen Aktionen verursacht. Sein Hauptziel ist, komplexe mathematische Aufgaben zu erfüllen, die die Vorteile der verfügbaren Systemquellen nehmen: Zentralprozessor, GPU, Speicher sowie Festplattenbereich. Die Art, wie sie funktionieren, ist von zu einem einzigartigen Server namens Bergbaubecken verbindet, von wo aus die für Code aufgerufen wird heruntergeladen. So schnell, wie eine der Aufgaben heruntergeladen wird es sicherlich zugleich gestartet werden, zahlreiche Umstände kann weg sein, wenn. Wenn ein Job vorgesehen ein zusätzlicher ein fertig ist wird sicherlich auch in seinem Bereich heruntergeladen werden, da die Schleife gehen wird, bis der Computer ausgeschaltet ist, oder eine zusätzliche ähnliche Gelegenheit wird die Infektion erfolgt losgeworden. Kryptowährung wird sicherlich zu den kriminellen Controller kompensiert werden (Hacker-Gruppe oder eine einzelne cyber) direkt an ihren Geldbeutel.

Ein gefährliches Merkmal dieser Gruppe von Malware ist, dass Beispiele ähnlich wie diese alle Systemressourcen nehmen und praktisch das Opfer Computersystem unbrauchbar up machen, bis die Gefahr wurde gotten eigentlich völlig los. Die meisten von ihnen verfügen über eine persistente Installation, die sie wirklich schwierig macht, um loszuwerden,. Diese Befehle werden Änderungen vornehmen Entscheidungen zu booten, Konfigurationsdateien sowie Windows-Registry-Werte, die die SecurityHost.exe Malware sofort so schnell starten machen werden als das Computersystem eingeschaltet. Die Zugänglichkeit Recovery Menüs und auch Optionen werden können, blockiert die vielen handbetriebene Beseitigung bietet einen Überblick über fast sinnlos.

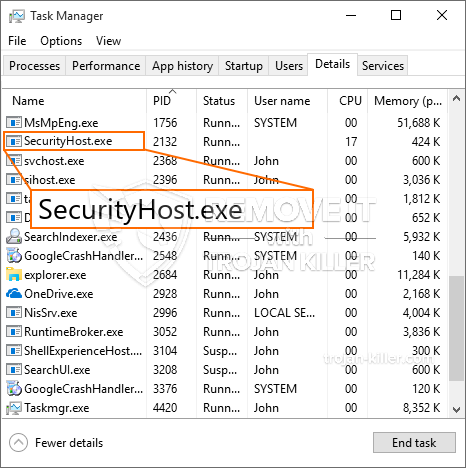

Diese bestimmte Infektion wird sicherlich Setup eine Windows-Lösung für sich, auf die durchgeführten Bewertung der Sicherheit von anhaftenden mit Aktionen ther Einhaltung beobachtet:

. Während der Bergmann-Operationen können die zugehörigen Malware heften sie an derzeit Windows-Lösungen sowie von Drittanbietern laufen montiert Anwendungen. Dadurch entstehen so die Systemmanager beobachten nicht, dass die Ressource Tonnen von einem separaten Prozess.

| Name | SecurityHost.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware zu erkennen und entfernen SecurityHost.exe |

Diese Art von Malware-Infektionen sind besonders wirksam bei der Durchführung innovative Befehle so konfiguriert ist, wenn. Sie basieren auf einem modularen Rahmen auf der Grundlage der kriminellen Controller ermöglicht alle Arten von gefährlichen Gewohnheiten zu verwalten. Unter den prominenten Beispielen ist die Einstellung der Windows-Registrierung – Änderungen Strings durch das Betriebssystem im Zusammenhang kann schwere Effizienz Störungen verursachen sowie die Unfähigkeit, Windows-Dienste zugreifen. Je nach Bereich von Anpassungen kann es ebenfalls der Computer macht völlig unbrauchbar. Auf der anderen Seite Manipulation von worths Registry auf jede Art von Drittanbietern gehören, installierten Anwendungen können sie sabotieren. Einige Anwendungen könnten zu kurz vollständig freizugeben, während andere ganz plötzlich aufhören zu arbeiten.

Diese besondere Bergmann in seiner aktuellen Variante konzentriert sich die Monero Kryptowährung einer modifizierten Version von XMRig CPU-Mining-Maschine aus auf Extrahieren. Wenn die Projekte wirksam überprüfen nach, dass zukünftige Veränderungen des SecurityHost.exe können in Zukunft eingeführt werden. Da die Malware nutzt Software-Anwendung Anfälligkeiten Ziel-Hosts verunreinigen, es kann Bestandteil einer gefährlichen Koinfektion mit Ransomware und Trojaner sein.

Die Entfernung von SecurityHost.exe wird nachdrücklich empfohlen,, weil Sie das Risiko nicht nur ein großen Stromkosten, wenn es in Betrieb ist auf Ihrem PC, aber der Bergmann kann ebenfalls andere unerwünschte Aktivitäten auf sie tun und auch sogar schaden Ihrem Computer permanent.

SecurityHost.exe Entfernungsprozess

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” Taste SecurityHost.exe zu entfernen

SCHRITT 5. SecurityHost.exe entfernt!

Video Guide: Wie GridinSoft Anti-Malware für entfernen verwenden SecurityHost.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “SecurityHost.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “SecurityHost.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “SecurityHost.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “SecurityHost.exe”.