Ein neuer, extrem unsichere Kryptowährung Bergmann Infektion wurde tatsächlich von Sicherheit und Sicherheitsexperten entdeckt. die Malware, namens Prnntfy.exe kann Zielopfer auf verschiedene Weise infizieren. Die Hauptidee hinter dem Prnntfy.exe-Miner besteht darin, Cryptocurrency-Miner-Aufgaben auf den Computersystemen von Betroffenen zu verwenden, um Monero-Symbole auf Kosten des Ziels zu erwerben. The result of this miner is the raised electrical energy expenses and also if you leave it for longer periods of time Prnntfy.exe may also harm your computers components.

Prnntfy.exe: Verteilungsmethoden

Das Prnntfy.exe Malware nutzt 2 beliebte Ansätze, die Computer-Ziele zu infizieren werden verwendet,:

- Payload Lieferung über Vor-Infektionen. If an older Prnntfy.exe malware is released on the sufferer systems it can instantly update itself or download a more recent variation. Dies ist möglich, über den integrierten Update-Befehl, der die Freigabe erhält. Dies wird durch die Verbindung zu einem bestimmten vordefinierten Hacker gesteuerten Web-Server durchgeführt, die den Malware-Code liefert. Die heruntergeladene Infektion wird den Namen eines Windows-Dienstes erhalten sowie in die gestellt werden “%System% temp” Bereich. Wesentliche Häuser und auch das System-Setup-Daten ausgeführt werden, geändert, um eine konsistente sowie ruhige Infektion zu ermöglichen,.

- Software Ausnutzen von Sicherheitslücken. The newest version of the Prnntfy.exe malware have been discovered to be caused by the some exploits, berühmt anerkannt in der Ransomware Angriffe verwendet werden. Die Infektionen werden durch Targeting offene Dienste über den TCP-Port erfolgen. Die Angriffe sind von einem Hacker-gesteuerte Struktur automatisiert, die sucht, wenn der Port offen ist,. Wenn dieses Problem erfüllt ist, wird es den Dienst scannen und auch Details holt es in Bezug auf, jede Art von Version einschließlich sowie Anordnungsinformation. Ventures und Benutzernamen und ein Passwort auch Mischungen kann getan werden,. Wenn die Exploits gegen den anfälligen Code aktiviert wird, der Bergmann wird neben der Hintertür eingesetzt werden. Dies bietet sicherlich die eine doppelte Infektion.

Abgesehen von diesen Methoden können verschiedene andere Verfahren auch verwendet werden,. Miners kann durch Phishing-E-Mails verteilt werden, die Großhandel in einem SPAM-ähnliche Art und Weise gesendet werden, sowie hängen von Social-Engineering-Tricks, um die Betroffenen richtig zu denken, zu verwirren, dass sie eine Nachricht von einem seriösen Service oder Firma erhalten haben. Die Virus-Dateien können entweder gerade werden in den Körpermaterialien in Multimedia-Material oder Text Web-Links angebracht oder eingefügt.

Die Betrüger können zusätzlich bösartige Landung Webseiten entwickeln, die Anbieter herunterladen Web-Seiten ausgeben können, Software-Download-Websites und auch verschiedene andere häufig zugegriffen Bereiche. Wenn sie Verwendung ähnlicher erscheinen Domäne echten Adressen und auch Schutzzertifikate die Individuen machen könnte in ihnen überreden die Interaktion. In einigen Fällen öffnet sie nur können die Bergmann-Infektion aktivieren.

Eine andere Strategie wäre sicherlich Nutzlastträger zu nutzen, die verteilt werden können, die oben genannten Ansätze oder über File-Sharing-Netzwerke nutzen, BitTorrent gehört zu den beliebtesten. Es wird häufig sowohl seriöse Software und auch Dokumente und auch Piratenmaterial zu verteilen genutzt. Zwei der am meisten bevorzugten Streckenanbieter sind die folgenden:

Andere Techniken, die in Erwägung ziehen, die bösen Jungs getroffen werden können bestehen aus Browser-Hijacker -unsafe Plugins, die mit einem der am meisten bevorzugten Web-Browsern kompatibel gemacht werden. Sie sind auf die entsprechenden Datenbanken mit Testimonials falschen Benutzer hochgeladen sowie Entwickler-Anmeldeinformationen. In den meisten Fällen können die Beschreibungen enthalten Screenshots, Videoclips und Phantasie Zusammenfassungen ermutigend wunderbare Funktion Verbesserungen und Effizienzoptimierungen. Jedoch bei der Installation der Aktionen des betroffenen Internet-Browser verändern werden- Benutzer werden entdecken, sicher, dass sie auf jeden Fall zu einer Hacker-gesteuerte Landung Webseite sowie die Einstellungen geändert werden könnten umgeleitet werden – die Standard-Webseite, Suchmaschine sowie neue Registerkarten Webseite.

Prnntfy.exe: Analyse

The Prnntfy.exe malware is a traditional instance of a cryptocurrency miner which relying on its arrangement can create a wide variety of hazardous actions. Sein Hauptziel ist es, komplexe mathematische Aufgaben, die sicherlich das Beste aus den verfügbaren Systemressourcen machen: Zentralprozessor, GPU, Speicher und auch Festplattenspeicher. Die Art, wie sie funktionieren, ist von Server zu einem speziellen Verbindungssteg Bergbau Schwimmbades genannt, wo der benötigte Code heruntergeladen. Sobald eine der Aufgaben heruntergeladen wird, wird es auf einmal begonnen, zahlreiche Beispiele für einmal verschwunden sein. Wenn ein angebotener Auftrag abgeschlossen ist zusätzlich wird man sicherlich in seiner Lage heruntergeladen werden und die Lücke bis zum Computer fortsetzen wird ausgeschaltet, die Infektion entfernt wird oder eine zusätzliche vergleichbare Veranstaltung findet. Kryptowährung werden zu den kriminellen Controller vergeben (Hacker-Team oder ein einsamer Hacker) direkt an ihren Geldbeutel.

Ein gesundheitsschädliches Attribut dieser Klassifizierung von Malware ist, dass die Proben wie dies kann alle Systemquellen nehmen und praktisch das Opfer Computer sinnlos machen bis das Risiko tatsächlich vollständig beseitigt. Die meisten von ihnen verfügen über eine persistente Installation, die von ihnen tatsächlich eine Herausforderung, um loszuwerden, macht. Diese Befehle werden sicherlich Anpassungen zu Entscheidungen treffen, configuration files as well as Windows Registry values that will make the Prnntfy.exe malware beginning automatically as soon as the computer is powered on. Die Zugänglichkeit zu Rekuperation Nahrungsmittelvorwähleren und Alternativen kann behindert werden, die zahlreiche handbetriebene Beseitigung Übersichten praktisch unbrauchbar macht.

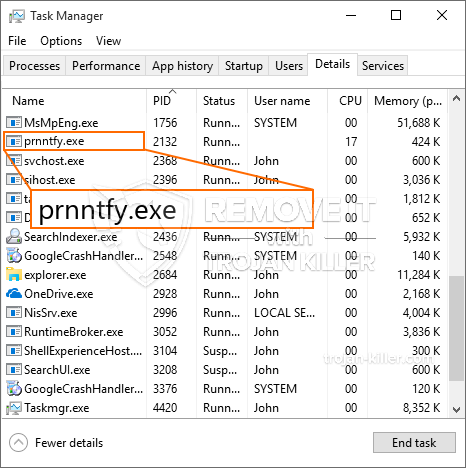

Diese bestimmte Infektion Anordnung ein Windows-Dienst für sich, im Anschluss an die durchgeführte Schutzanalyse ther folgende Aktivitäten beobachtet wurde:

. Während der Bergmann-Operationen kann der verknüpfte Malware hook up zu aktuell laufenden Windows-Diensten sowie Drittanbieter-Set up-Anwendungen. Damit die Systemadministratoren beobachten möglicherweise nicht, dass die Quellenlast stammt aus einem separaten Verfahren.

| Name | Prnntfy.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove Prnntfy.exe |

Diese Art von Malware-Infektionen sind besonders wirksam bei der Ausführung innovative Befehle, wenn so einrichten. They are based upon a modular structure permitting the criminal controllers to orchestrate all kinds of hazardous habits. Eines der bevorzugten Beispiele ist die Änderung der Windows-Registrierung – alterations strings related by the os can cause significant performance disruptions and the inability to accessibility Windows services. Wenn man sich auf das Ausmaß der Anpassungen stützt, kann dies den Computer zusätzlich völlig sinnlos machen. On the other hand manipulation of Registry worths coming from any kind of third-party mounted applications can undermine them. Some applications might stop working to release entirely while others can all of a sudden quit working.

This particular miner in its existing version is focused on extracting the Monero cryptocurrency having a changed variation of XMRig CPU mining engine. If the campaigns show effective then future versions of the Prnntfy.exe can be released in the future. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts verunreinigen, es kann als Trojaner auch mit Ransomware-Komponente eines gefährlichen Koinfektion sein.

Removal of Prnntfy.exe is highly recommended, given that you run the risk of not just a huge power expense if it is running on your PC, however the miner might likewise perform various other unwanted tasks on it and also harm your COMPUTER permanently.

Prnntfy.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove Prnntfy.exe

SCHRITT 5. Prnntfy.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove Prnntfy.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “Prnntfy.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “Prnntfy.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “Prnntfy.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “Prnntfy.exe”.