Ein neuer, sehr gefährlich Kryptowährung miner Virus wurde von Sicherheit Wissenschaftler tatsächlich erkannt. die Malware, namens NvUpdater64.exe kann Zielopfer auf verschiedene Weise kontaminieren. Das Wesen hinter dem NvUpdater64.exe Bergmann ist zu Kryptowährung miner Aktivitäten auf den Computersystemen von Zielen zu verwenden, um Monero Symbole auf Ziele Ausgaben zu erhalten. Das Ergebnis dieses Bergmanns sind die erhöhten Kosten für elektrische Energie. Wenn Sie ihn längere Zeit verlassen, kann NvUpdater64.exe sogar die Komponenten Ihres Computersystems beschädigen.

NvUpdater64.exe: Verteilungsmethoden

Das NvUpdater64.exe Malware verwendet zwei bekannte Ansätze, mit denen Computerziele kontaminiert werden:

- Payload Lieferung mittels Vor-Infektionen. Wenn eine ältere Malware von NvUpdater64.exe auf den Zielsystemen bereitgestellt wird, kann sie sich automatisch aktualisieren oder eine neuere Variante herunterladen und installieren. Dies ist mit dem integrierten Update-Befehl möglich, der die Version abruft. Dies wird durch das Anbringen an einen bestimmten vordefinierten Hacker gesteuerten Webserver durchgeführt, die den Malware-Code liefern. Die heruntergeladene und installieren Infektion wird den Namen einer Windows-Lösung erwerben sowie in der positioniert werden “%System% temp” Bereich. Wichtige Haushalte und auch laufende Systemkonfigurationsdokumente werden transformiert, um eine konsistente und leise Infektion zu ermöglichen.

- Software-Programm Ausnutzen von Sicherheitslücken. Es wurde festgestellt, dass die neueste Variante der Malware NvUpdater64.exe durch einige Exploits verursacht wurde, berühmt anerkannt für die Verwendung von in der Ransomware Angriffe gemacht werden. Die Infektionen werden durch Targeting offene Lösungen mit Hilfe des TCP-Port erfolgen. Die Angriffe werden von einem Hacker-kontrollierten Rahmen automatisiert die für sucht, ob der Port offen ist. Wenn diese Bedingung erfüllt ist, wird der Service mit Sicherheit überprüft und Informationen dazu eingeholt, bestehend aus jeglicher Art von Versions- und Anordnungsinformationen. Exploits und auch prominente Benutzernamen- und Passwortkombinationen können durchgeführt werden. Wenn der Exploit gegen den Risikocode ausgelöst wird, wird der Miner sicherlich zusammen mit der Hintertür bereitgestellt. Diese präsentiert die eine doppelte Infektion.

Neben diesen Techniken können auch verschiedene andere Techniken verwendet werden. Bergleute können durch Phishing-E-Mails, die auf SPAM-ähnliche Weise im Großhandel versendet werden, aufgelöst werden und sich auf Tricks des sozialen Designs verlassen, um die Betroffenen zu verwirren, dass sie tatsächlich eine Nachricht von einem seriösen Dienst oder Unternehmen erhalten haben. Die Infektionsdokumente können entweder direkt verbunden oder in die Körperkomponenten in Multimedia-Webinhalten oder Nachrichten-Weblinks eingefügt werden.

Die Gesetzesbrecher können auch destruktive Landing-Webseiten entwickeln, die Lieferanten-Download-Webseiten darstellen können, Software-Programm-Download-Portale und verschiedene andere Orte, auf die regelmäßig zugegriffen wird. Wenn sie vergleichbar klingende Domainnamen mit legitimen Adressen sowie Sicherheitszertifikaten verwenden, werden die Kunden möglicherweise dazu gedrängt, mit ihnen zu kommunizieren. In einigen Fällen öffnet sie nur können die Bergmann-Infektion verursachen.

Eine andere Technik wäre sicherlich die Verwendung von Nutzlastanbietern, die unter Verwendung der oben genannten Ansätze oder mittels Dokumenten-Sharing-Netzwerken verbreitet werden können, BitTorrent gehört zu den beliebtesten. Es wird regelmäßig verwendet, um sowohl legitime Softwareanwendungen als auch Dateien und auch Piratenmaterial zu verbreiten. 2 Zu den bekanntesten Nutzlastanbietern zählen die folgenden:

Andere Techniken, die von den Gesetzesbrechern berücksichtigt werden können, bestehen darin, Internetbrowser-Hijacker zu verwenden - gefährliche Plugins, die mit einem der beliebtesten Web-Internetbrowser kompatibel gemacht werden. Sie werden in den entsprechenden Repositories mit gefälschten Benutzerreferenzen und Designer-Anmeldeinformationen veröffentlicht. In vielen Fällen können die Beschreibungen von Screenshots bestehen, Videoclips und auch ausgefeilte Beschreibungen, die wunderbare Attributverbesserungen sowie Effizienzoptimierungen ansprechen. Beim Einrichten werden sich jedoch die Gewohnheiten der betroffenen Browser sicherlich ändern- Kunden werden feststellen, dass sie auf eine von Hackern gesteuerte Touchdown-Seite umgeleitet werden und ihre Einstellungen möglicherweise geändert werden – die Standard-Startseite, Internet-Suchmaschine sowie neue Registerkarten Webseite.

NvUpdater64.exe: Analyse

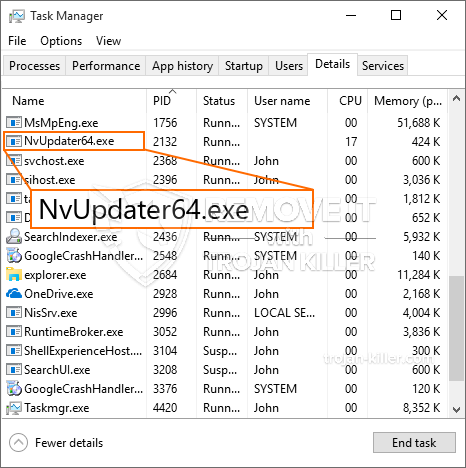

Die Malware NvUpdater64.exe ist ein zeitloser Fall eines Cryptocurrency Miner, der je nach Einrichtung eine Vielzahl gefährlicher Aktivitäten verursachen kann. Das Hauptziel besteht darin, komplizierte mathematische Aufgaben auszuführen, bei denen die angebotenen Systemressourcen sicherlich genutzt werden: Zentralprozessor, GPU, Speicher- und auch Festplattenspeicher. Die Methode, mit der sie funktionieren, besteht darin, eine Verbindung zu einem speziellen Webserver namens Mining Pool herzustellen, auf dem der erforderliche Code heruntergeladen und installiert wird. Sobald die Jobs heruntergeladen sind, wird sie sofort gestartet, Zahlreiche Umstände können zu welchem Zeitpunkt ausgeführt werden. Wenn eine bereitgestellte Aufgabe abgeschlossen ist, wird an ihrer Stelle eine weitere heruntergeladen, und die Lücke bleibt bestehen, bis der Computer ausgeschaltet wird, die Infektion beseitigt oder ein anderes vergleichbares Ereignis eintritt. Kryptowährung wird sicherlich zu den kriminellen Controller vergeben (Hacker-Team oder ein einzelner Hacker) gerade in ihre Geldbörsen.

Ein unsicheres Merkmal dieser Kategorie von Malware ist, dass Beispiele wie dieses alle Systemquellen nutzen und den betroffenen Computer praktisch unbrauchbar machen können, bis das Risiko vollständig beseitigt ist. Die meisten von ihnen enthalten eine unerbittliche Installation, die es wirklich schwierig macht, sie loszuwerden. Diese Befehle werden Anpassungen zu Entscheidungen treffen, Anordnungsdaten und auch Windows-Registrierungswerte, die die Malware NvUpdater64.exe mit Sicherheit automatisch starten lassen, wenn das Computersystem eingeschaltet wird. Der Zugriff auf Wiederherstellungsmenüs und -optionen ist möglicherweise blockiert, wodurch viele handbetätigte Eliminierungsanleitungen praktisch unwirksam werden.

Dieses besondere Infektion wird das Setup eines Windows-Dienst für sich, Nach der durchgeführten Sicherheitsbewertung wurden tatsächlich die Einhaltung der Maßnahmen beobachtet:

. Während des Miner-Vorgangs kann die verbundene Malware an bereits ausgeführte Windows-Lösungen sowie an von Drittanbietern bereitgestellte Anwendungen angehängt werden. Auf diese Weise stellen die Systemmanager möglicherweise nicht fest, dass die Quellentonnen aus einem separaten Verfahren stammen.

| Name | NvUpdater64.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware um NvUpdater64.exe zu erkennen und zu entfernen |

Diese Art von Malware-Infektionen sind besonders effizient bei der Erfüllung anspruchsvolle Befehle, wenn so einrichten. Sie basieren auf einem modularen Aufbau, der es den kriminellen Kontrolleuren ermöglicht, alle Arten von gefährlichen Handlungen zu verwalten. Unter den prominenten Fällen ist die Änderung der Windows-Registrierung – Vom Betriebssystem zugeordnete Änderungszeichenfolgen können schwerwiegende Leistungsstörungen sowie die Unfähigkeit, auf Windows-Dienste zuzugreifen, auslösen. Je nach Umfang der Änderungen kann das Computersystem zusätzlich völlig sinnlos werden. Andererseits kann die Kontrolle von Registrierungswerten, die von installierten Anwendungen von Drittanbietern stammen, diese untergraben. Einige Anwendungen können zu kurz vorstellen vollständig, während andere ganz plötzlich aufhören zu arbeiten.

Dieser bestimmte Miner in seiner aktuellen Version konzentriert sich auf das Extrahieren der Monero-Kryptowährung, einschließlich einer angepassten Variante der XMRig-CPU-Mining-Engine. Wenn die Projekte effektiv sind, können zukünftige Variationen von NvUpdater64.exe in Zukunft veröffentlicht werden. Da die Malware verwendet Software susceptabilities Ziel-Hosts verunreinigen, es kann Teil eines schädlichen Koinfektion mit Ransomware und Trojaner sein.

Das Entfernen von NvUpdater64.exe wird dringend empfohlen, vorausgesetzt, Sie riskieren nicht nur große Stromkosten, wenn es auf Ihrem COMPUTER betrieben wird, Der Miner kann jedoch auch andere unerwünschte Aufgaben ausführen und sogar Ihren PC vollständig beschädigen.

NvUpdater64.exe Entfernungsprozess

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” Schaltfläche zum Entfernen von NvUpdater64.exe

SCHRITT 5. NvUpdater64.exe entfernt!

Video Guide: Verwendung von GridinSoft Anti-Malware zum Entfernen von NvUpdater64.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “NvUpdater64.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “NvUpdater64.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “NvUpdater64.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “NvUpdater64.exe”.