Brandneu, extrem schädlich Kryptowährung miner Infektion wurde von Sicherheits Wissenschaftler entdeckt worden. die Malware, namens Node.exe können Ziel Erkrankten kontaminieren eine Reihe von Mitteln. Die Grundidee hinter dem Node.exe Bergmann ist zu Kryptowährung miner Aktivitäten auf den Computersystemen der Erkrankten um Monero Symbole Opfer Ausgaben zu nutzen zu erwerben. Das Ergebnis dieses Bergmannes ist die Stromrechnung erhöht und auch, wenn Sie es für längere Zeitmenge Node.exe verlassen könnte Ihre Computer Systemkomponenten auch schaden.

Node.exe: Verteilungsmethoden

Das Node.exe Malware-Anwendungen 2 bevorzugte Techniken, die verwendet werden, um das Computersystem Ziele zu infizieren:

- Payload Lieferung mittels Vor-Infektionen. Wenn eine ältere Node.exe Malware auf den Zielsystemen eingesetzt wird, kann es sofort selbst ein Upgrade oder eine neuere Variante herunterladen. Dies ist möglich, über den integrierten Update-Befehl, der die Freigabe erhält. Dies wird durch die Verbindung zu einem bestimmten vordefinierten Hacker gesteuerten Webserver durchgeführt, die den Malware-Code liefern. Die heruntergeladene und installiert Infektion wird sicherlich den Namen einer Windows-Lösung und auch in der positioniert werden “%System% temp” Platz. Wichtige Gebäude und auch Betriebssystem Anordnung Dokumente werden transformiert, um eine dauerhafte und auch stille Infektion zu ermöglichen,.

- Software Ausnutzen von Sicherheitslücken. Die neueste Version der Node.exe Malware entdeckt wurde, durch die einige Exploits ausgelöst werden, berühmt anerkannt in der Ransomware Angriffe verwendet werden. Die Infektionen werden durch Targeting offene Dienste über den TCP-Port erfolgen. Die Anschläge sind durch einen Hacker gesteuerte automatisierte Struktur, die sucht, wenn der Port offen ist,. Wenn dieses Problem erfüllt ist, wird es sicherlich den Dienst überprüfen und erhalten Informationen über sie, einschließlich Variation sowie Anordnungsdaten. Ventures und beliebte Benutzernamen und Passwort auch Mischungen getan werden könnte. Wenn die Exploits gegen den anfälligen Code aktiviert wird, der Bergmann wird zusammen mit dem Backdoor eingesetzt werden. Dies wird die eine doppelte Infektion bieten.

Neben diesen Verfahren können auch andere Verfahren verwendet werden,. Miners kann durch Phishing-E-Mails verteilt werden, der Großhandel in einem SPAM artig ausgesendet werden sowie hängen von sozialen Design-Techniken, um die Ziele richtig zu glauben, zu verwirren, dass sie eine Nachricht von einem echten Dienst oder Unternehmen erhalten haben,. Die Infektion Dateien können in dem Körper Inhalte in Multimedia-Webinhalten oder Nachrichtenverbindungen entweder direkt verbunden oder in Verkehr gebracht werden.

Die bösen Jungs können ebenfalls destruktiv Landung Webseiten erstellen, die Anbieter herunterladen imitieren können und Web-Seiten installieren, Software-Download-Portale sowie verschiedene andere häufig zugegriffen Orte. Wenn sie ähnliche scheinbare Domäne verwenden, um Adressen legit und auch die Sicherheit und Sicherheitszertifizierungen könnten die Kunden in mit ihnen verbinden geschoben. In einigen Fällen öffnen sie einfach die Bergmann-Infektion auslösen.

Eine weitere Technik wäre sicherlich Streckenanbieter zu verwenden, die verteilt werden können, um die oben genannten Ansätze oder anhand von Dokumenten unter Verwendung von Netzwerken teilen, BitTorrent ist unter einem der am meisten bevorzugt denjenigen,. Es wird regelmäßig zu verteilen sowohl Original-Software-Programm und Dokumente sowie Piraten Webinhalte verwendet. 2 eines der am meisten bevorzugten Streckendienstanbieter sind folgende:

Andere Methoden, die von den bösen Jungs daran gedacht werden kann, umfassen die Verwendung von Internet-Browser-Plugins -Gefährliche Hijackern, die mit einem der beliebtesten Web-Internet-Browsern kompatibel gemacht werden. Sie sind auf die relevanten Repositorys mit gefälschten User-Bewertungen und Designer-Anmeldeinformationen hochgeladen. In vielen Fällen können die Zusammenfassungen Screenshots enthalten, Videoclips sowie aufwendige Beschreibungen ansprechend fantastische Funktion Verbesserungen sowie Effizienz-Optimierungen. Doch auf Setup wird das Verhalten der betroffenen Web-Browser-Transformation- Personen werden feststellen, dass sie sicherlich auch zu einer Hacker-gesteuerte Landung Webseite umgeleitet werden, da ihre Einstellungen geändert werden – die Standard-Webseite, Internet-Suchmaschine sowie brandneue Registerkarten Seite.

Node.exe: Analyse

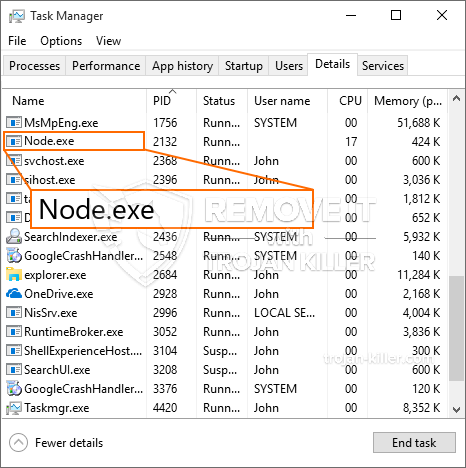

Die Node.exe Malware ist eine zeitlose Instanz eines Kryptowährung Bergmann, der auf seiner Konfiguration in Abhängigkeit einer Vielzahl von unsicheren Aktivitäten führen kann. Sein vorrangiges Ziel ist komplizierte mathematische Jobs auszuführen, die sicherlich die meisten der angebotenen Systemquellen machen: Zentralprozessor, GPU, Speicher und Festplatte auch Raum. Die Art, wie sie funktionieren, ist von von einem speziellen Web-Server namens Bergbau Pool verbinden, wo die für Code aufgerufen wird heruntergeladen und installiert. Sobald eine der Aufgaben heruntergeladen wird es zur gleichen Zeit begonnen werden, mehrere Umstände können auf einmal durchgeführt werden,. Wenn ein gegebener Auftrag abgeschlossen ist eine andere wird sicher in seiner Lage heruntergeladen und installiert werden, und die Schleife wird sicherlich weitergehen, bis das Computersystem ausgeschaltet ist, oder ein vergleichbarer Anlass ist die Infektion erfolgt losgeworden. Kryptowährung wird sicherlich zu den kriminellen Controller vergeben (Hacker-Team oder eine einzelne cyber) gerade zu ihrem Geldbeutel.

Eine gefährliche Qualität dieser Kategorie von Malware ist, dass die Proben ähnlich wie diese alle Systemressourcen nehmen und fast auch das Opfer Computersystem, bis das Risiko unbrauchbar wurde gotten eigentlich völlig los. Die meisten von ihnen verfügen über einen unnachgiebigen Setup, dass sie wirklich herausfordernd macht, um loszuwerden,. Diese Befehle werden sicherlich Anpassungen Boot Alternativen machen, Setup-Dateien und Windows-Registry-Werte auch, dass die Node.exe Malware automatisch beginnen machen, wenn der Computer eingeschaltet ist. Zugänglichkeit zur Genesung Nahrungsmittelvorwähleren und können auch Optionen blockiert werden, die fast sinnlos viele Mitmach-Entfernungsübersichten machen.

Diese besondere Infektion wird sicherlich Konfiguration eine Windows-Lösung für sich, Einhaltung der Sicherheitsbewertung durchgeführt ther folgende Aktivitäten beobachtet wurden:

. Während der miner Verfahren kann der angeschlossene Malware heften sich an bereits Windows-Lösungen und Fremd montiert Anwendungen ausgeführt werden. so dass die Systemmanager beobachten vielleicht nicht, dass die Quelle Tonnen stammen aus einem separaten Verfahren, indem Sie.

| Name | Node.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware zu erkennen und entfernen Node.exe |

Diese Art von Malware-Infektionen sind speziell zuverlässig auf erweiterte Befehle durchführen, wenn so konfiguriert,. Sie basieren auf einem modularen Rahmen auf der Grundlage der kriminellen Controller ermöglicht alle Arten von schädlichen Gewohnheiten orchestrieren. Zu den beliebten Fällen ist die Änderung der Windows-Registrierung – Modifikationen Strings vom o verbunden ist, kann erhebliche Leistungsstörungen auslösen, sowie die Unfähigkeit, Windows-Dienste für die Zugänglichkeit. Je nach Umfang der Änderungen kann es ebenfalls der Computer völlig unbrauchbar machen. Auf der anderen Seite Manipulation der Registry worths von jeder Art von Fremd montiert kommenden Anwendungen können sie sabotieren. Einige Anwendungen möglicherweise nicht ganz freizugeben, während andere ganz plötzlich zu arbeiten aufhören.

Dieser spezifische Bergmann in seiner vorliegenden Variante wird auf dem Bergbau die Monero konzentriert Kryptowährung einschließlich einer angepassten Variante XMRig CPU-Mining-Maschine. Wenn die Projekte prüfen erfolgreich dann zukünftige Veränderungen des Node.exe können in Zukunft eingeführt werden. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts verunreinigen, es kann Teil eines gefährlichen Koinfektion mit Ransomware sowie Trojaner sein.

Die Entfernung von Node.exe wird dringend empfohlen, da Sie nicht nur eine große elektrische Stromrechnung riskieren, wenn es auf Ihrem Computer arbeitet, noch der Bergmann kann zusätzlich verschiedene andere unerwünschte Aufgaben auf sie ausführen sowie auch Ihren Computer beschädigen vollständig.

Node.exe Entfernungsprozess

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” Taste Node.exe zu entfernen

SCHRITT 5. Node.exe entfernt!

Video Guide: Wie GridinSoft Anti-Malware für entfernen Node.exe verwenden

Wie Sie Ihren PC vor einer reinfected mit verhindern “Node.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “Node.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “Node.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “Node.exe”.