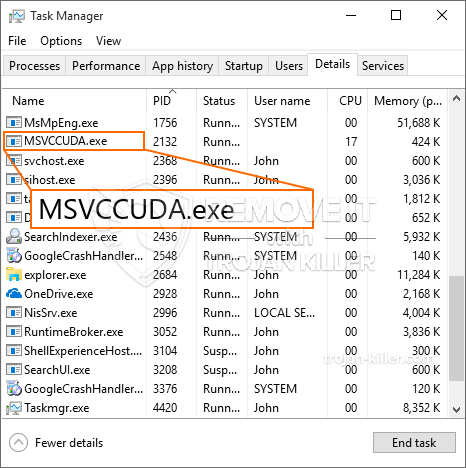

Brandneu, extrem schädlich Kryptowährung miner Virus wird von Sicherheit und Sicherheitsexperten entdeckt worden. die Malware, namens MSVCCUDA.exe kann eine Reihe von Mitteln Ziel Opfer infiziert Verwendung. Das Wesentliche hinter dem MSVCCUDA.exe-Miner ist die Verwendung von Cryptocurrency-Miner-Aktivitäten auf den Computern von Zielen, um Monero-Token bei Ausgaben der Opfer zu erwerben. The outcome of this miner is the raised electricity bills and also if you leave it for longer time periods MSVCCUDA.exe might even harm your computers elements.

MSVCCUDA.exe: Verteilungsmethoden

Das MSVCCUDA.exe Malware verwendet zwei bevorzugte Techniken, die verwendet werden, um Computerziele zu kontaminieren:

- Payload Lieferung mittels Vor-Infektionen. If an older MSVCCUDA.exe malware is released on the victim systems it can instantly update itself or download and install a more recent variation. Dies ist möglich, über den integrierten Erweiterungsbefehl, der die Freigabe erhält. Dies wird durch die Verknüpfung zu einem bestimmten vordefinierten Hacker gesteuerten Web-Server durchgeführt, die den Malware-Code gibt. Die heruntergeladene und installieren Virus wird sicherlich den Namen einer Windows-Lösung erhalten und auch in die gestellt werden “%System% temp” Bereich. Wichtige Wohneigenschaften und auch Setup-Daten des Betriebssystems werden verändert, um eine dauerhafte und auch stille Infektion zu ermöglichen.

- Software Ausnutzen von Sicherheitslücken. The most recent version of the MSVCCUDA.exe malware have been located to be caused by the some exploits, Volks anerkannt in der Ransomware-Attacken verwendet werden. Die Infektionen werden durch Targeting offene Lösungen über den TCP-Port erfolgen. Die Angriffe werden von einem Hacker-kontrollierten Rahmen automatisiert die für sucht, ob der Port offen ist. Wenn dieses Problem auftritt, überprüft es den Dienst und ruft Details darüber ab, bestehend aus beliebigen Versions- und Konfigurationsinformationen. Exploits und auch beliebte Mischungen von Benutzernamen und Passwörtern können durchgeführt werden. Wenn die Manipulation gegen den gefährdeten Code ausgelöst wird, wird der Bergmann zusätzlich zur Hintertür freigegeben. Diese präsentiert die eine doppelte Infektion.

Abgesehen von diesen Techniken können andere Strategien auch genutzt werden,. Miner können durch Phishing-E-Mails verbreitet werden, die in Massen auf SPAM-ähnliche Weise versendet werden und auf Social-Design-Methoden angewiesen sind, um die Ziele so zu verwirren, dass sie glauben, dass sie tatsächlich eine Nachricht von einer seriösen Lösung oder einem seriösen Unternehmen erhalten haben. Die Infektionsdokumente können entweder direkt verbunden oder in Multimedia-Inhalte oder Nachrichtenlinks in die Körpermaterialien eingefügt werden.

Die Gesetzesbrecher können außerdem bösartige Zielseiten entwickeln, die Download- und Installationsseiten von Anbietern darstellen können, Download-Sites für Softwareprogramme und andere Bereiche, auf die regelmäßig zugegriffen wird. Wenn sie ähnlich aussehende Domainnamen für legitime Adressen und Sicherheitszertifikate verwenden, könnten die Kunden direkt dazu gedrängt werden, sich mit ihnen zu beschäftigen. In vielen Fällen öffnen sie nur können die Bergmann-Infektion auslösen.

Ein weiterer Ansatz wäre die Nutzung von Nutzlastträgern, die über die oben genannten Methoden oder über Filesharing-Netzwerke verbreitet werden können, BitTorrent ist zu einem der beliebtesten. Es wird regelmäßig verwendet, um sowohl echte Softwareanwendungen und Dateien als auch Raubkopien zu verbreiten. 2 eines der beliebtesten Streckendienstanbieter sind folgende:

Andere Methoden, die von den Gesetzesbrechern in Betracht gezogen werden können, bestehen in der Verwendung von Webbrowser-Hijackern – unsichere Plugins, die mit den bekanntesten Internetbrowsern kompatibel gemacht werden. Sie werden mit gefälschten Einzelbewertungen und auch Designerqualifikationen an die einschlägigen Datenbanken übermittelt. Oft bestehen die Beschreibungen aus Screenshots, Videos und komplizierte Zusammenfassungen, die wunderbare Attributverbesserungen sowie Leistungsoptimierungen versprechen. Dennoch werden sich bei der Installation die Gewohnheiten der betroffenen Browser sicherlich ändern- Kunden werden feststellen, dass sie sicherlich auf eine von Hackern kontrollierte Zielseite umgeleitet werden und ihre Einstellungen geändert werden könnten – die Standard-Webseite, Online-Suchmaschine und auch neue Registerkarten Webseite.

MSVCCUDA.exe: Analyse

The MSVCCUDA.exe malware is a traditional case of a cryptocurrency miner which relying on its configuration can cause a variety of hazardous activities. Its main objective is to perform intricate mathematical jobs that will certainly make use of the offered system resources: Zentralprozessor, GPU, Speicher und Festplatte Zimmer. The method they operate is by attaching to a special server called mining pool from where the needed code is downloaded. Sobald einer der Jobs heruntergeladen ist, wird er sicherlich gleichzeitig gestartet, Es können mehrere Umstände durchgeführt werden, sobald. When an offered task is completed an additional one will certainly be downloaded and install in its location as well as the loophole will certainly continue up until the computer is powered off, the infection is gotten rid of or another comparable occasion occurs. Kryptowährung wird sicherlich zu den kriminellen Controller belohnt (Hacker-Team oder ein einsamer Hacker) direkt an ihre Budgets.

A harmful characteristic of this classification of malware is that samples such as this one can take all system resources and also almost make the sufferer computer system pointless until the risk has been totally removed. Most of them feature a relentless installation which makes them truly difficult to eliminate. Diese Befehle werden Änderungen vornehmen Alternativen zu booten, arrangement data as well as Windows Registry values that will make the MSVCCUDA.exe malware begin automatically once the computer is powered on. Accessibility to recuperation food selections and alternatives might be blocked which renders lots of hand-operated elimination overviews almost useless.

Diese bestimmte Infektion wird sicherlich Konfiguration Windows-Dienst für sich selbst, complying with the performed safety and security evaluation ther adhering to actions have actually been observed:

. During the miner procedures the linked malware can link to already running Windows solutions as well as third-party mounted applications. By doing so the system administrators may not discover that the source load originates from a separate procedure.

| Name | MSVCCUDA.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove MSVCCUDA.exe |

These kind of malware infections are particularly efficient at accomplishing sophisticated commands if set up so. They are based on a modular structure allowing the criminal controllers to manage all sort of harmful actions. Eines der bekanntesten Beispiele ist die Änderung der Windows-Registrierung – adjustments strings connected by the os can create serious performance interruptions and also the failure to gain access to Windows solutions. Depending upon the extent of modifications it can likewise make the computer entirely unusable. Auf der anderen Seite kann die Kontrolle von Registrierungswerten, die von einer beliebigen Einrichtung von Drittanbietern stammen, diese sabotieren. Einige Anwendungen möglicherweise nicht vollständig freizugeben, während andere plötzlich Arbeits verlassen können.

This particular miner in its current version is concentrated on mining the Monero cryptocurrency consisting of a customized version of XMRig CPU mining engine. If the campaigns confirm effective after that future variations of the MSVCCUDA.exe can be released in the future. Da die Malware nutzt Software-Programm susceptabilities Ziel-Hosts verunreinigen, es kann Teil eines schädlichen Koinfektion mit Ransomware und Trojanern auch.

Elimination of MSVCCUDA.exe is strongly suggested, since you run the risk of not just a big power bill if it is working on your COMPUTER, but the miner may additionally carry out various other unwanted activities on it and even damage your PC completely.

MSVCCUDA.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove MSVCCUDA.exe

SCHRITT 5. MSVCCUDA.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove MSVCCUDA.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “MSVCCUDA.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “MSVCCUDA.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “MSVCCUDA.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “MSVCCUDA.exe”.