Ein neuer, Sicherheitsforscher haben eine wirklich schädliche Cryptocurrency Miner-Infektion entdeckt. die Malware, namens KBDKYR.exe Verwendung einer Auswahl von Verfahren kann Ziel Erkrankten verunreinigen. Die Hauptidee des KBDKYR.exe-Miners besteht darin, Cryptocurrency-Miner-Aufgaben auf den Computersystemen von Betroffenen zu verwenden, um Monero-Symbole auf Kosten des Ziels zu erhalten. The result of this miner is the raised power expenses as well as if you leave it for longer periods of time KBDKYR.exe may also damage your computers elements.

KBDKYR.exe: Verteilungsmethoden

Das KBDKYR.exe Malware-Anwendungen 2 prominente Ansätze, die verwendet werden, um Computersystemziele zu kontaminieren:

- Payload Lieferung mit Vor-Infektionen. If an older KBDKYR.exe malware is deployed on the target systems it can immediately update itself or download a more recent version. Dies ist möglich, mit Hilfe des Update-Befehls integriert, die die Freigabe erwirbt. Dies erfolgt durch Herstellen einer Verbindung zu einem bestimmten vordefinierten, von Hackern kontrollierten Server, der den Malware-Code bereitstellt. Die heruntergeladene und installiert Infektion wird sicherlich den Namen einer Windows-Lösung sowie in der positioniert werden “%System% temp” Standort. Wichtige Eigenschaften und auch Dokumente zur Betriebssystemanordnung werden geändert, um eine anhaltende und auch stille Infektion zu ermöglichen.

- Software-Programm Ausnutzen von Sicherheitslücken. The latest variation of the KBDKYR.exe malware have been located to be brought on by the some ventures, Volk anerkannt in der Ransomware Streiks genutzt wurde. Die Infektionen werden durch Targeting offene Lösungen mit Hilfe des TCP-Port erfolgen. Die Angriffe werden von einem Hacker-kontrollierten Rahmen automatisiert die für sucht, ob der Port offen ist. Wenn diese Bedingung erfüllt ist, wird der Dienst überprüft und Informationen dazu abgerufen, bestehend aus jeder Art von Variation und auch Anordnungsinformationen. Ventures und auch prominente Benutzernamen- und auch Passwortmischungen können durchgeführt werden. Wenn die Verwendung für den anfälligen Code ausgelöst wird, wird der Miner sicherlich zusätzlich zur Hintertür freigegeben. Diese präsentiert die eine doppelte Infektion.

Neben diesen Verfahren können andere Strategien verwendet werden. Bergleute können durch Phishing-E-Mails zerstreut werden, die SPAM-artig im Großhandel versendet werden und auf Social-Engineering-Tricks angewiesen sind, um die Opfer zu verwirren, dass sie glauben, eine Nachricht von einem legitimen Dienst oder Unternehmen erhalten zu haben. Die Infektionsdateien können entweder direkt angebracht oder in Multimedia-Webinhalte oder Textlinks in den Körperinhalt eingefügt werden.

Die bösen Jungs können ebenfalls zerstörerische Landing-Webseiten erstellen, die sich als Download-Seiten von Lieferanten ausgeben können, Download-Portale für Softwareanwendungen und verschiedene andere Bereiche, auf die häufig zugegriffen wird. Wenn sie ähnliche Domainnamen wie echte Adressen und Sicherheitszertifizierungen verwenden, können die Benutzer dazu gebracht werden, sich mit ihnen zu verbinden. In einigen Fällen öffnet sie nur können die Bergmann-Infektion verursachen.

Eine weitere Methode wäre sicherlich die Verwendung von Nutzlastträgern, die mit den oben genannten Methoden oder über Datenaustauschnetzwerke verteilt werden können, BitTorrent ist nur eine von einer der beliebtesten. Es wird häufig verwendet, um sowohl seriöse Softwareanwendungen als auch Dateien und auch Piratenmaterial zu verbreiten. Zwei eines der am meisten bevorzugten Nutzlast Service-Provider sind die folgenden:

Andere Techniken, die von den Tätern in Betracht gezogen werden können, umfassen die Verwendung von Internetbrowser-Hijackern - unsichere Plugins, die für einen der beliebtesten Webbrowser geeignet sind. Sie werden in den relevanten Datenbanken mit falschen Benutzerbewertungen sowie Entwickleranmeldeinformationen veröffentlicht. In den meisten Fällen können die Beschreibungen enthalten Screenshots, Videoclips sowie ausführliche Zusammenfassungen, die zu großartigen Funktionsverbesserungen und Leistungsoptimierungen anregen. Trotzdem ändert sich nach der Ratenzahlung das Verhalten der betroffenen Internetbrowser- Kunden werden feststellen, dass sie mit Sicherheit auf eine von Hackern gesteuerte Touchdown-Seite weitergeleitet werden und ihre Einstellungen möglicherweise geändert werden – die Standard-Webseite, Suchmaschine sowie neue Registerkarten Webseite.

KBDKYR.exe: Analyse

The KBDKYR.exe malware is a traditional case of a cryptocurrency miner which depending upon its configuration can create a wide range of harmful actions. Sein Hauptziel besteht darin, komplizierte mathematische Aufgaben auszuführen, die das Beste aus den leicht verfügbaren Systemquellen herausholen: Zentralprozessor, GPU, Speicher sowie Festplattenspeicher. Die Art, wie sie funktionieren, ist durch einen speziellen Web-Server namens Mining Pool verbinden, wo die für Code aufgerufen wird heruntergeladen. Sobald eine der Aufgaben heruntergeladen wird es zur gleichen Zeit begonnen werden, zahlreiche Fälle auf einmal ausgeführt werden. Wenn ein bereitgestellter Auftrag abgeschlossen ist, wird ein anderer heruntergeladen und in seinem Bereich installiert und die Schleife wird fortgesetzt, bis der Computer ausgeschaltet wird, die Infektion beseitigt oder ein ähnliches Ereignis eintritt. Kryptowährung werden zu den kriminellen Controller belohnt (Hacker-Team oder ein einzelner Hacker) direkt an ihre Budgets.

Eine unsichere Eigenschaft dieser Klassifizierung von Malware ist, dass ähnliche Beispiele alle Systemquellen nehmen und das Zielcomputersystem praktisch sinnlos machen können, bis die Gefahr vollständig beseitigt ist. Die meisten von ihnen enthalten eine dauerhafte Rate, die es tatsächlich schwierig macht, sie loszuwerden. Diese Befehle werden sicherlich Änderungen vornehmen Entscheidungen zu booten, setup data and also Windows Registry values that will make the KBDKYR.exe malware start immediately when the computer is powered on. Der Zugang zur Auswahl und Auswahl an Nahrungsergänzungsmitteln kann behindert sein, was viele praktische Eliminierungsleitfäden praktisch nutzlos macht.

Diese bestimmte Infektion wird sicherlich Anordnung eine Windows-Lösung für sich, Einhaltung der durchgeführten Schutzbewertung oder Einhaltung von Aktivitäten tatsächlich eingehalten wurden:

. Während der Miner-Operationen kann die verknüpfte Malware mit bereits laufenden Windows-Lösungen und installierten Anwendungen von Drittanbietern verknüpft werden. Dadurch sehen die Systemmanager möglicherweise nicht, dass die Quelllast von einem anderen Prozess stammt.

| Name | KBDKYR.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove KBDKYR.exe |

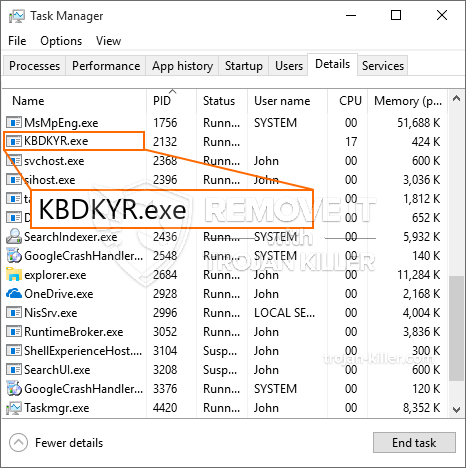

id =”83321″ align =”Aligncenter” width =”600″] KBDKYR.exe

KBDKYR.exe

These kind of malware infections are especially effective at performing innovative commands if configured so. They are based on a modular framework permitting the criminal controllers to manage all type of unsafe habits. Einer der prominenten Fällen ist die Änderung der Windows-Registrierung – adjustments strings connected by the operating system can create serious efficiency disruptions and also the lack of ability to accessibility Windows solutions. Je nach Umfang der Anpassung kann es ebenfalls das Computersystem macht völlig sinnlos. On the other hand manipulation of Registry values coming from any third-party mounted applications can sabotage them. Some applications might stop working to introduce altogether while others can unexpectedly quit working.

Dieser bestimmte Bergmann in seiner bestehenden Variation konzentriert sich die Monero Kryptowährung einer angepassten Variante XMRig CPU-Mining-Maschine aus auf den Bergbau. If the campaigns show effective after that future versions of the KBDKYR.exe can be introduced in the future. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts zu infizieren, es kann als Trojaner auch mit Ransomware-Komponente eines gefährlichen Koinfektion sein.

Removal of KBDKYR.exe is highly recommended, because you take the chance of not just a large electricity costs if it is operating on your COMPUTER, yet the miner may likewise execute various other unwanted tasks on it as well as even damage your PC completely.

KBDKYR.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove KBDKYR.exe

SCHRITT 5. KBDKYR.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove KBDKYR.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “KBDKYR.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “KBDKYR.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “KBDKYR.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “KBDKYR.exe”.