Über Icc

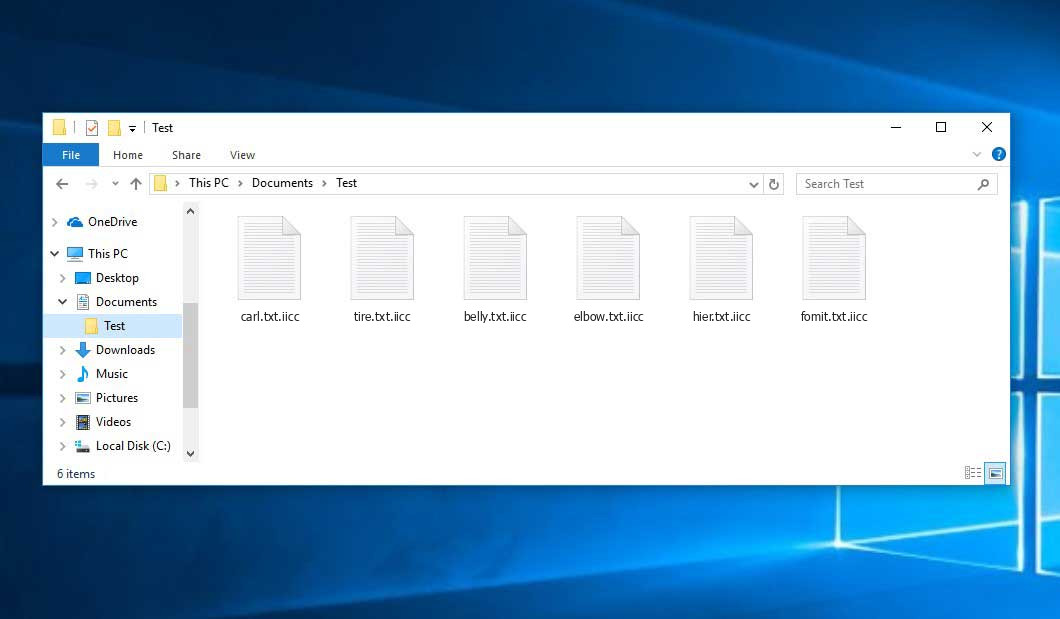

Icc wird von unserem Antiviren-Team als DJVU-Cryptoware-Gattung eingestuft. Eine weitere Variante dieser Familie hier: Über STOP/Djvu Ransomware. Es gibt bestimmte Schutzprogramme, die es auch deshalb ignorieren als irruption erlaubt. tatsächlich, müssen wir es so nennen, wegen dem “.Icc” Erweiterung, die es am Ende Ihrer Unterlagen beifügt.

Lassen Sie uns klären. Iicc-Ransomware greift Ihren Laptop auch durch List und Geschick an. Nachdem, Sobald es eingedrungen ist, wendet es AES- oder RSA-Verschlüsselungsmethoden an, um Ihre Daten zu speichern.

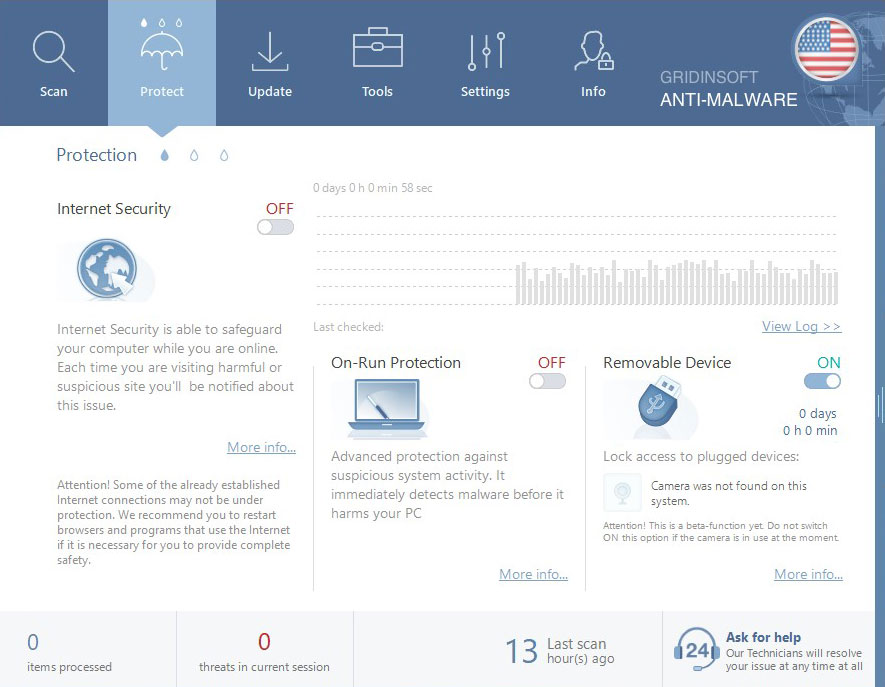

Icc verschlüsselte Dateien, aber das ist vielleicht nicht der einzige Schaden dir getan werden. Die Viren könnten immer noch in Ihrem Computer. Um sie zu entfernen, empfehlen wir das Herunterladen GridinSoft Anti-Malware.

Herunterladen GridinSoft Anti-Malware

GridinSoft Anti-Malware Bewertung, Wie kostenlose Testversion bekommen?, EULA, und Datenschutz-Bestimmungen.

Nachdem, sie erpressen sie ihre dekodieren. Nachdem Iicc direkt in Ihr Gerät eingedrungen ist, es stellt jede Ihrer Dokumente unter Verschluss. Es hängt seine ganz eigene Erweiterung “.Icc” Am Ende, wodurch Dokumente nicht zugänglich.

Dateien mit “.Icc” Erweiterung durch den Iicc-Virus angehängt:

Es zielt auf Dateien, Folders, Fotos, mp3s, Verfilmungen, alles davon! Danach, Sie können länger sie nicht sehen. Das Verschieben von Dateien oder das Neudefinieren wird nicht helfen. Die einzige Möglichkeit, Ihre Daten aus dem Virus zu befreien’ halten wird entziffern. Der Virus erwartet von Ihnen, dass Sie Bargeld auszahlen, wenn Sie Ihre Dateien zurückerhalten möchten. Es macht das deutlich (in der Erpressung Nachricht) es werden die Daten nach der Zahlung dekodieren.

Die Note ist normalerweise eine Textdatei, links auf dem Desktop. Sie können es auch in jedem Verzeichnis finden, das verschlüsselte Dateien enthält. Es beschreibt Ihre Probleme und bietet Ihnen auch eine Entscheidung. Laut Iicc, Die einzige Möglichkeit, Ihre Dateien freizugeben, ist ein einziger Entschlüsselungscode. Und auch, zu erreichen, ist es Ihnen einen Buy-out zu zahlen haben. Der Betrag ist $980, sowie es in der Regel für in Bitcoins gefragt.

Der Hinweis des Iicc-Virus enthält die folgenden Informationen:

Beachtung! Keine Sorge, Sie können alle Ihre Dateien zurückkehren! Alle Ihre Dateien wie Fotos, Datenbanken, Dokumente und andere wichtige sind mit stärkster Verschlüsselung und eindeutigen Schlüsseln verschlüsseln. Die einzige Methode, Dateien wiederherzustellen, ist Entschlüsselungs-Tool und eindeutige Schlüssel für Sie zum Kauf. Diese Software wird alle Ihre verschlüsselten Dateien entschlüsseln. Was garantiert Ihnen haben? Sie können eine verschlüsselte Datei von Ihrem PC senden und wir entschlüsseln es kostenlos. Aber wir können nur entschlüsseln 1 Datei kostenlos. Die Datei muss nicht enthalten wertvolle Informationen. Sie können Video-Übersicht Entschlüsselungs-Tool bekommen und schauen: https://we.tl/t-WbgTMF1Jmw Preis von privaten Schlüsseln und Entschlüsselungs-Software $980. Rabatt 50% zur Verfügung, wenn Sie mit uns zuerst 72 Std, das ist Preis für Sie $490. Bitte beachten Sie, dass Sie nie Ihre Daten ohne Zahlung wiederherstellen. Überprüfen Sie Ihren Posteingang "Spam" oder "Trödel" Ordner, wenn Sie Antwort bekommen mehr nicht als 6 Std. Um diese Software, die Sie auf unserer E-Mail schreiben müssen: restorealldata@firemail.cc Reservieren Sie eine E-Mail-Adresse, um uns zu kontaktieren: gorentos@bitmessage.ch Unser Telegram-Konto: @datarestore Ihre persönliche ID: XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

Zahlen Sie nicht für Entschlüsselung von “Icc” Dateien!

Die IICC-Ransomware garantiert, senden Sie den Code nach dem Rendern. Ebenso gut wie, das ist es. Das ist alles, was Sie bekommen - ein Versprechen. Sie haben keine Garantien, dass die Konformität Ergebnisse in etwas Geeignetes. Sie nicht auf Worte der virtuellen Betrügereien ruhen. Das ist es, Menschen, das wird doppelt kreuzen Sie. Sie nicht einen Cent bezahlen. Sie nennen sie nicht nicht mit ihren Bedürfnissen Entsprechen.

Wie wurde mein PC durch Iicc beschädigt??

Aufgrund Ihrer Unfähigkeit, wachsam zu sein, werden Ihre Computer mit der IICC-Malware verseucht. Manche Menschen achten beim Surfen im Internet oder beim Installieren verschiedener Software nicht auf wichtige Details.

Die Iicc-Malware verwendet die alten, aber goldenen, rücksichtslosen Methoden, um Sie zu täuschen. Und schleicht sich unbemerkt. Dazu gehört hinter defekten Web-Links zu verbergen, Websites, und Torrents. Es gilt freie Software als eine Möglichkeit, sich zu verstecken. Und bildet sich als falsch System- oder Anwendungsaktualisierung. Mögen, Adobe Flash Player oder Java.

Noch häufiger ja als nicht, es nutzt Junk-E-Mails. Sie erhalten eine E-Mail, die von einer bekannten Marke zu finden scheint. Mögen, Amazon oder PayPal. und, die E-Mail aufgefordert, einen Web-Link zu besuchen, oder herunterladen und ein Tool installieren. Wenn Sie tun, Sie am Ende mit Virus up.

Denken Sie daran, dass diese Arten von Risiken zum Narren halten Sie Ihre Unachtsamkeit. Sie müssen Sie sich beeilen und verlieren Due Diligence tun. Das erleichtert ihre verborgene Infiltration. Sie tragen auf Sie Ihr Schicksal dem Zufall zu überlassen. Unterlassen Sie! Nicht rashness über Pflege holen. Man hält Viren aus. Die andere begrüßen sie in.

Folglich, sie haben auszuzahlen keine Gebühr. Schließen Sie nicht auf die virtuellen Entführer. Wenn Sie tun, du wirst es bereuen. Es ist ein vergeblicher Versuch, Ihre Unterlagen wiederherzustellen, sowie es nicht gut für Sie endet. Unten ist, warum.

Es gibt einige Fälle, die erklären können, wenn Sie die Meldung zur Kaufwährung auf Ihrem Display sehen. Anspruch, Sie lösen entsprechen. Sie stellen eine Verbindung zu den Erpressern, geben ihre Rücknahmefonds, und warte. Sie warten auf sie Sie den Entschlüsselungs Trick, den sie sicher senden. Gut, was passiert, wenn sie es nicht tun?

Dennoch, Sie haben keine Garantien. Alles, Sie ruhen auf, ist ein Versprechen. Können Sie absolut Worte von Cyber-Betrug denken? Die Antwort lautet: ‚Nein.‘ Diese Personen sind, die lassen Sie sicherlich nach unten. Bitte senden Sie kein Geld! Es gibt auch eine andere Art und Weise.

Sie können Sie einen Dechiffrierschlüssel schicken. jedoch, wenn Sie versuchen, es anzuwenden, es funktioniert nicht.

Ja, sie können Ihnen die untreuen Schlüssel senden. Nachdem, Sie haben viel weniger Mittel, sowie Ihre Dateien weiterhin gesperrt werden. Nicht auszuzahlen! Und auch Ihr optimaler Fall ist jedoch kein Grund für Genuss. Was passiert, nachdem Sie die Erpressungswährung gesendet haben, erhalten Sie den entsprechenden Trick, als auch völlig frei, Ihre Dokumente? Gut? Denke darüber nach. Sie bezahlte Gebühr ein Zeichen und Symptome zu beseitigen, noch nicht die Malware es auslösenden.

So, Sie beseitigen die Codierung, Dennoch bleibt die IICC-Kryptoware bestehen. Es schleicht mich noch in den Ecken Ihres Systems, kostenlos wieder angreifen. Nachdem, Sie sind wieder an einem neuen Anfang.

Warum ist IICC unsicher??

Futhermore, zu kodieren, die Dateien eines verletzt, Die IICC-Infektion hat auch damit begonnen, die Azorult-Spyware auf dem PC zu installieren, um Kontokennwörter zu stehlen, Kryptowährung Portemonnaies, Desktop-Dateien, und mehr.

So, Ihr Gerät wurde von Iicc angegriffen und wahrscheinlich haben Sie tatsächlich Zeit damit verschwendet, es manuell zu löschen. Wir sind absolut sicher, dass das unten aufgeführte Mittel bei der automatisierten Entfernung von Iicc nützlich sein wird.

So schützen Sie Ihren PC vor IICC-Ransomware?

jedoch, Lassen Sie uns zunächst über die künftige Ausbuchung solcher Ransomware-Invasionen sprechen. Es gibt etwas, das Sie tun können, um zu verhindern, dass diese Art von böser Bedrohung vorher in Ihren Computer eindringt?

Es gibt ein paar Dinge, die wir möchten mehr über hier sprechen. Der erste ist Ihre private Verantwortung dafür, unglaublich vorsichtig zu sein, während Sie Ihr Gerät verwenden und vor allem, während Sie im Internet surfen. Wenn Sie Ihre E-Mail-Überprüfung und sehen einige verdächtige Zubehör bestand aus, keine Eile, sich zu öffnen.

Ähnlich, wenn Sie auf Facebook und soziale Netzwerke erhalten auch jemand mit denen Sie kommunizieren sendet Sie Nachrichten einschließlich Zubehör, sei sehr vorsichtig, vor allem, wenn diese einige EXE-Dateien.

Als zweites müssen Sie die Zuverlässigkeit Ihres aktuellen Anti-Malware-Programms untersuchen. Unglücklicherweise, Heutzutage gibt es zahlreiche Sicherheitssoftwares, die einfach nur behaupten, vertrauenswürdig zu sein, wohingegen sie in Zeiten echter Infektionsangriffe die angegebene Aufgabe einfach nicht erfüllen.

Falls IICC in Ihren Laptop eingedrungen ist, bedeutet dies, dass Ihr aktuelles Sicherheitstool seinen angekündigten Zweck nicht erfüllt hat und Ihr System wirklich nicht sicher ist. Daher ist es für Sie offensichtlich an der Zeit, Ihre Entscheidungen zu überschätzen und auf jeden Fall auf eine andere Software umzusteigen, die das gewünschte Sicherheitsniveau am genauesten gewährleisten kann.

Nicht alle Antivirenprogramme sind gut

Wir können zusätzlich einen Teil der Nutzer diskutieren, die nicht überhaupt jede Art von Sicherheits-Software-Programm haben möchten. Bestimmt, Dies ist ein großer Fehler von ihrer Seite, Dies liegt daran, dass das Internet derzeit zahlreiche virtuelle Gefahren birgt, die heimlich in anfällige Systeme eindringen können, insbesondere diejenigen, die nicht mit einem Standard-Sicherheitsniveau ausgestattet sind.

So, In der heutigen Internetwelt ist es ein Muss, dass ein Sicherheitstool Ihren Computer ununterbrochen betreibt und schützt.

Das IICC geht vielen Menschen auf die Nerven, Sie sind also nicht seine einzige Opfer.

Die Leute fragen, wie das Problem effektiv zu beheben. Erste der Infektion befreien kann manuell ein lang anhaltenden Unternehmen sein und kann andere wichtige Systemdateien beschädigen. Scannen Sie Ihren PC mit GridinSoft Anti-Malware, um Iicc richtig zu erkennen und zu löschen.

15 Gründe für die Wahl von GridinSoft, Wie kostenlose Testversion bekommen?, EULA, und Datenschutz-Bestimmungen.

Anleitung zur Iicc-Entfernung

SCHRITT 1. Stellen Sie Dateien mit der Iicc-Ransomware-Verschlüsselung wieder her

Sie können hier kostenlos Entschlüsselung Tool herunterladen: Decryptor für STOPP Djvu. Es funktionierte jedoch, wenn der Iicc-Virus einen Offline-Schlüssel zur Verschlüsselung verwendete.

Wenn Schlüssel nicht gefunden, wir beraten Sie Ihren PC wiederherstellen

Es gibt viele verschiedene Ransomware Viren im Internet. Einige von ihnen sind gefährlicher als die anderen, weil sie nicht nur schädliche Prozesse lassen sich schützen, sondern auch Backups von Ihrem System zu entfernen, um den Wiederherstellungsprozess unmöglich.

Bitte beachten Sie: Nicht alle Ransomware-Infektionen sind in der Lage Backups von Ihrem System zu entfernen, so ist es immer lohnt sich ein Fenster Erholung zu versuchen.

Wir empfehlen die Verwendung Abgesicherter Modus mit Eingabeaufforderung um sicher eine Wiederherstellung Ihrer Dateien durchführen. Sie müssen Ihren Computer neu starten, so besser Sie diese Anweisung speichern:

Wie zum Wiederherstellen von Dateien aus einem Backup in Windows 7/8/10

SCHRITT 2. Entfernen schädlicher Iicc-Ransomware-Dateien

Sobald der Wiederherstellungsprozess abgeschlossen ist, Sie sollten mit einem Scannen Sie Ihren Computer betrachten GridinSoft Anti-Malware um eventuelle Spuren einer Iicc-Infektion zu finden. Obwohl einige Ransomware Viren selbst direkt nach der Verschlüsselung Ihrer Dateien zu entfernen, einige können schädliche Prozesse auf Ihrem Computer für spezielle Zwecke von Cyber-Kriminellen verlassen.

-

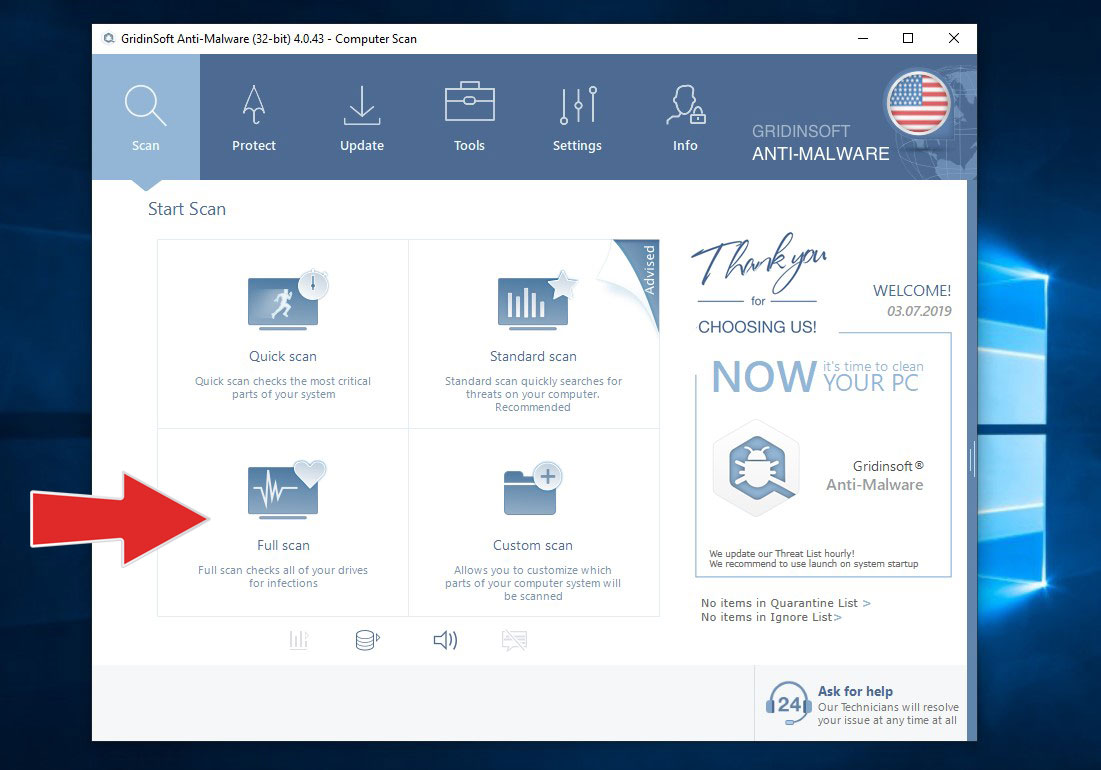

Führen Sie GridinSoft Anti-Malware und wählen Sie den Scan-Typ, das ist für Ihre Bedürfnisse geeignet. Na sicher, für die accuratest Scan-Ergebnisse empfehlen wir Ihnen, die zur Auswahl “Kompletter Suchlauf”.

-

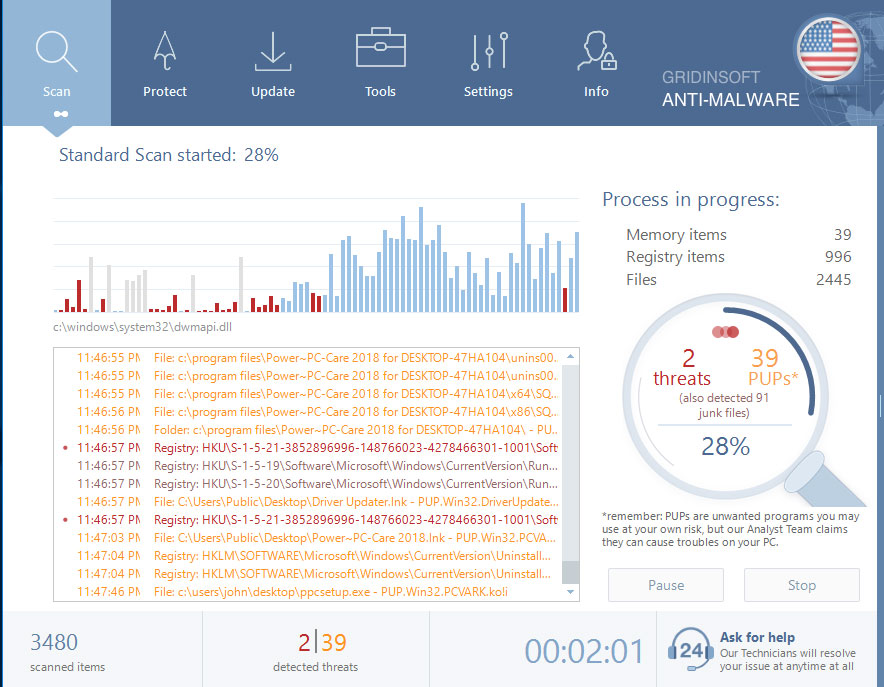

Geben Sie Anti-Malware ein wenig Zeit, um Ihr System zu überprüfen:

-

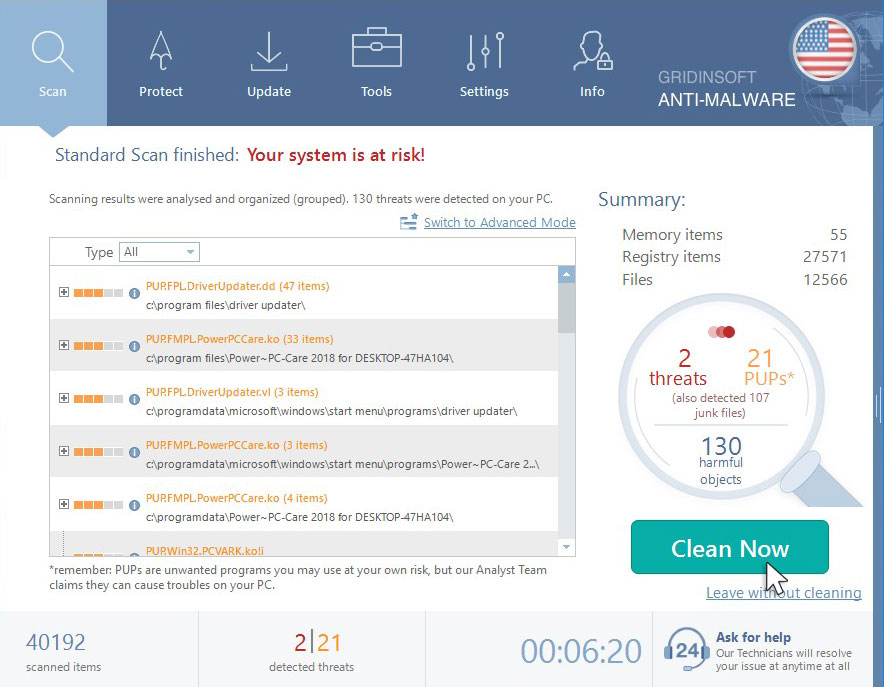

Verschieben Sie alle Viren und unerwünschte Dateien in Quarantäne, dass Sie in der Ergebnisliste zu sehen:

-

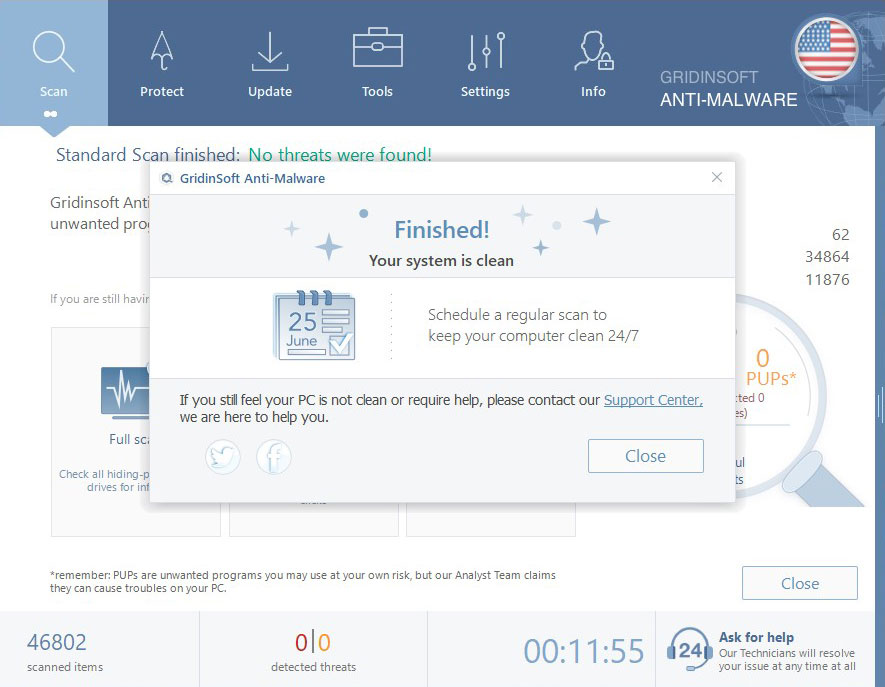

Genießen Sie die Entfernung von Malware-Prozess:

-

Gebrauch von On-Laufschutz kann Additionaly verschiedene Arten von Cyber-Attacken verhindern, Unser Schutz kann den Downloader der Ransomware als bösartige Anwendung kennzeichnen, die den Download von IICC verhindert.

SCHRITT 3. Verhindern Sie die Infektion mit dem Iicc-Virus

Neben dem Schutz-Tool, Sie sollten und lernen einige einfache Regeln lesen. Folgen sie jedes Mal, wenn Sie auf Ihrem Computer arbeiten und Ihre verringert die Chancen Ihrer Infektion auf ein Minimum:

- Öffnen Sie keine verdächtigen Briefe. Auf keinen Fall! Seien Sie sehr vorsichtig mit Ihren Downloads. Herunterladen und Installieren von Anwendungen bevorzugt von seiner vertrauenswürdigen Website.

- Haben Backups Ihrer wichtigen Dateien regelmäßig. Ihre wirklich wichtigen Dateien in wenigen verschiedenen Orten zu speichern ist eine gute Entscheidung.

- Halten Sie Ihr System frei von Adware, Entführer und PUPs Der infizierte Computer mehr wird wahrscheinlich mit anderer bösartiger Software beeinträchtigt, und Ransomware ist keine Ausnahme in diesem Fall.

- Keine Panik, und sie sind angemessen. Nicht das Lösegeld Gebühr zahlen direkt nach infiziert wurde, es ist immer am besten im Internet nach Antworten suchen. Es ist möglich, dass jemand ein Entschlüsselungswerkzeug entwickelt haben, die Ihnen helfen.