Ein neuer, wirklich gefährlich Kryptowährung Bergmann-Infektion wurde von Sicherheits Forscher fanden heraus, tatsächlich wurden. die Malware, namens IgfxTry.exe kann Zielopfer mit einer Reihe von Methoden kontaminieren. Das Wesentliche hinter dem IgfxTry.exe-Miner ist die Verwendung von Cryptocurrency-Miner-Aufgaben auf den Computern von Opfern, um Monero-Symbole an Zielen zu erfassen’ Kosten. The end result of this miner is the elevated power bills and also if you leave it for longer periods of time IgfxTry.exe might also damage your computer’s parts.

IgfxTry.exe: Verteilungsmethoden

Das IgfxTry.exe malware makes use of two prominent methods which are made use of to infect computer system targets:

- Payload Lieferung über Vor-Infektionen. If an older IgfxTry.exe malware is released on the target systems it can immediately update itself or download a more recent version. Dies ist möglich, den integrierten Upgrade-Befehl, der die Freigabe erwirbt. This is done by connecting to a specific predefined hacker-controlled server which offers the malware code. The downloaded and install virus will acquire the name of a Windows solution and be placed in the “%System% temp” Bereich. Important properties and operating system setup documents are transformed in order to allow a relentless and silent infection.

- Software Application Vulnerability Exploits. The newest version of the IgfxTry.exe malware have been discovered to be brought on by the some exploits, weithin anerkannt für in der Ransomware Streiks genutzt wird. Die Infektionen werden durch Targeting offene Dienste über den TCP-Port erfolgen. Die Streiks werden von einem Hacker-kontrollierten Rahmen automatisiert die für sucht, ob der Port offen ist. If this problem is fulfilled it will certainly check the service and also retrieve info about it, consisting of any type of variation and arrangement information. Es können Unternehmungen und beliebte Mischungen von Benutzernamen und Passwörtern durchgeführt werden. When the exploit is triggered versus the at risk code the miner will certainly be deployed along with the backdoor. Dies bietet sicherlich die eine doppelte Infektion.

Aside from these techniques various other techniques can be made use of also. Miners can be dispersed by phishing e-mails that are sent out in bulk in a SPAM-like manner as well as depend upon social engineering tricks in order to confuse the sufferers into believing that they have gotten a message from a genuine service or business. The virus files can be either straight connected or put in the body contents in multimedia material or text web links.

The offenders can additionally produce harmful landing pages that can pose supplier download pages, Software-Programm-Download-Websites sowie andere Bereiche, auf die regelmäßig zugegriffen wird. When they utilize comparable sounding domain to reputable addresses and also safety and security certificates the users might be coerced right into interacting with them. Manchmal nur öffnen sie die Bergmann-Infektion auslösen können.

One more strategy would be to make use of payload providers that can be spread out utilizing those techniques or using file sharing networks, BitTorrent ist zu einem der beliebtesten. It is frequently used to distribute both legitimate software and files as well as pirate content. Zwei der am meisten bevorzugten Nutzlast Service-Provider sind die folgenden:

Various other approaches that can be thought about by the crooks consist of using web browser hijackers -harmful plugins which are made suitable with the most preferred internet browsers. They are published to the pertinent databases with phony user reviews as well as programmer qualifications. In vielen Fällen könnten die Beschreibungen enthalten Screenshots, videos and sophisticated descriptions encouraging fantastic feature enhancements and also efficiency optimizations. Dennoch bei der Installation wird das Verhalten des betroffenen Web-Browser ändern- users will certainly find that they will certainly be redirected to a hacker-controlled landing page and also their settings might be modified – die Standard-Startseite, Internet-Suchmaschine und brandneue Registerkarten Seite.

IgfxTry.exe: Analyse

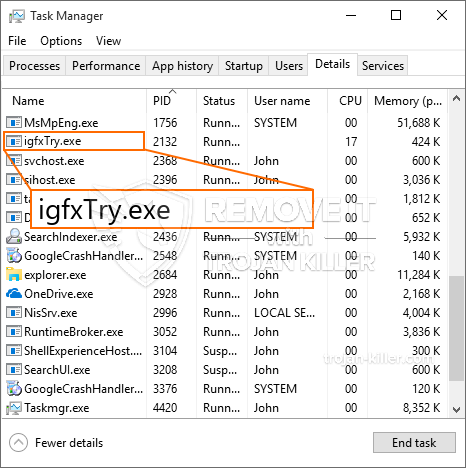

The IgfxTry.exe malware is a classic situation of a cryptocurrency miner which depending on its configuration can create a wide array of dangerous activities. Sein Hauptziel ist es komplizierte mathematische Jobs auszuführen, die das Beste aus den verfügbaren Systemquellen machen: Zentralprozessor, GPU, Speicher und Festplatte auch Raum. Die Mittel, die sie betrieben wird, von zu einem einzigartigen Web-Server namens Mining Pool Anbringen wo der benötigte Code heruntergeladen und installiert werden. Sobald eine der Aufgaben heruntergeladen wird es sicherlich sofort gestartet werden, mehrere Umstände können auf einmal durchgeführt werden. Wenn ein angebotener Auftrag abgeschlossen ist zusätzlich wird man auch an seiner Stelle heruntergeladen werden, wie die Lücke, bis das Computersystem mit Strom versorgt wird ausgeschaltet fortsetzen, die Infektion entfernt wird oder eine zusätzliche vergleichbare Veranstaltung findet. Kryptowährung werden zu den kriminellen Controller vergeben (Hacker-Team oder ein einsames cyber) gerade auf ihren Geldbeutel.

Eine unsichere Qualität dieser Klassifizierung von Malware ist, dass Beispiele wie diese alle Systemquellen nehmen und praktisch auch das Zielcomputersystem sinnlos machen, bis die Gefahr vollständig entfernt wurde. Viele von ihnen einen unerbittlichen Rate verfügen, die sie wirklich hart macht, um loszuwerden,. Diese Befehle werden sicherlich Modifikationen zu Entscheidungen treffen, configuration documents as well as Windows Registry values that will make the IgfxTry.exe malware start instantly as soon as the computer system is powered on. Zugänglichkeit zur Heilung Lebensmittel-Auswahl und Optionen kann blockiert werden, welche fast nutzlos mehr Hands-on-Entfernungsübersichten macht.

Diese spezifische Infektion wird sicherlich Konfiguration Windows-Dienst für sich selbst, durchgeführt mit der Schutzanalyse Einhaltung von Maßnahmen ther Ankleben beobachtet:

. Während des miner Verfahrens können die zugehörigen Malware aktuell laufenden Windows-Lösungen und Fremd montiert Anwendungen anhänge. so dass die Systemmanager sehen vielleicht nicht, dass die Quellenlast stammt aus einem separaten Prozess, indem Sie.

| Name | IgfxTry.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove IgfxTry.exe |

Diese Art von Malware-Infektionen können besonders effizient erweiterte Befehle ausführen, wenn sie so konfiguriert sind. Sie basieren auf einem modularen Rahmen, der es den kriminellen Kontrolleuren ermöglicht, alle Arten von schädlichem Verhalten zu verwalten. Unter den prominenten Beispielen ist die Änderung der Windows-Registrierung – Durch das Betriebssystem verbundene Änderungszeichenfolgen können schwerwiegende Leistungsstörungen und den Fehler beim Zugriff auf Windows-Dienste auslösen. Je nach Umfang der Anpassungen kann das Computersystem dadurch auch völlig unbrauchbar werden. Andererseits kann die Kontrolle der Registrierungswerte, die von installierten Anwendungen von Drittanbietern stammen, diese untergraben. Einige Anwendungen funktionieren möglicherweise nicht mehr vollständig, während andere plötzlich nicht mehr funktionieren.

Dieser bestimmte Miner in seiner vorhandenen Variante konzentriert sich auf das Mining der Monero-Kryptowährung mit einer modifizierten Variante der XMRig-CPU-Mining-Engine. If the campaigns confirm effective after that future variations of the IgfxTry.exe can be released in the future. Da die Malware machen susceptabilities Einsatz von Software-Ziel-Hosts verunreinigen, es kann als Trojaner auch mit Ransomware-Komponente einer schädlichen Co-Infektion.

Elimination of IgfxTry.exe is strongly advised, weil Sie die Chance nutzen, nicht nur hohe elektrische Energiekosten zu verursachen, wenn es auf Ihrem COMPUTER läuft, Der Miner kann jedoch zusätzlich verschiedene andere unerwünschte Aufgaben ausführen und sogar Ihren PC vollständig beschädigen.

IgfxTry.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove IgfxTry.exe

SCHRITT 5. IgfxTry.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove IgfxTry.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “IgfxTry.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “IgfxTry.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “IgfxTry.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “IgfxTry.exe”.