Ein neuer, extrem schädlich Kryptowährung miner Virus wurde von Schutz Forscher entdeckt worden. die Malware, namens DLLhosteX.exe kann mit einer Auswahl von Möglichkeiten, Ziel Opfer verunreinigen. Die Grundidee hinter dem DLLhosteX.exe Bergmann ist zu Kryptowährung miner Aufgaben auf den Computersystemen der Opfer einsetzen, um Monero zu erhalten Tokens an Opfer Kosten. Das Ergebnis dieser Bergmann ist die erhöhte Stromrechnung als auch, wenn Sie es für längere Zeiträume DLLhosteX.exe lassen auch Ihre Computersysteme Komponenten beschädigen könnten.

DLLhosteX.exe: Verteilungsmethoden

Das DLLhosteX.exe Malware verwendet zwei populäre Techniken, die verwendet werden, Computer Ziele zu infizieren:

- Payload Lieferung mit Vor-Infektionen. Wenn eine ältere DLLhosteX.exe Malware auf den leidenden Systemen eingesetzt wird, kann sie sich automatisch aktualisieren oder herunterladen und eine neuere Version installieren. Dies ist möglich durch den Upgrade-Befehl integriert, die den Start erwirbt. Dies wird durch die Verknüpfung zu einem bestimmten vordefinierten Hacker-kontrollierten Server durchgeführt, die den Malware-Code gibt. Das heruntergeladene Virus wird den Namen eines Windows-Dienstes erhalten sowie in den platziert werden “%System% temp” Bereich. Vital Gebäude und Betriebssystem-Anordnung Dateien werden verändert, um eine unnachgiebige und stille Infektion zu ermöglichen,.

- Software-Programm Ausnutzen von Sicherheitslücken. Die aktuellste Variante des DLLhosteX.exe Malware entdeckt wurde, durch die einige Unternehmungen gebracht werden, weit verstanden in der Ransomware Streiks genutzt wird. Die Infektionen werden durchgeführt, durch offene Dienste gezielt den TCP-Port. Die Streiks werden von einem Hacker-kontrollierten Rahmen automatisiert die darauf abzielt, ob der Port offen ist. Wenn dieses Problem erfüllt ist, wird es die Lösung Scannen und Abrufen von Informationen über sie, bestehend aus irgendeiner sowie Setup Datenvariation. Exploits und beliebte Benutzernamen sowie Passwort Mixes getan werden könnte. Wenn die nutzen gegen den gefährdeten Code auf den Weg der Bergmann wird neben der Hintertür freigegeben werden. Diese präsentiert sicherlich die eine Doppelinfektion.

Neben diesen Verfahren können auch andere Verfahren ebenfalls verwendet werden. Miners kann durch Phishing-Mails verteilt werden, die in loser Schüttung in einer SPAM-ähnlichen Art und Weise gesendet werden, sowie hängen von sozialen Design-Methoden, um die Opfer richtig zu denken, zu verwirren, dass sie tatsächlich eine Nachricht von einem echten Service oder Unternehmen erhielten. Die Virendaten können entweder direkt angebracht oder in den Körpermaterialien in Multimedia-Webinhalten oder Nachrichtenverbindungen platziert.

Die Täter können ebenfalls destruktiv Landung Webseiten erzeugen, die Anbieter herunterladen imitieren können und Web-Seiten installieren, Software-Download-Sites sowie andere häufig zugegriffen Standorte. Wenn sie ähnlich klingender Domain, um einen echten Adressen sowie Sicherheitszertifizierungen verwenden könnten die Individuen in ihnen Eingriff werden dazu gezwungen. In einigen Fällen öffnen sie einfach die Bergmann-Infektion aktivieren.

Eine weitere Strategie wäre sicherlich Strecken Service-Provider zu verwenden, die verteilt werden können diese Ansätze oder durch File-Sharing-Netzwerke nutzen, BitTorrent ist nur einer der prominentesten. Es wird häufig zu zerstreuen sowohl legit Software-Programm und Daten sowie Piraten Webinhalte genutzt. Zwei der beliebtesten Streckenanbieter sind die folgenden:

Verschiedene andere Ansätze, die von den bösen Jungs daran gedacht werden kann, für die Verwendung von Internet-Browser bestehen Hijackern -unsafe Plugins, die mit einem der bekanntesten Web-Internet-Browsern kompatibel gemacht werden. Sie sind mit gefälschten Kundenrezensionen zu den entsprechenden Repositories vorgelegt und auch Entwickler-Anmeldeinformationen. In den meisten Fällen können die Zusammenfassungen Screenshots enthalten, Videos sowie komplizierte Beschreibungen ausgezeichnete Funktionserweiterungen ansprechend und auch die Effizienz-Optimierungen. Jedoch bei Raten der Aktionen des betroffenen Internet-Browser verändern werden- Einzelpersonen werden sicherlich feststellen, dass sie mit Sicherheit umgeleitet wird, um einen Hacker-gesteuerte Landung Webseite und auch geändert werden, um ihre Setups könnte – die Standard-Startseite, Suchmaschine und neue Registerkarten Webseite.

DLLhosteX.exe: Analyse

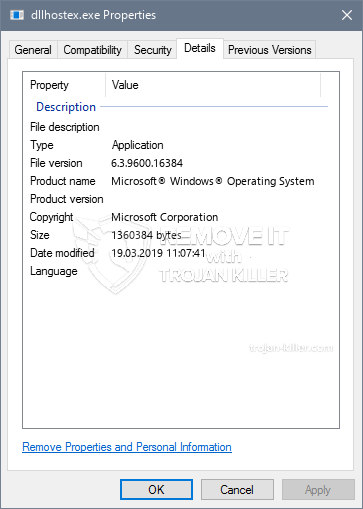

Die DLLhosteX.exe Malware ist ein klassischer Fall eines Kryptowährung Bergmann, die eine Vielzahl von schädlichen Aktivitäten auf ihre Anordnung unter Berufung schaffen. Sein Hauptziel ist es, komplexe mathematische Aufgaben auszuführen, die Verwendung der leicht verfügbaren Systemquellen machen: Zentralprozessor, GPU, Speicher sowie Festplatte Zimmer. Die Methode, die sie arbeiten, ist durch die Verknüpfung zu einem speziellen Web-Server Bergbau Pool genannt, wo der erforderliche Code heruntergeladen. So schnell, wie eine der Aufgaben heruntergeladen wird es sicherlich sofort gestartet werden, zahlreiche Fälle durchgeführt werden an, wenn. Wenn ein angebotener Job beendet ist ein anderer wird in seinem Bereich heruntergeladen und installiert werden und wird die Lücke weiter nach oben, bis das Computersystem ausgeschaltet ist, die Infektion beseitigt wird oder ein zusätzliches ähnliches Ereignis auftritt,. Kryptowährung wird sicherlich zu den kriminellen Controller belohnt (Hacker-Team oder eine einzelne cyber) gerade in ihre Geldbörsen.

Eine unsichere Qualität dieser Gruppe von Malware ist, dass die Proben ähnlich wie diese alle Systemquellen nehmen und praktisch auch das Opfer Computer sinnlos machen, bis die Gefahr wurde tatsächlich vollständig entfernt. Viele von ihnen verfügen über eine unnachgiebige Installation, die von ihnen tatsächlich einer Herausforderung, um loszuwerden, macht. Diese Befehle werden sicherlich Änderungen vornehmen Optionen zu booten, Konfigurationsdateien sowie Windows-Registry-Werte, die sicherlich die DLLhosteX.exe Malware machen werden sofort beginnen, sobald der Computer eingeschaltet ist. Der Zugang zu Rekuperation Nahrungsmittelvorwähleren und Optionen können blockiert werden, die viele manuelle Beseitigung liefert führt praktisch unwirksam.

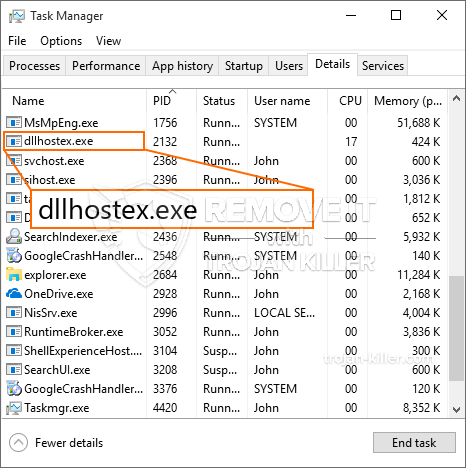

Diese spezifische Infektion wird sicherlich Konfiguration eine Windows-Lösung für sich, durchgeführt mit der Sicherheit und Bewertung der Sicherheit von ther erfüllen hat folgende Tätigkeiten tatsächlich beobachtet worden,:

Während des miner Verfahrens kann der verknüpfte Malware Haken bis zu derzeit Windows-Lösungen läuft und auch von Drittanbietern installierten Anwendungen. Dadurch kommt so die System-Manager sehen nicht, dass die Quelle Last von einem anderen Prozess.

| Name | DLLhosteX.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware zu erkennen und entfernen DLLhosteX.exe |

Diese Art von Malware-Infektionen sind besonders zuverlässig bei der Durchführung anspruchsvolle Befehle, wenn so einrichten. Sie basieren auf einem modularen Rahmen der kriminellen Controller ermöglicht alle Arten von schädlichen Aktionen zu verwalten. Eines der beliebtesten Fällen ist die Änderung der Windows-Registrierung – Anpassung Saiten durch das Betriebssystem im Zusammenhang können erhebliche Effizienz Unterbrechungen auslösen und auch die mangelnde Fähigkeit, Windows-Lösungen für den Zugriff auf. Je nach Umfang der Anpassung kann zusätzlich den Computer völlig unbrauchbar machen. Auf der verschiedenen anderen Manipulation der Registry-Werte von jeder Art von Drittanbietern einrichten kommenden Anwendungen können sie untergraben. Einige Anwendungen können aufhören zu arbeiten völlig freizugeben, während andere unerwartet zu stoppen arbeiten.

Dieser bestimmte Bergmann in seiner jetzigen Variante konzentriert sich die Monero Kryptowährung auf Extrahieren einer Variation geändert von XMRig CPU-Mining-Maschine mit. Wenn die Projekte als erfolgreich erweisen dann zukünftige Versionen des DLLhosteX.exe können in Zukunft gestartet werden. Da die Malware Verwendung von Software-Programm macht susceptabilities Ziel-Hosts verunreinigen, er kann Teil einer unsicheren Koinfektion mit Ransomware und Trojanern auch.

Die Entfernung von DLLhosteX.exe wird dringend empfohlen, gegeben, dass Sie nicht nur eine große elektrische Stromrechnung riskieren, wenn Sie es auf Ihrem PC läuft, jedoch könnte der Bergmann ebenfalls verschiedene andere unerwünschte Aktivitäten auf sie sowie auch schaden Ihrem COMPUTER durchführen komplett.

DLLhosteX.exe Entfernungsprozess

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” Taste DLLhosteX.exe zu entfernen

SCHRITT 5. DLLhosteX.exe entfernt!

Video Guide: Wie GridinSoft Anti-Malware für entfernen DLLhosteX.exe verwenden

Wie Sie Ihren PC vor einer reinfected mit verhindern “DLLhosteX.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “DLLhosteX.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “DLLhosteX.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “DLLhosteX.exe”.