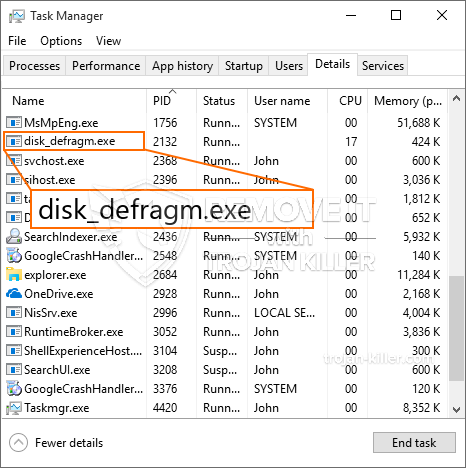

Ein neuer, sehr gefährlich Kryptowährung Bergmann-Infektion wurde von Sicherheits Wissenschaftler tatsächlich gefunden worden. die Malware, namens Disk_defragm.exe kann eine Auswahl von Mitteln Ziel Opfer infiziert Ausnutzung. Das Wesen hinter dem Disk_defragm.exe Bergmann ist zu beschäftigen Kryptowährung miner Aktivitäten auf den Computersystemen von Zielen, um Monero Symbole auf Ziele Kosten zu erwerben. The outcome of this miner is the raised power bills as well as if you leave it for longer periods of time Disk_defragm.exe might also harm your computers parts.

Disk_defragm.exe: Verteilungsmethoden

Das Disk_defragm.exe Malware verwendet zwei prominente Verfahren, die zu kontaminieren Computersystemziele verwendet werden,:

- Payload Lieferung durch Vor-Infektionen. If an older Disk_defragm.exe malware is deployed on the target systems it can immediately update itself or download and install a more recent variation. Dies ist möglich, den integrierten Update-Befehl, der die Freigabe erhält. Dies wird durch das Anbringen an einen bestimmten vordefinierten Hacker-kontrollierten Server durchgeführt, die den Malware-Code gibt. Die heruntergeladene und installieren Infektion wird den Namen einer Windows-Lösung erhalten sowie in der platziert werden “%System% temp” Standort. Wichtige Häuser und auch Systemanordnung Dateien ausgeführt werden transformiert, um eine konsistente und leise Infektion zu ermöglichen,.

- Software Ausnutzen von Sicherheitslücken. The most current version of the Disk_defragm.exe malware have been discovered to be brought on by the some ventures, weithin verstanden für die Verwendung von in der Ransomware Streiks gemacht wird. Die Infektionen werden durch Targeting offene Dienste durch den TCP-Port erfolgen. Die Streiks werden von einem Hacker gesteuerte Struktur automatisiert die oben schaut, ob der Port offen ist. Wenn diese Bedingung erfüllt ist, wird es auch holt die Service-Scan Informationen, die sie in Bezug auf, bestehend aus einer beliebigen Version und auch Konfigurationsinformationen. Exploits und beliebte Benutzernamen sowie Passwort Mixes getan werden könnte. Wenn der nutzen ist der Bergmann gegen den anfälligen Code abgesetzt wird neben der Hintertür freigegeben werden. Diese präsentiert sicherlich die eine Doppelinfektion.

Abgesehen von diesen Techniken können verschiedene andere Ansätze gemacht werden nutzen, als auch. Miners kann durch Phishing-E-Mails verteilt werden, die in einer SPAM-ähnlichen Art und Weise in der Masse ausgesendet werden und hängen auch von Social-Engineering-Tricks, um die Opfer zu denken, zu verwirren, dass sie tatsächlich eine Nachricht von einem echten Dienst oder Unternehmen erhielten. Die Infektionsdaten können entweder gerade sein, in dem Körperinhalt in Multimedia-Inhalten oder Nachrichtennetzverbindungen verbunden oder insertiert.

Die Kriminellen können ebenfalls schädliche Zielseiten erstellen, die Anbieter herunterladen imitieren können und Web-Seiten installieren, Software-Anwendung Download-Portale und andere häufig zugegriffen Standorte. Wenn sie ähnliche scheinbare Domainnamen zu legit-Adressen verwenden und auch die Kunden Sicherheitszertifizierungen können mit ihnen direkt in Eingriff gezwungen werden. In vielen Fällen öffnen sie einfach die Bergmann-Infektion aktivieren.

Eine andere Strategie wäre sicherlich Streckenträger zu verwenden, die ausgebreitete die Nutzung dieser Methoden oder über Dokumente sein können Sharing Netzwerke, BitTorrent ist eine der beliebtesten. Es wird oft Gebrauch von zerstreuen sowohl legit Software-Anwendung sowie Dokumente und Piraten Inhalt gemacht. Zwei der beliebtesten Streckenträger sind die folgenden:

Verschiedene andere Methoden, die von den bösen Jungs daran gedacht werden können, umfasst Web-Browser-Hijacker -harmful Plugins, die mit dem am meisten bevorzugten Web-Internet-Browser geeignet gemacht werden. Sie werden auch als Programmierer Qualifikationen an den entsprechenden Repositories mit gefälschten Kundenreferenzen veröffentlicht. In vielen Fällen können die Beschreibungen von Screenshots bestehen, Videos sowie anspruchsvolle Zusammenfassungen versprechend hervorragende Attribute Verbesserungen und Performance-Optimierungen. Dennoch auf Setup werden die Gewohnheiten des beeinflusste Internet-Browser ändern- Einzelpersonen werden entdecken, dass sie an einen Hacker gesteuerte Zielseite und deren Einstellungen umgeleitet werden könnte geändert werden – die Standard-Startseite, Internet-Suchmaschine und auch neue Registerkarten Seite.

Disk_defragm.exe: Analyse

The Disk_defragm.exe malware is a classic case of a cryptocurrency miner which depending upon its configuration can cause a variety of hazardous actions. Its major objective is to perform complicated mathematical tasks that will make the most of the available system sources: Zentralprozessor, GPU, Speicher und Festplattenspeicher. Die Malware System64.exe ist ein zeitloser Fall eines Kryptowährungsschürfers, der je nach Anordnung eine Vielzahl gefährlicher Aktivitäten hervorrufen kann. Sobald bei den Arbeitsplätzen heruntergeladen wird es sicherlich gleichzeitig begonnen werden,, Sobald möglich, können zahlreiche Instanzen ausgeführt werden. When a given task is finished an additional one will certainly be downloaded in its place and also the loop will certainly continue up until the computer is powered off, wird die Infektion oder ein ähnlicher Anlass tritt losgeworden. Kryptowährung wird sicherlich zu den kriminellen Controller belohnt (Hacker-Team oder eine einzelne cyber) gerade auf ihren Geldbeutel.

A harmful quality of this group of malware is that examples similar to this one can take all system sources and practically make the target computer system pointless until the hazard has actually been totally eliminated. A lot of them include a relentless setup which makes them actually challenging to get rid of. Diese Befehle werden sicherlich Modifikationen auch Optionen machen, setup files as well as Windows Registry values that will certainly make the Disk_defragm.exe malware beginning automatically as soon as the computer system is powered on. Access to recuperation food selections and choices might be blocked which makes many hands-on elimination overviews virtually pointless.

Diese spezifische Infektion wird sicherlich Anordnung eine Windows-Lösung für sich, complying with the performed safety and security analysis ther following activities have been observed:

. During the miner operations the associated malware can hook up to already running Windows services as well as third-party installed applications. By doing so the system managers may not observe that the source load originates from a different process.

| Name | Disk_defragm.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove Disk_defragm.exe |

These sort of malware infections are specifically reliable at carrying out sophisticated commands if set up so. Sie basieren auf einem modularen Rahmen auf der Grundlage der kriminellen Controller ermöglicht alle Arten von gefährlichen Gewohnheiten zu verwalten. Unter den prominenten Beispielen ist die Einstellung der Windows-Registrierung – modifications strings associated by the os can trigger major efficiency disturbances and the lack of ability to gain access to Windows services. Depending on the scope of modifications it can also make the computer completely unusable. On the various other hand adjustment of Registry values coming from any type of third-party mounted applications can undermine them. Some applications might fail to launch altogether while others can suddenly stop working.

This specific miner in its existing version is focused on mining the Monero cryptocurrency containing a changed version of XMRig CPU mining engine. If the projects prove effective then future variations of the Disk_defragm.exe can be released in the future. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts verunreinigen, es kann mit Ransomware-Komponente eines gefährlichen Koinfektion und Trojanern auch.

Removal of Disk_defragm.exe is highly advised, given that you run the risk of not only a big electrical energy expense if it is operating on your PC, however the miner might also do various other undesirable tasks on it and also even damage your PC completely.

Disk_defragm.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove Disk_defragm.exe

SCHRITT 5. Disk_defragm.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove Disk_defragm.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “Disk_defragm.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “Disk_defragm.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “Disk_defragm.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “Disk_defragm.exe”.