Ein neuer, Sicherheitswissenschaftler haben tatsächlich eine äußerst gefährliche Cryptocurrency Miner-Infektion gefunden. die Malware, namens csrss.exe verunreinigen können Wege Ziel Opfer unter Verwendung einer Vielzahl von. Die Hauptidee hinter dem Csrss.exe-Miner besteht darin, Cryptocurrency-Miner-Aufgaben auf den Computern von Betroffenen zu verwenden, um Monero-Symbole bei Zielausgaben zu erwerben. Das Ergebnis dieses Bergmanns sind die erhöhten Stromrechnungen. Wenn Sie ihn für längere Zeit verlassen, kann Csrss.exe sogar die Elemente Ihres Computersystems beschädigen.

csrss.exe: Verteilungsmethoden

Das csrss.exe Malware-Anwendungen 2 beliebte Ansätze, die verwendet werden, um Computersystemziele zu kontaminieren:

- Payload Lieferung mittels Vor-Infektionen. Wenn eine ältere Csrss.exe-Malware auf den betroffenen Systemen bereitgestellt wird, kann sie sich sofort selbst aktualisieren oder eine neuere Version herunterladen und installieren. Dies ist durch den integrierten Upgrade-Befehl möglich, mit dem die Version abgerufen wird. Dies wird durch Verknüpfung mit einem bestimmten vordefinierten Hacker gesteuerte Server durchgeführt, die den Malware-Code liefert. Die heruntergeladene und installieren Virus wird sicherlich den Namen eines Windows-Dienst bekommen und in der positioniert werden “%System% temp” Platz. Entscheidende Gebäude und Betriebssystem-Setup-Dateien werden transformiert, um eine dauerhafte und leise Infektion zu ermöglichen.

- Software-Programm Ausnutzen von Sicherheitslücken. Es wurde festgestellt, dass die neueste Version der Csrss.exe-Malware durch einige Exploits verursacht wurde, Bekannt dafür, dass es bei Ransomware-Angriffen eingesetzt wird. Die Infektionen werden durch Targeting offene Dienste durch den TCP-Port erfolgen. Die Angriffe werden von einem Hacker gesteuerte Struktur automatisiert die für sucht, ob der Port offen ist. Wenn diese Bedingung erfüllt ist, wird die Lösung überprüft und Informationen dazu abgerufen, einschließlich jeder Art von Version und auch Konfigurationsdaten. Ventures sowie prominente Benutzernamen sowie Passwort-Mischungen können vorgenommen werden. Wenn die Manipulation gegen den Risikocode verursacht wird, wird der Miner sicherlich zusammen mit der Hintertür eingesetzt. Diese präsentiert die eine doppelte Infektion.

Neben diesen Techniken können auch verschiedene andere Strategien angewendet werden. Bergleute können durch Phishing-E-Mails verteilt werden, die auf SPAM-ähnliche Weise im Großhandel versendet werden und auf Social-Engineering-Tricks angewiesen sind, um die Ziele zu verwirren und zu glauben, dass sie tatsächlich eine Nachricht von einer legitimen Lösung oder einem Unternehmen erhalten haben. Die Infektionsdaten können entweder direkt verbunden oder in Multimedia-Material oder Nachrichtenlinks in den Körpermaterialien platziert werden.

Die Kriminellen können auch schädliche Landing-Webseiten erstellen, auf denen Lieferanten Webseiten herunterladen und installieren können, Softwareprogramm-Download-Portale und auch verschiedene andere Orte, auf die regelmäßig zugegriffen wird. Wenn sie vergleichbare scheinbare Domainnamen für legitime Adressen sowie Sicherheitszertifikate verwenden, werden die Kunden möglicherweise gezwungen, direkt mit ihnen zu kommunizieren. In vielen Fällen öffnen sie nur die Bergmann-Infektion auslösen können.

Eine zusätzliche Strategie wäre die Verwendung von Transportanbietern, die mithilfe der oben genannten Techniken oder mithilfe von Filesharing-Netzwerken verteilt werden können, BitTorrent ist unter einer der prominentesten. Es wird oft verwendet, um sowohl legitime Software als auch Daten sowie Piratenmaterial zu verbreiten. Zwei eines der beliebtesten Streckenanbieter sind die folgenden:

Verschiedene andere Techniken, die von den Übeltätern in Betracht gezogen werden können, bestehen darin, Browser-Hijacker zu verwenden - unsichere Plugins, die mit den gängigsten Internetbrowsern kompatibel gemacht werden. Sie werden mit falschen Einzelbewertungen sowie Entwicklerqualifikationen an die entsprechenden Repositories übermittelt. Oft können die Zusammenfassungen von Screenshots bestehen, Videos sowie komplizierte Zusammenfassungen, die hervorragende Funktionsverbesserungen sowie Effizienzoptimierungen versprechen. Mit der Ratenzahlung werden sich jedoch die Aktionen der betroffenen Internetbrowser sicherlich ändern- Benutzer werden feststellen, dass sie mit Sicherheit auf eine von Hackern gesteuerte Touchdown-Seite umgeleitet werden und ihre Einstellungen möglicherweise geändert werden – die Standard-Startseite, Online-Suchmaschine sowie brandneue Registerkarten Seite.

csrss.exe: Analyse

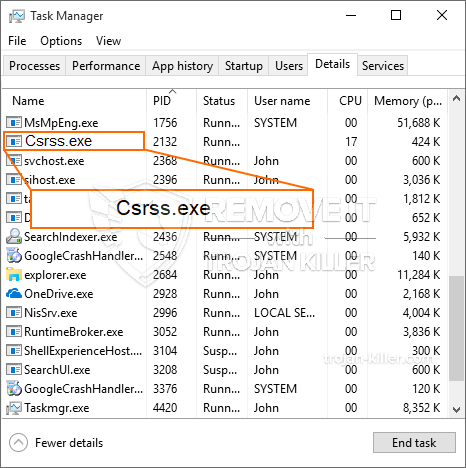

Die Malware Csrss.exe ist eine klassische Situation eines Cryptocurrency Miner, die aufgrund ihrer Anordnung eine Vielzahl gefährlicher Aktionen auslösen kann. Das Hauptziel besteht darin, komplizierte mathematische Aufgaben zu erledigen, bei denen die verfügbaren Systemquellen sicherlich genutzt werden: Zentralprozessor, GPU, Speicher und Festplattenbereich. Sie funktionieren, indem sie eine Verbindung zu einem einzigartigen Server namens Mining Swimming Pool herstellen, von dem der erforderliche Code heruntergeladen wird. Sobald eine der Aufgaben heruntergeladen wird es sicherlich sofort gestartet werden, Es können mehrere Instanzen ausgeführt werden, sobald. Wenn ein bestimmter Auftrag abgeschlossen ist, wird sicherlich ein weiterer an seinem Speicherort heruntergeladen, und auch die Schleife wird mit Sicherheit fortgesetzt, bis der Computer ausgeschaltet wird, Die Infektion wird beseitigt oder es findet ein ähnliches Ereignis statt. Kryptowährung wird sicherlich zu den kriminellen Controller kompensiert werden (Hacker-Gruppe oder ein einzelner Hacker) gerade zu ihrem Geldbeutel.

Ein gefährliches Merkmal dieser Klassifizierung von Malware ist, dass Beispiele wie dieses alle Systemressourcen beanspruchen und den Zielcomputer praktisch unbrauchbar machen können, bis die Gefahr vollständig beseitigt ist. Die meisten von ihnen verfügen über ein dauerhaftes Setup, das es wirklich schwierig macht, sie zu eliminieren. Diese Befehle nehmen auch Änderungen vor, Setup-Daten sowie Windows-Registrierungswerte, mit denen die Malware Csrss.exe sofort gestartet wird, sobald der Computer eingeschaltet wird. Der Zugang zu Auswahlmöglichkeiten und Optionen für Rekuperationsnahrungsmittel kann blockiert sein, was viele manuelle Eliminierungsübersichten nahezu unwirksam macht.

Diese besondere Infektion wird das Setup eine Windows-Lösung für sich, Die Einhaltung der durchgeführten Sicherheitsbewertung und die Einhaltung der Aktivitäten wurden beobachtet:

. Während des Miner-Vorgangs kann die verbundene Malware eine Verbindung zu aktuell ausgeführten Windows-Lösungen sowie zu Einrichtungsanwendungen von Drittanbietern herstellen. Auf diese Weise bemerken die Systemmanager möglicherweise nicht, dass die Quelllast von einem anderen Verfahren stammt.

| Name | csrss.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware um Csrss.exe zu erkennen und zu entfernen |

Diese Art von Malware-Infektionen ist besonders zuverlässig bei der Ausführung erweiterter Befehle, wenn sie so eingerichtet sind. Sie basieren auf einem modularen Aufbau, der es den kriminellen Kontrolleuren ermöglicht, alle Arten gefährlicher Gewohnheiten zu koordinieren. Unter den prominenten Fällen ist die Änderung der Windows-Registrierung – Durch das Betriebssystem verbundene Änderungszeichenfolgen können schwerwiegende Effizienzunterbrechungen sowie die mangelnde Verfügbarkeit von Windows-Diensten auslösen. Wenn man sich auf die Bandbreite der Änderungen stützt, kann der Computer auch völlig sinnlos werden. Andererseits kann die Manipulation von Registrierungswerten, die von installierten Anwendungen von Drittanbietern stammen, diese untergraben. Einige Anwendungen können aufhören zu arbeiten völlig einzuführen, während andere unerwartet zu stoppen arbeiten.

Dieser bestimmte Miner in seiner vorliegenden Variante konzentriert sich auf das Mining der Monero-Kryptowährung, die aus einer geänderten Variante der XMRig-CPU-Mining-Engine besteht. Wenn die Projekte danach wirksam werden, können zukünftige Versionen von Csrss.exe in Zukunft veröffentlicht werden. Da die Malware macht Ziel-Hosts Verwendung von Software-Anwendung susceptabilities zu infizieren, er kann Teil einer unsicheren Koinfektion mit Ransomware sowie Trojaner sein.

Die Eliminierung von Csrss.exe wird dringend empfohlen, Bedenken Sie, dass Sie nicht nur das Risiko großer Stromkosten eingehen, wenn dieser auf Ihrem COMPUTER läuft, Der Bergmann kann aber auch verschiedene andere unerwünschte Aufgaben ausführen und Ihren COMPUTER vollständig beschädigen.

Entfernungsprozess von Csrss.exe

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” Schaltfläche zum Entfernen von Csrss.exe

SCHRITT 5. Csrss.exe entfernt!

Video Guide: Verwendung von GridinSoft Anti-Malware zum Entfernen von Csrss.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “csrss.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “csrss.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “csrss.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “csrss.exe”.