Ein neuer, really harmful cryptocurrency miner infection has actually been discovered by protection researchers. die Malware, namens Cmdsrvs.exe kann Zielopfer kontaminieren, indem sie eine Reihe von Methoden anwenden. The main point behind the Cmdsrvs.exe miner is to use cryptocurrency miner tasks on the computers of targets in order to obtain Monero tokens at targets expenditure. The outcome of this miner is the raised electrical energy expenses and also if you leave it for longer periods of time Cmdsrvs.exe might also damage your computers parts.

Cmdsrvs.exe: Verteilungsmethoden

Das Cmdsrvs.exe Malware-Anwendungen 2 bevorzugte Techniken, die verwendet werden, um das Computersystem Ziele zu infizieren:

- Payload Lieferung mittels Vor-Infektionen. If an older Cmdsrvs.exe malware is deployed on the target systems it can immediately upgrade itself or download a more recent variation. Dies ist möglich, über den integrierten Update-Befehl, der die Freigabe erhält. Dies wird durch die Verbindung zu einem bestimmten vordefinierten Hacker gesteuerten Webserver durchgeführt, die den Malware-Code liefern. Die heruntergeladene und installiert Infektion wird sicherlich den Namen einer Windows-Lösung und auch in der positioniert werden “%System% temp” Platz. Wichtige Gebäude und auch Betriebssystem Anordnung Dokumente werden transformiert, um eine dauerhafte und auch stille Infektion zu ermöglichen,.

- Software Ausnutzen von Sicherheitslücken. The newest version of the Cmdsrvs.exe malware have been discovered to be triggered by the some exploits, berühmt anerkannt in der Ransomware Angriffe verwendet werden. Die Infektionen werden durch Targeting offene Dienste über den TCP-Port erfolgen. Die Anschläge sind durch einen Hacker gesteuerte automatisierte Struktur, die sucht, wenn der Port offen ist,. Wenn dieses Problem erfüllt ist, wird es sicherlich den Dienst überprüfen und erhalten Informationen über sie, einschließlich Variation sowie Anordnungsdaten. Ventures und beliebte Benutzernamen und Passwort auch Mischungen getan werden könnte. Wenn die Exploits gegen den anfälligen Code aktiviert wird, der Bergmann wird zusammen mit dem Backdoor eingesetzt werden. Dies wird die eine doppelte Infektion bieten.

Neben diesen Verfahren können auch andere Verfahren verwendet werden,. Miners kann durch Phishing-E-Mails verteilt werden, der Großhandel in einem SPAM artig ausgesendet werden sowie hängen von sozialen Design-Techniken, um die Ziele richtig zu glauben, zu verwirren, dass sie eine Nachricht von einem echten Dienst oder Unternehmen erhalten haben,. Die Infektion Dateien können in dem Körper Inhalte in Multimedia-Webinhalten oder Nachrichtenverbindungen entweder direkt verbunden oder in Verkehr gebracht werden.

Die bösen Jungs können ebenfalls destruktiv Landung Webseiten erstellen, die Anbieter herunterladen imitieren können und Web-Seiten installieren, Software-Download-Portale sowie verschiedene andere häufig zugegriffen Orte. Wenn sie ähnliche scheinbare Domäne verwenden, um Adressen legit und auch die Sicherheit und Sicherheitszertifizierungen könnten die Kunden in mit ihnen verbinden geschoben. In einigen Fällen öffnen sie einfach die Bergmann-Infektion auslösen.

Eine weitere Technik wäre sicherlich Streckenanbieter zu verwenden, die verteilt werden können, um die oben genannten Ansätze oder anhand von Dokumenten unter Verwendung von Netzwerken teilen, BitTorrent ist unter einem der am meisten bevorzugt denjenigen,. Es wird regelmäßig zu verteilen sowohl Original-Software-Programm und Dokumente sowie Piraten Webinhalte verwendet. 2 eines der am meisten bevorzugten Streckendienstanbieter sind folgende:

Andere Methoden, die von den bösen Jungs daran gedacht werden kann, umfassen die Verwendung von Internet-Browser-Plugins -Gefährliche Hijackern, die mit einem der beliebtesten Web-Internet-Browsern kompatibel gemacht werden. Sie sind auf die relevanten Repositorys mit gefälschten User-Bewertungen und Designer-Anmeldeinformationen hochgeladen. In vielen Fällen können die Zusammenfassungen Screenshots enthalten, Videoclips sowie aufwendige Beschreibungen ansprechend fantastische Funktion Verbesserungen sowie Effizienz-Optimierungen. Doch auf Setup wird das Verhalten der betroffenen Web-Browser-Transformation- Personen werden feststellen, dass sie sicherlich auch zu einer Hacker-gesteuerte Landung Webseite umgeleitet werden, da ihre Einstellungen geändert werden – die Standard-Webseite, Internet-Suchmaschine sowie brandneue Registerkarten Seite.

Cmdsrvs.exe: Analyse

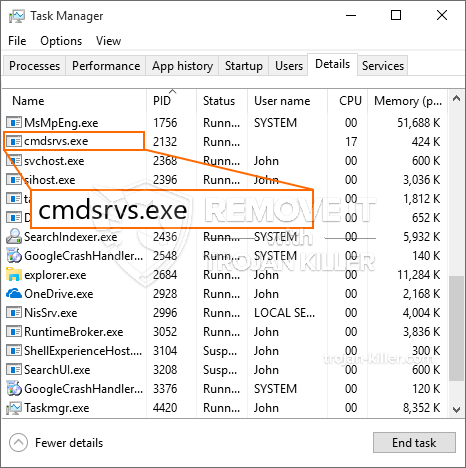

The Cmdsrvs.exe malware is a traditional situation of a cryptocurrency miner which relying on its arrangement can cause a wide range of unsafe actions. Das Hauptziel besteht darin, komplexe mathematische Aufgaben auszuführen, bei denen die leicht verfügbaren Systemquellen genutzt werden: Zentralprozessor, GPU, Speicher- und auch Festplattenbereich. Die Methode, mit der sie arbeiten, besteht darin, eine Verbindung zu einem eindeutigen Server namens Mining-Pool herzustellen, von dem der erforderliche Code heruntergeladen wird. Sobald bei den Arbeitsplätzen heruntergeladen wird, wird es in der gleichen Zeit gestartet werden, mehrere Umstände können auf einmal durchgeführt werden. Wenn ein angebotener Auftrag abgeschlossen ist, wird sicherlich ein weiterer in seinem Bereich heruntergeladen, und die Schleife wird fortgesetzt, bis der Computer ausgeschaltet wird, die Infektion entfernt wird oder ein vergleichbares Ereignis eintritt. Kryptowährung wird sicherlich zu den kriminellen Controller kompensiert werden (Hacker-Team oder ein einzelner Hacker) direkt an ihre Geldbörsen.

Ein gefährliches Merkmal dieser Klassifizierung von Malware ist, dass Beispiele wie dieses alle Systemquellen entnehmen und den Zielcomputer praktisch unbrauchbar machen können, bis die Gefahr vollständig beseitigt ist. Viele von ihnen enthalten eine konsistente Installation, die es wirklich schwierig macht, sie loszuwerden. Diese Befehle werden Anpassungen zu Entscheidungen treffen, configuration files as well as Windows Registry values that will certainly make the Cmdsrvs.exe malware start automatically once the computer system is powered on. Der Zugang zu Heilungsmenüs sowie zu Alternativen kann behindert sein, was mehrere handbetätigte Übersichten zum Entfernen nahezu unwirksam macht.

Diese bestimmte Infektion Anordnung ein Windows-Dienst für sich, Nach der durchgeführten Sicherheitsbewertung wurden tatsächlich die Einhaltung der Maßnahmen beobachtet:

. Während des Miner-Vorgangs kann die verbundene Malware eine Verknüpfung zu aktuell ausgeführten Windows-Lösungen und auch von Drittanbietern bereitgestellten Anwendungen herstellen. so dass die Systemmanager beobachten nicht, dass die Ressource Tonnen stammen aus einem separaten Verfahren, indem Sie.

| Name | Cmdsrvs.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove Cmdsrvs.exe |

These type of malware infections are particularly reliable at accomplishing innovative commands if configured so. They are based on a modular framework enabling the criminal controllers to coordinate all kinds of hazardous behavior. Einer der prominenten Fällen ist die Änderung der Windows-Registrierung – modifications strings connected by the os can create severe performance disturbances as well as the inability to gain access to Windows solutions. Relying on the range of adjustments it can likewise make the computer system entirely unusable. On the various other hand manipulation of Registry values coming from any kind of third-party installed applications can undermine them. Einige Anwendungen möglicherweise nicht vollständig freizugeben, während andere unerwartet Arbeits beenden können.

This particular miner in its existing version is concentrated on mining the Monero cryptocurrency having a customized variation of XMRig CPU mining engine. If the campaigns prove effective after that future variations of the Cmdsrvs.exe can be introduced in the future. Da die Malware nutzt Software-Anwendung susceptabilities Ziel-Hosts verunreinigen, er kann Teil einer unsicheren Koinfektion mit Ransomware und Trojanern auch.

Elimination of Cmdsrvs.exe is strongly advised, considering that you take the chance of not only a huge electrical energy bill if it is running on your COMPUTER, but the miner might additionally do other unwanted tasks on it as well as also damage your PC permanently.

Cmdsrvs.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove Cmdsrvs.exe

SCHRITT 5. Cmdsrvs.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove Cmdsrvs.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “Cmdsrvs.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “Cmdsrvs.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “Cmdsrvs.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “Cmdsrvs.exe”.