Ein neuer, Das wirklich gefährliche Cryptocurrency Miner-Virus wurde tatsächlich von Schutzwissenschaftlern gefunden. die Malware, namens ChromiumFXRenderProcess.exe kann unter Verwendung einer Vielzahl von Mitteln Ziel Opfer verunreinigen. Das Wesentliche hinter dem ChromiumFXRenderProcess.exe-Miner ist die Verwendung von Cryptocurrency-Miner-Aufgaben auf den Computern von Betroffenen, um Monero-Token auf Kosten des Ziels zu erhalten. The outcome of this miner is the elevated electrical energy bills and if you leave it for longer time periods ChromiumFXRenderProcess.exe might also damage your computer systems elements.

ChromiumFXRenderProcess.exe: Verteilungsmethoden

Das ChromiumFXRenderProcess.exe Malware nutzt 2 popular methods which are used to contaminate computer system targets:

- Payload Lieferung durch Vor-Infektionen. If an older ChromiumFXRenderProcess.exe malware is deployed on the victim systems it can instantly update itself or download a more recent variation. This is possible using the built-in upgrade command which gets the release. Dies erfolgt durch Herstellen einer Verbindung zu einem bestimmten vordefinierten, von Hackern kontrollierten Server, der den Malware-Code bereitstellt. The downloaded infection will certainly get the name of a Windows solution as well as be put in the “%System% temp” Bereich. Vital buildings as well as operating system setup documents are altered in order to allow a persistent and quiet infection.

- Software Ausnutzen von Sicherheitslücken. The most recent version of the ChromiumFXRenderProcess.exe malware have been found to be caused by the some ventures, allgemein verstanden wird, die in den Ransomware Streiks genutzt wird. Die Infektionen werden durchgeführt, durch offene Lösungen Targeting den TCP-Port. Die Angriffe sind von einem Hacker-gesteuerte Struktur automatisiert, die sucht, wenn der Port offen ist,. Wenn diese Bedingung erfüllt ist, wird die Lösung überprüft und Informationen dazu abgerufen, including any version and configuration data. Exploits and prominent username as well as password combinations might be done. When the make use of is activated versus the at risk code the miner will be released in addition to the backdoor. Dies wird sicherlich die eine Doppelinfektion.

Aside from these approaches various other techniques can be made use of too. Miners can be distributed by phishing emails that are sent in bulk in a SPAM-like way and depend upon social design tricks in order to confuse the targets right into thinking that they have received a message from a reputable solution or firm. The infection files can be either straight connected or inserted in the body components in multimedia content or message links.

The wrongdoers can additionally develop harmful touchdown pages that can pose vendor download web pages, software program download portals and also various other frequently accessed locations. When they use similar seeming domain names to legitimate addresses and security certificates the users might be pushed into engaging with them. In einigen Fällen einfach öffnen sie die Bergmann-Infektion auslösen können.

An additional technique would certainly be to make use of haul providers that can be spread out using the above-mentioned techniques or through documents sharing networks, BitTorrent gehört zu den auffälligsten. It is regularly utilized to disperse both legitimate software application and files and also pirate content. 2 der prominentesten Streckenanbieter sind die folgenden:

Various other approaches that can be thought about by the crooks include using browser hijackers -dangerous plugins which are made suitable with one of the most preferred web browsers. They are uploaded to the appropriate repositories with phony individual testimonials and also programmer qualifications. In den meisten Fällen können die Zusammenfassungen von Screenshots aus, video clips and also fancy summaries encouraging fantastic function enhancements and also efficiency optimizations. Nevertheless upon installment the behavior of the impacted internet browsers will certainly transform- customers will certainly discover that they will be redirected to a hacker-controlled touchdown page and their setups could be altered – die Standard-Webseite, Internet-Suchmaschine und auch neue Registerkarten Webseite.

ChromiumFXRenderProcess.exe: Analyse

The ChromiumFXRenderProcess.exe malware is a timeless situation of a cryptocurrency miner which depending upon its arrangement can create a wide variety of dangerous activities. Sein Hauptziel ist es, komplexe mathematische Aufgaben zu erfüllen, die die meisten der verfügbaren Systemquellen machen: Zentralprozessor, GPU, Speicher sowie Festplatte Zimmer. Die Methode, die sie funktionieren soll durch zu einem einzigartigen Server namens Bergbau Schwimmbad Befestigung, wo die für Code aufgerufen wird heruntergeladen und installiert. So schnell, wie bei den Arbeitsplätzen heruntergeladen wird, wird es sofort gestartet werden, mehrere Instanzen durchgeführt werden an, wenn. Wenn eine gegebene Aufgabe eine andere beendet wird, wird auch in seinem Bereich heruntergeladen und installiert werden, wie die Lücke wird auch weiterhin bis das Computersystem ausgeschaltet, die Infektion beseitigt oder eine andere ähnliche Gelegenheit findet. Kryptowährung werden zu den kriminellen Controller vergeben (Hacker-Gruppe oder ein einsames cyber) gerade zu ihrem Geldbeutel.

Eine gefährliche Qualität dieser Kategorie von Malware ist, dass Beispiele wie diese können sowie praktisch alle Systemquellen nehmen das Opfer Computersystem unbrauchbar, bis das Risiko machen wurde gotten eigentlich völlig los. Viele von ihnen eine unerbittlichen Installation enthalten, die sie wirklich schwer macht, um loszuwerden,. Diese Befehle werden Änderungen an Boot-Optionen machen, configuration files and Windows Registry values that will make the ChromiumFXRenderProcess.exe malware begin automatically as soon as the computer is powered on. Zugänglichkeit zur Heilung Lebensmittel-Auswahl und auch Optionen behindert werden könnte, die viele Mitmach-Entfernung bietet Führungen praktisch nutzlos.

Diese spezifische Infektion wird sicherlich Setup ein Windows-Dienst für sich, mit der durchgeführten Sicherheitsbewertung einzuhalten ther Einhaltung Aktivitäten beobachtet wurde:

. Während des miner Verfahrens kann die angeschlossenen Malware Verbindung zu bereits Windows-Lösungen sowie von Drittanbietern installiert Anwendungen ausgeführt werden. so dass die Systemmanager entdecken vielleicht nicht, dass die Ressourcenbelastung kommt aus einem anderen Verfahren Dadurch.

| Name | ChromiumFXRenderProcess.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove ChromiumFXRenderProcess.exe |

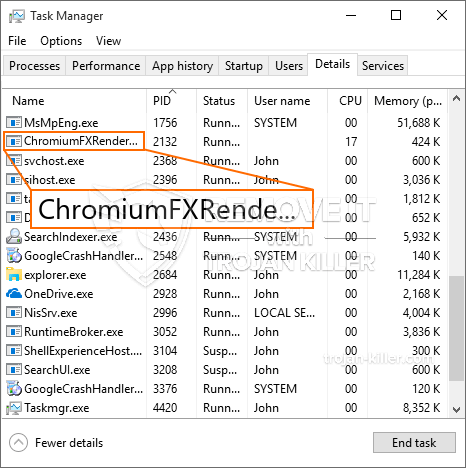

id =”82546″ align =”Aligncenter” width =”600″] ChromiumFXRenderProcess.exe

ChromiumFXRenderProcess.exe

These type of malware infections are especially effective at accomplishing advanced commands if configured so. They are based upon a modular structure allowing the criminal controllers to coordinate all sort of dangerous actions. Eines der bevorzugten Beispiele ist die Modifikation der Windows-Registrierung – alterations strings associated by the operating system can create significant performance disturbances and the lack of ability to access Windows solutions. Depending on the scope of adjustments it can additionally make the computer entirely unusable. On the various other hand control of Registry values belonging to any type of third-party installed applications can sabotage them. Some applications might fall short to introduce entirely while others can unexpectedly quit working.

Dieser spezielle Miner konzentriert sich in seiner aktuellen Version auf das Extrahieren der Monero-Kryptowährung, die eine veränderte Version der XMRig-CPU-Mining-Engine enthält. If the projects confirm successful then future versions of the ChromiumFXRenderProcess.exe can be launched in the future. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts zu infizieren, es kann Teil eines schädlichen Koinfektion mit Ransomware und Trojanern auch.

Elimination of ChromiumFXRenderProcess.exe is strongly advised, considering that you take the chance of not only a big electrical power costs if it is working on your COMPUTER, but the miner might likewise execute various other unwanted activities on it and also even harm your PC permanently.

ChromiumFXRenderProcess.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove ChromiumFXRenderProcess.exe

SCHRITT 5. ChromiumFXRenderProcess.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove ChromiumFXRenderProcess.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “ChromiumFXRenderProcess.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “ChromiumFXRenderProcess.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “ChromiumFXRenderProcess.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “ChromiumFXRenderProcess.exe”.