Ein neuer, sehr gefährlich Kryptowährung Bergmann-Virus wurde von Sicherheit Wissenschaftler entdeckt worden. die Malware, namens Atlthunk.exe kann eine Auswahl von Mitteln Ziel Opfer kontaminieren Ausnutzung. Der wichtigste Punkt hinter dem Atlthunk.exe Bergmann ist zu Kryptowährung miner Aufgaben auf den Computern der Opfer zu erwerben, um Monero Token auf Ziele Kosten zu verwenden. The outcome of this miner is the elevated power costs and also if you leave it for longer amount of times Atlthunk.exe might also damage your computers parts.

Atlthunk.exe: Verteilungsmethoden

Das Atlthunk.exe Malware nutzt 2 prominente Ansätze, die infizieren Einsatz von Computer-Zielen gemacht werden:

- Payload Lieferung mittels Vor-Infektionen. If an older Atlthunk.exe malware is released on the sufferer systems it can immediately update itself or download a more recent version. Dies ist möglich durch den Upgrade-Befehl integriert, die den Start bekommen. Dies wird durch die Verknüpfung zu einem bestimmten vordefinierten Hacker-kontrollierten Server durchgeführt, die den Malware-Code bieten. Das heruntergeladene Virus wird den Namen eines Windows-Dienstes erhalten und auch in den platziert werden “%System% temp” Platz. Vital Gebäude sowie Betriebssystem-Setup-Daten werden transformiert, um eine dauerhafte und auch leise Infektion zu ermöglichen,.

- Software-Programm Ausnutzen von Sicherheitslücken. The most recent variation of the Atlthunk.exe malware have been discovered to be caused by the some ventures, weithin anerkannt für in der Ransomware-Attacken verwendet werden. Die Infektionen werden durch Targeting offene Dienste über den TCP-Port erfolgen. Die Angriffe sind von einem Hacker-gesteuerte Struktur automatisiert, die sucht, wenn der Port offen ist,. Wenn dieses Problem erfüllt ist, wird es sicherlich die Lösung überprüfen und auch Informationen darüber erhalten, einschließlich Variation sowie Anordnungsinformation. Exploits und auch prominente Benutzernamen sowie Passwort-Kombinationen getan werden könnte. Wenn der Gebrauch macht von dem Bergmann gegen den anfälligen Code verursacht wird sicherlich mit der Backdoor-Freigabe entlang werden. Diese präsentiert sicherlich die eine Doppelinfektion.

Abgesehen von diesen Techniken können andere Strategien zu genutzt werden. Miners kann durch Phishing-Mails verteilt werden, die in loser Schüttung in einem SPAM artig gesendet werden, und stützen sich auch auf sozialen Design-Methoden, um die Ziele zu verblüffen, zu glauben, dass sie eine Nachricht von einer legit Lösung oder Unternehmen erhalten haben,. Die Dokumente Virus in den Körper Materialien in Multimedia-Material oder eine Nachricht Web-Links entweder direkt verbunden oder in Verkehr gebracht werden.

Die Betrüger können zusätzlich schädliche Landung Seiten erstellen, die Anbieter herunterladen Web-Seiten darstellen kann, Software-Download-Portale und verschiedene andere regelmäßig zugegriffen Standorte. Wenn sie vergleichbar klingende Domain an seriösen Adressen sowie Schutzzertifikate verwenden der Anwender geschoben mit ihnen in verbinden kann. In einigen Fällen nur öffnen sie die Bergmann-Infektion auslösen können.

Eine andere Strategie wäre sicherlich Streckenträger zu verwenden, die verteilt werden können diese Methoden oder durch File-Sharing-Netzwerke unter Verwendung von, BitTorrent ist eine der prominentesten. Es wird häufig zu zerstreuen sowohl seriöse Software und auch Dokumente und Piraten-Inhalte verwendet. Zwei eines der beliebtesten Streckendienstanbieter sind folgende:

Verschiedene andere Ansätze, die von den bösen Jungs daran gedacht werden kann, Nutzung von Internet-Browser umfassen machen Hijackern -Gefährliche Plugins, die mit einem der beliebtesten Web-Internet-Browsern kompatibel gemacht werden. Sie werden auch als Programmierer Qualifikationen zu dem zugehörigen Repositorys mit gefälschten Kundenrezensionen hochgeladen. In vielen Fällen können die Zusammenfassungen Screenshots enthalten, Videos und komplizierte Beschreibungen hervorragende Funktionsverbesserungen zu fördern und auch Performance-Optimierungen. Dennoch auf Setup der Aktionen der betroffenen Browser werden sicherlich ändern- Kunden werden feststellen, dass sie auf jeden Fall zu einer Hacker-gesteuerte Landung Webseite umgeleitet werden und auch modifiziert werden, um ihre Setups können – die Standard-Webseite, Suchmaschine und brandneue Registerkarten Seite.

Atlthunk.exe: Analyse

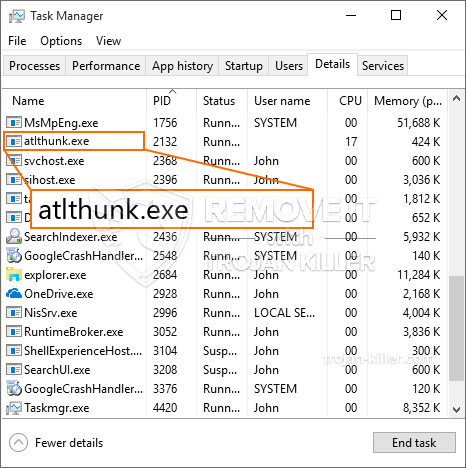

The Atlthunk.exe malware is a traditional case of a cryptocurrency miner which depending upon its configuration can create a variety of hazardous actions. Its primary goal is to execute intricate mathematical tasks that will certainly benefit from the offered system sources: Zentralprozessor, GPU, Speicher und auch Festplattenbereich. The way they work is by connecting to an unique server called mining swimming pool from where the required code is downloaded and install. So schnell, wie bei den Aufgaben heruntergeladen wird es sicherlich gleichzeitig gestartet werden, Es können mehrere Instanzen ausgeführt werden, sobald. When a provided job is finished one more one will certainly be downloaded and install in its area as well as the loophole will certainly proceed until the computer system is powered off, Die Infektion wird entfernt oder ein anderes vergleichbares Ereignis tritt auf. Kryptowährung werden zu den kriminellen Controller vergeben (Hacker-Team oder ein einzelner Hacker) direkt an ihren Geldbeutel.

An unsafe feature of this classification of malware is that examples like this one can take all system resources as well as almost make the sufferer computer pointless up until the danger has been completely eliminated. Most of them feature a persistent setup which makes them really difficult to get rid of. Diese Befehle werden Änderungen vornehmen Entscheidungen zu booten, configuration files and Windows Registry values that will certainly make the Atlthunk.exe malware start instantly as soon as the computer is powered on. Access to healing menus as well as choices may be blocked which renders lots of manual elimination overviews practically pointless.

Diese spezifische Infektion Anordnung eine Windows-Lösung für sich, Einhaltung der durchgeführten Sicherheitsanalyse das Einhalten von Maßnahmen wurde beobachtet:

. During the miner operations the associated malware can connect to already running Windows services and also third-party mounted applications. By doing so the system administrators might not observe that the source lots comes from a different process.

| Name | Atlthunk.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove Atlthunk.exe |

These type of malware infections are specifically effective at executing advanced commands if set up so. They are based on a modular framework enabling the criminal controllers to coordinate all type of dangerous behavior. Einer der prominenten Fällen ist die Änderung der Windows-Registrierung – adjustments strings connected by the operating system can cause significant performance disturbances as well as the inability to gain access to Windows services. Aufgrund der Vielzahl von Modifikationen kann es den Computer auch völlig unbrauchbar machen. Auf der verschiedenen anderen Manipulation der Registry-Werte von jeder Art von Installation von Drittanbietern kommen Anwendungen können sie sabotieren. Einige Anwendungen werden möglicherweise nicht vollständig eingeführt, während andere plötzlich nicht mehr funktionieren.

This certain miner in its present variation is concentrated on mining the Monero cryptocurrency having a customized version of XMRig CPU mining engine. If the campaigns prove successful then future versions of the Atlthunk.exe can be released in the future. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts zu infizieren, es kann Teil eines gefährlichen Koinfektion mit Ransomware sowie Trojaner sein.

Removal of Atlthunk.exe is strongly suggested, since you take the chance of not just a huge electrical power expense if it is operating on your PC, but the miner may additionally do other unwanted tasks on it as well as even damage your PC completely.

Atlthunk.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove Atlthunk.exe

SCHRITT 5. Atlthunk.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove Atlthunk.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “Atlthunk.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “Atlthunk.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “Atlthunk.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “Atlthunk.exe”.