Brandneu, sehr gefährlich Kryptowährung Bergmann-Virus wurde von Sicherheit und Sicherheitsforscher tatsächlich entdeckt. die Malware, namens Atixxc.exe kann Ziel Erkrankten unter Verwendung einer Vielzahl von Möglichkeiten, verunreinigt. Die Hauptidee hinter dem Atixxc.exe-Miner besteht darin, Cryptocurrency-Miner-Aktivitäten auf den Computersystemen von Opfern zu verwenden, um Monero-Symbole zu Zielkosten zu erhalten. The end result of this miner is the elevated electrical energy bills and also if you leave it for longer periods of time Atixxc.exe might even harm your computers elements.

Atixxc.exe: Verteilungsmethoden

Das Atixxc.exe Malware verwendet zwei prominente Techniken, die verwendet werden, Computersystemziele zu infizieren:

- Payload Lieferung mit Vor-Infektionen. If an older Atixxc.exe malware is deployed on the sufferer systems it can automatically update itself or download a newer variation. Dies ist möglich, mit Hilfe des Upgrade-Befehl integriert, die die Freisetzung erwirbt. Dies wird durch eine Verbindung zu einem bestimmten vordefinierten Hacker-kontrollierten Server durchgeführt, die den Malware-Code gibt. Die heruntergeladene und installieren Infektion wird den Namen eines Windows-Dienst erwerben und in die platziert werden “%System% temp” Bereich. Crucial Gebäude und Betriebssystem-Anordnung Dateien werden transformiert, um eine dauerhafte und stille Infektion zu ermöglichen,.

- Software Ausnutzen von Sicherheitslücken. The most recent variation of the Atixxc.exe malware have actually been discovered to be triggered by the some exploits, berühmt anerkannt in der Ransomware-Attacken verwendet werden. Die Infektionen werden durch Targeting offene Lösungen über den TCP-Port erfolgen. Die Streiks werden von einem Hacker-kontrollierten Rahmen automatisiert die für sucht, ob der Port offen ist. Wenn diese Bedingung erfüllt ist, wird es sicherlich den Dienst überprüfen sowie erhalten Informationen, die sie in Bezug auf, jede Art von Version einschließlich sowie Anordnungsinformation. Exploits und auch beliebte Benutzernamen und Passwort-Kombinationen könnte getan werden,. Wenn die Exploits gegen den anfälligen Code ausgelöst wird, der Bergmann wird neben der Hintertür eingesetzt werden. Diese präsentiert die eine doppelte Infektion.

Abgesehen von diesen Techniken können andere Strategien auch genutzt werden,. Miners kann durch Phishing-E-Mails verteilt werden, die in loser Schüttung in einem SPAM artig gesendet werden, sowie hängen von sozialen Design-Tricks, um die Kranken zu verwirren, zu glauben, dass sie tatsächlich eine Nachricht von einer echten Lösung oder Firma erhalten. Die Infektion Dateien können entweder direkt verbunden oder in den Körperkomponenten in Multimedia-Webinhalten oder Nachricht Web-Links platziert.

Die Täter können auch bösartige Landung Web-Seiten erstellen, die Anbieter herunterladen imitieren können und Web-Seiten installieren, Software-Download-Websites und verschiedene andere regelmäßig zugegriffen Standorte. Wenn sie Verwendung vergleichbarer scheinbaren Domainnamen zu echten Adressen sowie Sicherheitszertifikate machen könnten die Menschen direkt in die Kommunikation mit ihnen überreden. In vielen Fällen öffnen sie nur die Bergmann-Infektion auslösen können.

Eine weitere Strategie wäre sicherlich Nutzung von Strecken Dienstleistern zu machen, die diese Techniken oder über Dokumente unter Verwendung teilen Netzwerke verteilt werden können, BitTorrent ist zu einem der beliebtesten. Es wird oft sowohl legit Software-Programm sowie Daten und Piraten Inhalt zu zerstreuen genutzt. Zwei der beliebtesten Streckendienstanbieter sind folgende:

Andere Methoden, die von den Kriminellen daran gedacht werden kann, bestehen für die Verwendung von Web-Browser machen Hijackern -Gefährliche Plugins, die mit einem der bekanntesten Internet-Browser geeignet gemacht werden. Sie sind mit falschen Benutzerauswertungen zu den einschlägigen Datenbanken veröffentlicht und auch Entwickler Qualifikationen. In vielen Fällen können die Beschreibungen von Screenshots bestehen, Videos sowie komplizierte Zusammenfassungen ermutigende große Attribut Verbesserungen und Effizienzoptimierungen. Jedoch bei Raten das Verhalten der betroffenen Browsern wird sicherlich ändern- Benutzer werden sicherlich feststellen, dass sie auf jeden Fall zu einem Hacker gesteuerte Zielseite umgeleitet werden und ihre Setups können auch geändert werden – die Standard-Startseite, Online-Suchmaschine und brandneue Registerkarten Webseite.

Atixxc.exe: Analyse

The Atixxc.exe malware is a traditional instance of a cryptocurrency miner which depending upon its arrangement can trigger a wide range of dangerous activities. Its primary goal is to execute complicated mathematical jobs that will benefit from the available system resources: Zentralprozessor, GPU, Speicher und auch Festplattenspeicher. The way they function is by attaching to an unique server called mining pool from where the required code is downloaded and install. Sobald eine der Aufgaben heruntergeladen wird es sicherlich gleichzeitig begonnen werden,, mehrere Instanzen können gleichzeitig ausgeführt werden. When a provided task is completed another one will be downloaded in its location as well as the loop will proceed up until the computer is powered off, oder ein ähnlicher Anlass ist die Infektion erfolgt losgeworden. Kryptowährung werden zu den kriminellen Controller kompensiert werden (Hacker-Gruppe oder ein einzelner Hacker) gerade in ihre Geldbörsen.

A dangerous quality of this classification of malware is that samples such as this one can take all system sources and also almost make the target computer unusable till the risk has been completely eliminated. Most of them include a relentless installment which makes them really tough to remove. Diese Befehle werden Änderungen auch Alternativen machen, arrangement files as well as Windows Registry values that will certainly make the Atixxc.exe malware begin instantly once the computer is powered on. Accessibility to recovery food selections as well as options may be blocked which makes numerous hands-on removal guides virtually useless.

Diese spezielle Infektion wird sicherlich eine Windows-Lösung für sich selbst einrichten, following the performed safety and security evaluation ther adhering to actions have actually been observed:

. During the miner procedures the associated malware can link to already running Windows solutions as well as third-party mounted applications. Auf diese Weise stellen die Systemadministratoren möglicherweise nicht fest, dass die Ressourcenlast von einem anderen Verfahren stammt.

| Name | Atixxc.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove Atixxc.exe |

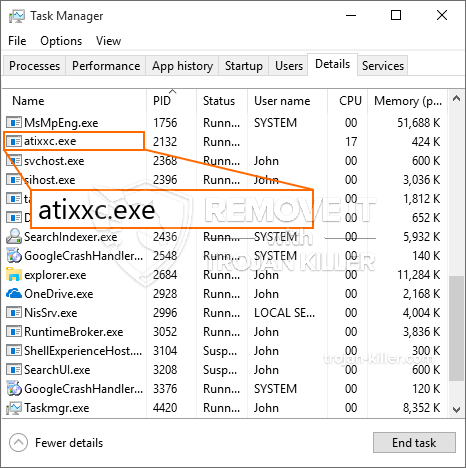

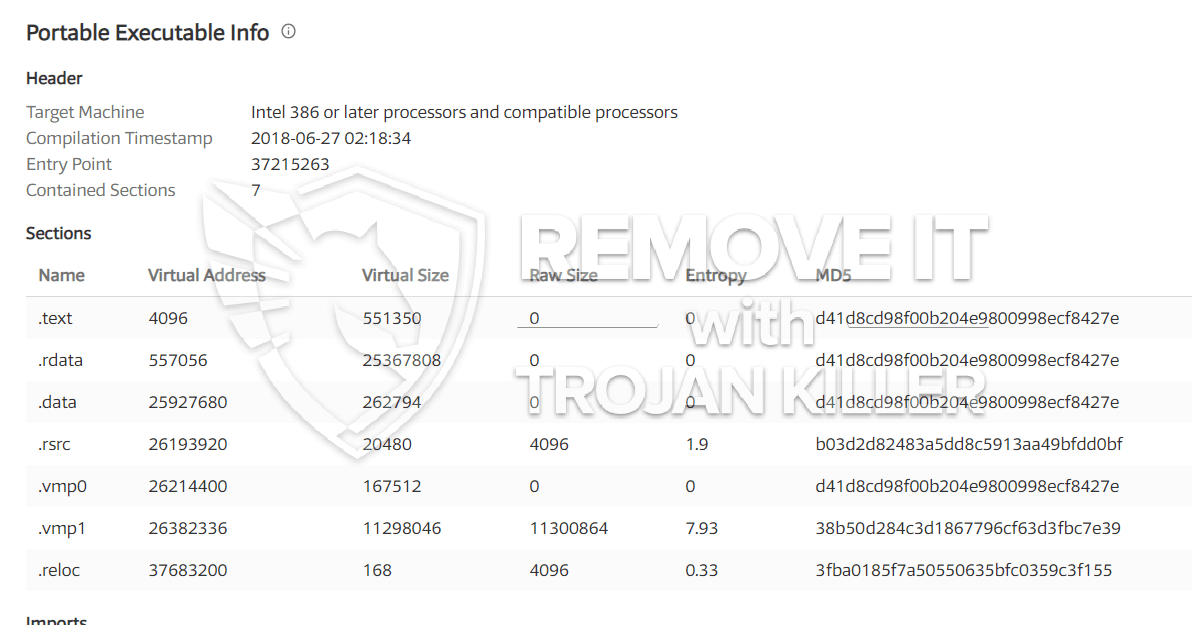

id =”81600″ align =”Aligncenter” width =”600″] Atixxc.exe

Atixxc.exe

Diese Art von Malware-Infektionen ist besonders zuverlässig bei der Ausführung erweiterter Befehle, wenn dies konfiguriert ist. Sie basieren auf einem modularen Aufbau, der es den kriminellen Kontrolleuren ermöglicht, alle Arten von gefährlichem Verhalten zu orchestrieren. Zu den beliebten Fällen ist die Änderung der Windows-Registrierung – Anpassungszeichenfolgen, die sich auf das Betriebssystem beziehen, können zu erheblichen Leistungsstörungen und auch zu der Unfähigkeit führen, auf Windows-Dienste zuzugreifen. Je nach Umfang der Anpassung vornehmen kann zusätzlich das Computersystem völlig sinnlos. Auf der verschiedenen anderen Manipulation der Registry-Werte von jeder Art von Drittanbietern einrichten kommenden Anwendungen können sie untergraben. Einige Anwendungen funktionieren möglicherweise nicht mehr, um sie einzuführen, während andere unerwartet die Arbeit beenden können.

Dieser bestimmte Miner in seiner aktuellen Version konzentriert sich auf das Mining der Monero-Kryptowährung, die eine geänderte Version der XMRig-CPU-Mining-Engine enthält. If the campaigns confirm successful after that future variations of the Atixxc.exe can be launched in the future. Da die Malware nutzt Software-Programm susceptabilities Ziel-Hosts verunreinigen, es kann Bestandteil einer unsicheren Koinfektion mit Ransomware und Trojaner sein.

Removal of Atixxc.exe is highly suggested, da Sie die Chance nutzen, nicht nur einen enormen Stromverbrauch zu verursachen, wenn dieser auf Ihrem COMPUTER ausgeführt wird, Der Bergmann kann jedoch auch andere unerwünschte Aktivitäten ausführen und Ihren PC vollständig beschädigen.

Atixxc.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove Atixxc.exe

SCHRITT 5. Atixxc.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove Atixxc.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “Atixxc.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “Atixxc.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “Atixxc.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “Atixxc.exe”.