Ein neuer, Eine sehr unsichere Cryptocurrency Miner-Infektion wurde tatsächlich von Sicherheitswissenschaftlern entdeckt. die Malware, namens Acnom.exe kann Zielpatienten kontaminieren, indem sie eine Reihe von Mitteln einsetzen. Das Wesentliche hinter dem Acnom.exe-Miner ist die Verwendung von Cryptocurrency-Miner-Aufgaben auf den Computern der Opfer, um Monero-Token zu den Zielausgaben zu erhalten. The outcome of this miner is the elevated electricity expenses and also if you leave it for longer time periods Acnom.exe might even harm your computers components.

Acnom.exe: Verteilungsmethoden

Das Acnom.exe Malware nutzt 2 popular approaches which are used to infect computer system targets:

- Payload Lieferung mittels Vor-Infektionen. If an older Acnom.exe malware is deployed on the victim systems it can instantly upgrade itself or download and install a newer variation. Dies ist mit dem integrierten Upgrade-Befehl möglich, der den Start erhält. Dies wird durch eine Verbindung zu einem bestimmten, vordefinierten Hacker gesteuerte Server durchgeführt, die den Malware-Code liefert. Die heruntergeladene und installierte Infektion erhält den Namen eines Windows-Dienstes und wird im installiert “%System% temp” Standort. Crucial buildings and operating system setup files are altered in order to allow a persistent and silent infection.

- Software Application Vulnerability Exploits. The most recent variation of the Acnom.exe malware have been discovered to be brought on by the some exploits, berühmt anerkannt in der Ransomware-Attacken genutzt wird. Die Infektionen werden durch Targeting offene Lösungen über den TCP-Port erfolgen. Die Angriffe werden von einem Hacker-kontrollierten Rahmen automatisiert die darauf abzielt, ob der Port offen ist. If this condition is satisfied it will certainly scan the solution as well as retrieve info regarding it, bestehend aus jeglicher Art von Versions- und Konfigurationsdaten. Exploits and popular username and also password mixes might be done. Wenn die Exploits gegen Bauch Code aktiviert wird, der Bergmann wird sicherlich mit der Backdoor-Freigabe entlang werden. Diese präsentiert sicherlich die eine Doppelinfektion.

Aside from these techniques various other techniques can be used too. Miners can be dispersed by phishing e-mails that are sent out in bulk in a SPAM-like fashion and also depend upon social engineering methods in order to perplex the victims right into thinking that they have actually obtained a message from a reputable solution or business. The infection data can be either directly affixed or inserted in the body contents in multimedia web content or message web links.

The bad guys can additionally create malicious touchdown web pages that can pose supplier download and install web pages, software application download sites as well as other frequently accessed places. When they make use of comparable appearing domain to legit addresses as well as security certifications the individuals might be coerced right into engaging with them. In vielen Fällen öffnen sie nur können die Bergmann-Infektion auslösen.

An additional strategy would be to use haul carriers that can be spread utilizing those techniques or via file sharing networks, BitTorrent ist nur eine der beliebtesten. It is often used to distribute both legitimate software program and also files as well as pirate material. Zwei eines der beliebtesten Streckenanbieter sind die folgenden:

Other approaches that can be thought about by the criminals consist of making use of web browser hijackers -dangerous plugins which are made suitable with the most preferred internet browsers. They are submitted to the appropriate repositories with phony user evaluations and also developer credentials. Oft können die Zusammenfassungen enthalten Screenshots, video clips and elaborate descriptions appealing fantastic feature improvements as well as efficiency optimizations. Nonetheless upon installment the behavior of the impacted browsers will certainly transform- users will discover that they will be redirected to a hacker-controlled touchdown web page and also their setups could be altered – die Standard-Webseite, Internet-Suchmaschine sowie neue Registerkarten Seite.

Acnom.exe: Analyse

The Acnom.exe malware is a classic instance of a cryptocurrency miner which relying on its arrangement can trigger a wide range of unsafe actions. Its main goal is to do complicated mathematical tasks that will benefit from the offered system sources: Zentralprozessor, GPU, Speicher- und auch Festplattenspeicher. The method they work is by attaching to an unique web server called mining pool where the needed code is downloaded and install. Sobald eine der Aufgaben heruntergeladen wird, wird sie gleichzeitig gestartet, mehrere Instanzen kann weg sein, wenn. When a provided task is completed an additional one will be downloaded and install in its place and also the loop will proceed up until the computer system is powered off, die Infektion entfernt wird oder ein anderer ähnlicher Anlass eintritt. Kryptowährung werden zu den kriminellen Controller belohnt (Hacker-Gruppe oder eine einzelne cyber) direkt an ihren Geldbeutel.

A hazardous characteristic of this classification of malware is that samples similar to this one can take all system resources as well as practically make the sufferer computer unusable until the danger has been totally gotten rid of. A lot of them feature a consistent installation which makes them actually hard to get rid of. Diese Befehle werden sicherlich Änderungen zu Alternativen machen, arrangement files and also Windows Registry values that will make the Acnom.exe malware start immediately when the computer system is powered on. Accessibility to recuperation food selections and choices may be obstructed which provides lots of manual elimination overviews practically useless.

Diese bestimmte Infektion wird sicherlich Anordnung eine Windows-Lösung für sich, complying with the performed safety analysis ther adhering to actions have actually been observed:

. During the miner procedures the associated malware can attach to already running Windows services and also third-party mounted applications. By doing so the system managers may not notice that the source lots comes from a separate procedure.

| Name | Acnom.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove Acnom.exe |

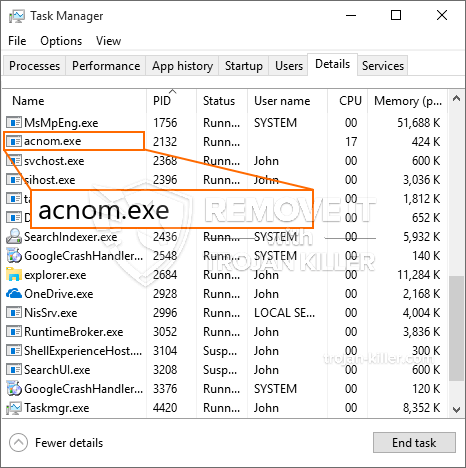

id =”83276″ align =”Aligncenter” width =”600″] Acnom.exe

Acnom.exe

Diese Art von Malware-Infektionen sind speziell zuverlässig auf innovative Befehle Ausführen, wenn so einrichten. They are based upon a modular structure permitting the criminal controllers to orchestrate all kinds of hazardous habits. Zu den bevorzugten Fällen ist die Einstellung der Windows-Registrierung – modifications strings connected by the operating system can cause significant efficiency disruptions and also the failure to accessibility Windows solutions. Depending upon the extent of modifications it can also make the computer system completely unusable. Auf der anderen Seite Manipulation von worths Registry auf jede Art von Drittanbietern gehören, installierten Anwendungen können sie sabotieren. Some applications might stop working to launch entirely while others can suddenly quit working.

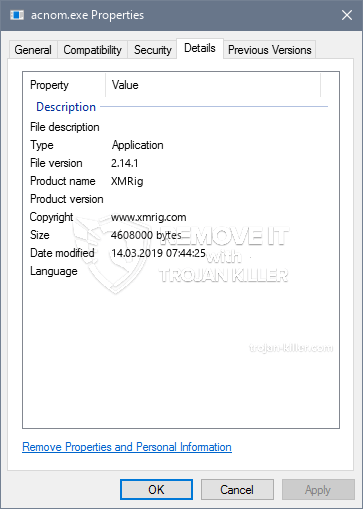

This specific miner in its current variation is concentrated on mining the Monero cryptocurrency consisting of a changed variation of XMRig CPU mining engine. If the campaigns show effective after that future versions of the Acnom.exe can be launched in the future. Da die Malware machen Schwachstellen Einsatz von Software Ziel-Hosts zu infizieren, es kann Teil eines schädlichen Koinfektion mit Ransomware und Trojaner sein.

Elimination of Acnom.exe is strongly recommended, since you take the chance of not just a big electricity bill if it is working on your COMPUTER, however the miner might likewise execute other unwanted tasks on it as well as even harm your PC completely.

Acnom.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove Acnom.exe

SCHRITT 5. Acnom.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove Acnom.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “Acnom.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “Acnom.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “Acnom.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “Acnom.exe”.