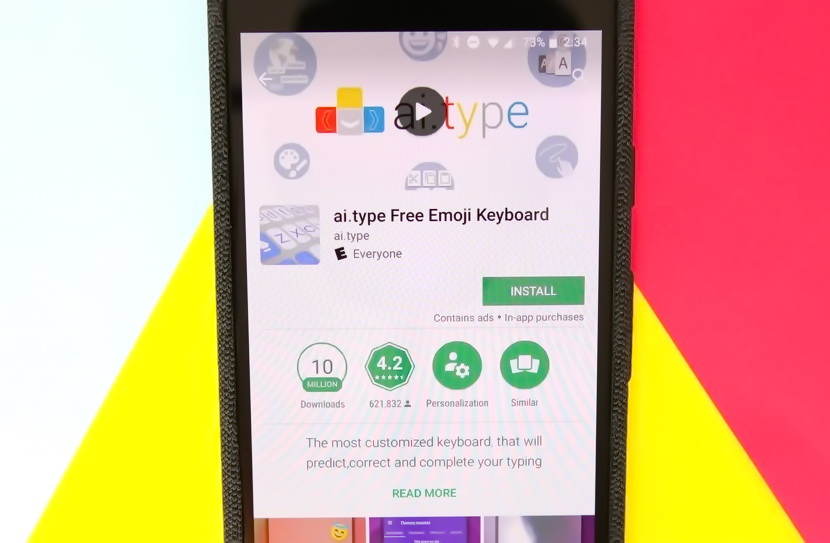

Sichern-D und Upstream Systems-Experten stellten fest, dass ai.type, eine beliebte Android-Tastatur, wurde mit schädlichem Code infiziert, und Nutzer könnten verlieren über $18 Millionen, weil dieser.

Recalling, Entdeckung von Malware als Teil der Anwendung wurde zum ersten Mal im letzten Sommer reprorted.Dann, Experten auf Google enthüllt viele Anwendungen mit einem Klicker Trojaner infiziert spielen, darunter war ai.type installiert Mehr als 40 millionenfach.

„Die App wurde Millionen von unsichtbaren Anzeigen und gefälschte Klicks liefern, beim Liefern echte Benutzerdaten über reale Ansichten, Klicks und Einkäufe Werbenetzwerke. Ai.type trägt unter anderen Identitäten einige seiner Tätigkeit versteckt[1], einschließlich Verschleierung selbst zu fälschen beliebte Apps wie Soundcloud“, - schreiben Upstream Systems-Experten.

Jetzt, Sichern-D und Upstream Systems-Experten warnen davor, dass auch nach der Deinstallation von Google Play, die Anmeldung in anderen auf Millionen von Geräten und ist immer noch aktiv geblieben, inoffizielle Anwendung speichert. Obwohl die Aktivität der Malware verringert, Unglücklicherweise, es nicht stoppen vollständig.

Das Problem ist, dass der Trojaner nicht nur in der Werbung engagieren und fördert andere Anwendungen auf Google Play, sondern kann auch laden ruhig alle Websites, einschließlich solcher mit Werbung (einschließlich Video) oder andere bedenkliche Inhalte.

lesen Sie auch: xHelper „unlöschbar“ Trojaner infiziert 45,000 Android-Geräte

Es wird berichtet, dass bis heute, Upstream-Systeme Analysten haben erkannt und blockiert mehr als 14,000,000 verdächtige Anfragen für Transaktionen mit Ursprung aus 110,000 einzigartige Geräte, auf die die ai.type Tastatur geladen wurde.

Wenn diese Anforderungen nicht blockiert, Kauf von Premium-Digital-Dienstleistungen geschah ohne Benachrichtigung des Opfers, was insgesamt kosten würde Nutzern über $18,000,000.

„Ai.type enthält Software Development Kits (SDKs) mit fest einprogrammierten Links zu Anzeigen und abonnierten Nutzer Premiumdienste ohne ihre Zustimmung. Dieser SDKs navigieren Sie zu den Anzeigen über eine Reihe von Umleitungen und automatisch ausführen Mausklicks die Abonnements triggern. Dies wird im Hintergrund begangen, so dass normale Benutzer nicht erkennen, dass es stattfindet“, - erklärt Leiter Sichere-D bei Upstream, Dimitris Maniatis.

Verdächtige Aktivitäten dieser Art wurde aufgezeichnet in 13 Länder, aber war besonders hoch in Ägypten und Brasilien.

Empfehlungen:

Upstream berät alle Verbraucher, die ai.type heruntergeladen haben ihre Telefone für ungewöhnliches Verhalten zu überprüfen. Anwender sollten regelmäßig ihre Telefone überprüfen und entfernen Sie alle berichteten von Malware. Sie sollten auch ihre Rechnungen für unerwünscht oder unerwartet Kosten überprüfen für den Zugriff auf Premium-Datendienste und auf Anzeichen einer erhöhten Datennutzung Blick auf die eine bösartige App hinweisen könnte die Daten im Hintergrund raubend.