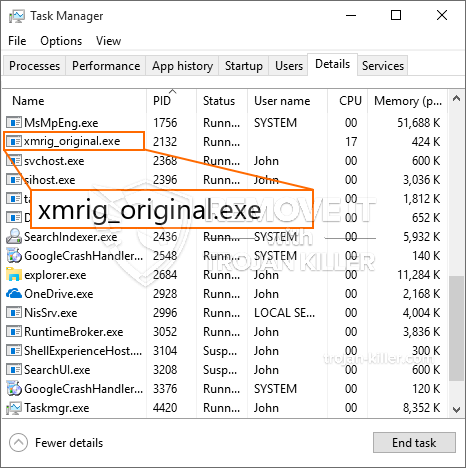

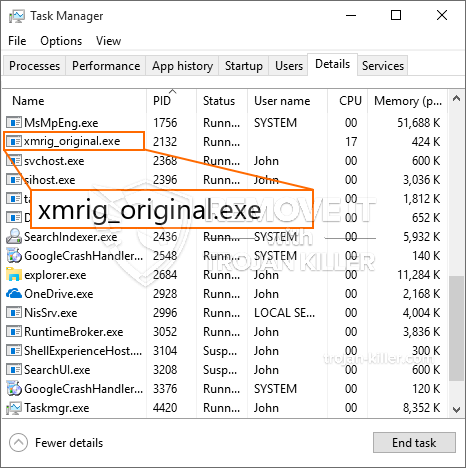

Et helt nyt, meget farlig cryptocurrency minearbejder virus er blevet fundet af sikkerhedsforskere. den malware, hedder Xmrig_original.exe kan forurene target syge anvender et udvalg af metoder. Hovedidéen bag Xmrig_original.exe minearbejderen er at bruge cryptocurrency minearbejderopgaver på ofrenes computere for at erhverve Monero-symboler til målomkostninger. Resultatet af denne minearbejder er de hævede elektriske energiregninger såvel som hvis du lader det være i længere tid Xmrig_original.exe kan endda skade dine computerelementer.

Xmrig_original.exe: distributionssystemer Metoder

Det Xmrig_original.exe malware bruger to foretrukne metoder, der bruges til at forurene computermål:

- Payload Levering via Prior Infektioner. Hvis en ældre Xmrig_original.exe malware er implementeret på målsystemerne, kan den automatisk opgradere sig selv eller downloade en nyere version. Dette er muligt ved hjælp af den integrerede opgraderingskommando, der får frigivelsen. Dette gøres ved at knytte til en bestemt foruddefineret hacker-kontrolleret webserver, der giver malware-koden. Den downloadede og installerede infektion får navnet på en Windows-løsning samt placeres i “%systemet% temp” placere. Vitale boligejendomme og operativsystemarrangementsfiler omdannes for at muliggøre en ubarmhjertig og også lydløs infektion.

- Software programmet sårbarhed udnytter. Den seneste variation af Xmrig_original.exe-malware er fundet at være forårsaget af nogle udnyttelser, populært kendt for at blive brugt i ransomware-strejker. Infektionerne er færdig ved at målrette åbne tjenester ved hjælp af TCP port. Strejkerne er automatiseret af en hacker-kontrollerede rammer, som ser op, hvis porten er åben. Hvis dette problem er opfyldt, vil det tjekke tjenesten og også få oplysninger om det, bestående af enhver version samt konfigurationsdata. Exploits og foretrukne brugernavn samt adgangskoder kan udføres. Når manipuleringen aktiveres mod den sårbare kode, frigøres minearbejderen helt sikkert sammen med bagdøren. Dette vil give den en dobbelt infektion.

Bortset fra disse teknikker kan andre strategier også bruges. Minearbejdere kan spredes ved phishing-e-mails, der sendes i løs vægt på en SPAM-lignende måde, samt stole på socialtekniske metoder for at forvirre de syge til at tro, at de rent faktisk har fået en besked fra en legitim tjeneste eller et firma. Infektionsdokumenterne kan enten anbringes lige eller placeres i kroppens komponenter i multimedieindhold eller meddelelseslink.

Kriminelle kan ligeledes udvikle ondsindede touchdown-websider, der kan efterligne download og installation af websider, software program downloade portaler samt forskellige andre ofte adgang steder. Når de bruger et lignende domæne, der vises med legitime adresser og sikkerheds- og sikkerhedscertifikater, kan kunderne blive skubbet til at interagere med dem. I mange tilfælde blot at åbne dem kan udløse minearbejder infektion.

En anden teknik ville være at bruge udbydere af nyttelasttjenester, der kan spredes ved hjælp af disse tilgange eller via datadelingsnetværk, BitTorrent er blandt en af de mest fremtrædende dem. Det bruges regelmæssigt til at sprede både legitim softwareapplikation såvel som filer såvel som piratmateriale. To af en af de mest foretrukne nyttelast tjenesteydere er følgende:

Forskellige andre tilgange, der kan overvejes af lovovertrædere, består i at gøre brug af internetbrowserkapere - farlige plugins, der er velegnede til en af de mest prominente internetbrowsere. De er sendt til de relevante databaser med falske kundebedømmelser og også designeroplysninger. Ofte resuméer kan bestå af screenshots, videoklip samt detaljerede resuméer, der appellerer til vidunderlige attributforbedringer samt ydeevneoptimeringer. Ikke desto mindre vil installationen af de berørte internetbrowsere ændre sig- enkeltpersoner vil finde ud af, at de vil blive omdirigeret til en hackerstyret destinationsside, og også deres opsætninger kan ændres – standard webside, søgemaskine og også helt nye faner webside.

Xmrig_original.exe: Analyse

Xmrig_original.exe malware er et klassisk tilfælde af en cryptocurrency minearbejder, der er afhængig af dens konfiguration kan skabe en bred vifte af farlige handlinger. Dets hovedmål er at udføre indviklede matematiske opgaver, der får mest muligt ud af de let tilgængelige systemkilder: CPU, GPU, hukommelse og også plads på harddisken. De midler, de fungerer, er ved at oprette forbindelse til en unik webserver kaldet minedrift, hvor den nødvendige kode downloades og installeres. Så snart der er downloadet af opgaverne, startes det på samme tid, flere omstændigheder kan være væk én gang. Når et tilbudt job er afsluttet, vil en yderligere en helt sikkert blive downloadet og installeret på dets sted, såvel som løkken fortsætter, indtil computersystemet er slukket, infektionen fået fjernet eller en ekstra sammenlignelig lejlighed opstår. Cryptocurrency vil helt sikkert blive kompenseret for de kriminelle controllere (hacking gruppe eller en enkelt hacker) direkte til deres budgetter.

Et farligt træk ved denne gruppe af malware er, at eksempler, der ligner denne, kan tage alle systemressourcer samt praktisk talt gøre den lidende computer ubrugelig, indtil faren faktisk er blevet fuldstændig slettet. De fleste af dem har en ubarmhjertig installation, der gør dem virkelig svære at fjerne. Disse kommandoer vil foretage ændringer til at starte valg, arrangementsdokumenter og Windows-registreringsværdier, der får Xmrig_original.exe-malware til at begynde med det samme, så snart computeren er tændt. Adgang til helbredende madvalg samt alternativer kan blive blokeret, hvilket gør adskillige håndbetjente fjernelsesvejledninger næsten meningsløse.

Denne specifikke infektion vil helt sikkert konfigurationshåndtering en Windows-tjeneste for sig selv, overholdelse af den udførte sikkerhedsvurdering, hvor følgende aktiviteter faktisk er blevet observeret:

Under minearbejderprocedurerne kan den tilknyttede malware tilknyttes Windows-tjenester, der kører i øjeblikket, og også tredjeparts opsatte applikationer. Dermed observerer systemadministratorerne muligvis ikke, at kildepartierne stammer fra en anden procedure.

| Navn | Xmrig_original.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware for at opdage og fjerne Xmrig_original.exe |

Denne type malware-infektioner er især effektive til at udføre sofistikerede kommandoer, hvis de er konfigureret sådan. De er baseret på en modulopbygget struktur, der gør det muligt for de kriminelle kontrollører at styre alle slags usikre handlinger. Blandt de foretrukne eksempler er den ændring af Windows-registreringsdatabasen – justeringsstrenge, der er forbundet med os, kan udløse betydelige ydelsesafbrydelser og også den manglende evne til at få adgang til Windows-løsninger. Når man stoler på justeringsområdet, kan det også gøre computersystemet helt ubrugeligt. På den anden side kan justering af registerværdier, der kommer fra alle installerede applikationer fra tredjepart, sabotere dem. Nogle applikationer kan muligvis ikke starte helt, mens andre pludselig kan stoppe med at arbejde.

Denne specifikke miner i sin nuværende version er fokuseret på minedrift af Monero cryptocurrency bestående af en ændret variation af XMRig CPU-minedriftmotor. Hvis kampagnerne bekræfter effektive, kan fremtidige versioner af Xmrig_original.exe introduceres i fremtiden. Da malware anvender softwarefølsomhed til at forurene målværter, det kan være en del af et farligt co-infektion med ransomware samt trojanske heste.

Fjernelse af Xmrig_original.exe anbefales stærkt, fordi du ikke kun risikerer en enorm el-udgift, hvis den kører på din COMPUTER, dog kan miner også udføre andre uønskede opgaver på det såvel som endda skade din COMPUTER fuldstændigt.

Xmrig_original.exe fjernelsesproces

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” knap for at fjerne Xmrig_original.exe

TRIN 5. Xmrig_original.exe fjernet!

Video guide: Sådan bruges GridinSoft Anti-Malware til at fjerne Xmrig_original.exe

Hvordan undgår din pc fra at blive inficeret med “Xmrig_original.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “Xmrig_original.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “Xmrig_original.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “Xmrig_original.exe”.