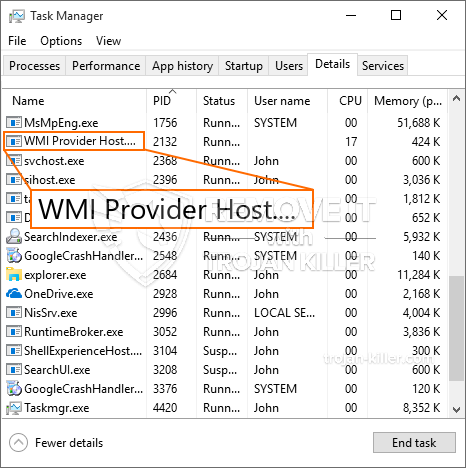

En ny, ekstremt farligt cryptocurrency minearbejder infektion er blevet opdaget af sikkerhed og sikring forskere. den malware, hedder WMI Provider Host.exe kan forurene målsyge ved hjælp af en række forskellige midler. Hovedpointen bag WMI Provider Host.exe-minearbejderen er at udnytte cryptocurrency-minearbejdsaktiviteter på computerens mål for at opnå Monero-tokens til målomkostninger. Slutresultatet af denne minearbejder er de øgede strømomkostninger, og hvis du forlader den i længere perioder, kan WMI Provider Host.exe endda skade dine computersystemers dele.

WMI Provider Host.exe: distributionssystemer Metoder

Det WMI Provider Host.exe malware bruger to fremtrædende metoder, som bruges til at forurene computersystemmål:

- Payload Levering via Prior Infektioner. Hvis en ældre WMI Provider Host.exe malware frigives på offersystemerne, kan den automatisk opgradere sig selv eller downloade en nyere version. Dette er muligt gennem den indbyggede opdatering kommando, som erhverver udgivelsen. Dette gøres ved at knytte sig til en specifik foruddefineret hacker-styret webserver, som tilbyder malware-koden. Den downloadede infektion vil få navnet på en Windows-tjeneste samt blive placeret i “%systemet% temp” areal. Vigtige hjem og også operativsystemets opsætningsdata ændres for at tillade en ubarmhjertig og stille infektion.

- Software sårbarhed udnytter. Den nyeste version af WMI Provider Host.exe malware har vist sig at være anlagt af nogle ventures, kendt for at blive brugt i ransomware-angrebene. Infektionerne er færdig ved at målrette åbne løsninger via TCP port. De overgreb er automatiseret af en hacker-kontrollerede rammer, som ser op, hvis porten er åben. Hvis dette problem er opfyldt, vil det scanne tjenesten og også indhente oplysninger om det, inklusive enhver form for version og også arrangementdata. Ventures og foretrukket brugernavn samt kodeordkombinationer kan muligvis udføres. Når brugen af er modregnet i den sårbare kode, vil minearbejderen blive indsat sammen med bagdøren. Dette vil præsentere en dobbelt infektion.

Ud over disse tilgange kan forskellige andre strategier også bruges. Minearbejdere kan spredes af phishing-e-mails, der sendes engros på en SPAM-lignende måde, og som også er afhængige af sociale designtricks for at forvirre ofrene til at tro, at de faktisk har fået en besked fra en lovlig løsning eller et firma. Infektionsdokumenterne kan enten anbringes direkte eller placeres i kropsindholdet i multimediewebindhold eller beskedlinks.

Lovbryderne kan desuden producere destruktive touchdown-websider, der kan efterligne leverandørens download og installation af websider, websteder til download af software og forskellige andre ofte tilgåede steder. Når de gør brug af lignende domæne til velrenommerede adresser og også sikkerhedscertificeringer, kan kunderne blive tvunget til at oprette forbindelse til dem. Nogle gange blot åbne dem kan modregne minearbejder infektion.

En anden teknik ville være at gøre brug af udbydere af nyttelast, der kan spredes ved hjælp af de ovennævnte teknikker eller gennem datadelingsnetværk, BitTorrent er en af de mest fremtrædende dem. Det bruges ofte til at distribuere både velrenommeret software og filer og også piratindhold. 2 af en af de mest populære distancer udbydere er følgende:

Andre tilgange, der kan tages i betragtning af lovovertræderne, består i at gøre brug af browser hijackers -usikre plugins, som er gjort egnede med de mest foretrukne webbrowsere. De indsendes til de relevante depoter med falske individuelle evalueringer og også designerlegitimationsoplysninger. I mange tilfælde beskrivelserne kan bestå af skærmbilleder, videoklip og smarte beskrivelser tiltalende vidunderlige funktionsforbedringer og ydeevneoptimeringer. Men efter installationen vil adfærden af de berørte webbrowsere helt sikkert ændre sig- enkeltpersoner vil finde ud af, at de helt sikkert vil blive omdirigeret til en hacker-kontrolleret landingsside, ligesom deres opsætninger kan blive ændret – standard startside, internet søgemaskine og helt nye faner side.

WMI Provider Host.exe: Analyse

WMI Provider Host.exe malware er en klassisk forekomst af en cryptocurrency minearbejder, som afhængigt af dens opsætning kan udløse en lang række farlige aktiviteter. Dens primære mål er at udføre komplicerede matematiske opgaver, der helt sikkert vil udnytte de tilbudte systemkilder: CPU, GPU, hukommelse og harddisk plads. Metoden de bruger er ved at oprette forbindelse til en unik webserver kaldet mining pool, hvor den nødvendige kode downloades. Så hurtigt som blandt opgaverne er hentet det vil helt sikkert blive startet samtidigt, talrige omstændigheder kan være forsvundet, så snart. Når en tilbudt opgave er færdig, vil en mere blive downloadet og installeret på dens placering, ligesom løkken vil fortsætte, indtil computeren slukkes, infektionen er elimineret, eller der sker en mere sammenlignelig hændelse. Cryptocurrency vil helt sikkert blive kompenseret for de kriminelle controllere (hacking gruppe eller en enkelt cyberpunk) direkte til deres budgetter.

Et skadeligt træk ved denne gruppe af malware er, at eksempler, der ligner denne, kan tage alle systemkilder og også praktisk talt gøre ofrets computer ubrugelig, indtil faren faktisk er fuldstændig fjernet. De fleste af dem inkluderer en vedvarende rate, som gør dem virkelig svære at fjerne. Disse kommandoer vil helt sikkert foretage ændringer i startalternativer, arrangementsdata samt Windows Registry-værdier, der vil få WMI Provider Host.exe-malwaren til at starte automatisk, når computeren tændes. Tilgængeligheden til rekreationsmenuer og også muligheder kan være blokeret, hvilket giver adskillige manuelle fjernelsesoversigter næsten værdiløse.

Denne specifikke infektion vil helt sikkert konfigurationshåndtering en Windows-tjeneste for sig selv, overholdelse af den udførte sikkerhedsanalyse, der overholder aktiviteter, er faktisk blevet observeret:

. Under minedriftsprocedurerne kan den tilsluttede malware linke til aktuelt kørende Windows-tjenester og også tredjeparts opsætningsapplikationer. Ved at gøre det kan systemadministratorerne muligvis ikke se, at ressourcepartierne kommer fra en anden procedure.

| Navn | WMI Provider Host.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware for at finde og fjerne WMI Provider Host.exe |

Disse typer af malware-infektioner er specifikt effektive til at udføre innovative kommandoer, hvis de er konfigureret sådan. De er baseret på en modulopbygget ramme, der gør det muligt for de kriminelle kontroller at håndtere alle slags usikre handlinger. Et af de fremtrædende eksempler er ændringen af Windows-registreringsdatabasen – ændringsstrenge forbundet af operativsystemet kan forårsage betydelige effektivitetsafbrydelser såvel som manglende adgang til Windows-løsninger. Afhængigt af rækken af ændringer kan det ligeledes gøre computeren fuldstændig ubrugelig. På den anden side kan justering af registreringsværdier, der kommer fra enhver form for tredjeparts installerede applikationer, underminere dem. Nogle applikationer kan komme til at frigive fuldstændigt, mens andre uventet kan stoppe med at fungere.

Denne bestemte minearbejder i sin nuværende variant er fokuseret på at udvinde Monero-kryptovalutaen inklusive en tilpasset version af XMRig CPU-minemotoren. Hvis projekterne bekræfter, at de er effektive efter det, kan fremtidige versioner af WMI Provider Host.exe frigives i fremtiden. Da malware anvender softwareprogramsårbarheder til at forurene målværter, det kan være del af en farlig co-infektion med ransomware samt trojanske heste.

Eliminering af WMI Provider Host.exe anbefales stærkt, fordi du risikerer ikke kun en stor strømudgift, hvis den kører på din COMPUTER, dog kan minearbejderen desuden udføre andre uønskede aktiviteter på den og endda beskadige din pc fuldstændigt.

WMI Provider Host.exe fjernelsesproces

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” knappen for at fjerne WMI Provider Host.exe

TRIN 5. WMI Provider Host.exe er fjernet!

Video guide: Sådan bruger du GridinSoft Anti-Malware til at fjerne WMI Provider Host.exe

Hvordan undgår din pc fra at blive inficeret med “WMI Provider Host.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “WMI Provider Host.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “WMI Provider Host.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “WMI Provider Host.exe”.